9.535,37 €*

zzgl. 19% MwSt. i.H.v. 1.811,72 €

Bruttopreis: 11.347,09 €

Lieferinformationen Gratis Versand ab 150 Euro innerhalb Deutschlands

|

Lieferzeit 2-8 Wochen |

Lagerbestand 9 auf Lager |

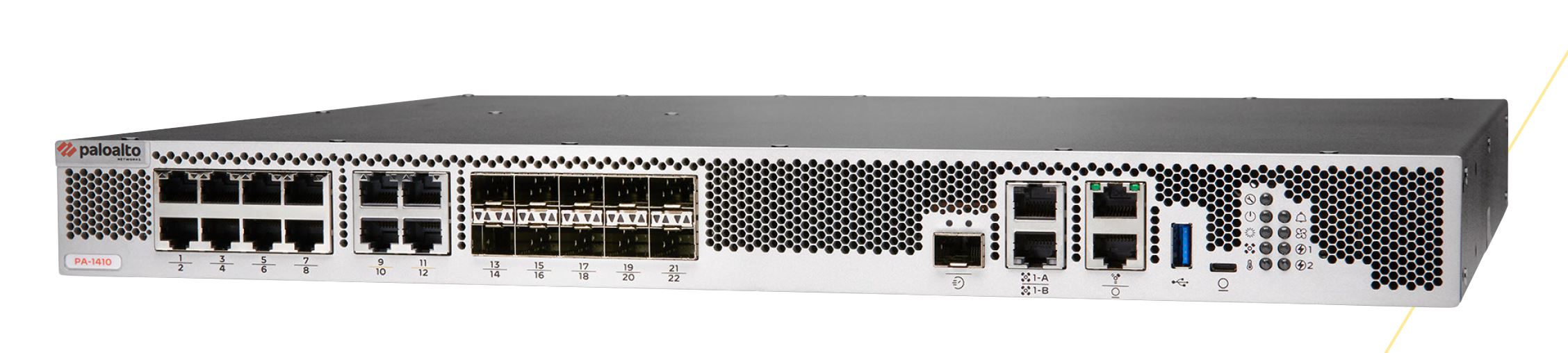

Produktinformationen "Palo Alto Networks PA-1410 Security Appliance"

Bestehend aus den Modellen PA-1420 und PA-1410 wurden entwickelt, um sichere Konnektivität für Zweigstellen von Organisationen und mittelständischen Unternehmen zu gewährleisten.

Highlights

- Die weltweit erste ML-gestützte NGFW

- Vereinfacht die Bereitstellung einer großen Anzahl von Firewalls mit optionalem Zero Touch Provisioning (ZTP)

- Native Web-Proxy-Unterstützung in der NGFW zur Vereinfachung und Konsolidierung der Verwaltung von Firewall- und Proxy-Funktionen

- Unterstützt die zentralisierte Verwaltung mit Panorama Network Security Management

- Erweitert die Sichtbarkeit und Sicherheit auf alle Geräte, einschließlich nicht verwalteter IoT-Geräte, ohne die Notwendigkeit, zusätzliche Sensoren zu installieren

- Unterstützt hohe Verfügbarkeit mit den Modi aktiv/aktiv und aktiv/passiv

- Maximiert Sicherheitsinvestitionen und verhindert Geschäftsunterbrechungen mit AIOps

ML-Powered Next-Generation Firewalls

Das Steuerelement der PA-1400 Serie ist PANOS, die gleiche Software, die auf allen Palo Alto Networks NGFWs läuft. PAN-OS klassifiziert nativ den gesamten Datenverkehr, einschließlich Anwendungen, Bedrohungen und Inhalten und ordnet diesen Datenverkehr dann dem Benutzer zu, unabhängig von Standort oder Gerätetyp. Die Anwendung, der Inhalt und der Benutzer - mit anderen Worten, die Elemente, die Ihr Unternehmen am Laufen halten - dienen dann als Grundlage für Ihre Sicherheitsrichtlinien, was zu einer verbesserten Sicherheitslage und einer kürzeren Reaktionszeit auf Vorfälle führt.

Technische Spezifikationen

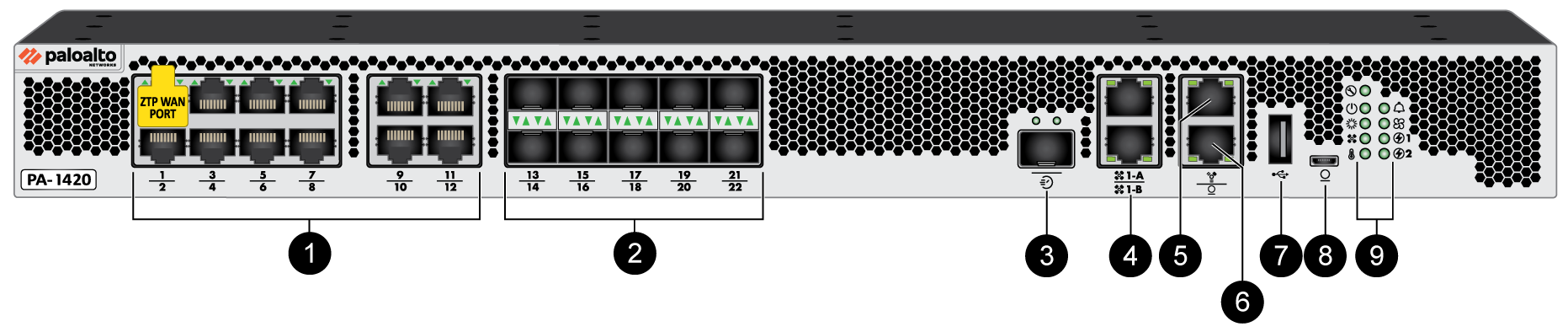

| Vorderansicht Palo Alto Networks PA-1410 |

|---|

|

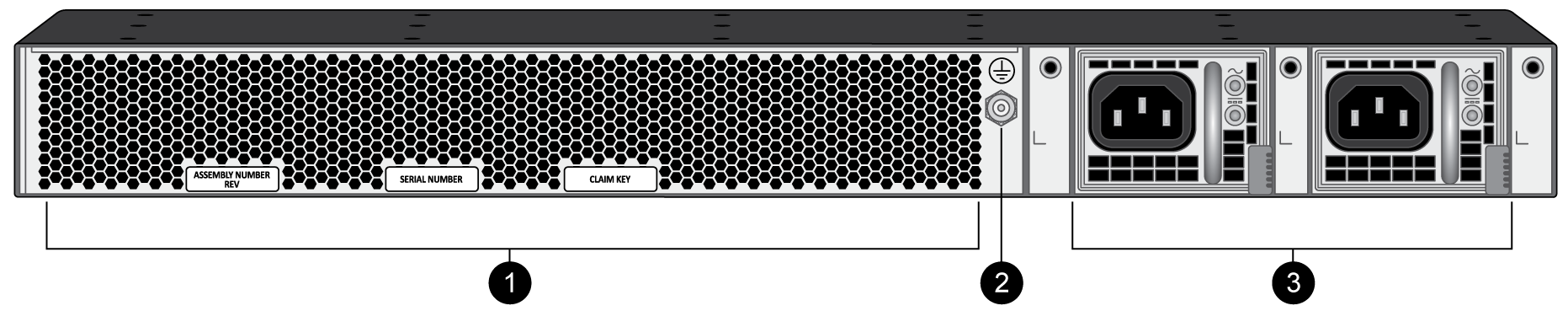

| Rückansicht Palo Alto Networks PA-1410 |

|---|

|

| Hardwarespezifikationen der PA‑1410 | |

|---|---|

| I/O | 10/100/1000 (8), 1G/2.5G/5G (4)/PoE, 1G SFP (6), 1G/10G SFP/SFP+ (4) |

| Management‑E/A |

10/100/1000 out-of-band management port (1) |

| Speicherkapazität | 120 GB SSD |

| Stromversorgung | AC 450W-Netzteil (1); optional zum Kauf eines 2. AC 450W-Netzteils (1) |

| Max. BTU/h | 290 W |

| Eingangsspannung (Eingangsfrequenz) | 100–240 VAC (50–60 Hz) |

| Im Rack montierbar (Abmessungen) | 1 Einheit, 19”-Standard-Rack (4,45 cm H x 36,83 cm T x 43,5 cm B) |

| Gewicht (nur Gerät/wie geliefert) | 7 kg |

| Sicherheit | cTUVus, CB |

| EMI | FCC-Klasse A, CE-Klasse A, VCCI-Klasse A |

| Zertifizierungen | Siehe https://www.paloaltonetworks.com/legal-notices/trust-center/compliance |

| Umgebung | Betriebstemperatur: 0 bis 40 °C Temperatur bei Nichtbetrieb -20 bis 70 °C |

| Leistung und Kapazitäten der PA‑1410 | |

|---|---|

| Firewall-Durchsatz (HTTP/Appmix) | 8.9/6.8 Gbps |

| Threat Prevention-Durchsatz (HTTP/Appmix) | 3.3/3.2 Gbps |

| IPsec-VPN-Durchsatz | 4.6 Gbps |

| Max. Anzahl an Sitzungen | 945.000 |

| Neue Sitzungen pro Sekunde | 100.000 |

| Virtuelle Systeme (Basis/Max) | 1/6 |

| Netzwerkfunktionen der PA‑1410 | |

|---|---|

| Schnittstellenmodi | L2, L3, TAP, Virtual Wire (Transparent-Modus) |

| Routing | OSPFv2/v3 mit Graceful Restart, BGP mit Graceful Restart, RIP, statisches Routing Policy-Based Forwarding (PBF) Point-To-Point Protocol over Ethernet (PPPoE) Multicast: PIM-SM, PIM-SSM, IGMP v1, v2 und v3 |

| SD‑WAN | Messung der Pfadqualität (Jitter, Paketverlust, Latenz) Auswahl des ersten Pfads (PBF) Dynamische Pfadänderung |

| IPv6 | L2, L3, TAP, Virtual Wire (Transparent-Modus) Funktionen: App-ID, User-ID, Content-ID, WildFire und SSL-Entschlüsselung SLAAC |

| IPSec VPN | Schlüsselaustausch: manueller Schlüssel, IKEv1 und IKEv2 (Pre-shared Key, zertifikatbasierte Authentifizierung) Verschlüsselung: 3DES, AES (128 Bit, 192 Bit, 256 Bit) Authentifizierung: MD5, SHA-1, SHA-256, SHA-384, SHA-512 |

| VLANs | 802.1Q VLAN-Tags pro Gerät und Schnittstelle: 4.094/4.094 Aggregat-Schnittstelle (802.3ad), LACP |

| Network Address Translation (Netzwerkadressenübersetzung, NAT) | NAT-Modi (IPv4): statische IP, dynamische IP, dynamische IP und Port (Port Address Translation) NAT64, NPTv6 Zusätzliche NAT-Funktionen: dynamische IP-Reservierung, anpassbare Überbelegung dynamischer IP-Adressen und Ports |

| High Availability (hohe Verfügbarkeit, HA) | Modi: aktiv/aktiv, aktiv/passiv Fehlererkennung: Pfadüberwachung, Schnittstellenüberwachung |

| Zero Touch Provisioning (ZTP) | Erhältlich mit -ZTP SKUs (PA-820-ZTP) Erfordert Panorama 9.1.3 oder höher |