Produktinformationen "Palo Alto Networks DNS Security Subscription für PA-460"

Der Service DNS Security verwendet vorausschauende Analysen für automatisierte Schutzmechanismen gegen Angriffe, bei denen DNS missbraucht wird.

Eine schlagkräftige neue Lösung zur Angriffsabwehr

DNS öffnet Angreifern Tür und Tor. DNS-basierte Angriffe sind oft erfolgreich, weil Sicherheitsteams nicht erkennen, wie Hacker DNS missbrauchen, um die Kontrolle über infizierte Geräte zu behalten oder Daten zu stehlen. Die bislang verfügbaren Monitoringansätze überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur.

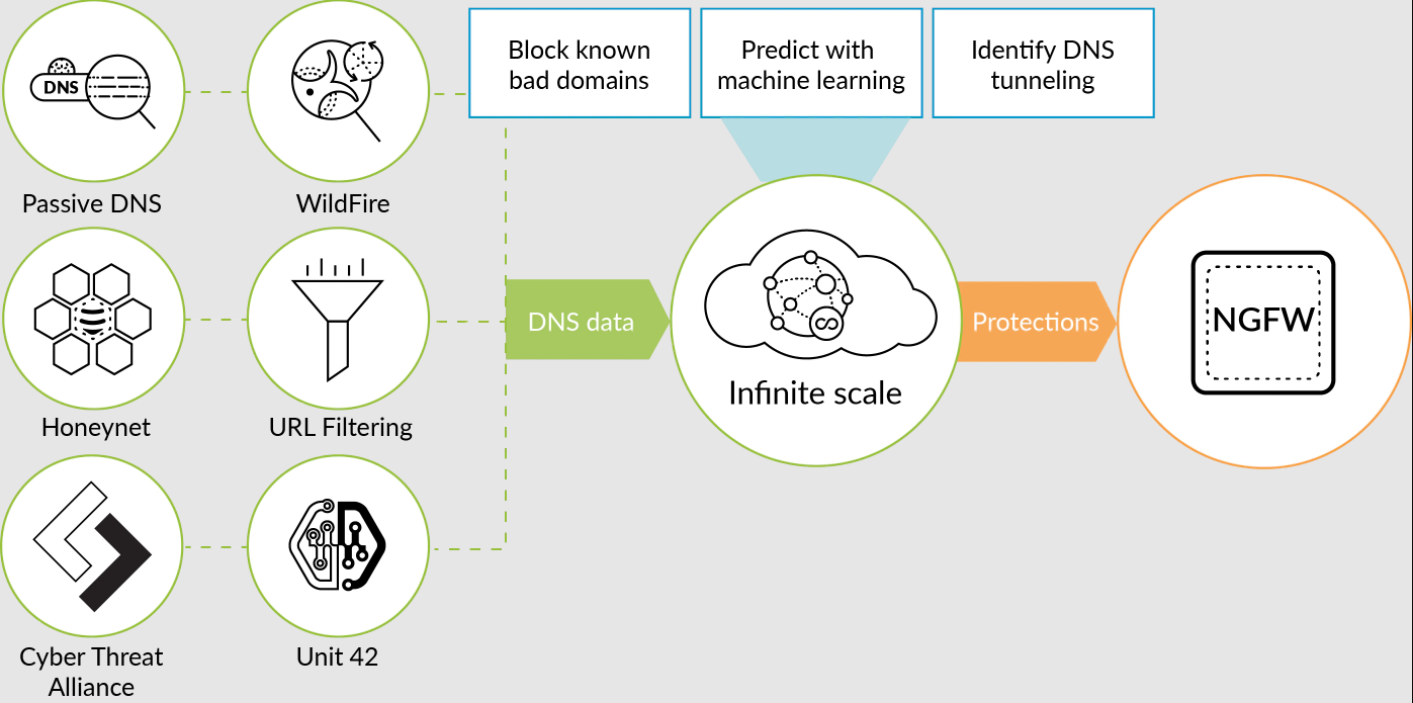

Der Service DNS Security verwendet vorausschauende Analysen, maschinelles Lernen und Automatisierung, um DNS-basierte Angriffe abzuwehren. Die enge Verknüpfung mit der Next-Generation Firewall bietet Ihnen automatisierte Schutzmechanismen und macht voneinander isolierte Punktlösungen überflüssig. So können Sie schädliche Domains schnell erkennen und blockieren, in DNS-Tunneling verborgene Bedrohungen neutralisieren und automatisierte Prozesse nutzen, um infizierte Geräte schnell aufzuspüren und zu isolieren.

Neue schädliche Domains erkennen und blockieren

Mit DNS Security haben die Verteidiger wieder die Oberhand. Der Service erkennt Dutzende Millionen schädlicher Domains anhand von Echtzeitanalysen und kontinuierlich aktualisierten Bedrohungsdaten aus aller Welt und sperrt automatisch den Zugang zu ihnen. Der Service sagt zudem voraus, welche schädlichen Domains algorithmenbasierte Malware zur Domaingenerierung einrichten wird, und blockiert diese Domains umgehend. Außerdem bietet der Service mit einer cloudbasierten, unbegrenzt skalierbaren Datenbank uneingeschränkten Schutz vor schädlichen Domains.

Neutralisierung von DNS-Tunneling

DNS Security bietet durch maschinelles Lernen unterstützte Analysen, die es Ihnen ermöglichen, Command-and-Control-Aktivitäten oder den Diebstahl von Daten mittels DNS-Tunneling schnell zu erkennen. Es baut auf dem signaturbasierten Schutz von PAN-OS® auf, um ausgeklügelte Tunneling-Versuche zu erkennen, sodass Sie solche Versuche rasch mit automatisierten, richtlinienbasierten Maßnahmen unterbinden können.

Einfachere, automatisierte Sicherheit

Mit integriertem DNS Security in der Next-Generation Firewall sind keine eigenständigen Tools für DNS-Sicherheit oder Änderungen des DNS-Routing erforderlich. DNS Security löst automatisch einen dynamischen Prozess aus, der Infektionen rasch aufspürt und den Richtlinien entsprechend auf sie reagiert. Durch unsere erweiterbare, cloudbasierte Architektur erleichtert der Service außerdem die Nutzung der jüngsten Innovationen bezüglich der DNS-Sicherheit, was Schutz und Vorbeugung zusätzlich verbessert.