Konfigurieren Sie die SSL/TLS-Prüfung und -Entschlüsselung

Sie können die SSL/TLS-Prüfung und HTTPS-Entschlüsselung im DPI- und Webproxy-Modus konfigurieren.

Nach der Entschlüsselung sicherer Webinhalte verschlüsselt die Sophos Firewall diese erneut mit von dieser Zertifizierungsstelle signierten Zertifikaten. Um Fehler aufgrund nicht vertrauenswürdiger Zertifikate zu vermeiden, müssen Sie die signierende Zertifizierungsstelle auf den Benutzerendgeräten installieren.

Gehen Sie wie folgt vor:

- Überprüfen Sie, ob Sie über die SNAT-Standardregel zum Maskieren des Datenverkehrs verfügen.

- Konfigurieren Sie eine Webrichtlinie.

- Konfigurieren Sie eine Firewall-Regel zur Webfilterung.

- Wenden Sie die Überprüfungs- und Entschlüsselungsregeln und -einstellungen an.

- Laden Sie die signierende Zertifizierungsstelle herunter.

- Installieren Sie es auf den Endpunkten der Benutzer.

Überprüfen Sie die SNAT-Regel

- Gehe zu Regeln und Richtlinien > NAT-Regeln.

-

Überprüfen Sie die Regelliste für Standard-SNAT-IPv4.

Dies ist eine SNAT-Standardregel zum Maskieren ausgehenden IPv4-Verkehrs.

-

Wenn Sie die Regel nicht haben oder eine Regel für IPv6-Verkehr erstellen möchten, gehen Sie wie folgt vor:

- Klicken IPv4 oder IPv6 über der NAT-Regelliste.

- Klicken NAT-Regel hinzufügen und klicken Sie auf Neue NAT-Regel.

- Geben Sie einen Namen ein.

- Satz Übersetzte Quelle (SNAT) Zu MASQ.

- Klicken Speichern.

Hinzufügen einer Webrichtlinie

Dieses Beispiel zeigt, wie Sie mithilfe von Webkategorien eine Webrichtlinienregel hinzufügen:

- Gehe zu Web > Richtlinien und klicken Sie auf Hinzufügen.

- Geben Sie einen Namen ein.

- Klicken Regel hinzufügen.

- Unter Benutzer, klicken Sie auf die Dropdown-Liste, löschen Sie Jemandund klicken Sie auf Neues Element hinzufügen.

- Wählen Sie die gewünschten Benutzer und Gruppen aus und klicken Sie auf Ausgewählte Elemente anwenden.

- Unter Aktivitäten, klicken Sie auf die Dropdown-Liste, löschen Sie Der gesamte Webverkehrund klicken Sie auf Neues Element hinzufügen.

- Wählen Webkategorie Wählen Sie in der Aktivitätsliste die gewünschte Kategorie aus und klicken Sie auf Ausgewählte Elemente anwenden.

- Unter Aktion, wählen HTTP zulassen.

- Klicken Sie auf die Dropdown-Liste neben den HTTP-Aktionen und wählen Sie HTTPS zulassen.

- Unter Einschränkungen, wählen Sie eine Zeit zum Anwenden der Regel aus.

- Drehen Status An.

- Klicken Speichern.

Konfigurieren einer Firewallregel

Sie müssen die Webfiltereinstellungen in einer Firewall-Regel konfigurieren.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Klicken Firewallregel hinzufügen und dann Neue Firewall-Regel.

- Geben Sie einen Namen ein.

- Stellen Sie sicher Aktion ist eingestellt auf Akzeptieren.

- Legen Sie die Quellzonen Zu UND Und W-lan.

- Für Quellnetzwerke und -geräte, wählen Sie die gewünschten lokalen Subnetze aus.

- Legen Sie die Zielzonen Zu VAN.

- Satz Zielnetzwerke Zu Beliebig.

- Stellen Sie sicher Leistungen ist eingestellt auf Beliebig.

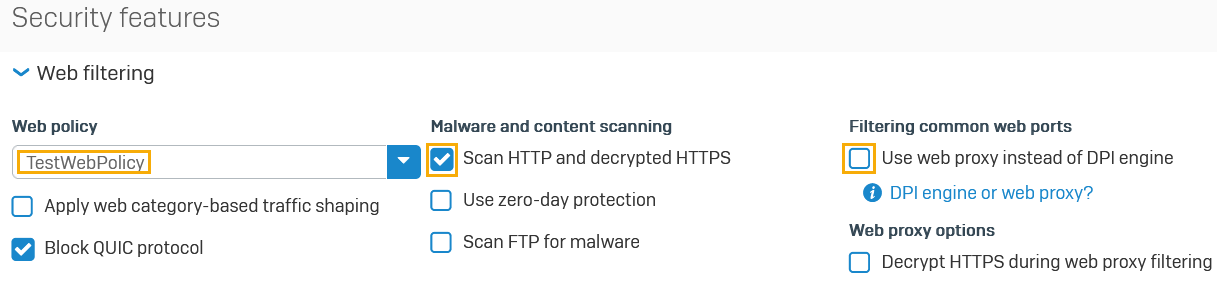

- Unter Sicherheitsfunktionenauf Webfilterung.

- Wählen Sie die Web-Richtlinie Sie haben aus der Dropdown-Liste ein neues erstellt.

- Wählen Sie unter Malware- und Inhaltsscans HTTP und entschlüsseltes HTTPS scannen.

-

Unter Filtern gängiger Web-Ports, stellen Sie sicher, dass das Kontrollkästchen für Verwenden Sie einen Webproxy anstelle der DPI-Engine ist nicht ausgewählt.

Hier ist ein Beispiel:

-

Klicken Speichern.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Klicken Firewallregel hinzufügen und dann Neue Firewall-Regel.

- Geben Sie einen Namen ein.

- Ändern Sie die Aktion falls Sie es wollen.

- Legen Sie die Quellzonen Zu UND Und W-lan.

- Für Quellnetzwerke und -geräte, wählen Sie die gewünschten lokalen Subnetze aus.

- Legen Sie die Zielzonen Zu VAN.

- Satz Zielnetzwerke Zu Beliebig.

-

Satz Leistungen Zu Beliebig.

Wenn Sie bestimmte Dienste auswählen möchten, wählen Sie die Optionen basierend auf Ihrer Netzwerkkonfiguration:

- Transparenter Proxy: HTTP Und HTTPS.

- Direkter Proxy: HTTP, HTTPSund die Webproxy-Abhörport Sie konfiguriert unter Web > Allgemeine Einstellungen > Webproxy-Konfiguration.

-

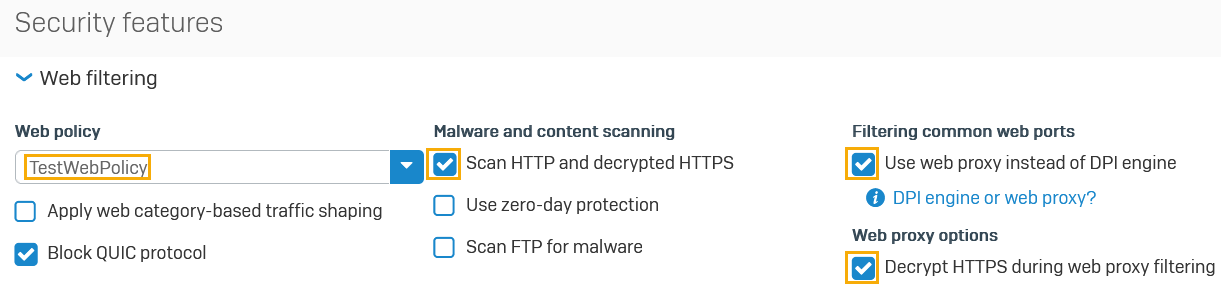

Unter Sicherheitsfunktionenauf Webfilterung.

- Wählen Sie die Web-Richtlinie Sie haben aus der Dropdown-Liste ein neues erstellt.

- Wählen Sie unter Malware- und Inhaltsscans HTTP und entschlüsseltes HTTPS scannen.

- Unter Filtern gängiger Web-Ports, wählen Verwenden Sie einen Webproxy anstelle der DPI-Engine.

-

Wählen Entschlüsseln Sie HTTPS während der Webproxyfilterung.

Hier ist ein Beispiel:

-

Klicken Speichern.

HTTPS-Entschlüsselung anwenden

Nach der Überprüfung und Entschlüsselung sicherer Webinhalte verschlüsselt die Sophos Firewall diese erneut mit Zertifikaten der konfigurierten Zertifizierungsstelle. Dieses Beispiel zeigt die Anwendung der integrierten Signatur-Zertifizierungsstelle. Informationen zur Verwendung benutzerdefinierter Zertifizierungsstellen finden Sie unter Fügen Sie untergeordnete und Stammzertifizierungsstellen für TLS-Verkehr hinzu.

Im DPI-Modus konfigurieren Sie SSL/TLS-Überprüfungsregeln.

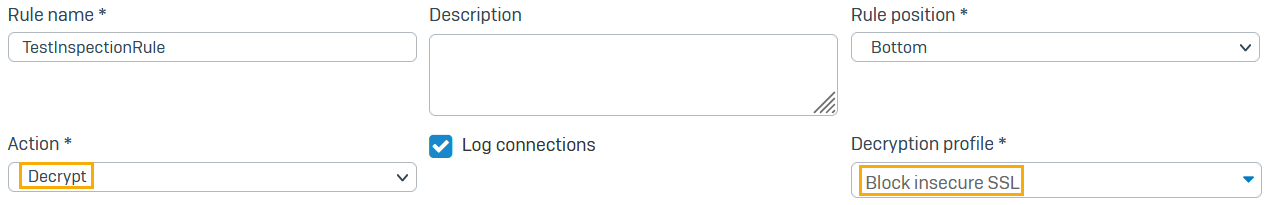

- Gehe zu Regeln und Richtlinien > SSL/TLS-Prüfung und klicken Sie auf Hinzufügen.

- Geben Sie einen Regelnamen ein.

- Satz Aktion Zu Entschlüsseln.

-

Satz Entschlüsselungsprofil Zu Blockieren Sie unsicheres SSL.

Sie können die Einstellungen in Profile > Entschlüsselungsprofile.

-

Legen Sie die Quellzonen Zu UND Und W-lan.

- Für Quellnetzwerke und -geräte, wählen Sie die gewünschten lokalen Subnetze aus.

- Legen Sie die Zielzonen Zu VAN.

- Satz Zielnetzwerke Zu Beliebig.

- Satz Leistungen Zu Beliebig.

- Klicken Speichern.

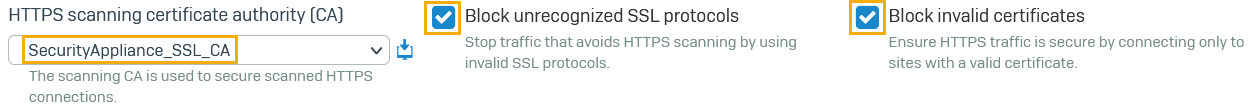

- Gehe zu Web > Allgemeine Einstellungen.

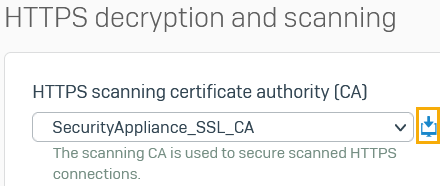

- Scrollen Sie nach unten zu HTTPS-Entschlüsselung und -Scan.

-

Unter Zertifizierungsstelle (CA) für HTTPS-Scan, wählen Sie eine Zertifizierungsstelle aus, um gescannte HTTPS-Verbindungen zu sichern.

Sie können das in der Sophos Firewall verfügbare integrierte bzw. interne Zertifikat auswählen oder eine externe Zertifizierungsstelle verwenden.

-

Wählen Blockieren nicht erkannter SSL-Protokolle.

- Stellen Sie sicher Ungültige Zertifikate blockieren ausgewählt ist.

-

Klicken Anwenden.

Hier ist ein Beispiel:

-

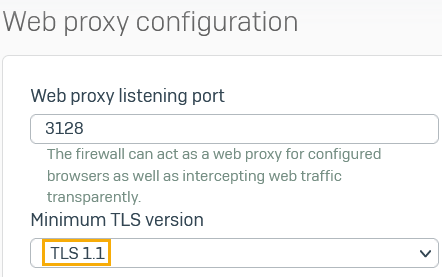

Unter Webproxy-Konfiguration, stellen Sie sicher TLS 1.1 ausgewählt ist.

-

Klicken Anwenden.

Laden Sie die signierende Zertifizierungsstelle herunter

- Gehe zu Profile > Entschlüsselungsprofile.

- Klicken Sie auf die Schaltfläche „Bearbeiten“ für das Profil Blockieren Sie unsicheres SSL Sie in der Prüfregel ausgewählt haben.

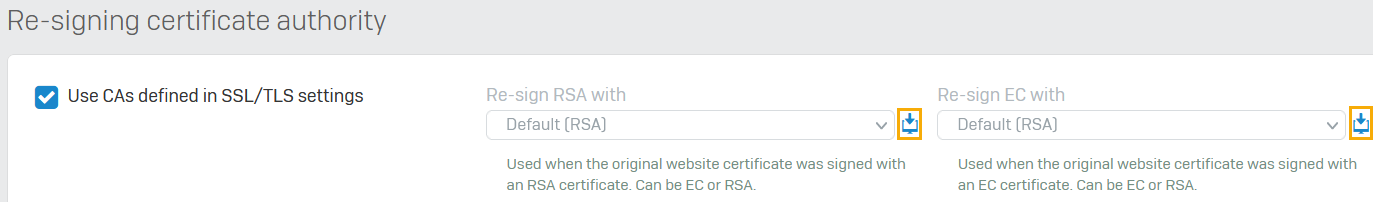

- Unter Neusignierende Zertifizierungsstelle, klicken Sie auf die Download-Schaltfläche neben der Einstellung für RSA erneut signieren mit und speichern Sie die signierende Zertifizierungsstelle.

-

Optional: Klicken Sie auf die Download-Schaltfläche neben der Einstellung für EC erneut unterzeichnen mit und speichern Sie die signierende Zertifizierungsstelle basierend auf Ihrer Konfiguration.

-

Klicken Stornieren zum Beenden.

Für den transparenten und direkten Proxy-Modus müssen Sie wie folgt vorgehen:

- Gehe zu Web > Allgemeine Einstellungen.

- Scrollen Sie nach unten zu HTTPS-Entschlüsselung und -Scan.

-

Unter Zertifizierungsstelle (CA) für HTTPS-ScanKlicken Sie auf die Download-Schaltfläche neben der ausgewählten Zertifizierungsstelle.

Um Fehlermeldungen zu nicht vertrauenswürdigen Zertifikaten zu vermeiden, müssen Sie diese Zertifizierungsstelle auf den Endpunkten Ihrer Benutzer installieren. Siehe Manuelles Hinzufügen einer Zertifizierungsstelle zu Endpunkten.

Für den direkten Proxy-Modus müssen Sie den Webproxy-Dienst für die Zonen Ihrer Benutzer zulassen. Gehen Sie dazu wie folgt vor:

- Gehe zu Verwaltung > Gerätezugriff.

- Unter Weitere Dienstleistungen > Webproxy, wählen UND Und W-lan.

- Klicken Anwenden.

Informationen zur Installation der Zertifizierungsstelle auf den Endpunkten der Benutzer finden Sie unter Fügen Sie Endpunkten manuell eine Zertifizierungsstelle hinzu.