Fügen Sie untergeordnete und Stammzertifizierungsstellen für TLS-Verkehr hinzu

Dieses Beispiel zeigt, wie Sie die Zertifikatsignieranforderung (CSR) in der Sophos Firewall und die untergeordnete Zertifizierungsstelle (CA) in Active Directory-Zertifikatdiensten (AD CS) im Enterprise-CA-Modus generieren.

Notiz

Sie können dieses Beispiel nicht verwenden, wenn Sie AD CS im eigenständigen CA-Modus haben.

Alternativ können Sie ein Drittanbieter-Tool wie OpenSSL verwenden, um die CSR und CAs zu generieren. Sie müssen untergeordnete und Stamm-CAs, die mit Drittanbieter-Tools generiert wurden, auf Zertifikate > Zertifizierungsstellen. Sehen Hinzufügen einer Zertifizierungsstelle.

Sie können die untergeordnete Zertifizierungsstelle als signierende Zertifizierungsstelle für die SSL/TLS-Prüfung, die HTTPS-Entschlüsselung und TLS-Konfigurationen für E-Mails verwenden.

Notiz

Wenn ein CA-Zertifikat, das zum Signieren vorgesehen ist, z. B. für SSL/TLS- und HTTPS-Entschlüsselung, eine Extended Key Usage section, muss es enthalten die TLS Web Server Authentication Flagge.

Gehen Sie wie folgt vor:

- Erstellen Sie eine CSR.

- Generieren Sie eine untergeordnete Zertifizierungsstelle und laden Sie die untergeordneten und Stammzertifizierungsstellen herunter.

- Importieren Sie die untergeordnete Zertifizierungsstelle in die Sophos Firewall.

- Laden Sie die Stammzertifizierungsstelle in die Sophos Firewall hoch.

- Wenden Sie die untergeordnete CA an.

Erstellen Sie eine CSR

- Gehe zu Zertifikate > Zertifikate und klicken Sie auf Hinzufügen.

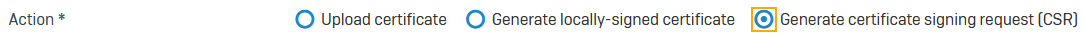

-

Für Aktion, wählen Zertifikatsignieranforderung (CSR) generieren.

-

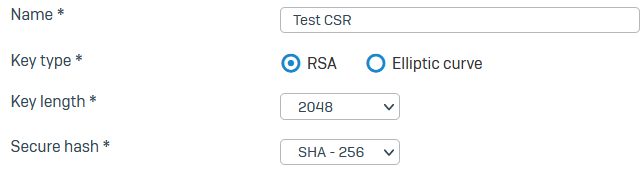

Geben Sie Folgendes an Zertifikatsdetails:

-

Geben Sie Folgendes an Subjektnamenattribute:

- Ländername (Beispiel: Vereinigte Staaten)

- Zustand (Beispiel: Georgien)

- Ortsname (Beispiel: Atlanta)

- Name der Organisation (Beispiel: Beispielorganisation)

- Name der Organisationseinheit (Beispiel: IT)

- Allgemeiner Name (Beispiel: www.exampleorg.com)

-

E-Mail-Adresse (Beispiel: email@exampleorg.com)

Hier ist ein Beispiel:

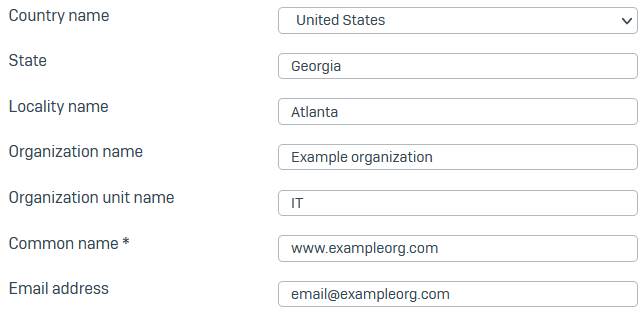

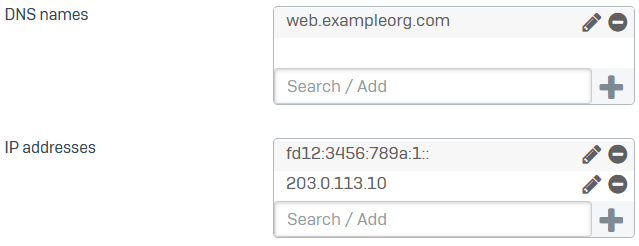

-

Für Alternative Betreffnamen, geben Sie DNS-Namen oder IP-Adressen ein.

Beispiele: web.exampleorg.com, fd12:3456:789a:1::, 203.0.113.10

-

Klicken Speichern.

-

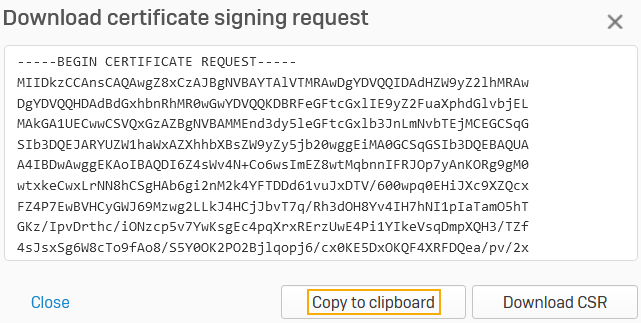

Laden Sie den CSR wie folgt herunter:

Generieren einer untergeordneten Zertifizierungsstelle in Active Directory-Zertifikatdiensten

Sie müssen basierend auf der CSR eine untergeordnete Zertifizierungsstelle generieren. In diesem Beispiel wird AD CS im Enterprise-CA-Modus verwendet.

-

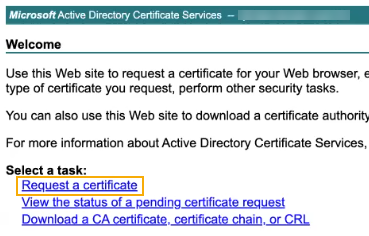

Gehen Sie in AD CS wie folgt vor, um eine untergeordnete Zertifizierungsstelle zu generieren.

-

Klicken Zertifikat anfordern.

-

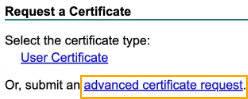

Klicken Erweiterte Zertifikatsanforderung.

-

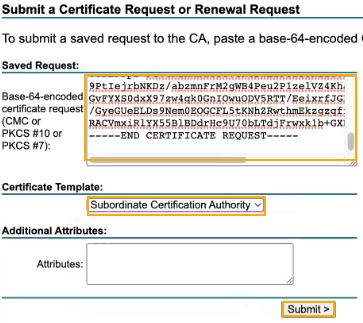

Fügen Sie das kopierte CSR-Zertifikat ein.

- Für Zertifikatvorlage, wählen Untergeordnete Zertifizierungsstelle.

-

Klicken Einreichen.

Hier ist ein Beispiel:

-

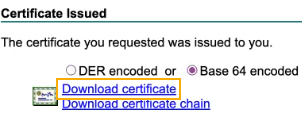

Unter Zertifikat ausgestellt, wählen Sie ein Kodierungsformat aus.

Dieses Beispiel wählt die Base 64-kodiert Format.

-

Klicken Zertifikat herunterladen um das untergeordnete CA-Zertifikat herunterzuladen.

-

-

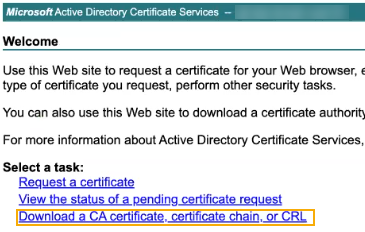

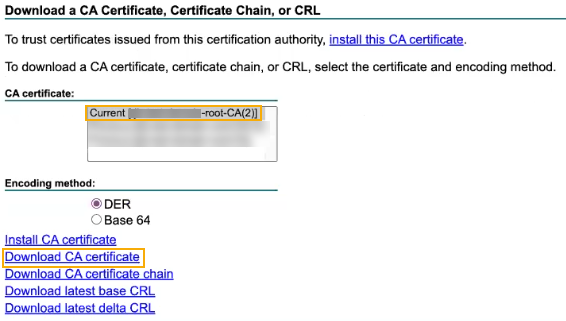

Gehen Sie wie folgt vor, um das Root-CA-Zertifikat herunterzuladen:

Importieren Sie die untergeordnete Zertifizierungsstelle in die Sophos Firewall

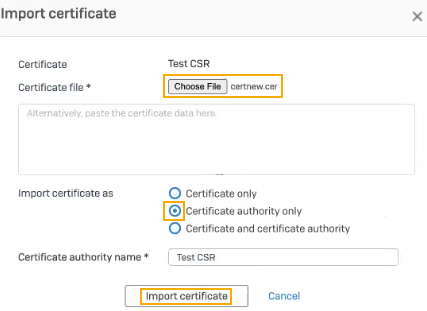

Für CAs, die auf Grundlage einer CSR generiert wurden, die Sie auf der Sophos Firewall erstellt haben, müssen Sie die CA wie folgt importieren:

- Gehe zu Zertifikate > Zertifikate.

- Klicken Sie auf die Schaltfläche „Importieren“

für die von Ihnen generierte CSR.

für die von Ihnen generierte CSR. - Klicken Datei auswählen und wählen Sie die untergeordnete Zertifizierungsstelle aus, die Sie von AD CS heruntergeladen haben.

-

Klicken Nur Zertifizierungsstelle.

Die Firewall erkennt, dass es sich um eine CA handelt und stellt die CA-Optionen zur Verfügung.

-

Ändern Sie bei Bedarf den Namen der Zertifizierungsstelle.

-

Klicken Zertifikat importieren.

Hier ist ein Beispiel:

-

Um die untergeordnete Zertifizierungsstelle in der Liste anzuzeigen, gehen Sie zu Zertifikate > Zertifizierungsstellen.

-

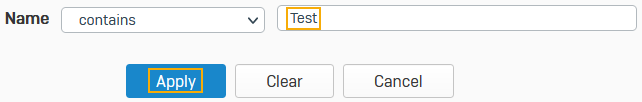

Verwenden Sie den Filter neben Name, geben Sie den Suchbegriff für den Namen der Zertifizierungsstelle ein und klicken Sie auf Anwenden.

Hier ist ein Beispiel:

Sie können die importierte untergeordnete Zertifizierungsstelle sehen. Die Firewall verknüpft den privaten Schlüssel des CSR automatisch mit der untergeordneten Zertifizierungsstelle.

Laden Sie die Stammzertifizierungsstelle in die Sophos Firewall hoch

Um der untergeordneten signierenden Zertifizierungsstelle zu vertrauen, müssen Sie ihre Stammzertifizierungsstelle in die Sophos Firewall hochladen.

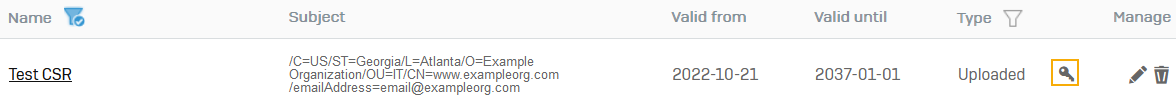

- Gehe zu Zertifikate > Zertifizierungsstellen und klicken Sie auf Hinzufügen.

- Für Zertifikatauf Durchsuchen und laden Sie die Stammzertifizierungsstelle hoch, die Sie von AD CS heruntergeladen haben.

- Ändern Sie den Namen, wenn Sie möchten.

-

Unter Zertifikat verwenden für, behalten Sie die folgende Standardauswahl bei: Validierung.

Die Stammzertifizierungsstelle validiert nur die untergeordnete Zertifizierungsstelle, die Sie importiert haben.

Hier ist ein Beispiel:

-

Klicken Speichern.

Anwenden der Zertifizierungsstelle

Sie können die untergeordnete Zertifizierungsstelle auswählen, um den SSL/TLS-Verkehr erneut zu signieren.

-

Sehen Konfigurieren Sie die SSL/TLS-Prüfung und -Entschlüsselung.

Um sicherzustellen, dass die untergeordneten und Stammzertifizierungsstellen für den Webverkehr verwendet werden, öffnen Sie eine HTTPS-Website, klicken Sie auf das Vorhängeschlosssymbol und überprüfen Sie die Details der sicheren Verbindung.

-

Sehen Allgemeine Einstellungen.