Kontrollzentrum

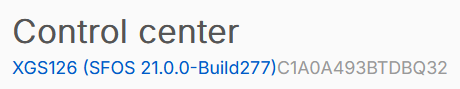

Das Kontrollzentrum zeigt das Appliance-Modell, die Firmware-Version, den Build und die Seriennummer der Firewall an. Außerdem bietet es eine Momentaufnahme des Status und der Integrität des Sicherheitssystems.

Das Kontrollzentrum erscheint, sobald Sie sich anmelden.

Notiz

Einige Widget-Zähler werden nach einem Neustart der Firewall zurückgesetzt.

Firewall-Informationen

Das Firewall-Modell, die SFOS-Version und die Lizenz finden Sie in der oberen linken Ecke.

Sicherer Speicherhauptschlüssel

Der sichere Speicherhauptschlüssel bietet zusätzlichen Schutz für die in der Sophos Firewall gespeicherten Kontodaten. Der Schlüssel verschlüsselt vertrauliche Informationen wie Passwörter, Geheimnisse und Schlüssel und verhindert so unbefugten Zugriff.

Die Konten haben Zugriff auf Dienste wie Verzeichnisdienste, E-Mail-Server, FTP-Server und Proxys. Dazu gehören auch Benutzerkonten, die auf der Sophos Firewall gespeichert sind.

Einrichten des Hauptschlüssels

Bei Neuinstallationen müssen Sie den Secure Storage Master Key im Setup-Assistenten erstellen.

Notiz

Wenn Sie eine Firewall ohne Masterschlüssel auf die Version 20.0 aktualisiert haben, müssen Sie den Masterschlüssel im Control Center erstellen.

Sie können den Hauptschlüssel nur dann aus dem Kontrollzentrum erstellen, wenn Sie sich mit dem Standardadministrator Konto. Es handelt sich um den Standard-Superadministrator mit dem Benutzernamen Administrator. Sehen Standardeinstellungen für das Administratorkennwort.

Andere Administratoren können die Warnung zum Erstellen des Hauptschlüssels im Kontrollzentrum sehen, können ihn jedoch nicht erstellen, wenn sie sich mit ihren eigenen Anmeldeinformationen anmelden.

Setzen Sie den Hauptschlüssel zurück

Bei Verlust des Hauptschlüssels können Sie den Hauptschlüssel für sicheren Speicher zurücksetzen Option in der CLI, um einen neuen Masterschlüssel zu erstellen. Diese Option wird nur angezeigt, wenn Sie den Masterschlüssel erstellt haben. Siehe Hauptschlüssel für sicheren Speicher zurücksetzen.

Warnung

Wenn Sie den Hauptschlüssel für die sichere Speicherung verlieren, können Sie ihn nicht wiederherstellen. Bewahren Sie ihn in einem Kennwortverwaltungssystem oder an einem anderen sicheren Ort auf.

Sichern und Wiederherstellen

Sie müssen den Hauptschlüssel für den sicheren Speicher eingeben, wenn Sie eine Sicherung wiederherstellen, die nach dem Festlegen des Hauptschlüssels erstellt wurde. Ohne die Eingabe des Hauptschlüssels können diese Sicherungen nicht wiederhergestellt werden.

Sie können Sicherungen, die vor der Festlegung des Hauptschlüssels erstellt wurden, wiederherstellen, ohne den Hauptschlüssel einzugeben.

Sehen Sicherer Speicherhauptschlüssel.

Import-Export

Derzeit werden vertrauliche Informationen wie Benutzerkennwörter, Geheimnisse von WLAN-Zugangspunkten, Hotspot-Gutscheine und SPX-Benutzer verschlüsselt.

Sie können Konfigurationen mit einem Hauptschlüssel importieren, ohne den Hauptschlüssel für den sicheren Speicher einzugeben. Dabei gehen jedoch vertrauliche Informationen und die abhängigen Konfigurationen verloren. Sie müssen die Informationen später erneut eingeben oder neu erstellen.

Sehen Import-Export.

Hohe Verfügbarkeit

Der Hauptschlüssel wird zwischen den beiden HA-Geräten sowohl im Aktiv-Aktiv- als auch im Aktiv-Passiv-Modus synchronisiert. Der Hauptschlüssel bleibt auf einem eigenständigen Gerät und auf beiden Geräten bestehen, wenn Sie HA auf einem der Geräte deaktivieren. Im Aktiv-Passiv-Modus können Sie den Hauptschlüssel nur über das primäre Gerät festlegen und zurücksetzen.

Werkskonfiguration

Wenn Sie die Konfiguration auf die Werkseinstellungen zurücksetzen, entfernt die Firewall den Hauptschlüssel für den sicheren Speicher.

Standard-Administratorkennwort

Sophos Firewall bietet einen stärkeren Passwortschutz für den Standardadministrator (Benutzername: Administrator). Um vom Schutz zu profitieren, müssen Sie das Kennwort ändern, wenn Sie von 18.0 MR3 oder früher oder 17.5 MR14 aktualisieren.

Zum Ändern des Passwortes stehen Ihnen folgende Möglichkeiten zur Verfügung:

- Kontrollzentrum: Nehmen Sie die Änderung im Popup-Fenster vor, das beim Anmelden angezeigt wird.

- Gerätezugriff: Gehe zu Verwaltung > Gerätezugriff, scrollen Sie nach unten zu Standardeinstellungen für das Administratorkennwortund ändern Sie das Passwort.

- CLI: Geben Sie in der Befehlszeile ein 2 für Systemkonfigurationund geben Sie dann 1 für Passwort für den Benutzeradministrator festlegenund ändern Sie das Passwort.

Notiz

Bewahren Sie das aktuelle Passwort an einem sicheren Ort auf. Wenn Sie auf eine frühere Firmware-Version wechseln, die das aktuelle Passwort verwendet, benötigen Sie es zur Anmeldung.

Systempanel

Das Systemfenster zeigt den Echtzeitstatus der Sophos Firewall-Dienste, VPN-Verbindungen, WAN-Links und der Leistung sowie die Anzahl der Tage an, die das Gerät bereits aktiv ist. Der Status wird als Symbol angezeigt. Farbige Symbole dienen zur Unterscheidung der Status. Klicken Sie auf das Symbol, um detaillierte Informationen zu den Diensten anzuzeigen.

Die Symbole und ihre Bedeutungen sind wie folgt:

Leistung

| Symbol | Status |

|---|---|

| Normal Die durchschnittliche Auslastung beträgt weniger als 2 Einheiten. |

| Warnung Die durchschnittliche Auslastung liegt zwischen 2 und 5 Einheiten. |

| Alarm Die durchschnittliche Auslastung liegt bei mehr als 5 Einheiten. |

| Unbekannt |

Klicken Sie auf das Symbol, um das Diagramm mit der durchschnittlichen Auslastung anzuzeigen.

Die durchschnittliche Auslastung gibt die durchschnittliche Anzahl der Prozesse an, die über einen Zeitraum von einer Woche auf einer CPU ausgeführt werden. Jede Zahl, die größer ist als die Anzahl der Prozessorkerne im System, bedeutet, dass im gemessenen Zeitraum mehr Arbeit zu erledigen war, als das System bewältigen konnte.

Leistungen

| Symbol | Status |

|---|---|

| Normal Alle Dienste laufen. |

| Warnung Sie haben einen oder mehrere Dienste gestoppt. Sie können die Dienste neu starten auf Systemdienste > Leistungen. |

| Alarm Ein oder mehrere Dienste werden nicht ausgeführt. Sie können Dienste neu starten von Systemdienste > Leistungen. |

| Unbekannt |

Wenn Sie auf das Symbol klicken, werden die angehaltenen oder deaktivierten Dienste angezeigt.

Schnittstellen

| Symbol | Status |

|---|---|

| Normal Alle WAN-Verbindungen sind aktiv. |

| Warnung 50 % oder weniger der WAN-Verbindungen sind ausgefallen. |

| Alarm 50 % oder mehr der WAN-Verbindungen sind ausgefallen. |

| Unbekannt |

Klicken Sie auf das Symbol, um Details zu den WAN-Links anzuzeigen.

Notiz

Ports ohne zugewiesene IP-Adresse haben den Status Rot. Beispiel: Ports, die VLAN-Schnittstellen zugewiesen sind.

VPN-Verbindungen

| Symbol | Status |

|---|---|

| Normal Alle VPN-Tunnel sind aktiv. |

| Warnung 50 Prozent oder weniger der VPN-Tunnel sind ausgefallen. |

| Alarm 50 Prozent oder mehr der VPN-Tunnel sind ausgefallen. |

| Unbekannt |

Klicken Sie auf das Symbol, um Details zu den VPN-Tunneln anzuzeigen.

ROT

Das Widget zeigt die Anzahl der eingerichteten RED-Tunnel und die Gesamtzahl der konfigurierten RED-Tunnel im Format 4/8 an. Klicken Sie auf das Widget, um eine Liste der RED-Tunnel anzuzeigen.

Drahtlose APs

Das Widget zeigt aktive Access Points (AP) und die Gesamtzahl der konfigurierten Access Points im Format 2/3 an. Ausstehende Access Points werden, falls vorhanden, separat in einer roten Klammer angezeigt. Klicken Sie auf das Widget, um zum Zugriffspunkte Seite.

Verbundene Remote-Benutzer

Das Widget zeigt die Gesamtzahl der über SSL VPN verbundenen Benutzer an. Klicken Sie auf das Widget, um zum Remote-Benutzer Seite.

Live-Benutzer

Das Widget zeigt die Gesamtzahl der aktiven Benutzer an. Klicken Sie auf das Widget, um zum Live-Benutzer Seite.

CPU

CPU-Diagramme ermöglichen die Überwachung der CPU-Auslastung durch Benutzer und Systemkomponenten. Die maximale und durchschnittliche CPU-Auslastung wird auch angezeigt, wenn Sie auf das Widget klicken.

X-Achse – Stunden, Wochen, Monate oder Jahre (je nach gewählter Option)

Y-Achse – Prozentsatz der Nutzung

Klicken Sie auf das Widget, um Details anzuzeigen.

Erinnerung

Speicherdiagramme ermöglichen Ihnen die Überwachung der Speicherauslastung in Prozent. Die Diagramme zeigen den belegten, den freien und den insgesamt verfügbaren Speicher. Darüber hinaus zeigen die Diagramme die maximale und durchschnittliche Speicherauslastung.

X-Achse – ausgewählt

Y-Achse – Prozentsatz der Nutzung

Klicken Sie auf das Widget, um Details anzuzeigen.

Bandbreite

Das Diagramm zeigt den gesamten Datentransfer durch die WAN-Zone. Darüber hinaus werden der maximale und der durchschnittliche Datentransfer angezeigt.

X-Achse – Stunden/Tage/Monate/Jahre (je nach gewählter Option)

Y-Achse – Gesamtdatentransfer in Kbit/Sekunde

Klicken Sie auf das Widget, um Details anzuzeigen.

Sitzungen

Das Diagramm zeigt die aktuellen Sitzungen der Sophos Firewall. Außerdem werden die maximalen und durchschnittlichen Live-Verbindungen angezeigt.

Klicken Sie auf das Widget, um Details anzuzeigen.

Entschlüsselungskapazität

Entschlüsselte SSL/TLS-Verbindungen als Prozentsatz der Entschlüsselungskapazität Ihrer Firewall.

Sitzungen entschlüsseln

Die aktuelle Anzahl entschlüsselter SSL/TLS-Verbindungen.

Die Entschlüsselungsdetails werden alle fünf Minuten aktualisiert.

Verkehrseinblick-Panel

Dieser Abschnitt bietet Statistiken zum Netzwerkverkehr Ihrer Sophos Firewall in den letzten 24 Stunden. Die übersichtlichen Informationen helfen Ihnen herauszufinden, wer die meiste Bandbreite verbraucht, ungewöhnliche Verkehrsmuster aufweist und welche Websites und Anwendungen am häufigsten besucht werden.

Die Statistiken werden als Balkendiagramme angezeigt:

- Webaktivität: Das Diagramm zeigt die Datenübertragungsinformationen der letzten 24 Stunden an und hilft so, den Surftrend im Internet zu verstehen. Es zeigt außerdem die maximale und durchschnittliche Datenmenge (in Bytes) der letzten 24 Stunden an, wodurch Sie ungewöhnliche Verkehrsmuster erkennen können. Zeigt das Diagramm beispielsweise zu einem bestimmten Zeitpunkt einen Spitzenwert an, bedeutet dies, dass in diesem Zeitraum die maximale Datenübertragungsmenge stattgefunden hat.

- Zulässige App-Kategorien: Das Diagramm zeigt die übertragene Datenmenge in Bytes für die fünf wichtigsten Anwendungskategorien. Diese Informationen bieten Administratoren einen Überblick über die am häufigsten verwendeten Anwendungen der letzten 24 Stunden und helfen Ihnen, die Anwendungen mit der höchsten Bandbreitennutzung zu identifizieren. Klicken Sie im Diagramm auf den Balken einer bestimmten Anwendungskategorie, um den gefilterten Anwendungsbericht für diese Kategorie anzuzeigen.

- Netzwerkangriffe: Das Diagramm listet die fünf Hosts auf, denen aus Sicherheitsgründen der Zugriff auf das Netzwerk verweigert wurde. Klicken Sie im Diagramm auf den Balken einer bestimmten Angriffskategorie, um den gefilterten Bericht für diese Kategorie anzuzeigen.

- Zulässige Webkategorien: Das Diagramm zeigt die übertragene Datenmenge in Bytes für die fünf wichtigsten Webkategorien. Diese Informationen bieten Administratoren einen Überblick über die am häufigsten besuchten Websites der letzten 24 Stunden und helfen Ihnen, die Websites mit der höchsten Bandbreitennutzung zu identifizieren. Klicken Sie im Diagramm auf den Balken einer bestimmten Webkategorie, um den gefilterten Bericht für diese Kategorie anzuzeigen.

- Blockierte App-Kategorien: Das Diagramm zeigt die fünf am häufigsten abgelehnten Anwendungskategorien sowie die Anzahl der Treffer pro Kategorie. Diese Informationen helfen Administratoren, die Anwendungen mit den meisten fehlgeschlagenen Zugriffsversuchen zu identifizieren. Klicken Sie im Diagramm auf den Balken einer bestimmten Anwendungskategorie, um den gefilterten Anwendungsbericht für diese Kategorie anzuzeigen.

Benutzer- und Geräteeinblicksbereich

Sicherheits-Heartbeat

Das Security Heartbeat-Widget zeigt den Integritätsstatus aller Endgeräte an. Ein Endgerät ist ein internetfähiges Computer-Hardwaregerät, das über Sophos Central mit der Sophos Firewall verbunden ist. Das Endgerät sendet in regelmäßigen Abständen ein Heartbeat-Signal und informiert über potenzielle Bedrohungen für die Sophos Firewall.

Klicken Konfigurieren im Widget, um Security Heartbeat zu konfigurieren.

Der Integritätsstatus des Endpunkts kann rot, gelb oder grün sein:

- Rot gekennzeichnet mit „Gefährdet“ – Aktive Malware erkannt.

- Gelbe Beschriftung „Warnung“ – Inaktive Malware erkannt.

- Grün (keine Bezeichnung) – Keine Malware erkannt.

-

Rot mit der Beschriftung „Fehlt“ – Endpunkte senden keine Informationen zum Integritätsstatus, verursachen aber Netzwerkverkehr.

Wenn Endpunkte mit fehlendem Heartbeat-Status das Netzwerk verlassen, zeigt die Firewall diesen Status für diese Endpunkte weiterhin im Kontrollzentrum und in den Berichten an. Der fehlende Status kann sich erst ändern, wenn die Endpunkte wieder eine Verbindung zum Netzwerk herstellen. Sie können den fehlenden Heartbeat-Status solcher Endpunkte mit einem CLI-Befehl aus dem Kontrollzentrum und den Berichten entfernen. Siehe synchronisierte Sicherheit.

Wenn Sie Security Heartbeat konfigurieren, werden die Endpunkte einem der vier Status zugeordnet. Das Security Heartbeat-Widget zeigt die Gesamtzahl der Endpunkte für jeden Status an.

Wählen Sie das Widget aus, um alle Endpunkte, deren Benutzer, Hostnamen, IP-Adresse und die verstrichene Zeit seit der Statusänderung anzuzeigen. Sie können alle oder bestimmte Endpunkte basierend auf ihrem Integritätsstatus anzeigen.

Die Detailansicht zeigt keine Endpunktdetails an, wenn alle verbundenen Endpunkte einen grünen Status haben.

Bedrohungsinformationen

Das Widget „Bedrohungsinformationen“ zeigt Details zu Dateien und Vorfällen an, die vom Zero-Day-Schutz erkannt wurden. Zero-Day-Schutz ist ein Cloud-basierter Dienst, der erweiterten Schutz vor Malware bietet. Sie können die Firewall so konfigurieren, dass verdächtige Downloads zur Analyse an den Zero-Day-Schutz gesendet werden. Der Zero-Day-Schutz führt Dateien aus, um sie auf Ransomware und andere erweiterte Bedrohungen zu prüfen. Da die Analyse in der Cloud stattfindet, ist Ihr System niemals potenziellen Bedrohungen ausgesetzt.

Für den Zero-Day-Schutz ist ein Abonnement erforderlich. Klicken Sie auf den Link, um Ihre kostenlose 30-Tage-Testversion zu starten.

Wenn Sie den Zero-Day-Schutz aktivieren, wird verhindert, dass Benutzer Dateien herunterladen, die den Firewall-Kriterien entsprechen, bis die Analyse abgeschlossen ist.

Das Widget „Threat Intelligence“ zeigt Analyseergebnisse für Web- und E-Mail-Verkehr an. Klicken Sie auf das Widget, um Details zur Threat Intelligence-Aktivität anzuzeigen.

Das Widget zeigt die folgenden Details:

| Schalter | Beschreibung |

|---|---|

| Jüngste | Neue Bedrohungsberichte für Dateien, die vom Zero-Day-Schutz in den letzten sieben Tagen gescannt wurden und als bösartig, verdächtig oder PUA eingestuft wurden. |

| Vorfälle | Zeigt die vollständige Anzahl der vom Zero-Day-Schutz erkannten Dateien an, die als bösartig, verdächtig oder PUA markiert sind. Der abgedeckte Zeitraum wird lediglich durch die Aufbewahrungsfrist der Einträge in der Datenbank begrenzt. |

| Gescannt | Zeigt den gesamten vom Zero-Day-Schutz erkannten Datenverkehr an, einschließlich der als sauber markierten Dateien. Der abgedeckte Zeitraum wird lediglich durch die Aufbewahrungsfrist der Einträge in der Datenbank begrenzt. |

Klicken Sie auf einen beliebigen Zähler des Widgets, um zur Seite „Bedrohungsinformationen“ der Sophos Firewall zu gelangen.

Aktive Reaktion auf Bedrohungen

Das Widget „Aktive Bedrohungsreaktion“ zeigt eine Momentaufnahme kompromittierter Netzwerkhosts und Bedrohungsereignisse basierend auf Bedrohungsfeeds von Managed Detection and Response (MDR) und Sophos X-Ops.

Klicken Konfigurieren um Ihr Netzwerk vor Bedrohungen zu schützen.

Benutzerbedrohungsquotient (UTQ)

Das UTQ-Widget zeigt die gefährdeten Benutzerkonten basierend auf ihrem Surfverhalten in den letzten sieben Tagen an. Klicken Sie auf das Widget, um die Benutzer und ihren Bedrohungswert anzuzeigen. Berichte > Dashboards.

UTQ-Status:

Keine Benutzer mit riskantem Surfverhalten im Internet oder die Verwendung infizierter Hosts, die Teil eines Botnetzes sind.

Keine Benutzer mit riskantem Surfverhalten im Internet oder die Verwendung infizierter Hosts, die Teil eines Botnetzes sind.

Anzahl der Benutzer, die 80 Prozent des Risikos für das Netzwerk ausmachen.

Anzahl der Benutzer, die 80 Prozent des Risikos für das Netzwerk ausmachen.

SSL/TLS-Verbindungen

Sie können die Details von SSL/TLS-Verbindungen einsehen, einschließlich entschlüsseltem und nicht entschlüsseltem Datenverkehr sowie fehlgeschlagenen Verbindungen. Sie können Fehlertypen basierend auf Websites, Benutzern und IP-Adressen anzeigen. Sie können Websites von der Entschlüsselung ausschließen. Die Entschlüsselungsdetails werden alle fünf Minuten aktualisiert.

Wenn die Verbindungs- und Entschlüsselungsdetails im Kontrollzentrum oder im Protokoll-Viewer nicht angezeigt werden, aktivieren Sie die folgenden Einstellungen:

- SSL/TLS-Prüfregeln: Gehen Sie zu Regeln und Richtlinien > SSL/TLS-Überprüfungsregeln und schalten Sie SSL/TLS-Prüfung.

- SSL/TLS-Engine: Gehen Sie zu Regeln und Richtlinien > SSL/TLS-Überprüfungsregeln > SSL/TLS-Überprüfungseinstellungen. Unter Erweiterte Einstellungen > SSL/TLS-Engine, wählen Ermöglicht.

| Name | Beschreibung |

|---|---|

| Prozentsatz des Verkehrs | SSL/TLS-verschlüsselter Datenverkehr als Prozentsatz des gesamten Firewall-Datenverkehrs. |

| Prozentsatz entschlüsselt | Entschlüsselte Verbindungen als Prozentsatz der SSL/TLS-Verbindungen. |

| Fehlgeschlagen | Fehlgeschlagene SSL/TLS-Verbindungen. Der Zähler wird um Mitternacht zurückgesetzt. Um den Zähler manuell zurückzusetzen, bewegen Sie den Mauszeiger über das SSL/TLS-Verbindungen Widget und klicken Sie auf das Zähler „Fehlgeschlagen“ zurücksetzen Taste. |

Wählen Sie das Widget aus, um die SSL/TLS-Sitzungen der letzten 24 Stunden, Firewall-Sitzungsdetails und Fehler der letzten sieben Tage anzuzeigen.

SSL/TLS-Sitzungen während der letzten 24 Stunden

Das Diagramm zeigt unverschlüsselten, entschlüsselten und unverschlüsselten Datenverkehr. Verbindungen über den Webproxy sind nicht enthalten. Das Diagramm wird alle fünf Minuten aktualisiert. Um die Datenverkehrsdetails anzuzeigen, bewegen Sie den Mauszeiger über das Diagramm.

Firewallsitzungen

Wählen Sie den Zeitraum der aktiven Firewall-Sitzungen aus. Der Durchschnitt der Live-Verbindungen wird alle 30 Sekunden aktualisiert. Die Durchschnittswerte für die anderen Zeiträume werden alle fünf Minuten aktualisiert. Das Diagramm für den 24-Stunden-Zeitraum entspricht dem Diagramm in Fehler in den letzten 7 Tagen.

Um die Verkehrsdetails anzuzeigen, bewegen Sie den Mauszeiger über das Diagramm.

| Name | Beschreibung |

|---|---|

| Sonstiger Verkehr | Unverschlüsselter Datenverkehr. |

| Unverschlüsseltes SSL/TLS | Anzahl der Verbindungen, die während des ausgewählten Zeitraums nicht entschlüsselt wurden. Einzelheiten zu den Ausnahmen von der Entschlüsselung finden Sie unter Regeln und Richtlinien > SSL/TLS-Überprüfungsregeln und sehen Sie sich die Ausschlusslisten und Entschlüsselungsprofile an. |

| Entschlüsseltes SSL/TLS | Anzahl der entschlüsselten Verbindungen während des ausgewählten Zeitraums. |

| Entschlüsselungsspitze | Maximale Anzahl entschlüsselter Verbindungen in der Vergangenheit. Wird nur angezeigt, wenn der tatsächliche Datenverkehr diesem Wert nahe kommt oder diesen Wert überschreitet. |

| Entschlüsselungslimit | Anzahl der Verbindungen, die Ihre Sophos Firewall entschlüsseln kann. Wird nur angezeigt, wenn der tatsächliche Datenverkehr diesen Wert erreicht oder überschreitet. |

Fehler in den letzten 7 Tagen

Die Tabelle listet SSL/TLS-Fehler der häufigsten Websites und Benutzer (Benutzer und IP-Adressen, die die Verbindung initiiert haben) auf. Nutzen Sie diese Tabelle, um Probleme zu identifizieren, z. B. Websites, die nicht ordnungsgemäß funktionieren, wenn SSL/TLS-Verkehr abgefangen wird. Beheben Sie die Probleme durch Richtlinienänderungen.

Die Entschlüsselungsdetails werden alle fünf Minuten aktualisiert.

| Name | Beschreibung |

|---|---|

| Top-Websites | Wählen Sie diese Option aus, um die Anzahl der Fehler und Benutzer für jede Website anzuzeigen. Um die Details anzuzeigen, wählen Sie die Website aus. Um die Fehlerprotokolle anzuzeigen, wählen Sie die entsprechende Nummer unter Fehler. |

| Top-Benutzer | Wählen Sie diese Option aus, um die Anzahl der Fehler für jeden Benutzer anzuzeigen. Um die Details anzuzeigen, wählen Sie den Benutzernamen oder die IP-Adresse. Um die Fehlerprotokolle anzuzeigen, wählen Sie die entsprechende Nummer unter Fehler. |

| Fehler beheben | Wählen Sie diese Option aus, um den Fehlertyp nach Websites und Benutzern anzuzeigen. |

Notiz

Die in diesem Abschnitt angezeigten Daten umfassen keine Verbindungen, die über den Webproxy laufen.

Die Daten enthalten nur Verbindungsfehler, die durch Ändern einer SSL/TLS-Überprüfungsregel behoben werden können oder auf eine fehlende Zertifizierungsstelle oder Probleme mit der Anwendungsvertrauenswürdigkeit auf Benutzergeräten hindeuten. Verbindungen, die durch eine Webrichtlinie oder andere Sicherheitsrichtlinien blockiert sind, werden nicht berücksichtigt.

SSL/TLS-Fehler in den letzten 7 Tagen

Das Popup-Fenster zeigt die Fehlertypen nach Websites und Benutzern an. Sie können Websites und Benutzer ein- oder ausblenden. Um Fehler zu vermeiden, können Sie die entsprechenden Websites von der Entschlüsselung ausschließen.

- Wählen Top-Websites oder Top-Benutzer.

- Wählen Sie bei Websites die Website aus, um den Fehlertyp sowie die betroffenen Benutzer und IP-Adressen anzuzeigen.

- Wählen Sie bei Benutzern den Benutzer aus, um den Fehlertyp und die betroffenen Websites anzuzeigen.

- Um die Protokolle eines Fehlertyps, einer Website oder eines Benutzers anzuzeigen, wählen Sie die entsprechende Nummer unter Fehler. Die Aktion öffnet ein Popup-Fenster, das nur die relevanten Elemente anzeigt. Die Website-Details finden Sie unter der Spalte Servername.

-

Eine Website oder einen Benutzer ausblenden:

- Gehen Sie zur Website oder zum Benutzer.

- Wählen Sie unten im Popup-Fenster Aus der Fehlerliste der Website ausblenden oder Aus der Benutzerfehlerliste ausblenden.

-

Eine Website oder einen Benutzer anzeigen:

- Wählen Versteckte anzeigen unter dem Suchfeld.

- Gehen Sie zur Website oder zum Benutzer.

-

Wählen Sie unten im Popup-Fenster Aus der Website-Fehlerliste ausblenden oder Aus der Benutzerfehlerliste ausblenden.

Die Standardwebsites in den Ausschlusslisten der SSL/TLS-Überprüfungsregeln bleiben ausgeblendet.

-

Eine Website von der Entschlüsselung ausschließen:

- Gehen Sie zur Website.

- Wählen Sie unten im Popup-Fenster Von der Entschlüsselung ausschließen. Sie können Domänen und Subdomänen ausschließen.

Domänen und Subdomänen werden der URL-Gruppe hinzugefügt Lokale TLS-AusschlusslisteUm diese Liste zu bearbeiten, gehen Sie zu Web > URL-Gruppen.

Um die Ausschlusslisten anzuzeigen, gehen Sie zu Regeln und Richtlinien > SSL/TLS-Überprüfungsregeln.

Ausgeschlossene Websites werden nach Ablauf des Sieben-Tage-Zeitraums nicht mehr in dieser Tabelle angezeigt.

Aktive Firewall-Regeln

Dieses Widget zeigt die Anzahl der Firewall-Regeln nach Regeltyp und Regelstatus an. Es zeigt den Datenverkehr (in Bytes), der in den letzten 24 Stunden den Firewall-Regeln entsprach.

- Um das Datenvolumen anzuzeigen, bewegen Sie den Mauszeiger über das Diagramm.

- Um die Regeln in der Firewall-Regeltabelle anzuzeigen, wählen Sie einen Firewall-Regelstatus aus. Die Regeltabelle legt basierend auf Ihrer Auswahl einen Filter fest.

Alle Administratoren können, unabhängig von ihren Rechten, die Firewall-Regeln einsehen.

| Name | Beschreibung |

|---|---|

| WAF | Firewall-Regeln zum Schutz des Webservers. |

| Benutzer | Firewall-Regeln, in denen Benutzer oder Gruppen ausgewählt werden. |

| Netzwerk | Firewall-Regeln, in denen keine Benutzer ausgewählt sind. |

| Gesamt | Alle drei Firewall-Regeltypen. |

| Name | Beschreibung |

|---|---|

| Unbenutzt | Die Sophos Firewall prüft alle 12 Stunden die Nutzung der Firewall-Regeln. Regeln, deren Kriterien während des Zeitraums keinem Datenverkehr entsprachen, werden hier aufgelistet. Möglicherweise möchten Sie nicht verwendete Firewall-Regeln überarbeiten oder löschen. |

| Deaktiviert | Firewall-Regeln, die konfiguriert, aber deaktiviert sind. |

| Geändert | Eine Firewall-Regel bleibt 24 Stunden lang in dieser Liste, nachdem Sie Änderungen an der Regel vorgenommen haben. |

| Neu | Eine Firewall-Regel bleibt ab dem Zeitpunkt ihrer Erstellung 24 Stunden lang in dieser Liste. |

Notiz

Für kurze Zeiträume können Regeln aufgrund ihrer Standarddauer in einer Liste zu einigen oder allen der oben genannten Statuslisten gehören. Siehe folgendes Beispiel:

Regelname: Test

Regelerstellung: 10 Uhr. Test Regel ist aufgeführt unter Neu bis 10 Uhr des nächsten Tages.

Regeländerung: 11 Uhr. Test Regel ist aufgeführt unter Geändert bis 11 Uhr des nächsten Tages.

Nutzungsprüfung: Wenn Sophos Firewall um 12 Uhr mittags eine Nutzungsprüfung durchführt und Test Regel nicht verwendet wird, wird die Regel unter Unbenutzt bis zur nächsten Nutzungskontrolle.

Ausgeschaltet: 13 Uhr. Test Regel ist aufgeführt unter DeaktiviertEine deaktivierte Regel wird unter aufgeführt Geändert Und Deaktiviert.

Berichtsbereich

Gilt nicht für die Modelle XG85 und XG85w.

Abhängig von den abonnierten Modulen werden maximal fünf kritische Berichte aus der unten aufgeführten Tabelle angezeigt:

| Berichtsname | Angezeigte Nummer/Daten | Abonnementmodul |

|---|---|---|

| Hochrisikoanwendungen | Anzahl der gestern gesehenen riskanten Apps | Web-Schutz |

| Anstößige Websites | Anzahl der gestern angezeigten anstößigen Websites | Web-Schutz |

| Webbenutzer | Von den Top 10-Benutzern gestern übertragene Daten (in Bytes) | Web-Schutz |

| Einbruchsangriffe | Anzahl der Einbruchsangriffe gestern | Netzwerkschutz |

| Webserver-Schutz | Anzahl der Webserver-Angriffe gestern | Webserver-Schutz |

| E-Mail-Nutzung | Übertragene Daten (in Bytes) | E-Mail-Schutz |

| E-Mail-Schutz | Anzahl der Spam-Mails gestern | E-Mail-Schutz |

| Verkehrs-Dashboard | - | Entweder Webschutz oder Netzwerkschutz |

| Sicherheits-Dashboard | - | Entweder Webschutz oder Netzwerkschutz |

Nachrichten

Dieses Widget zeigt Warnungen zu Systemereignissen mit Datum und Uhrzeit an. Die Warnungen umfassen Folgendes:

- Hauptschlüssel zur sicheren Speicherung: Sie müssen den Hauptschlüssel erstellen, um vertrauliche Informationen wie Passwörter zusätzlich zu schützen.

- WAN-Zugriff: Die Web-Administrationskonsole (HTTPS) und die CLI (SSH) sind über die WAN-Zone erreichbar. Wenn Sie von außerhalb des Netzwerks darauf zugreifen müssen, empfehlen wir die Verwendung von VPNs oder die Erstellung lokaler Service-ACL-Ausnahmeregeln für bestimmte Hosts oder Netzwerke.

- Registrierung: Sophos Firewall ist nicht registriert.

- Lizenzen: Einige Module haben keine Lizenz.

- Berichte: Die Datenträgernutzung hat den unteren oder oberen Grenzwert erreicht. Wir empfehlen, die Datenträgernutzung unter den unteren Grenzwert zu senken. Siehe Berichtszusammenfassung wird beendet.

Notiz

Einige Warnungen und Alarme verschwinden, nachdem Sie die Anforderung erfüllt haben. Sie können eine Nachricht nicht manuell löschen.

Indikatoren

| Name | Beschreibung |

|---|---|

| Alarm |

| Warnung |

| Verfügbare Firmware-Versionen |