Protokolleinstellungen

Die Sophos Firewall bietet Ereignisprotokolle für Datenverkehr, System- und Netzwerkschutzfunktionen. Mithilfe der Protokolle können Sie die Netzwerkaktivität analysieren und Sicherheitsprobleme identifizieren.

Um die Protokolleinstellungen anzuzeigen oder zu ändern, gehen Sie zu Systemdienste > Protokolleinstellungen.

Ereignisprotokolle

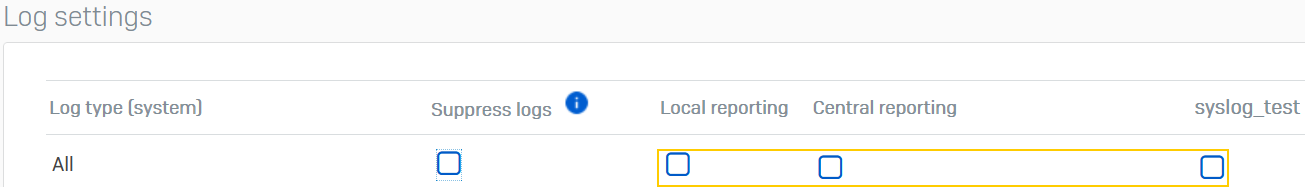

Sie können die Protokolltypen auswählen, um die Protokolle lokal zu speichern und sie im Protokoll-Viewer anzuzeigen oder sie an Sophos Central oder externe Syslog-Server zu senden.

Sie können Protokolle zum Speichern oder Senden nach Modul oder Funktion auswählen oder alle Protokolle auswählen.

-

Um die Protokolle für den Datenverkehr zu speichern, der den folgenden Regeln entspricht, gehen Sie wie folgt vor:

- Firewall-Regeln: Wählen Sie Protokollieren des Firewall-Datenverkehrs in jeder Regel.

- SSL/TLS-Prüfregeln: Wählen Sie Protokollverbindungen in jeder Regel.

-

Um sicherzustellen, dass die gespeicherten Protokolle lokal angezeigt oder extern gesendet werden, gehen Sie zu Systemdienste > Protokolleinstellungen und wählen Sie die Protokolltypen unter Protokolleinstellungen wie folgt:

- Protokollanzeige: Unter Lokale Berichterstattung

- Sophos Central: Unter Central Reporting

- Syslog-Server: Unter den Syslog-Servern konfigurieren Sie

Örtlich

Um Ereignisprotokolle lokal zu speichern und im Protokollanzeige, wählen Sie die Protokolltypen unter Lokale Berichterstattung.

Notiz

Diese Protokolle werden im Protokoll-Viewer angezeigt. Es handelt sich nicht um On-Box-Berichte. Informationen zum Ein- und Ausschalten der Berichterstellung finden Sie unter Kontinuierliche Erstellung von Anwendungsberichten.

Zentrales Reporting

Um Protokolle an Sophos Central zu senden, müssen Sie auf der Sophos Central-Seite Sophos Central-Dienste. Sehen Übersicht über die Sophos Central-Dienste.

Auf der Seite „Protokolleinstellungen“ können Sie die Protokolltypen ändern, die an Sophos Central gesendet werden sollen unter Zentrales Reporting.

Die Auswahl gilt nur für Protokolle. Sie gilt nicht für Berichte.

Syslog-Server

Sie können bis zu fünf Syslog-Server konfigurieren, an die die Ereignisprotokolle gesendet werden. Die Firewall sendet diese Protokolle an die Server. Das Syslog-Protokoll verwendet normalerweise UDP-Port 514 für die Kommunikation.

Syslog-Server bieten eine zentrale Protokollierungsfunktion und einen langfristig geschützten Speicher für Ereignisprotokolle.

Um Protokolle an einen Syslog-Server zu senden, klicken Sie auf Hinzufügen und geben Sie die Details des Syslog-Servers an. Der Syslog-Server wird auf der Seite mit den Protokolleinstellungen angezeigt.

Notiz

Für den Aufbau einer TLS-Verbindung mit dem Syslog-Server im LINCE-Modus muss der Common Name (CNAME) oder Subject Alternative Name (SAN) des Zertifikats mit der Domäne des Syslog-Servers übereinstimmen. Ist LINCE deaktiviert, überprüft die Firewall nur den CNAME.

Protokollunterdrückung

Sie können Protokolle unterdrücken und so mehrere aufeinanderfolgende Protokolleinträge für ein Ereignis vermeiden. Die Protokollunterdrückung spart Speicherplatz und Verarbeitungszyklen.

Die Funktion gilt für Protokolle, die an den Protokoll-Viewer, Sophos Central und Syslog-Server von Drittanbietern gesendet werden.

- Unter Protokolle unterdrücken, wählen Alle , um alle Protokolle zu unterdrücken. Derzeit können Sie nur die Protokolle unterdrücken unter Firewall.

- Die Anzahl der Logeinträge zu einem Ereignis sehen Sie unter Vorkommen protokollieren im Protokoll-Viewer.

Protokolltyp

Firewall: Informationen zum Datenverkehr im Zusammenhang mit der Firewall-Konfiguration, z. B. Firewall-Regeln, MAC-Filterung und DoS-Angriffe.

IPS: Protokolle erkannter und abgebrochener Angriffe basierend auf unbekannten oder verdächtigen Mustern (Anomalien) und Signaturen.

Antivirus: Details zu Viren, die im HTTP-, SMTP-, FTP-, POP3-, IMAP4-, HTTPS-, SMTPS-, IMAPS- und POPS-Verkehr erkannt wurden.

Anti-Spam: Details zu SMTP-, POP3-, IMAP4-, SMTPS-, POPS-, IMAPS-Spam und möglichen Spam-E-Mails.

Inhaltsfilterung: Details zu Web- und Anwendungsfilterereignissen, beispielsweise im Zusammenhang mit Webrichtlinien.

Notiz

Um Ereignisse anzuzeigen, die mit einer Webrichtlinie verknüpft sind, müssen Sie Firewall-Datenverkehr protokollieren in der zugehörigen Firewall-Regel.

Veranstaltungen: Informationen zu Konfiguration, Authentifizierung und Systemaktivitäten.

Webserver-Schutz: Details zu den Schutzaktivitäten des Webservers, z. B. Schutzrichtlinien.

Aktive Reaktion auf Bedrohungen: Informationen zum protokollierten und blockierten Datenverkehr basierend auf MDR-Bedrohungsfeeds und Sophos X-Ops-Bedrohungsfeeds.

Kabellos: Details zur Zugriffspunktaktivität und zu den SSIDs.

Notiz

Unter Lokale Berichterstattung, Zugriffspunkte und SSID Die Option ist standardmäßig deaktiviert, da WLAN-Protokolle im Protokoll-Viewer nicht verfügbar sind. Sie können WLAN-Protokolle anzeigen, wenn Sie sie an Sophos Central oder Syslog-Server senden.

Herzschlag: Informationen zum Integritätsstatus der Endpunkte.

Systemzustand: Details zur CPU-Auslastung, Speicherauslastung, Anzahl der Live-Benutzer, Schnittstellen und Festplattenpartitionen.

Zero-Day-Schutz: Protokolle aller Zero-Day-Schutzereignisse.

SD-WAN: Protokolle des SD-WAN-Profils, SLA und der Routennutzung.

Weitere Ressourcen