Ungültige Verkehrsereignisse

Die Protokollierung ungültigen Datenverkehrs ist für die Sophos Firewall standardmäßig aktiviert.

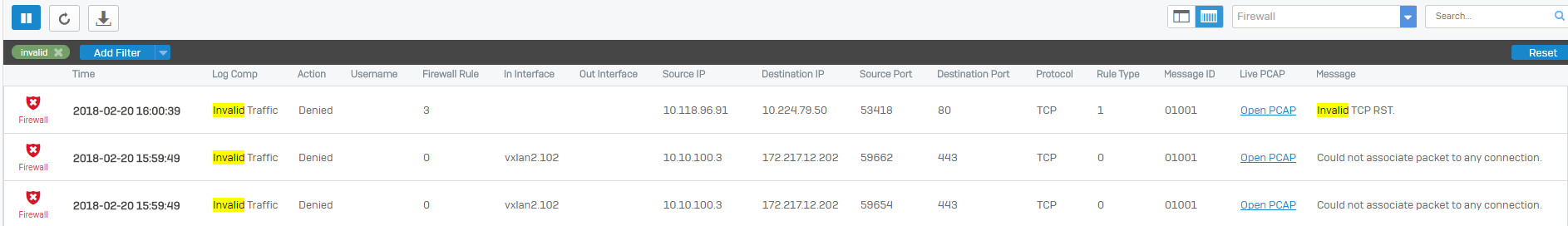

Ungültige Verkehrsereignisse werden im Protokoll-Viewer angezeigt. Der folgende Screenshot zeigt einige Beispiele:

Die Sophos Firewall verwendet ein Verbindungsverfolgungssystem (conntrack). Dieses System verfolgt alle TCP-Sitzungen durch die Sophos Firewall (sowie einige UDP- und ICMP-Sitzungen).

TCP verwendet Flags, um den Status einer offenen Verbindung zu steuern. Üblicherweise werden die folgenden Flags verwendet:

SYN(Synchronisierung): Eine Anforderung zur Synchronisierung.SYN-ACK(Synchronisationsbestätigung): Bestätigt die Anfrage und legt Verbindungsparameter zwischen Geräten fest.ACK(Bestätigung): Bestätigt, dass die Verbindungsvereinbarung akzeptiert wurde und die Verbindung nun hergestellt ist. Nun kann die Datenübertragung beginnen.PSH(Push): Sendet Daten sofort.FIN(Fertig): Aufforderung zum Beenden der Sitzung. Die Verbindung wird beendet, wenn beide Geräte dies akzeptieren.RST(Zurücksetzen): Schließt die Sitzung, ohne auf eine Antwort zu warten. Dies kann daran liegen, dass ein unerwartetes Paket empfangen wurde.

Die Sophos Firewall prüft die Datenpakete auf Conntrack-Einträge. Conntrack-Einträge werden generiert, wenn verbindungsinitialisierende Pakete gesendet werden, beispielsweise TCP-, SYN- oder ICMP-Echoanforderungen.

Wenn ein Benutzer ein Paket sendet, das nicht mit einer aktuellen Verbindung übereinstimmt, protokolliert die Sophos Firewall dies als ungültiges Datenverkehrsereignis.

Alle Firewalls verwerfen mehrere TCP RST und TCP FIN Pakete, um Angriffe zu verhindern. Die Sophos Firewall verwirft diese Pakete und zeichnet sie als ungültige Verkehrsereignisse auf.

Dieses Video zeigt Ihnen, wie Sie verlorene Pakete mithilfe des Protokoll-Viewers identifizieren:

Verwalten ungültiger Verkehrsereignisse

Sie sollten Ihre ungültigen Verkehrsereignisse überprüfen, wenn Sie Probleme mit der Erreichbarkeit oder Verbindung haben.

Sie können die Anzahl ungültiger Verkehrsereignisse reduzieren. Ändern Sie dazu den Wert für das Leerlauf-Timeout beim TCP-Verbindungsaufbau.

Notiz

Dies behebt keine Probleme. Es verringert lediglich die Anzahl ungültiger Datenverkehrsereignisse, die von der Sophos Firewall protokolliert werden.

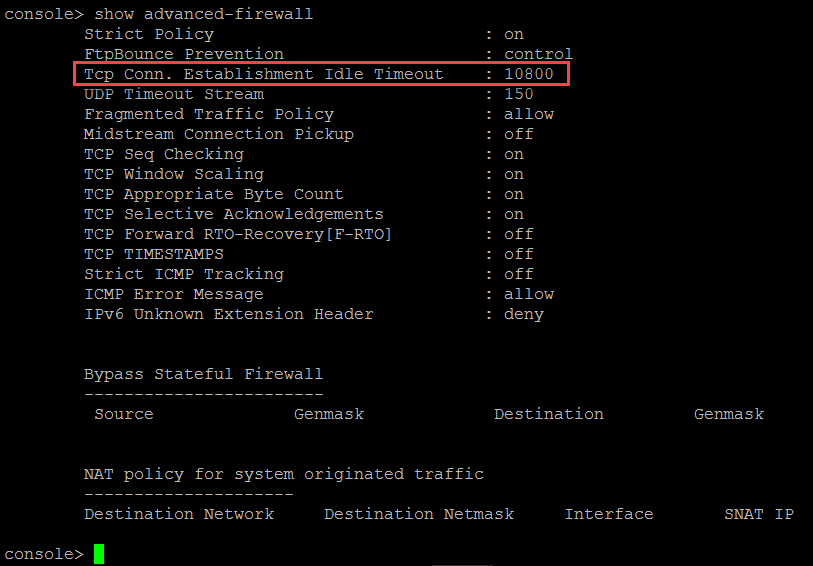

Der Leerlauf-Timeout für den TCP-Verbindungsaufbau beträgt standardmäßig 10800 Sekunden (3 Stunden). Nach 3 Stunden Leerlauf verfallen die Conntrack-Einträge. Wenn ein Benutzer dann ein Paket sendet, entspricht dies keiner Verbindung in der Conntrack-Tabelle. Die Sophos Firewall verwirft das Paket und protokolliert es als ungültiges Verkehrsereignis.

Um den Leerlauf-Timeoutwert für den TCP-Verbindungsaufbau zu überprüfen, gehen Sie wie folgt vor:

- Melden Sie sich bei der Befehlszeilenschnittstelle (CLI) an und wählen Sie Option 4. Gerätekonsole.

- Führen Sie den folgenden Befehl aus: show advanced-firewall.

Dieser Screenshot zeigt den Leerlauf-Timeout-Wert für den TCP-Verbindungsaufbau.

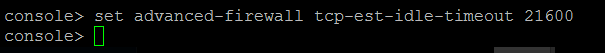

Sie können die Anzahl der protokollierten ungültigen Datenverkehrsereignisse reduzieren, indem Sie den Wert für das Leerlauf-Timeout für den TCP-Verbindungsaufbau erhöhen. Beispielsweise können Sie das Timeout auf 6 Stunden (21600 Sekunden) erhöhen:

set advanced-firewall tcp-est-idle-timeout 21600