Microsoft Entra ID in die Sophos Firewall integrieren

Im Azure-Portal müssen Sie Ihre Microsoft Entra ID mit der Sophos Firewall integrieren, um Administratoren und Benutzer über Single Sign-On (SSO) zu authentifizieren.

Erstellen Sie eine Microsoft Entra ID-Anwendung für die Firewall

Sie müssen eine separate Microsoft Entra ID-Anwendung für die Firewall erstellen.

Um eine Anwendung für die Firewall zu erstellen, gehen Sie wie folgt vor:

- Melden Sie sich im Azure-Portal an.

- Gehe zu Heim > Microsoft-Anmelde-ID > App-Registrierungen.

- Klicken Neuregistrierung.

- Geben Sie einen Namen für die Anwendung ein.

- Unter Unterstützte Kontotypen, für Wer kann diese Anwendung nutzen oder auf diese API zugreifen?, wählen Nur Konten in diesem Organisationsverzeichnis (Nur Standardverzeichnis – Einzelmandant).

-

Unter Umleitungs-URI (optional), im Wählen Sie eine Plattform aus Liste, Auswahl Web.

Sie müssen die URLs jetzt nicht eingeben. Sie müssen sie eingeben, nachdem Sie den Microsoft Entra ID-Server in der Firewall erstellt haben.

-

Klicken Registrieren.

Microsoft Entra ID zeigt die Details der von Ihnen erstellten Anwendung an.

-

Kopieren Sie die folgenden IDs:

- Anwendungs-ID (Client-ID): Identifiziert die Firewall-Anwendung.

- Verzeichnis-ID (Mandanten-ID): Identifiziert den Microsoft Entra ID-Mandanten, zu dem die Anwendung gehört.

Diese Angaben müssen Sie beim Konfigurieren des Microsoft Entra ID-Servers in der Firewall einfügen. Die Firewall übermittelt sie während der Authentifizierung an Microsoft Entra ID.

API-Berechtigungen erstellen

Delegierte Berechtigungen ermöglichen es der von Ihnen für die Firewall erstellten Anwendung, die Benutzerprofil- und Gruppeninformationen zu lesen, wenn sich Benutzer an der Firewall anmelden.

Anwendungsberechtigungen ermöglichen es der Firewall, Gruppen aus Microsoft Entra ID zu importieren.

Um diese API-Berechtigungen zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Heim > Microsoft-Anmelde-ID > App-Registrierungen und klicken Sie auf die Anwendung, die Sie für die Firewall erstellt haben.

- Gehe zu Verwalten > API-Berechtigungen: Klicken Sie dann Berechtigung hinzufügen.

-

Klicken Microsoft Graph.

-

Um die Authentifizierung zu ermöglichen, klicken Sie hier. Delegierte Berechtigungen. Unter Berechtigungen auswählen: Gehen Sie wie folgt vor:

- Suchen Sie nach „user.read“ und wählen Sie dann aus Benutzer.Lesen.Alle.

- Suchen Sie nach „group.read“ und wählen Sie dann aus Gruppe.Lesen.Alle.

-

Um den Import von Gruppen in die Firewall zu ermöglichen, klicken Sie hier. Anwendungsberechtigungen. Unter Berechtigungen auswählen, suchen nach

group.readdann auswählen Gruppe.Lesen.Alle.

-

-

Klicken Berechtigungen hinzufügen.

-

Erteilen Sie die Administratorzustimmung für die ausgewählten Berechtigungen und klicken Sie auf Ja auf Aufforderung.

Notiz

Durch die Erteilung der Administratorzustimmung wird der Zugriff auf die Firewall-Dienste im Namen aller Benutzer autorisiert, wodurch die Notwendigkeit entfällt, Benutzer beim Anmelden einzeln um Zustimmung zu bitten. Siehe Berechtigungen und Zustimmung in der Microsoft-Identitätsplattform.

Erstellen Sie ein Client-Geheimnis

Sie müssen ein Clientgeheimnis erstellen, um eine sichere Kommunikation zwischen der Sophos Firewall und Microsoft Entra ID zu ermöglichen.

Um ein Clientgeheimnis in Microsoft Entra ID zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Heim > Microsoft-Anmelde-ID > App-Registrierungen und klicken Sie auf die Anwendung, die Sie für die Firewall erstellt haben.

- Gehe zu Verwalten > Zertifikate & Geheimnisse: Klicken Sie dann Geheimnis des neuen Kunden.

- Geben Sie eine Beschreibung ein.

- Unter Läuft ab, wähle die Lebensdauer des Geheimnisses.

- Klicken Hinzufügen.

-

Unter Wert: Kopiere das Geheimnis sofort.

Warnung

Microsoft Entra ID verbirgt das Geheimnis beim Neuladen der Seite. Wenn Sie das Geheimnis nicht sofort kopieren, müssen Sie ein neues Clientgeheimnis erstellen.

Notiz

Notieren Sie sich das Ablaufdatum, damit Sie das Clientgeheimnis rechtzeitig erneuern können.

Alle Benutzer und Gruppen im Mandanten können sich bei den Benutzerdiensten der Firewall anmelden, beispielsweise beim Captive Portal. Ihr Zugriff basiert auf den Richtlinien und Regeln, die Sie ihnen in der Firewall zuweisen.

Konfigurieren Sie Gruppen oder Rollen für Administratoren

Um Administratoren die Anmeldung an der Web-Administrationskonsole der Firewall zu ermöglichen, können Sie Gruppen oder Rollen erstellen und diese einzelnen Administratoren in Microsoft Entra ID zuweisen.

Sie müssen diese Microsoft Entra ID-Gruppen oder -Rollen Administratorprofilen in der Serverkonfiguration in der Firewall zuordnen.

Erstellen Sie Gruppen und fügen Sie Firewall-Administratoren hinzu.

Wenn Sie Gruppen verwenden möchten, empfehlen wir Ihnen, in Microsoft Entra ID Gruppen speziell für die Firewall-Administratoren zu erstellen, um zu verhindern, dass andere auf die Web-Administrationskonsole zugreifen.

Um Gruppen für die Firewall-Administratoren in Microsoft Entra ID zu erstellen, gehen Sie wie folgt vor:

- Im Heim Menü anklicken Gruppen und klicken Neue Gruppe.

- Unter Gruppentyp, wählen Sicherheit.

- Geben Sie einen Gruppennamen und eine Beschreibung ein.

- Unter Mitglieder, klicken Keine Mitglieder ausgewählt: Suchen Sie die Firewall-Administratoren, wählen Sie sie aus und klicken Sie auf Wählen.

- Klicken Erstellen.

Für detaillierte Lese- und Schreibberechtigungen in der Firewall können Sie mehrere Gruppen erstellen, zum Beispiel die Gruppen „Firewall-Administrator Vollzugriff“ und „Firewall-Administrator Lesezugriff“.

Weitere Informationen finden Sie unter Microsoft Entra-Gruppen und Gruppenmitgliedschaften verwalten.

Weisen Sie Firewall-Administratoren Anwendungsrollen zu.

Anwendungsrollen sind anwendungsspezifisch. Daher müssen Sie Rollen erstellen und diese den Firewall-Administratoren in Microsoft Entra ID zuweisen.

Rollen für die Administratoren erstellen

Um Anwendungsrollen in Microsoft Entra ID zu erstellen, gehen Sie wie folgt vor:

- Klicken App-Registrierungen und klicken Sie in der Liste auf die Firewall-Anwendung.

- Gehe zu Verwalten > App-Rollen und klicken App-Rolle erstellen.

- Geben Sie einen Anzeigenamen für die Rolle ein.

- Unter Zulässige Mitgliedstypen, wählen Beides (Benutzer/Gruppen + Anwendungen).

-

Unter Wert: Geben Sie einen Namen ein, um eine Administratorrolle zu definieren.

Zum Beispiel,

adminFullAccessoderadminReadOnlyAccess.Wenn Sie einen Microsoft Entra ID-Server in der Firewall-Konfiguration hinzufügen, müssen Sie diesen den Administratorprofilen der Firewall zuordnen.

Wenn sich Benutzer an der Firewall anmelden, enthält das von Microsoft Entra ID gesendete Token ihren Rollenwert und Gruppennamen. Die Firewall ordnet diesen Wert dem Administratorprofil in ihrer Microsoft Entra ID SSO-Serverkonfiguration zu und ermöglicht die Anmeldung. Siehe Rollenzuordnung.

-

Geben Sie eine Beschreibung für die Rolle ein.

- Stellen Sie sicher, dass Möchten Sie diese App-Rolle aktivieren? ist ausgewählt.

- Klicken Anwenden.

Sie können mehrere Anwendungsrollen erstellen und diese den verschiedenen Administratorprofilen in Ihrer Firewall zuordnen.

Rollen den Administratoren zuweisen

Um Administratoren Rollen zuzuweisen, gehen Sie wie folgt vor:

- Klicken App-Registrierungen und klicken Sie in der Liste auf die Firewall-Anwendung.

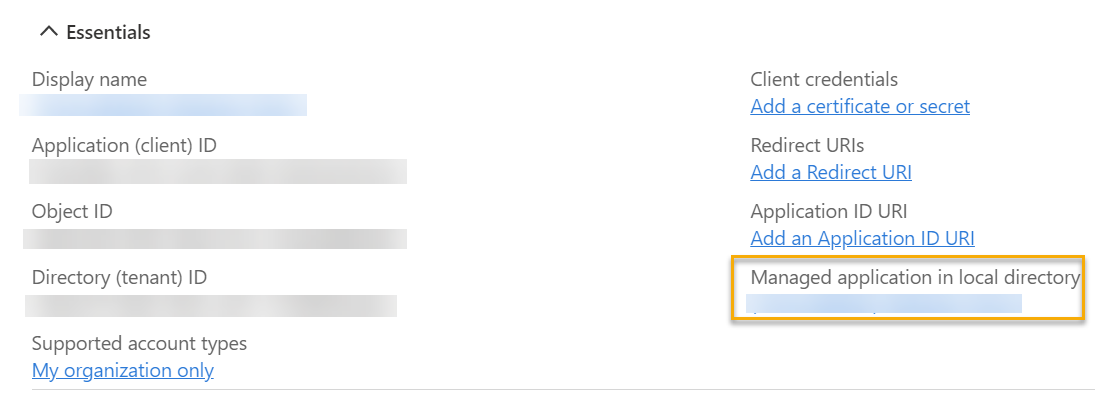

-

Neben¯Anwendung im lokalen Verzeichnis verwalten: Klicken Sie auf den Namen der Anwendung.

-

Gehe zu…Verwalten > Benutzer und Gruppen: Klicken Sie dann auf ¯Benutzer/Gruppe hinzufügen.

- UnterBenutzer, klicken Sie hierKeine ausgewählt: Wählen Sie anschließend die Administratoren aus.

- Klicken Sie hierWählen.

- Wählen Sie für jeden Administrator eine Rolle aus und klicken Sie dann auf Wählen.

- Klicken Zuordnen.

Sie haben den ausgewählten Benutzern eine Rolle zugewiesen und diese Benutzer der Firewall-Anwendung zugeordnet.

Sichern Sie den Zugriff auf Firewall-Dienste

(Optional) Wenn Sie sicherstellen möchten, dass nur zugewiesene Benutzer und Gruppen auf die Firewall-Dienste zugreifen können, machen Sie deren Zuweisung zur Firewall-Anwendung obligatorisch.

Wenn Sie die Anmeldung nicht erzwingen, können sich alle Benutzer des Mandanten bei den Firewall-Diensten anmelden, was ein geringeres Sicherheitsrisiko darstellt. Die Firewall gewährt jedoch nur Benutzern und Gruppen Zugriff, die den Firewall-Regeln und -Richtlinien entsprechen.

Die Aufgabe muss verpflichtend sein.

Um die Zuordnung von Benutzern und Gruppen obligatorisch zu machen, gehen Sie wie folgt vor:

- Gehe zu Heim > Microsoft-Anmelde-ID > App-Registrierungen und klicken Sie auf die Anwendung, die Sie für die Firewall erstellt haben.

- Gehe zu Überblick.

-

Neben Anwendung im lokalen Verzeichnis verwalten: Klicken Sie auf den Namen der Anwendung.

-

Gehe zu Verwalten > Eigenschaften.

- Unter Aufgabe erforderlich?, wählen Ja.

- Klicken Speichern.

Weisen Sie der Anwendung Benutzer oder Gruppen zu.

Wenn Sie die Option „Zuweisung erforderlich“ aktiviert haben, müssen Sie Benutzer oder deren Gruppen der Firewall-Anwendung zuweisen, damit diese auf die Dienste der Firewall zugreifen können.

Um Benutzer oder Gruppen der Anwendung zuzuweisen, gehen Sie wie folgt vor:

- Gehe zu Heim > Microsoft-Anmelde-ID > App-Registrierungen und klicken Sie auf die Anwendung, die Sie für die Firewall erstellt haben.

-

Neben Anwendung im lokalen Verzeichnis verwalten: Klicken Sie auf den Namen der Anwendung.

-

Gehe zu Verwalten > Benutzer und Gruppen: Klicken Sie dann Benutzer/Gruppe hinzufügen.

-

Unter Benutzer, klicken Keine ausgewählt: Wählen Sie anschließend die Benutzer oder Gruppen aus.

-

Klicken Wählen.

- Unter Wählen Sie eine Rolle aus, klicken Keine ausgewählt.

- Wählen Sie eine Rolle für die Benutzer aus und klicken Sie dann auf Wählen.

- Klicken Zuordnen.

Um mit der Konfiguration fortzufahren, siehe Fügen Sie einen Microsoft Entra ID (Azure AD)-Server hinzu.