Konfigurieren der AD SSO-Webauthentifizierung

Die Sophos Firewall unterstützt NTLM- und Kerberos-Webauthentifizierung für Active Directory Single Sign-On (AD SSO). Wenn eine dieser Optionen konfiguriert ist, kann die Firewall Benutzer im Netzwerk beim Zugriff auf Webressourcen automatisch authentifizieren. Siehe AuthentifizierungsmethodenInformationen zur Authentifizierung von SSL-VPN-Benutzern finden Sie unter SSL-VPN.

Sie müssen die folgenden Schritte konfigurieren:

- Geben Sie einen Hostnamen für die Sophos Firewall an.

- Konfigurieren Sie einen Active Directory (AD)-Server.

- Vergewissern Sie sich, dass der AD-Server der primäre Dienst für die Authentifizierung ist.

- Aktivieren Sie AD SSO für die Zonen, die NTLM- und Kerberos-Authentifizierung erfordern.

- Aktivieren Sie die NTLM- und Kerberos-Authentifizierung für die Webauthentifizierung.

Konfigurieren Sie einen Hostnamen

Für NTLM können Sie einen Hostnamen oder einen vollqualifizierten Domänennamen (FQDN) konfigurieren. Kerberos benötigt für die korrekte Funktion einen FQDN.

- Gehe zu Verwaltung > Administrator- und Benutzereinstellungen.

-

Für Hostname: Geben Sie einen Hostnamen oder einen FQDN ein. Verwenden Sie Kleinbuchstaben, da Kerberos zwischen Groß- und Kleinschreibung unterscheidet.

Maximale Zeichenanzahl für den Hostnamen: 15

Beachten Sie bei der Konfiguration eines FQDN Folgendes:

- Stellen Sie sicher, dass der Host-Teil maximal 15 Zeichen lang ist. Zum Beispiel:

sophosfirewall.mycompany.com ist gültig, da der Hostteil 14 Zeichen hat, aber Âheadofficesophosfirewall.mycompany.com ist ungültig, da der Hostteil mehr als 15 Zeichen enthält. - Die Firewall nutzt den Host-Teil, um der AD-Domäne beizutreten und fügt die AD-Domäne anschließend innerhalb von AD hinzu. So können Sie Folgendes konfigurieren:

sophosfirewall.mycompany.comEs wird jedoch in AD gespeichert alssophosfirewall.mycompany.localDies ist bei der DNS- und Kerberos-Authentifizierung von Bedeutung.

Notiz

Standardmäßig wird die Seriennummer als Hostname verwendet, wenn Sie bei der Ersteinrichtung der Firewall keinen spezifischen FQDN-Hostnamen konfigurieren.

- Stellen Sie sicher, dass der Host-Teil maximal 15 Zeichen lang ist. Zum Beispiel:

-

Klicken Anwenden.

Umleitungsort konfigurieren

- Gehe zu Verwaltung > Administrator- und Benutzereinstellungen.

-

Unter Interaktion zwischen Administratorkonsole und Endbenutzer: Wählen Sie die passende Umleitungseinstellung aus und konfigurieren Sie sie:

Wenn Sie Kerberos im transparenten Modus verwenden, muss der für die Umleitung verwendete Hostname derjenige sein, den Active Directory kennt. Dieser kann vom konfigurierten Hostnamen abweichen.

Auf dem Client können Sie Folgendes ausführen:

setspn -Q HTTP/*Um den Dienstprinzipalnamen (SPN) der Firewall zu bestätigen, muss derselbe Wert auch für die Umleitung verwendet werden. Stellen Sie sicher, dass er im DNS aufgelöst werden kann.Wenn Sie NTLM im transparenten Modus mit einem Hostnamen für die Umleitung verwenden, vertraut der Client dem Server automatisch, dass dieser ihm Anmeldeinformationen sendet.

Wenn Sie einen FQDN für die Umleitung verwenden, muss der Client so konfiguriert sein, dass er diesem vertraut.

-

Klicken Anwenden.

Fügen Sie einen AD-Server hinzu.

Fügen Sie einen AD-Server hinzu, der eine Suchanfrage enthält. Für diese Aufgabe benötigen Sie die folgenden Informationen:

- Domainname

- NetBIOS-Domäne

-

Benutzername und Passwort eines Domänenmitglieds

Tipp

Jedes in eine Domäne eingebundene Benutzerkonto kann AD-Gruppenmitgliedschaften abfragen, durchsuchen und lesen und ist ausreichend, wenn Sie kein AD-SSO verwenden. Für die Einbindung einer Firewall in AD-SSO benötigen Sie jedoch ein Konto mit erweiterten Berechtigungen. Bei Hochverfügbarkeitsbereitstellungen oder wenn Probleme mit der Firewall auftreten, muss diese möglicherweise automatisch wieder in AD eingebunden werden. Sie können ein Konto der Gruppe „Domänen-Admins“ verwenden oder ein Konto mit den erforderlichen zusätzlichen Berechtigungen erstellen. Informationen zum Erstellen eines Kontos mit den erforderlichen Berechtigungen finden Sie hier. Sophos Firewall: Behebung von Problemen beim Beitritt zu Active Directory für AD SSO.

Überprüfen Sie die Eigenschaften des AD-Servers. Unter Microsoft Windows finden Sie diese beispielsweise in den Windows-Verwaltungstools.

Suchanfragen basieren auf dem Domänennamen (DN). In diesem Beispiel lautet der DN: contoso.comDie Suchanfrage lautet also: dc=contoso,dc=com.

- Gehe zu Authentifizierung > Server und klicken Hinzufügen.

-

Konfigurieren Sie Folgendes:

Notiz

Für hier nicht aufgeführte Einstellungen verwenden Sie den Standardwert.

Einstellung Wert Servertyp Active Directory Servername My_AD_ServerServer-IP/Domäne 192.168.1.100NetBIOS-Domäne contosoADS-Benutzername <username> Passwort <password> Domainname contoso.comSuchanfragen dc=contoso,dc=com -

Klicken Testverbindung um die Benutzerdaten zu überprüfen und die Verbindung zum Server zu prüfen.

Notiz

Falls Sie Probleme beim Verbinden der Firewall mit dem AD-Server für AD SSO haben, versuchen Sie Folgendes zu ändern: Verbindungssicherheit Zu Klartext. Während Testverbindung Die AD-SSO-Verbindung kann zwar funktionieren, jedoch kann es bei erhöhter Verbindungssicherheit gelegentlich zu Problemen kommen. Durch vorübergehendes Reduzieren der Sicherheitseinstellungen während der Fehlersuche lässt sich feststellen, ob dies die Ursache ist; gegebenenfalls sind weitere Untersuchungen erforderlich.

-

Klicken Speichern.

Primäre Authentifizierungsmethode festlegen

Um zuerst den AD-Server abzufragen, legen Sie ihn als primäre Authentifizierungsmethode fest. Wenn sich Benutzer zum ersten Mal an der Firewall anmelden, werden sie automatisch der angegebenen Standardgruppe hinzugefügt.

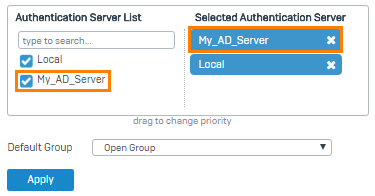

- Gehe zu Authentifizierung > Dienstleistungen.

- Im Liste der Authentifizierungsserver unter Firewall-Authentifizierungsmethoden, wählen

My_AD_Server. -

Verschieben Sie den Server an die erste Position in der Liste der ausgewählten Server.

-

Klicken Anwenden.

- Gehe zu Authentifizierung > Gruppen und überprüfen Sie die importierten Gruppen.

Notiz

AD SSO verbindet sich mit den Servern in der Reihenfolge ihrer Auflistung unter Ausgewählter Authentifizierungsserver: Es verbindet sich nur dann mit den anderen Servern, wenn es die vorhergehenden Server nicht erreichen kann.

Aktivieren Sie AD SSO für LAN-Zonen

Aktivieren Sie die AD-Authentifizierung für die erforderlichen Zonen.

Für die Funktion von Kerberos und NTLM ist eine AD-Authentifizierung erforderlich.

- Gehe zu Verwaltung > Gerätezugriff.

- Aktivieren Sie das Kontrollkästchen, um es einzuschalten. AD SSO für die LAN-Zone. Sie können AD SSO bei Bedarf auch für andere Zonen aktivieren.

- Klicken Anwenden.

Notiz

Dadurch wird ein AD-Computerobjekt in Ihrer Domäne erstellt.

Aktivieren Sie die Kerberos- und NTLM-Authentifizierung für die Webauthentifizierung.

Erlauben Sie Browsern die Authentifizierung mittels Kerberos und NTLM.

- Gehe zu Authentifizierung > Webauthentifizierung.

- Unter Wenn Active Directory (AD) SSO konfiguriert ist, wählen Kerberos & NTLM.

- Klicken Anwenden.

Kerberos- und NTLM-Verbindung prüfen

Verwenden Sie den Log-Viewer, um zu überprüfen, ob Kerberos und NTLM funktionieren und ob Webanfragen korrekt authentifiziert werden.

- Offen Protokollanzeige.

- Wählen Sie in der Dropdown-Liste aus Authentifizierung.

Wenn die Firewall sich zum ersten Mal mit dem AD-Server verbindet, protokolliert sie die Meldungen. Kerberos authentication initialized successfully Und NTLM authentication channel established successfully.

AD SSO funktioniert nicht, wenn die Nachricht Cannot initialize Kerberos authentication oder Cannot establish NTLM authentication channel Es erscheint eine Meldung. Die Firewall benötigt NTLM und Kerberos, die korrekt mit dem AD-Server konfiguriert sind und funktionieren müssen, bevor sie Webclients diese Dienste anbietet. Überprüfen Sie in diesem Fall den konfigurierten AD-Server. Versuchen Sie, die Einstellungen zu ändern. Verbindungssicherheit Zu Klartext: und stellen Sie sicher, dass das AD-Serverkonto Mitglied von Domain AdminsDetailliertere Fehlermeldungen, die Aufschluss darüber geben, warum der Server die Verbindung ablehnt, sind möglicherweise auf dem AD-Server verfügbar.

Erfolgreiche Authentifizierungen werden in diesem Protokoll angezeigt, wenn Sie Webanfragen so konfigurieren, dass eine Webauthentifizierung erforderlich ist. Log Comp Die Spalte gibt an, ob der Client NTLM oder Kerberos verwendet.

Notiz

Wenn der Client Kerberos verwenden soll, aber NTLM verwendet, stimmt der Dienstprinzipalname (SPN) möglicherweise nicht mit dem des Clients überein. Führen Sie auf dem Client den folgenden Befehl aus: setspn -Q HTTP/*Im transparenten Modus muss die konfigurierte Umleitungs-URL mit dem SPN übereinstimmen. Im Standardmodus muss der im Browser konfigurierte Proxy mit dem SPN übereinstimmen.