RED-Betriebs- und LAN-Modi

Mit den RED-Betriebsmodi können Sie festlegen, wie sich das entfernte Netzwerk hinter dem RED in Ihr lokales Netzwerk integriert.

Sie können die VLAN-Switch-Port-Konfiguration verwenden, um LAN-Ports separat mit LAN-Modi zu konfigurieren.

RED-Betriebsmodi

Der RED-Betriebsmodus definiert, wie das entfernte Netzwerk hinter dem RED in Ihr lokales Netzwerk integriert wird.

An Drahtlose Netzwerke, wenn Sie REDs mit Kundenverkehr eingestellt auf Separate Zone: Der gesamte drahtlose Datenverkehr wird unabhängig vom Betriebsmodus über das VXLAN-Protokoll an die Sophos Firewall geleitet.

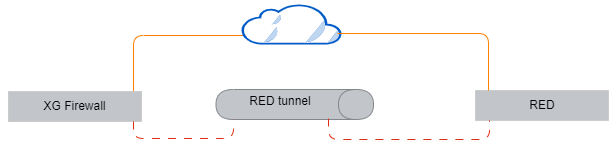

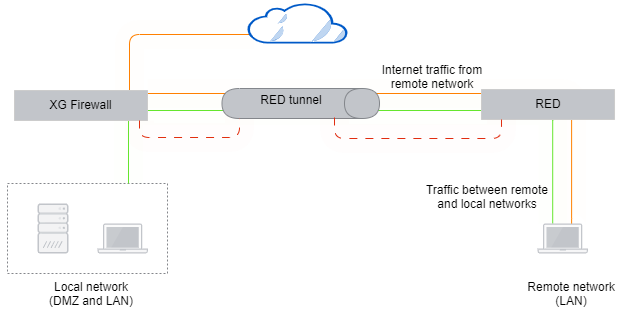

RED kann in verschiedenen Modi betrieben werden. Die Sophos Firewall wird in Ihrem lokalen Netzwerk und die RED-Appliance in Ihrem Remote-Netzwerk eingesetzt. Die RED-Appliance baut einen Tunnel zur Sophos Firewall auf. Beide haben eine Internetverbindung. Hier ein Beispiel:

Standard/Vereinheitlicht

Die Firewall verwaltet das Remote-Netzwerk, das als Remote-LAN über RED verwaltet wird, vollständig. Sie fungiert als DHCP-Server und Standardgateway.

In diesem Modus können Sie den Datenverkehr zwischen lokalen und entfernten LANs mithilfe von Firewall-Regeln blockieren oder zulassen. Sie können den Webverkehr mit dem Websicherheitsmodul filtern und Anwendungen wie Skype oder BitTorrent für lokale und entfernte LAN-Benutzer steuern. Dies bietet ein Höchstmaß an Sicherheit und Verwaltbarkeit für entfernte Netzwerke.

Dieser Modus kann zu erhöhten Bandbreitenanforderungen an die Internetverbindung der Firewall führen.

Verliert die RED-Einheit die Verbindung zur Sophos Firewall und fällt der Tunnel aus, stellt die RED-Einheit die Weiterleitung des Datenverkehrs ein. Benutzer im Remote-LAN verlieren den Zugriff auf das Internet und die internen Netzwerke der Firewall, bis die Tunnelverbindung wiederhergestellt ist.

Notiz

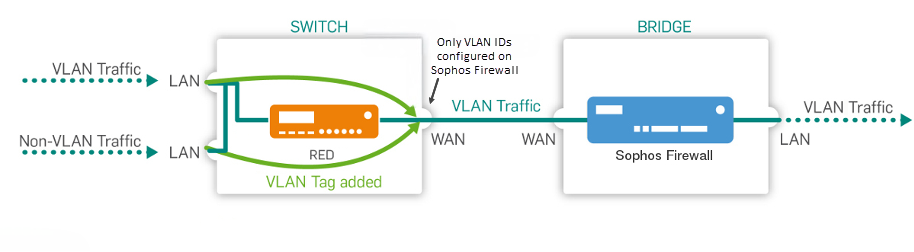

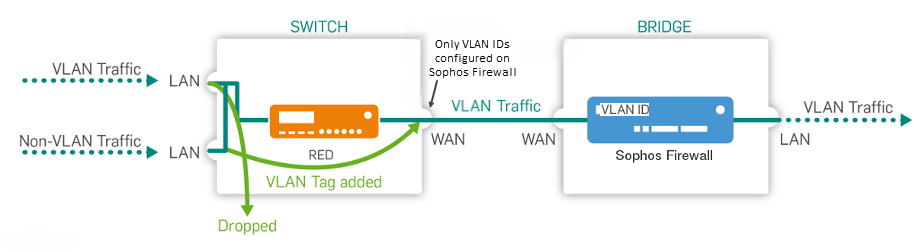

Verarbeiten Sie den VLAN-Datenverkehr über den Standard-/Unified-Modus, wenn das VLAN hinter dem RED bereitgestellt wird.

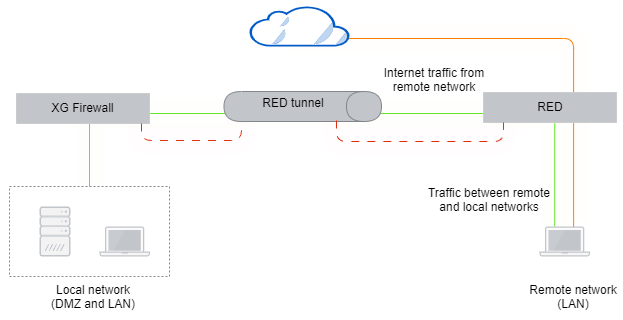

Standard/Split

Die Firewall verwaltet das Remote-Netzwerk und fungiert als DHCP-Server. Nur der Datenverkehr, der für die aufgeteilten Netzwerke bestimmt ist, wird an Ihre lokale Firewall umgeleitet. Der gesamte übrige Datenverkehr wird direkt ins Internet geleitet.

Notiz

Nur Datenverkehr aus dem DHCP-Netzwerk des RED kann ins Internet gelangen.

In diesem Modus verschleiert der RED-Router den ausgehenden Datenverkehr, sodass er von seiner öffentlichen IP-Adresse zu stammen scheint. Diese Funktion minimiert die Bandbreitennutzung im Tunnel und reduziert die Bandbreitenanforderungen an die Firewall, schränkt aber gleichzeitig die Verwaltbarkeit des Remote-Netzwerks erheblich ein. Der Datenverkehr zum und vom Internet kann weder gefiltert noch vor Bedrohungen geschützt werden. Sicherheitsmaßnahmen können nur zwischen dem Remote- und dem lokalen LAN angewendet werden.

Verliert die RED-Einheit die Verbindung zur Sophos Firewall und fällt der Tunnel aus, stellt die RED-Einheit die Weiterleitung des Datenverkehrs ein. Benutzer im Remote-LAN verlieren den Zugriff auf das Internet und die internen Netzwerke der Firewall, bis die Tunnelverbindung wiederhergestellt ist.

Notiz

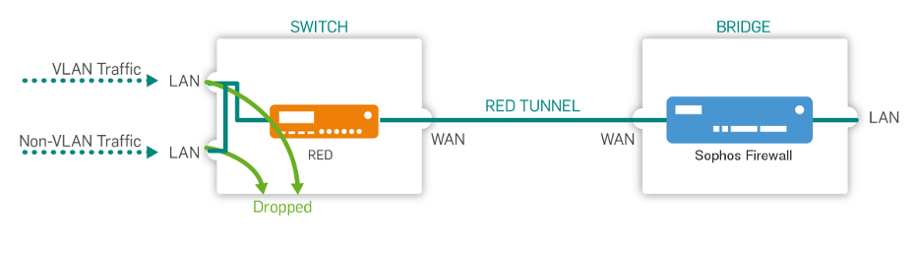

Dieser Modus ist nicht mit VLAN-getaggten Frames kompatibel.

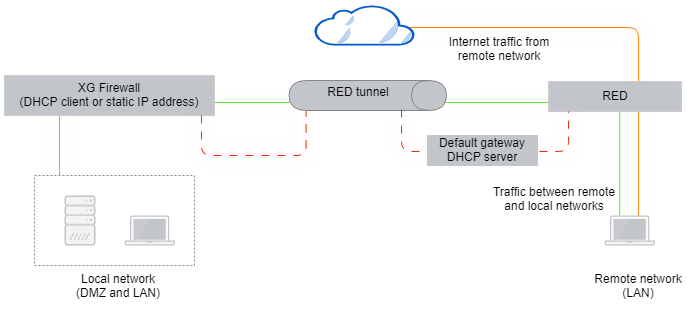

Transparent/Geteilt

Die Firewall verwaltet das entfernte Netzwerk nicht. Sie ist mit dem entfernten LAN und dessen Gateway verbunden und bezieht ihre Adresse im entfernten LAN per DHCP. Nur Datenverkehr, der für bestimmte Netzwerke bestimmt ist, wird durch den Tunnel geleitet. In diesem Fall fungiert die RED nicht als Gateway, sondern ist zwischengeschaltet und kann Pakete transparent durch den Tunnel umleiten.

Da die Firewall keinen Zugriff auf das entfernte Netzwerk hat, können lokale Domains vom entfernten Router nur dann aufgelöst werden, wenn Sie einen Split-DNS-Server definieren. Dies ist ein lokaler DNS-Server in Ihrem Netzwerk, der von entfernten Clients abgefragt werden kann.

In diesem Modus werden die lokale Schnittstelle des RED, seine Uplink-Schnittstelle zur lokalen Firewall sowie seine Verbindung zum Remote-Router überbrückt. Da die Firewall ein Client des Remote-Netzwerks ist, kann der Datenverkehr zu den aufgeteilten Netzwerken nicht wie in anderen Modi weitergeleitet werden. Daher fängt der RED den gesamten Datenverkehr ab. Datenverkehr, der für ein aufgeteiltes Netzwerk oder eine aufgeteilte Domäne bestimmt ist, wird an die Firewall-Schnittstelle umgeleitet.

Notiz

Dieser Modus ist nicht mit VLAN-getaggten Frames kompatibel.

Manuell/Geteilt

Dieser Modus lässt sich nur über die physische Konfiguration einrichten. Er ermöglicht den Tunnelaufbau, ohne die lokale Internetverbindung zu unterbrechen. In diesem Szenario konfigurieren Sie das RED-Gerät im Standard-/Unified-Modus, platzieren es aber nicht vor dem Remote-LAN. Sie verbinden es mit einem alternativen Gateway im Remote-LAN und fügen anschließend Routen auf dem vorhandenen Standardgateway hinzu, um auf die Remote-Netzwerke hinter dem RED-Gerät zuzugreifen.

Sie schließen den WAN-Port an denselben LAN-Switch an, an den auch die LAN-Clients angeschlossen sind, und sobald der RED seine Moduskonfiguration erhalten hat, verbinden Sie einen LAN-Port mit demselben LAN-Switch.

Diese Konfiguration ist physisch komplexer als andere Modi, aber logisch einfacher und ermöglicht einen Tunnel- oder RED-Hardwareausfall, ohne den normalen Internetverkehr zu unterbrechen.

Überbrücktes RED-Setup

Wenn Sie mehrere RED-Geräte verwenden, behandeln Sie alle entfernten RED-Netzwerke als ein einziges LAN. Erstellen Sie eine einzelne Bridge-Schnittstelle auf der Firewall, die beliebig viele Netzwerkkarten (NICs) verbindet. Sie können mehrere RED-Verbindungen miteinander verbinden, um alle entfernten RED-Verbindungen als ein einziges LAN zu behandeln. Mithilfe von Firewall-Regeln können Sie den Zugriff von RED auf RED steuern, sodass die Sicherheit in dieser Konfiguration nicht beeinträchtigt wird.

Um eine Brücke zu errichten, gehen Sie wie folgt vor:

- Fügen Sie mindestens zwei RED-Geräte zur Sophos Firewall hinzu. Siehe Ein RED-Gerät manuell einrichten.

- Gehe zu Netzwerk > Schnittstellen, klicken Schnittstelle hinzufügen: und klicken Sie Brücke hinzufügen.

- Geben Sie einen Namen und die Bezeichnung der Hardware ein.

- Unter Mitgliederschnittstellen, wählen Sie die ROTEN Geräte und deren Zonen aus.

- Klicken Speichern.

RED LAN-Modi

Bei REDs mit mehr als einem Uplink können Sie die VLAN-Switch-Port-Konfiguration verwenden, um LAN-Ports separat zu konfigurieren.

Ungetaggt (Hybrid-Port)

Ethernet-Frames mit den in der VLAN-ID angegebenen VLAN-IDs LAN WID(s) An diesen Port werden Datenfelder gesendet. Die Frames werden ohne Tags übertragen. Daher müssen Endpunkte kein VLAN unterstützen. Dieser Port erlaubt eine VLAN-ID.

Nicht-VLAN-Datenverkehr wird mit dem angegebenen VLAN gekennzeichnet.

Ungetaggt, getaggter Anschluss (Zugangsport)

Ethernet-Frames mit den in der VLAN-ID angegebenen VLAN-IDs LAN WID(s) Die folgenden Felder werden nicht an diesen Port gesendet. Die Frames werden ohne Tags gesendet. Daher müssen Endpunkte VLAN nicht unterstützen.

Nicht-VLAN-Datenverkehr wird mit dem angegebenen VLAN gekennzeichnet.

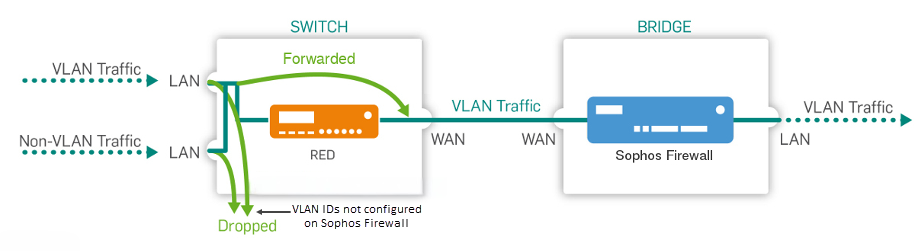

Markiert (Trunk-Port)

Ethernet-Frames mit den in der VLAN-ID angegebenen VLAN-IDs LAN WID(s) Die folgenden Felder werden an diesen Port gesendet. Die Frames werden mit Tags versehen, und die Endpunkte müssen VLAN unterstützen. Frames ohne VLAN-IDs werden nicht an diesen Port gesendet. Dieser Port erlaubt bis zu 64 VLAN-IDs. Trennen Sie die IDs durch Kommas.

Nicht-VLAN-Datenverkehr wird verworfen.

Deaktiviert

Dieser Port ist geschlossen. Ethernet-Frames mit oder ohne in der VLAN-ID angegebene Daten werden nicht unterstützt. LAN WID(s) Felder werden nicht an diesen Port gesendet.

Weitere Ressourcen