SD-WAN-Routingverhalten

Sie können SD-WAN-Routen mit SD-WAN-Profilen konfigurieren, um Verbindungen dynamisch umzuleiten, wenn ein Gateway nicht mehr verfügbar ist oder die SLAs nicht mehr erfüllt.

Sie können SD-WAN-Routen verwenden, um systemgenerierten Datenverkehr und Antwortpakete zu routen.

Verbindungen umleiten

Um einen Failover ohne Auswirkungen zu implementieren, wird der Datenverkehr umgeleitet (reroute-connection) ist standardmäßig aktiviert.

Sie können es über die Befehlszeilenkonsole wie folgt ein- oder ausschalten:

| Optionen | CLI-Befehle |

|---|---|

| Umleitungsstatus anzeigen | show routing reroute-connection |

| Umleitung aktivieren | set routing reroute-connection enable |

| Umleitung deaktivieren | set routing reroute-connection disable |

Sehen Routing-Befehle.

SNAT-Verbindungen umleiten

Standardmäßig leitet die Sophos Firewall alle Verbindungen um, die keiner Source-NAT-Regel (SNAT) entsprechen. Sie können die Umleitung für SNAT-Verbindungen über die entsprechende Option aktivieren. reroute-snat-connection CLI-Befehl. Zusätzlich können Sie die Umleitung für nicht-NAT-Verbindungen mithilfe des Befehls deaktivieren. reroute-connection CLI-Befehl.

Die Umleitung von SNAT-Verbindungen funktioniert jedoch nur, wenn Sie für die Umleitung von Verbindungen dieselbe Quell-IP-Adresse für Gateways oder Verbindungen verwenden. Wenn Sie beispielsweise Port A mit der Quell-NAT-IP-Adresse 192.0.2.1 für die ursprüngliche Verbindung verwenden, muss die umgeleitete Verbindung über Port B ebenfalls dieselbe Quell-NAT-IP-Adresse 192.0.2.1 verwenden.

Verwendung von Konfigurationen wie maskiert (MASQ: ) Verbindungen oder Quellübersetzung überschreiben in einer SNAT-Regel ändert sich die Übersetzte Quelle: Eine SNAT-Regel mit unterschiedlichen übersetzten IP-Adressen oder IP-Bereichen führt zu Kommunikationsfehlern zwischen Endgeräten und Servern. Daher leitet die Firewall SNAT-Verbindungen für diese Konfigurationen nicht um.

Sie können die SNAT-Umleitung über die Befehlszeilenkonsole wie folgt ein- oder ausschalten:

| Optionen | CLI-Befehle |

|---|---|

| Den Umleitungsstatus für SNAT-Verbindungen anzeigen | show routing reroute-snat-connection |

| Umleitung für SNAT-Verbindungen aktivieren | set routing reroute-snat-connection enable |

| Umleitung für SNAT-Verbindungen deaktivieren | set routing reroute-snat-connection disable |

Sehen Routing-Befehle.

Systemgenerierter Datenverkehr und Antwortpakete

Sie können SD-WAN-Routen erstellen und die Gateways für systemgenerierten Datenverkehr und Antwortpakete festlegen. Stellen Sie in der CLI sicher, dass das Routing für beide aktiviert ist.

Antwortpakete

Die Sophos Firewall erzwingt symmetrisches Routing auf WAN-Schnittstellen für Antwortpakete. Diese Pakete verwenden dieselbe WAN-Schnittstelle wie die ursprünglichen Pakete.

Sie können asymmetrisches Routing für Antwortpakete auf Nicht-WAN-Schnittstellen konfigurieren. Beispielsweise können Sie für den Datenverkehr vom LAN zur DMZ eine andere Schnittstelle als die des ursprünglichen Datenverkehrs angeben.

Beschränkung

SD-WAN-Routen gelten nicht für Antwortpakete, wenn der ursprüngliche Datenverkehr die Standardroute verwendet (Lastverteilung über WAN-Verbindung: Es gilt die Standardroute, und Antwortpakete werden über dieselbe Schnittstelle ausgegeben, über die sie empfangen wurden.

Sie können die Einstellung über die Befehlszeilenschnittstelle (CLI) ändern. Um das SD-WAN-Routing für Antwortpakete zu aktivieren, führen Sie folgenden Befehl aus:

set routing sd-wan-policy-route reply-packet enable Sehen Routing-Befehle.

Systemgenerierter Datenverkehr

Wählen Sie nur die Zielnetzwerke und -dienste aus, da die eingehende Schnittstelle und die Quellnetzwerke unbekannt bleiben. Beispielsweise fließt der Datenverkehr von Diensten, die von der Sophos Firewall genutzt werden, je nach Diensttyp über unterschiedliche Schnittstellen.

Sie können die Einstellung über die Befehlszeilenschnittstelle (CLI) ändern. Um das SD-WAN-Routing für systemgenerierten Datenverkehr zu aktivieren, führen Sie folgenden Befehl aus:

set routing sd-wan-policy-route system-generate-traffic enable Sehen Routing-Befehle.

Notiz

- Die Firewall leitet keinen systemgenerierten Datenverkehr weiter, wenn Sie alle konfigurierten Gateways als solche auswählen. Backup An Netzwerk > WAN-Verbindungsmanager: Sie müssen mindestens eine davon auswählen als Aktiv.

- Systemgenerierter RED-Datenverkehr auf UDP-Port 3410 ist Layer-2-Datenverkehr. Daher gelten SD-WAN-Routen nicht für diesen Datenverkehr.

Status prüfen

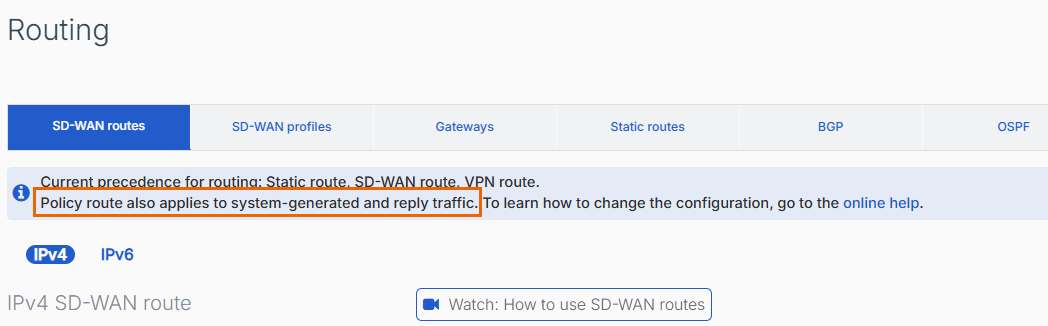

Sie können in der Web-Administrationskonsole überprüfen, ob das SD-WAN-Routing für systemgenerierten Datenverkehr und Antwortpakete aktiviert ist.

Der Tooltip unter Routing > SD-WAN-Routen zeigt diesen Status an.

Routenbasierte VPNs mit SD-WAN-Routen

Sie können SD-WAN-Routen mit routenbasierten IPsec-VPN-Verbindungen verwenden. Sie können das Gateway der XFRM-Schnittstelle in SD-WAN-Profilen oder SD-WAN-Routen auswählen. Siehe Erstellen Sie ein routenbasiertes VPN (beliebige zu beliebigen Subnetzen)..

Um den Datenverkehr des IPsec-Tunnels zu komprimieren und so den Durchsatz zu erhöhen, gehen Sie zu Profile > IPsec-Profile und auswählen Daten im komprimierten Format übergeben für das Profil, das Sie in der routenbasierten VPN-Konfiguration ausgewählt haben.

Anfrage- und Antwortverkehr

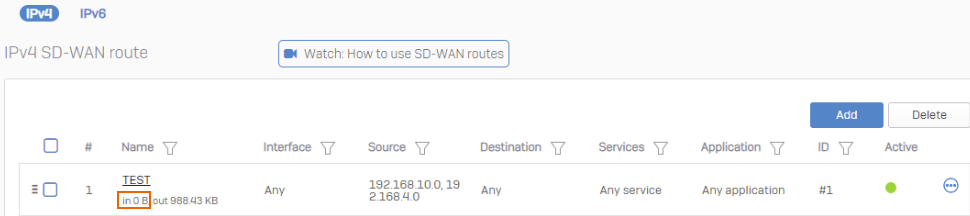

SD-WAN-Routen zeigen die Verkehrszählung einer Route nur für Datenverkehr an, der den Quell- und Zieleinstellungen in der Route entspricht.

Das folgende Beispiel zeigt lediglich die Anzahl der Anfragen basierend auf den Quell- und Zieleinstellungen der Route. Obwohl der Antwortverkehr einem symmetrischen Pfad folgt, also dieselbe Route nutzt, wird die Anzahl der Antworten in der Routenkonfiguration nicht angezeigt. Die Anzahl der Anfragen (OUT) entspricht der Anzahl der Antworten (IN).

Um die Anzahl der Anfragen und Antworten anzuzeigen, stellen Sie sicher, dass die Quell- und Zieleinstellungen der Route mit dem Anfrage- und Antwortverkehr übereinstimmen.