Konfigurieren Sie den Remotezugriff über SSL-VPN als vollständigen Tunnel

Wenn Sie Remotezugriffs-SSL-VPN-Verbindungen im vollständigen Tunnelmodus konfigurieren, wird der gesamte Datenverkehr von Remotezugriffs-SSL-VPN-Benutzern über die Firewall geleitet. Sie können nur auf die in der SSL-VPN-Richtlinie festgelegten zulässigen Netzwerkressourcen zugreifen.

Die Verbindung kann über den Sophos Connect-Client hergestellt werden.

Videos

Konfigurieren Sie IPsec- und SSL-VPN für den Fernzugriff

Konfigurieren von Microsoft Entra ID SSO für Sophos Connect

Beschränkung

Derzeit unterstützt der Sophos Connect-Client macOS nicht für SSL-VPN. Auch mobile Plattformen werden für IPsec- und SSL-VPN nicht unterstützt. Für diese Endpunkte können Sie den OpenVPN Connect-Client verwenden. Siehe Kompatibilität mit Endpunktplattformen.

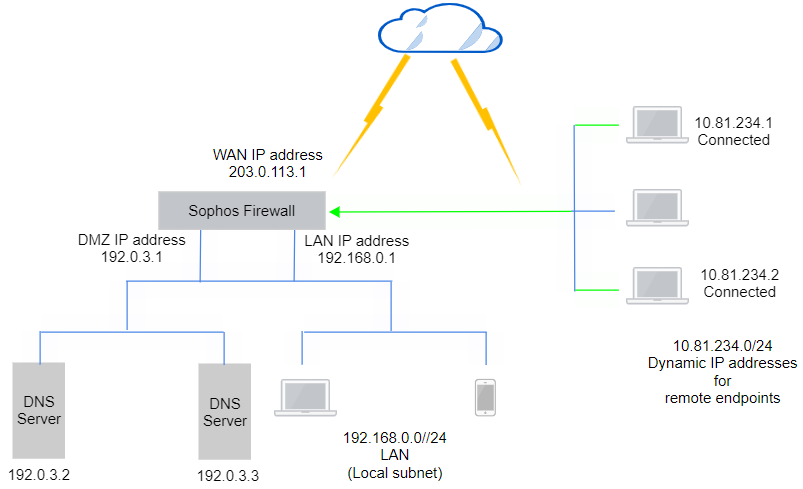

Netzwerkdiagramm

Tipp

Verwendung des SSL-VPN-Assistenten (VPN-Fernzugriff > SSL-VPN > Assistent: ) hilft Ihnen bei der einfachen Konfiguration der in diesem Artikel beschriebenen globalen SSL-VPN-Einstellungen, der SSL-VPN-Richtlinie und der VPN-Portaleinstellungen. Es erstellt automatisch die erforderliche Firewall-Regel.

Voraussetzungen

Stellen Sie sicher, dass Sie IP-Hosts für die Netzwerkressourcen konfiguriert haben, auf die Remote-Benutzer zugreifen können. Sie müssen außerdem Benutzer und Gruppen in der Firewall konfigurieren.

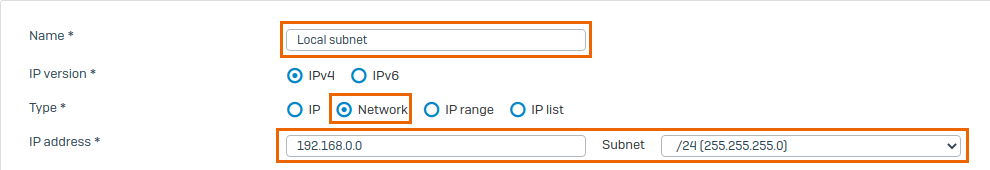

Erstellen Sie einen IP-Host für das lokale Subnetz.

Hier ist ein Beispiel-Subnetz für die Netzwerkressourcen, auf die Remote-Clients zugreifen können.

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Geben Sie einen Namen und ein Netzwerk für das lokale Subnetz ein.

-

Klicken Speichern.

Erstellen Sie eine Benutzergruppe und einen Benutzer.

Erstellen Sie eine Benutzergruppe für Remote-SSL-VPN und fügen Sie einen Benutzer hinzu, falls Sie dies noch nicht getan haben.

- Gehe zu Authentifizierung > Gruppen und klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Name Wert Name Remote SSL VPN-Gruppe Surfquote Unbegrenzter Internetzugang Zugriffszeit Immer erlaubt -

Klicken Speichern.

- Gehe zu Authentifizierung > Benutzer und klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Name Wert Benutzername john.smith Name John Smith Gruppe Remote SSL VPN-Gruppe -

Klicken Speichern.

Microsoft Entra ID SSO einrichten

Sie können die Microsoft Entra ID-Single-Sign-On-Authentifizierung (SSO) für den Remotezugriff über SSL-VPN einrichten. Siehe Microsoft Entra ID (Azure AD) Server.

Um die Microsoft Entra ID SSO-Authentifizierung einzurichten, gehen Sie wie folgt vor:

- Konfigurieren Sie Ihre Microsoft Entra ID im Azure-Portal. Siehe Microsoft Entra ID in die Sophos Firewall integrieren.

- Fügen Sie einen Microsoft Entra ID-Server in der Firewall hinzu. Siehe Fügen Sie einen Microsoft Entra ID (Azure AD)-Server hinzu.

- (Optional) Gruppen aus Microsoft Entra ID importieren. Siehe Importgruppen.

- Erlauben Sie die erforderlichen URLs. Siehe Microsoft Azure-URLs zulassen.

Authentifizierungsdienste prüfen

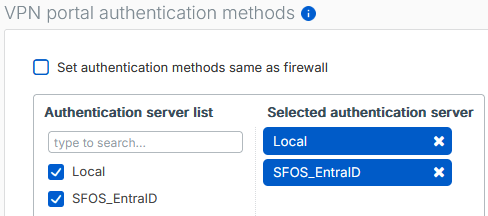

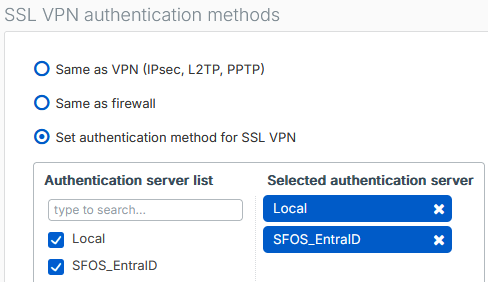

Überprüfen Sie, ob die Authentifizierungsmethoden, die Sie für das VPN-Portal und SSL-VPN verwenden möchten, konfiguriert sind in Authentifizierung > Dienstleistungen.

In diesem Beispiel legen Sie für das VPN-Portal und die SSL-VPN-Authentifizierungsmethoden die lokale Authentifizierung und einen Authentifizierungsserver wie Microsoft Entra ID fest.

- Gehe zu Authentifizierung > Dienstleistungen.

-

Unter VPN-Portal-Authentifizierungsmethoden: Überprüfen Sie, ob die Ausgewählter Authentifizierungsserver ist eingestellt auf Lokal und dem Authentifizierungsserver, den Sie unter konfiguriert haben Authentifizierung > Server.

-

Unter SSL-VPN-Authentifizierungsmethoden: Überprüfen Sie, ob die Ausgewählter Authentifizierungsserver ist eingestellt auf Lokal und dem Authentifizierungsserver, den Sie unter konfiguriert haben Authentifizierung > Server.

Notiz

Wenn Sie die Microsoft Entra ID SSO-Authentifizierung verwenden möchten, stellen Sie sicher, dass Sie den Microsoft Entra ID-Server als Authentifizierungsmethode konfigurieren. Authentifizierung > Dienstleistungen Bevor Sie die VPN-Konfigurationsdatei herunterladen. Andernfalls funktioniert die SSO-Authentifizierung nicht.

Sie müssen denselben Microsoft Entra ID-Server für das VPN-Portal und die SSL-VPN-Authentifizierungsmethoden konfigurieren.

SSL-VPN-Konfigurationen

Geben Sie die erforderlichen SSL-VPN-Einstellungen an, konfigurieren Sie eine SSL-VPN-Richtlinie und optional die Bereitstellungsdatei.

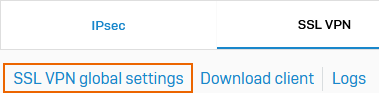

Globale SSL-VPN-Einstellungen

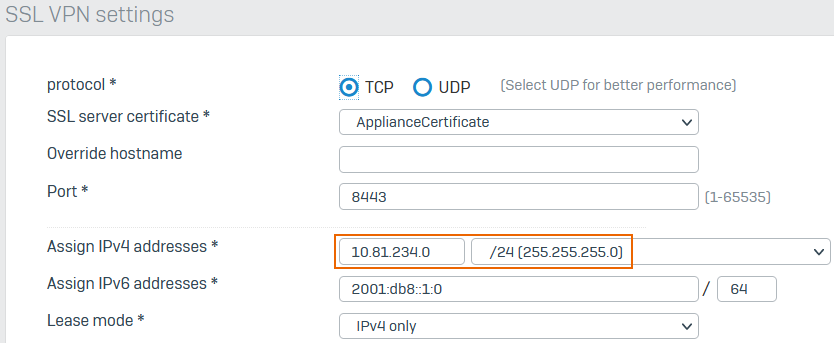

Wenn SSL-VPN-Clients eine Verbindung zur Firewall herstellen, werden ihnen IP-Adressen aus dem hier angegebenen Subnetz zugewiesen. Sie müssen eine private Adresse verwenden.

-

Gehe zu VPN-Fernzugriff > SSL-VPN und klicken Globale SSL-VPN-Einstellungen.

-

Geben Sie die private IP-Adresse und die Subnetzmaske ein.

Sobald Verbindungen hergestellt sind, vergibt die Firewall IP-Adressen aus dem Subnetz an entfernte Benutzer.

-

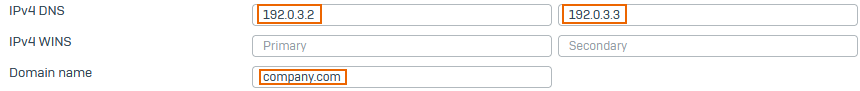

Geben Sie die folgenden DNS-Einstellungen ein:

- Geben Sie die primären und sekundären IPv4-DNS-Serveradressen ein.

-

Für Domainname: Geben Sie das DNS-Suffix ein (Beispiel:

company.comodertest.local) für die Hostnamen der zulässigen Ressourcen.Das Suffix wird dem Netzwerkadapter des Remote-Endpunkts hinzugefügt. Es wird an Hostnamen angehängt, die einen FQDN bilden, um die DNS-Anfragen des Endpunkts aufzulösen.

-

Klicken Anwenden.

Fügen Sie eine SSL-VPN-Richtlinie hinzu

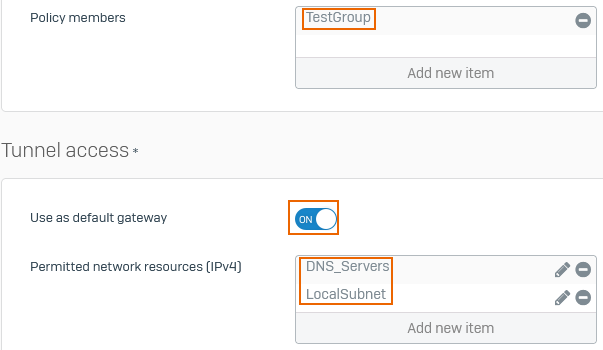

Erstellen Sie eine Richtlinie, die es Benutzern der Remote-SSL-VPN-Gruppe ermöglicht, VPN-Verbindungen herzustellen und auf Ressourcen im lokalen Subnetz zuzugreifen.

- Gehe zu VPN-Fernzugriff > SSL-VPN und klicken Hinzufügen.

- Klicken Manuelle Konfiguration.

- Geben Sie einen Namen ein.

- Wählen Sie die Versicherungsnehmer aus.

-

Einschalten Als Standardgateway verwenden um einen vollständigen Tunnel zu errichten.

Der gesamte Datenverkehr der Remote-Benutzer, einschließlich des Internetverkehrs, gelangt über die eingerichteten Tunnel in die Firewall.

-

Für Zulässige Netzwerkressourcen Mitglieder haben Zugriff darauf; in diesem Beispiel wird Folgendes ausgewählt:

LocalSubnet-

DNS_ServersUm die DNS-Auflösung zu ermöglichen, müssen Sie die DNS-Server auswählen.

-

Klicken Anwenden.

Erstellen Sie eine Bereitstellungsdatei

Wenn Sie die Daten automatisch abrufen möchten .ovpn Über das VPN-Portal können Sie eine Bereitstellungsdatei erstellen. Außerdem werden später vorgenommene Konfigurationsänderungen abgerufen. Siehe Bereitstellungsdateivorlagen.

Beschränkung

Die Bereitstellungsdatei unterstützt nur Windows-Geräte. Sie kann nur mit dem Sophos Connect-Client verwendet werden.

- Öffnen Sie eine neue Datei in einem Texteditor, zum Beispiel Notepad.

-

Kopieren und bearbeiten Sie die Einstellungen, um sie an Ihre Netzwerkanforderungen anzupassen, indem Sie die folgende Syntax verwenden: Einstellungen für die Bereitstellungsdatei.

Sie müssen den Hostnamen oder die IP-Adresse des Gateways angeben. Die anderen Felder sind optional.

Beispiel

[ { "Tor": "203.0.113.1", "user_portal_port": 443 } ] -

Speichern Sie die Datei mit einem

.proVerlängerung. -

Um es auf den Endgeräten der Benutzer zu installieren, verwenden Sie eine der folgenden Optionen:

-

Senden Sie die Bereitstellungsdatei per E-Mail an die Benutzer.

Nutzer müssen klicken Importverbindung im Sophos Connect-Client die Datei auswählen. Alternativ können sie auch auf die Datei doppelklicken.

.proDatei zum Importieren. Siehe Bereitstellung von IPsec- und SSL-VPN. -

Verwenden Sie ein Active Directory-Gruppenrichtlinienobjekt (GPO), um es nach dem Start automatisch in den Sophos Connect-Client auf den Endgeräten der Benutzer zu importieren. Siehe VPN-Bereitstellungsdatei über Gruppenrichtlinie importieren.

-

Verkehr zulassen

Sie müssen SSL-VPN aus der WAN-Zone zulassen, eine SNAT-Regel konfigurieren, um ausgehenden Datenverkehr zu maskieren, und eine Firewall-Regel konfigurieren, um SSL-VPN-Datenverkehr zuzulassen.

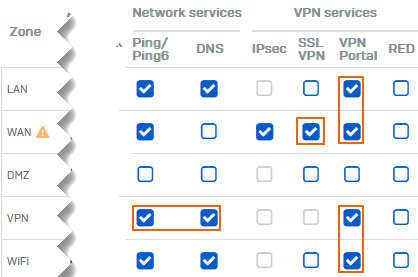

Gerätezugriffseinstellungen prüfen

Sie müssen Remote-Benutzern aus den erforderlichen Zonen den Zugriff auf bestimmte Dienste ermöglichen.

- Gehe zu Verwaltung > Gerätezugriff.

-

Unter SSL-VPN, wählen VAN um Remote-Benutzern die Herstellung von SSL-VPN-Verbindungen zu ermöglichen.

-

Unter VPN-Portal, wählen UND, VAN, VPN, Und W-lan.

Benutzer können über diese Zonen auf das VPN-Portal zugreifen und den VPN-Client sowie die Konfigurationsdateien herunterladen.

-

(Optional) Unter Ping/Ping6, wählen VPN.

Benutzer können die IP-Adresse der Firewall über VPN anpingen, um die Konnektivität zu überprüfen.

-

(Optional) Unter DNS, wählen VPN.

Benutzer können Domainnamen über VPN auflösen, wenn Sie die Firewall für die DNS-Auflösung in den VPN-Einstellungen angegeben haben.

-

Klicken Anwenden.

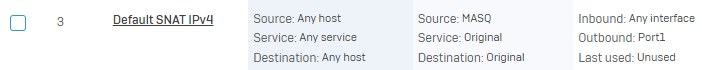

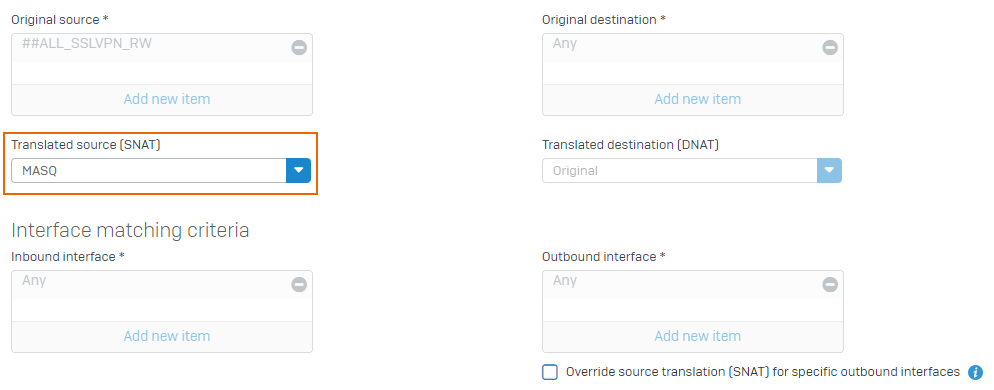

Überprüfen Sie die SNAT-Regel

Gehe zu Regeln und Richtlinien > NAT-Regeln und prüfen Sie, ob eine Standard-IPv4-SNAT-Regel oder eine SNAT-Regel zur Verschleierung des ausgehenden Datenverkehrs existiert.

Falls keine Firewall-Regel existiert, fahren Sie mit dem Hinzufügen einer Firewall-Regel fort und folgen Sie Schritt 9, um eine SNAT-Regel hinzuzufügen.

Fügen Sie eine Firewall-Regel hinzu

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Wählen IPv4 oder IPv6.

- Klicken Firewall-Regel hinzufügen Und Neue Firewall-Regel.

- Geben Sie einen Regelnamen ein.

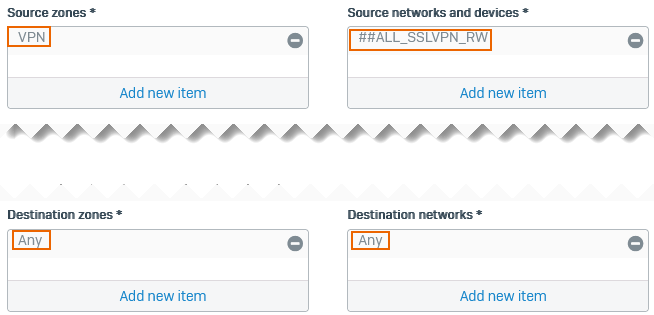

- Für Quellzone, wählen VPN.

-

Für Quellnetzwerke und Geräte, wählen ##ALL_SSLVPN_RW oder ##ALL_SSLVPN_RW6.

Die Firewall fügt dynamisch IP-Adressen hinzu, die Remote-Benutzern zugewiesen wurden, welche eine Verbindung zu diesen Hosts hergestellt haben.

-

Für Zielzonen, wählen Beliebig, um den Datenverkehr von Remote-Benutzern über VPN in jede Zone zu ermöglichen, einschließlich LAN-, DMZ- und WAN-Zonen.

-

Für Zielnetzwerke, wählen Beliebig.

Die Einstellung des Standardgateways stellt sicher, dass der Internetverkehr von Remote-Benutzern die Firewall passiert. Daher muss die Firewall-Regel Datenverkehr von den angegebenen Quellnetzwerken zu jedem Netzwerk zulassen.

-

Optional: Falls keine SNAT-Regel zur Verschleierung des ausgehenden Datenverkehrs existiert, können Sie eine verknüpfte NAT-Regel erstellen.

-

Klicken Speichern.

Benutzeraktionen

Nutzer können den Sophos Connect-Client vom VPN-Portal herunterladen und installieren. Sie können die .pro Sie können die bereitgestellte Datei oder die heruntergeladene SSL-VPN-Konfiguration verwenden und in den Client importieren. Siehe Bereitstellung von IPsec- und SSL-VPN Und SSL-VPN.

Weitere Ressourcen