Das Netzwerk hinter der Firewall ist nicht erreichbar.

Wenn der Tunnel zwar eingerichtet ist, der Anforderungsverkehr vom Endpunkt aber die zulässige Netzwerkressource nicht erreicht, überprüfen Sie die folgenden Einstellungen.

-

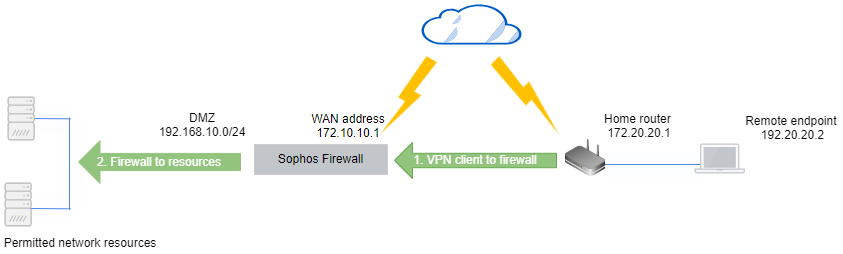

Szenario: Verkehrsfluss

- Firewall zu zulässigen Ressourcen

- Endpunkt zu zulässiger Ressource

Um zu überprüfen, ob der Client-Datenverkehr die Firewall erreicht, lesen Sie bitte die folgenden Seiten:

Datenverkehr vom Endpunkt zu zulässigen Ressourcen

Im Endpunkt

Die Route wird nach dem Tunnelaufbau an den Endpunkt übertragen. Um zu überprüfen, ob die Route hinzugefügt wurde, sehen Sie sich die Routingtabelle des Endpunkts wie folgt an:

- Geben Sie den Routenbefehl für Ihr Endgeräte-Betriebssystem ein.

-

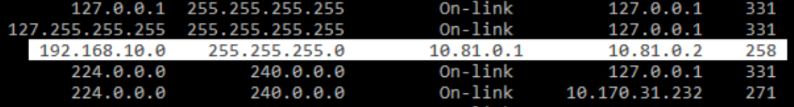

Der Routeneintrag muss folgende Angaben enthalten:

- Ziel-IP-Adresse: Adresse der zulässigen Netzwerkressource (Beispiel:

192.168.10.0). - Schnittstelle: Die

tunSchnittstellenadresse. Es handelt sich um eine IP-Adresse aus dem SSL-VPN-Leasebereich (Beispiel:10.81.0.1). - Dem Endpunkt zugewiesene Adresse: Eine IP-Adresse aus dem SSL-VPN-Leasebereich (Beispiel:

10.81.0.2).

- Ziel-IP-Adresse: Adresse der zulässigen Netzwerkressource (Beispiel:

Ein Beispiel:

Die Route existiert nicht im Endpunkt.

Falls Sie die Route im Endpunkt nicht finden, gehen Sie wie folgt vor:

- Laden Sie die Datei herunter und importieren Sie sie.

.ovpnVersuchen Sie es erneut mit der Datei, um zu sehen, ob das Problem dadurch behoben wird. - Überprüfen Sie das Protokoll des VPN-Clients, um die Ursache des Problems zu ermitteln.

- Überprüfen Sie die Endpunktberechtigungen.

In der Firewall

Falls die Route im Endpunkt existiert, überprüfen Sie die folgenden Parameter:

-

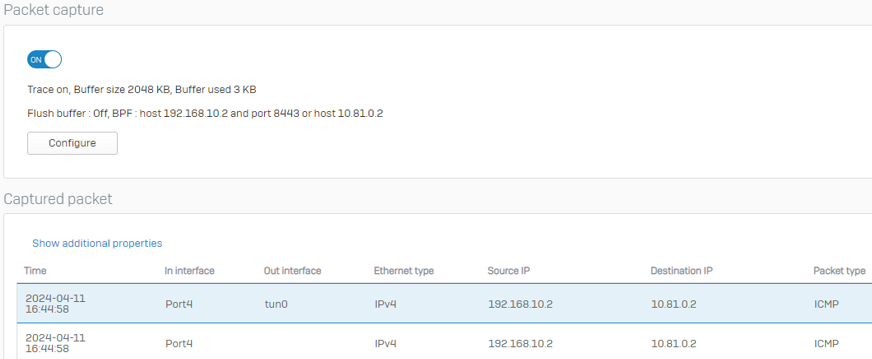

Um zu überprüfen, ob SSL-VPN-Datenverkehr an der Firewall ankommt, gehen Sie wie folgt vor:

- Sende eine Ping-Anfrage vom Endpunkt an die zulässige Ressource.

- Gehe zu Diagnostik > Paketerfassung: Geben Sie unter BPF-Zeichenfolge Folgendes ein:

host <Destination IP address> and port <SSL VPN port> or host <Leased IP address>Beispiel

host 192.168.10.2 and port 8443 or host 10.81.0.2 -

Falls Sie das obige Ergebnis nicht erhalten, überprüfen Sie, ob die Firewall die Ressource erreichen kann:

- Ping in der zulässigen Netzwerkressource vorübergehend aktivieren.

- Gehe zu Diagnostik > Werkzeuge und sende einen Ping von der Firewall an die Ressource.

Sollten Sie keine Antwort erhalten, müssen Sie Ihre Netzwerktopologie überprüfen.

Überprüfen Sie die Konfigurationen.

Überprüfen Sie die folgenden Konfigurationen.

Firewall-Regeln

Firewall-Regel für SSL-VPN

Stellen Sie sicher, dass die Firewall-Regel die folgenden Einstellungen aufweist:

- Quellzonen:

VPN - Quellnetzwerke: Die Systemhosts

##ALL_SSLVPN_RWoder##ALL_SSLVPN_RW6. -

Zielzonen: Wählen Sie eine der folgenden Optionen aus:

- Beliebig wenn Sie eingeschaltet haben Standardgateway in der SSL-VPN-Richtlinie.

- Zonen, zu denen die zulässigen Netzwerkressourcen gehören, zum Beispiel WAN, DMZ.

-

Zielnetzwerke: Wählen Sie eine der folgenden Optionen aus:

- Beliebig wenn Sie eingeschaltet haben Standardgateway in der SSL-VPN-Richtlinie.

- Die zulässigen Netzwerkressourcen, die Sie in den SSL-VPN-Richtlinien für den Fernzugriff angegeben haben.

-

Benutzer und Gruppen: Wenn Sie den Ressourcenzugriff bestimmten Benutzern zugewiesen haben, stellen Sie sicher, dass Sie die Benutzer oder Gruppen wie folgt hinzugefügt haben:

- Wählen Bekannte Benutzer abgleichen.

- Fügen Sie Benutzer oder Gruppen hinzu unter Benutzer oder Gruppen.

Entspricht einer falschen Firewall-Regel

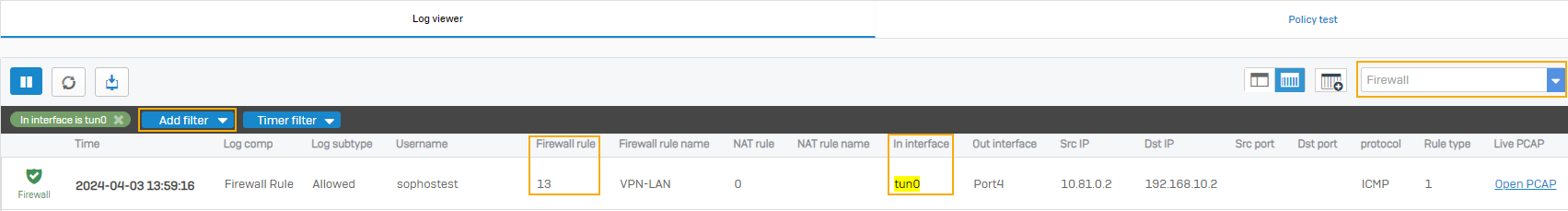

Um zu überprüfen, ob der Datenverkehr der richtigen Firewall-Regel entspricht, gehen Sie wie folgt vor:

- Gehe zu Protokollanzeige und auswählen Firewall in der Dropdown-Liste.

-

Klicken Filter hinzufügen und geben Sie die folgenden Filter an:

Einstellung Wert Feld In der Schnittstelle Zustand Ist Wert tun

Die Firewall verwendet TUN-Schnittstellen, wie zum Beispiel tun0 Und tun1, für SSL-VPN-Datenverkehr.

- Klicken Filter hinzufügen.

- Die Firewall-Regel-ID finden Sie unter der Firewall-Regel Spalte.

Ein Beispiel:

Wenn eine falsche Firewall-Regel übereinstimmt, ergreifen Sie eine der folgenden Maßnahmen:

- Verschieben Sie es in der Firewall-Regelliste unter die korrekte Firewall-Regel.

- Ändern Sie es Dienstleistungen Einstellung zum Ausschluss der Port-Protokoll-Kombination von SSL-VPNs.

SSL-VPN-Konfigurationen

Globale SSL-VPN-Einstellungen

Unter IP-Adressen zuweisen: Stellen Sie sicher, dass sich die Subnetze nicht mit den folgenden Adressen überschneiden:

- Ein internes Netzwerk.

- Ziel-IP-Adresse oder Zielnetzwerk einer beliebigen statischen Route.

- Statische Peer-IP-Adressen in Site-to-Site-SSL-VPN-Tunneln.

-

Häufig verwendete Subnetze für Heimrouter, wie zum Beispiel

192.168.0.0/24,192.168.1.0/24,192.168.2.0/24,10.0.0.0,10.0.1.0, Und10.1.1.0. -

Statische IP-Adressen müssen, sofern vorhanden, innerhalb des statischen IPv4- oder IPv6-Adressbereichs in den globalen SSL-VPN-Einstellungen liegen.

SSL-VPN-Richtlinie

- Gehe zu VPN-Fernzugriff > SSL-VPN.

- Stellen Sie sicher, dass Sie die richtigen Benutzer oder Gruppen hinzugefügt haben. Richtlinienmitglieder in der Richtlinie.

-

Unter Zulässige Netzwerkressourcen: Bitte beachten Sie folgende Richtlinien:

- Selbst wenn Sie eingeschaltet haben Standardgateway, wählen Sie die Netzwerkressourcen aus, auf die Remote-Benutzer zugreifen können.

- Wählen Sie nicht die Schnittstellen aus. Dadurch wird nicht sichergestellt, dass die Benutzer auf die entsprechenden Subnetze zugreifen.

- Prüfen Sie, ob Sie die richtigen Ressourcen ausgewählt haben.

Notiz

Um die Änderungen an den SSL-VPN-Richtlinien anzuwenden, müssen die Benutzer die Tunnelverbindung trennen und wiederherstellen.

DNAT-Regel

Wenn die zulässige Netzwerkressourcen-IP-Adresse mit der Adresse des Heimrouters übereinstimmt, fügen Sie eine DNAT-Regel wie folgt hinzu:

- Ursprüngliche Quelle: IP-Host mit dem SSL-VPN-Leasebereich.

- Übersetzter Quelltext:

Original - Ursprüngliches Ziel: Eine nicht konfliktbehaftete IP-Hostadresse.

- Übersetztes Ziel: Zulässige Netzwerkressourcenadresse.

DNS-Auflösung

Wenn Benutzer mit ihrem FQDN nicht auf die zulässigen Ressourcen zugreifen können, überprüfen Sie die folgenden Konfigurationen:

- Wenn es sich bei der zulässigen Ressource um einen FQDN handelt, der dynamische IP-Adressen verwendet, müssen Remote-Benutzer die Verbindung manuell trennen und wiederherstellen, wenn sich die Adresse ändert.

- Stellen Sie sicher, dass Sie den richtigen DNS-Server konfiguriert haben in Globale SSL-VPN-Einstellungen.

- Gehe zu Verwaltung > Gerätezugriff und prüfen Sie, ob Sie DNS über VPN zugelassen haben.