Nicht alle Benutzer können Tunnel aufbauen.

Falls kein Benutzer eine SSL-VPN-Tunnelverbindung für den Fernzugriff herstellen kann, überprüfen Sie die folgenden Einstellungen.

Globale SSL-VPN-Einstellungen

Gehe zu VPN-Fernzugriff > SSL-VPN > Globale SSL-VPN-Einstellungen.

Änderung der globalen Einstellungen

-

Szenario

- Protokoll

- SSL-Serverzertifikat

- Hostnamen überschreiben

- Hafen

Erfordernis

Diese Einstellungen gewährleisten den Aufbau von Tunneln. Wenn Sie eine dieser Einstellungen ändern, müssen die Benutzer die Datei herunterladen. .ovpn Die Konfigurationsdatei vom VPN-Portal muss anschließend wieder in den VPN-Client importiert werden.

Hostnamen überschreiben

-

Szenario: WAN-Schnittstelle

- Einzelne statische öffentliche IP-Adresse

- Mehrere öffentliche IP-Adressen

- Private IP-Adresse

- Dynamische öffentliche IP-Adresse

Statische öffentliche IP-Adressen

- Einzelne IP-Adresse: Sie können diese Adresse verlassen Hostnamen überschreiben Das Feld bleibt leer, wenn die Firewall über eine einzige statische IP-Adresse verfügt.

- Mehrere IP-Adressen: Sie können den Domänennamen eingeben oder das Feld leer lassen. Die Firewall listet dann alle WAN-Adressen auf.

.ovpnDatei.

Führen Sie in beiden Szenarien die folgenden Prüfungen durch:

- Öffne die

.ovpnDatei in einem Texteditor öffnen. -

Prüfen Sie, ob es den Domainnamen oder öffentliche IP-Adressen enthält.

- Falls nicht, laden Sie die

.ovpnDie Datei erneut einreichen und prüfen. - Gehe zu Netzwerk > Schnittstellen: Überprüfen Sie außerdem Ihre WAN-Schnittstelleneinstellungen.

- Wenn Sie den Domainnamen eingegeben haben, überprüfen Sie dessen DNS-Auflösung.

- Falls nicht, laden Sie die

Private oder dynamische öffentliche IP-Adressen

Wählen Sie eine der folgenden Optionen:

-

Upstream-Router: Falls die Firewall über einen Upstream-Router verfügt, überprüfen Sie die folgenden Konfigurationen:

- Geben Sie die öffentliche IP-Adresse oder den Domänennamen des Routers ein. Hostnamen überschreiben.

-

Konfigurieren Sie den Router so, dass er SSL-VPN-Datenverkehr an die Firewall weiterleitet.

-

Dynamische IP-Adresse: Um die dynamischen öffentlichen IP-Adressen der Firewall aufzulösen, gehen Sie wie folgt vor:

- Gehe zu Netzwerk > DDNS und konfigurieren Sie die Einstellungen. Siehe Fügen Sie einen dynamischen DNS-Anbieter hinzu..

- Unter Hostnamen überschreiben, geben Sie den DDNS ein Hostname: Es handelt sich um einen FQDN.

SSL-Serverzertifikat

-

Szenario

ApplianceCertificateoder lokal unterzeichnete Bescheinigung- Externes Zertifikat

- Zeichen in Zertifikatsfeldern

-

Zertifikatsquelle:

ApplianceCertificateoder ein anderes lokal signiertes Zertifikat: Wenn Sie das Standard CA-Einstellungen, Benutzer müssen die Datei herunterladen und importieren..ovpnDatei erneut an den VPN-Client senden.- Externes Zertifikat: Laden Sie das Zertifikat, den zugehörigen privaten Schlüssel, gegebenenfalls das Zwischenzertifikat und die Stammzertifizierungsstelle hoch. Siehe Globale SSL-VPN-Einstellungen.

-

Wenn Sie das Serverzertifikat ändern, müssen die Benutzer es herunterladen und importieren.

.ovpnDatei erneut an den VPN-Client senden. - Zeichen: Verwenden Sie in Zertifikats- und CA-Einstellungen keine UTF-8-kodierten Zeichen. Siehe SSL-VPN-Verbindungsfehler „Zertifikatsprüfung fehlgeschlagen“.

WAN-Zugang

-

Szenario

- SSL-VPN

- VPN-Portal

- Ping/Ping6

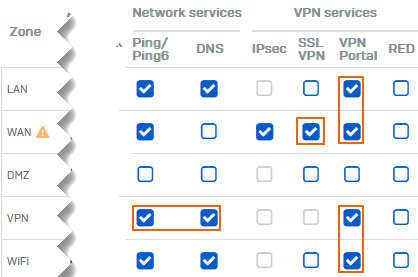

Gehe zu Verwaltung > Gerätezugriff und wählen Sie die Zonen für die folgenden Dienste aus:

- SSL-VPN: WAN

- VPN-Portal: WAN, LAN

- (Optional) Ping/Ping6: VPN

DNAT-Regel

Wenn eine DNAT-Regel mit den folgenden Einstellungen existiert, gleicht die Firewall diese zuerst ab und leitet den Datenverkehr an die zulässige Netzwerkressource weiter, anstatt den Tunnel aufzubauen.

- Originalquelle: Beliebig

- Ursprüngliches Ziel: Beliebig

- Dienstleistungen: Beliebig oder den SSL-VPN-Port und das Protokoll.

Ändern Sie die Dienste der DNAT-Regel, um die Port-Protokoll-Kombination des Remote-Access-SSL-VPN auszuschließen. Sie finden diese auf Globale SSL-VPN-Einstellungen.

SSL-VPN-Dienst

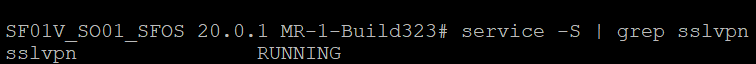

Prüfen Sie, ob der SSL-VPN-Dienst in der Firewall wie folgt ausgeführt wird:

- Melden Sie sich an der CLI an und geben Sie Folgendes ein: 5 für Geräteverwaltung Und 3 für Erweiterte Shell.

-

Geben Sie folgenden Befehl ein:

service -S | grep sslvpn

DOS-Einstellungen

- Gehe zu Einbruchsprävention > DoS- und Spoofing-Schutz.

-

Unter DOS-Einstellungen: Prüfen Sie, ob Sie die Flags für UDP-, TCP- und ICMP/ICMPv6-Flood ausgewählt haben.

Die Firewall verwirft SSL-VPN-Datenverkehr und Ping-Anfragen, sobald die entsprechenden Grenzwerte überschritten werden.

Um dies zu verhindern, unter DoS-Umgehungsregeln: Fügen Sie eine eingehende Regel wie folgt hinzu:

| Einstellungen | Eingehende Regel |

|---|---|

| Quell-IP/Netzmaske | * |

| Ziel-IP/Netzmaske | Zulässige Netzwerkressourcenadresse |

| Protokoll | TCP oder UDP |

| Quellport | Beliebig |

| Zielhafen | 8443 |