Fehlerbehebung bei VPN-Fernzugriff

SSL-VPN

Nach der Migration auf Version 20.0 MR1 können keine SSL-VPN-Verbindungen für den Remotezugriff hergestellt werden.

Ursache

Firewalls, die SFOS 20.0 MR1 verwenden, können keine Remote-Access-SSL-VPN-Verbindungen mit dem älteren VPN-Client herstellen, der zuvor verfügbar war.

Abhilfe

Sie können eine der folgenden Optionen nutzen:

- Verwenden Sie den Sophos Connect-Client.

- Verwenden Sie IPsec-Fernzugriffsverbindungen.

Nach der Migration auf Version 19.5 fließt kein Datenverkehr mehr über SSL-VPN-Verbindungen für den Fernzugriff.

Ursache

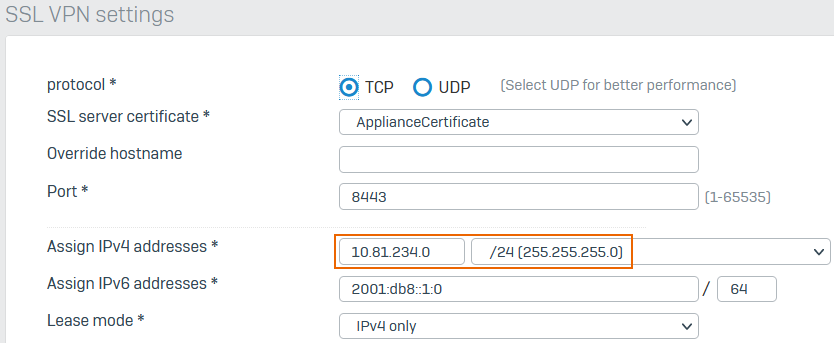

In Version 19.0.x und späteren Versionen, auf Globale SSL-VPN-Einstellungen, für IPv4-Adressen zuweisen: Sie geben eine Netzwerk-IP-Adresse und ein Subnetz anstelle eines IP-Bereichs ein.

Hier ein Beispiel:

Die Firewall vergibt IP-Adressen an SSL-VPN-Nutzer mit Fernzugriff aus dem von Ihnen konfigurierten Netzwerk.

Bei der Migration auf Version 19.5 und höher konvertiert die Firewall den in Version 18.5.x und früheren Versionen konfigurierten IP-Adressbereich und die Subnetzmaske in den Subnetzwert.

Wenn Sie jedoch einen benutzerdefinierten IP-Host für den Leasebereich zu den entsprechenden Firewall-Regeln hinzugefügt haben, stimmt der Leasebereich des Hosts möglicherweise nicht mit dem migrierten Subnetz überein. Daher kann es nach der Migration vorkommen, dass der Datenverkehr nicht über die SSL-VPN-Verbindungen für den Remotezugriff fließt.

Abhilfe

Wählen Sie für die Quell- und Zielnetzwerke in den entsprechenden Firewall-Regeln die Systemhosts aus. ##ALL_SSLVPN_RW Und ##ALL_SSLVPN_RW6. Sehen Konfigurieren Sie Remote-Access-SSL-VPN als Split-Tunnel..

Die Firewall wendet die Umwandlung von IP-Bereich zu Netzwerk für diese Systemhosts automatisch an, da sie die gemieteten IP-Adressen dynamisch zu diesen Systemhosts hinzufügt, wenn Remote-Benutzer Verbindungen herstellen.

Die SSL-VPN-Konfigurationsdatei hat eine Dateigröße von 0 Byte.

Das Problem kann aufgrund unvollständiger Zertifikats- oder CA-Konfigurationen oder aus anderen Gründen auftreten.

Gehen Sie wie folgt vor:

- Stellen Sie sicher, dass Sie die Signatur-CA korrekt konfiguriert haben. Standardmäßig verwendet das Serverzertifikat Gerätezertifikat: und seine CA ist Standard DAS.

- Generieren Sie das von dieser Zertifizierungsstelle erzeugte Zertifikat neu.

- Benutzer müssen die SSL-VPN-Konfiguration herunterladen und installieren (

.ovpn) Datei erneut.

Bei einer vollständigen Tunnel-SSL-VPN-Verbindung für den Remotezugriff ist der Internetzugang für Benutzer nicht möglich.

Stellen Sie sicher, dass Sie die folgenden Konfigurationen haben:

- Eine Firewall-Regel, die den Datenverkehr von der VPN-Zone zur WAN-Zone zulässt.

- Eine SNAT-Regel zur Verschleierung des ausgehenden Datenverkehrs.

Weitere Informationen finden Sie unter Überprüfen Sie die SNAT-Regel.

IPsec

Es erscheint folgende Fehlermeldung: Zertifikat konnte nicht validiert werden.

Ursache

Die Sophos Connect Client-Konfiguration verwendet ein Zertifikat eines Drittanbieters.

An VPN-Fernzugriff > IPsec, wenn Sie das lokale Zertifikat auf ApplianceCertificate Wenn ein lokal signiertes Zertifikat verwendet und das Remote-Zertifikat auf ein Zertifikat eines Drittanbieters festgelegt wird, importiert der Client die Verbindung und stellt beim ersten Mal eine Verbindung her. Die Fehlermeldung erscheint, wenn Benutzer nach einem Neustart des Endpunkts oder des Sophos Connect-Clients versuchen, eine Verbindung herzustellen.

Der Fehler tritt auf, wenn die lokale und die Remote-Zertifikate nicht von derselben Zertifizierungsstelle signiert wurden.

Abhilfe

Führen Sie einen der folgenden Schritte aus:

- Verwenden Sie selbstsignierte Zertifikate, die auf der Firewall generiert wurden, oder solche, die von derselben Drittanbieter-Zertifizierungsstelle signiert wurden wie die lokalen und Remote-Zertifikate.

- Wenn Sie Zertifikate von Drittanbietern verwenden, laden Sie die signierende Zertifizierungsstelle auf die Firewall hoch.

- Alternativ kann ein vorab geteilter Schlüssel für IPsec-Fernzugriffsverbindungen verwendet werden.

Der Tunnel ist getrennt, da die zugehörige Schnittstelle ausgeschaltet ist.

Falls Ihre IPsec-Tunnelverbindung unterbrochen ist, überprüfen Sie, ob Sie die zugehörige Schnittstelle deaktiviert haben.

Wenn Sie die zugehörige Schnittstelle deaktiviert haben:

- Site-to-Site-IPsec-Tunnelinitiatoren trennen die Tunnelverbindung sofort.

- Site-to-Site-IPsec-Tunnel-Responder und Remote-Access-Verbindungen trennen den Tunnel bei Inaktivität oder Dead Peer Detection (DPD)-Timeout.

Die Multi-Faktor-Authentifizierung (MFA) führt zum Abbruch von IPsec-Tunneln für den Fernzugriff.

Während der Phase 1 der IKEv1-Schlüsselneuerstellung werden die IPsec-Tunnel für den Fernzugriff unterbrochen, wenn eine OTP-Anforderung gestellt wird.

Das standardmäßige Rekey-Intervall des IPsec-Profils ist auf etwa vier Stunden eingestellt.

Wenn Sie die Unterbrechung verhindern möchten, erstellen Sie ein benutzerdefiniertes IPsec-Profil mit einem längeren Rekey-Intervall von bis zu 24 Stunden.

Die Authentifizierung mit den korrekten Anmeldeinformationen schlägt fehl.

Um das Problem zu beheben, gehen Sie wie folgt vor:

- Gehen Sie in der Web-Administrationskonsole zu Authentifizierung > Benutzer und überprüfen Sie die Hauptgruppe des Benutzers.

- Gehe zu VPN-Fernzugriff > IPsec.

-

Stellen Sie sicher, dass die Hauptgruppe des Benutzers unter folgendem Pfad konfiguriert ist: Zugelassene Benutzer und Gruppen.

Remote-Zugriff über IPsec-VPN wird nur von der Hauptgruppe unterstützt. Siehe VPN-Fernzugriff.

SSL-VPN und IPsec

Die Authentifizierung einiger Benutzer ist fehlgeschlagen.

Prüfen Sie, ob der Benutzername Umlaute, UTF-8- oder UTF-16-Zeichen enthält. Derzeit unterstützt der Sophos Connect-Client diese Zeichentypen nicht. Er unterstützt ausschließlich ASCII-Zeichen.

Single Sign-On (SSO)

Die Option „Single Sign-On (SSO)“ ist ausgegraut.

Dieses Problem betrifft nur Sophos Connect Client Version 2.4 und höher unter Windows.

Ursache

Die folgenden Werte sind nicht vorhanden in der ovpn oder scx Dateien:

sso_api_portsso_api_domain

Abhilfe

Stellen Sie sicher, dass Sie zuerst den Microsoft Entra ID-Server als Authentifizierungsmethode konfigurieren in Authentifizierung > Dienstleistungen vor dem Herunterladen der VPN-Konfigurationsdatei. Die Firewall wendet dann automatisch die sso_api_port Und sso_api_domain Werte in der ovpn oder scx Dateien.