Fügen Sie einer Richtlinie Regeln hinzu.

Regeln definieren Signaturen und eine Aktion. Sie können Standard- oder benutzerdefinierte Signaturen auswählen. Die Firewall gleicht die Signaturen mit den Datenverkehrsmustern ab und führt die in der Regel festgelegte Aktion aus. Die Firewall wertet die Regeln von oben nach unten aus.

- Gehe zu Einbruchsprävention > IPS-Richtlinien und klicken Sie auf Bearbeiten

für die Richtlinie, die Sie bearbeiten möchten.

für die Richtlinie, die Sie bearbeiten möchten. - Klicken Hinzufügen.

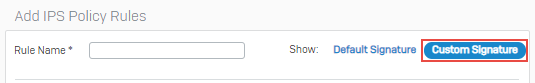

- Geben Sie einen Namen ein.

-

Wählen Sie die Signaturen aus.

- Klicken Alle auswählen.

- Klicken Wählen Sie eine individuelle Unterschrift aus und wählen Sie die Signaturen aus.

Sie können Signaturen nach Kategorie, Schweregrad, Plattform und Ziel filtern. Um nach Suchbegriffen zu sortieren, klicken Sie hier. Alle auswählen: Geben Sie einen Begriff im intelligenten Filter ein und drücken Sie die Eingabetaste.

-

Klicken Individuelle Signatur und wählen Sie die Signaturen aus.

-

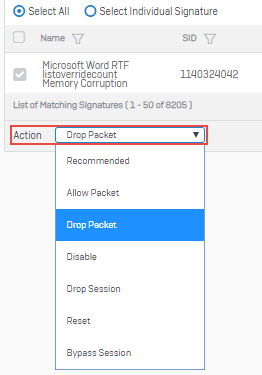

Wählen Sie die Aktion aus, die ausgeführt werden soll, wenn die Firewall übereinstimmenden Datenverkehr für die Signaturen in der Regel findet. Bei paketbasierten Aktionen prüft die Firewall jedes einzelne Paket. Bei sitzungsbasierten Aktionen prüft sie so lange, bis sie das erste übereinstimmende Paket findet.

Notiz

Die für die Regel festgelegte Aktion hat Vorrang vor der in der Signatur empfohlenen Aktion.

Name Beschreibung Empfohlen Für jede Signatur wurde eine Standardaktion festgelegt. Paket zulassen Pakete zulassen. Die Firewall protokolliert das Ereignis, wenn sie die Pakete zulässt. Paket abwerfen Paket abwerfen. Deaktivieren Signatur deaktivieren. Verwenden Sie diese Einstellung, um Fehlalarme zu vermeiden. Drop-Session Sitzung beenden. Verwenden Sie diese Einstellung, um einen Angriff zu verhindern. Zurücksetzen Sitzung zurücksetzen und TCP-Reset-Paket an den Absender senden. Sitzung umgehen Erlauben Sie den Datenverkehr, ohne ihn für den Rest der Sitzung zu scannen. Verwenden Sie diese Einstellung, um bestimmte Arten von Datenverkehr zuzulassen. -

Klicken Speichern.

Damit die Richtlinie wirksam wird, muss sie einer Firewall-Regel hinzugefügt werden.