Reaktion auf aktive Bedrohungen

Die aktive Bedrohungsabwehr bietet eine sofortige und automatisierte Reaktion auf Angreifer, die über hochentwickelte Software und Netzwerkkenntnisse verfügen. Diese Angreifer versuchen, in Ihr Netzwerk und Ihre Systeme einzudringen und passen ihre Techniken mithilfe manueller Tastatureingaben und KI-gestützter Methoden kontinuierlich an.

Die aktive Bedrohungsabwehr bietet mehrere Module mit Bedrohungsdaten-Feeds, die es der Firewall ermöglichen, die Abwehrmaßnahmen sofort und ohne manuelles Eingreifen zu koordinieren.

Die Module sind wie folgt:

- MDR-Bedrohungsfeeds

- NDR-Grundlagen

- Sophos X-Ops Bedrohungsfeeds

- Bedrohungsfeeds von Drittanbietern

Sie können einige oder alle davon konfigurieren. Die Konfiguration ist einfach, da Bedrohungsfeeds wie MDR, NDR Essentials und Sophos X-Ops in die Firewall integriert sind.

Durch die Integration kann die Firewall zudem ohne Verzögerungen bei der Fehlerbehebung sofort Maßnahmen ergreifen und so einen effektiven Schutz vor Bedrohungen bieten.

Was sind Bedrohungsfeeds?

Bedrohungsfeeds sind Listen von IP-Adressen, Domains und URLs, die an Bedrohungsaktivitäten wie Phishing und Malware beteiligt sind. Diese Objekte werden als Indikatoren für eine Kompromittierung (Indicators of Compromise, IoCs) oder Angriffsindikatoren bezeichnet.

Je nach Bedrohungsfeed-Modul wird die Firewall in kurzen Abständen oder basierend auf Bedrohungsinformationen mit den neuesten Indikatoren der Bedrohungsfeeds auf dem aktuellen Stand gehalten.

Wenn Sie die Einstellungen eines Bedrohungsfeeds konfigurieren, erlauben Sie der Firewall, den Datenverkehr im Zusammenhang mit den IoCs im Feed zu blockieren oder zu überwachen.

Notiz

Wir empfehlen Ihnen, die Firewall so zu konfigurieren, dass der Datenverkehr im Zusammenhang mit IoCs blockiert wird, anstatt nur die Ereignisse zu protokollieren.

Zusammenfassung der Bedrohungsfeed-Module

Sehen Sie sich an, was die einzelnen Threat-Feed-Module bieten und welche Lizenzanforderungen gelten:

| Bedrohungsfeed-Modul | Beschreibung |

|---|---|

| MDR-Bedrohungsfeeds | Die Analysten von Sophos MDR teilen Informationen über aktive Bedrohungen in Ihrem Netzwerk mit der Firewall. |

| NDR-Grundlagen | NDR Essentials nutzt maschinelles Lernen, um den Datenverkehr durch Ihre Firewall zu analysieren und Indikatoren für Kompromittierung (IoCs) zu erkennen. Anschließend wird ihnen eine Bedrohungsbewertung zugewiesen und die Ereignisse werden protokolliert. |

| Sophos X-Ops Bedrohungsfeeds | Bedrohungsdatenbank von SophosLabs. |

| Bedrohungsfeeds von Drittanbietern | Von Ihnen konfigurierte Feed-URLs. |

Informationen zu Lizenzen und zusätzlichen Firewall-Konfigurationen finden Sie unter Anforderungen an Bedrohungsfeeds.

Informationen zu Konfigurationen von Bedrohungsfeeds finden Sie unter Bedrohungsfeeds konfigurieren.

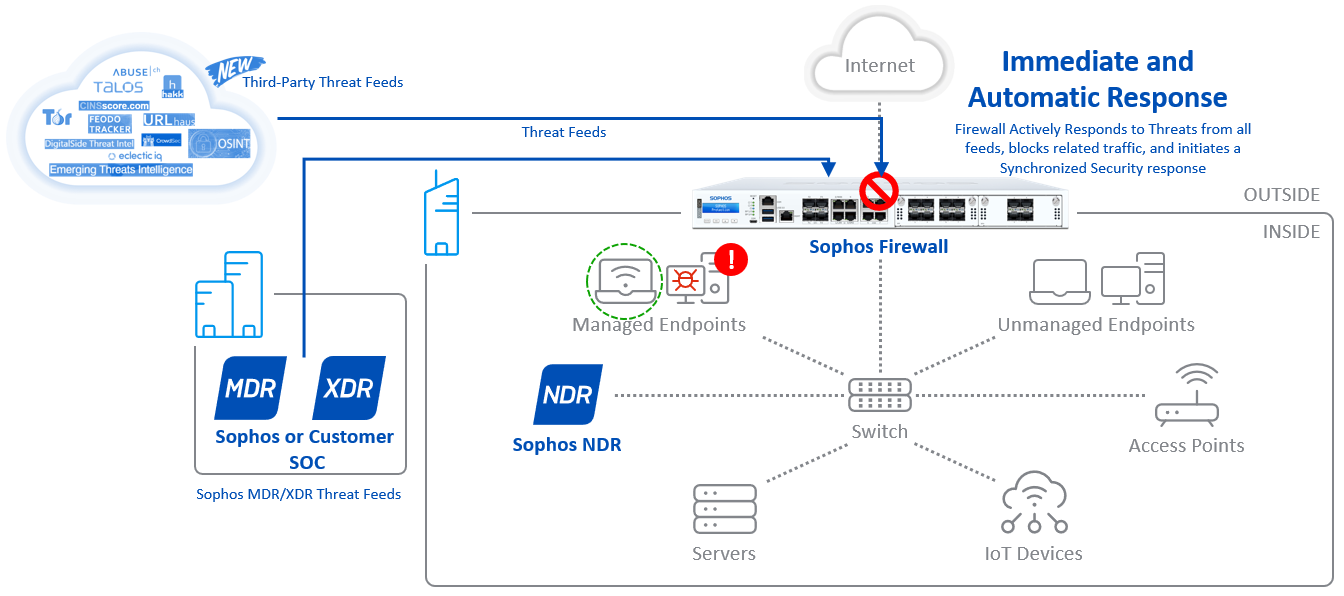

Das folgende Diagramm zeigt, wie die verschiedenen Bedrohungsfeed-Module mit der Firewall zusammenarbeiten.

Bedrohungsschutz nach Verkehrsart

Die folgende Tabelle zeigt die Details der Datenverkehrstypen, die von den Modulen zur aktiven Bedrohungsabwehr geschützt werden:

Weitergeleiteter Datenverkehr

Der weitergeleitete Datenverkehr wird durch die Firewall zu einem Ziel innerhalb oder außerhalb des Netzwerks geleitet.

| Verkehrsart | MDR | NDR-Grundlagen | Bedrohungsfeeds von Drittanbietern | Sophos X-Ops |

|---|---|---|---|---|

| Übereinstimmung der Quell-IP-Adresse für ausgehenden Datenverkehr | ||||

| Ziel-IP-Adresse, Domain und URL stimmen für ausgehenden Datenverkehr überein |

Notiz

Die aktive Bedrohungsabwehr stimmt bei einigen Arten von Datenverkehr, die in das Netzwerk gelangen, wie z. B. DNAT- und WAF-Datenverkehr, nicht mit der Quell-IP-Adresse überein.

Systembestimmter Datenverkehr

Systembezogener Datenverkehr wird an die Firewall weitergeleitet, beispielsweise Datenverkehr zur Web-Administrationskonsole und Datenverkehr, für den die Firewall als Server fungiert.

| Verkehrsart | MDR | NDR-Grundlagen | Bedrohungsfeeds von Drittanbietern | Sophos X-Ops |

|---|---|---|---|---|

| Übereinstimmung der Quell-IP-Adresse für den Datenverkehr zu den in der Liste aufgeführten Diensten Verwaltung > Gerätezugriff: wie beispielsweise die Web-Administrationskonsole, das VPN-Portal und VPN |