Links

- Sophos Cloud Optix schützt Ihre Cloud mit Künstlicher Intelligenz - Sophos Cloud Optix schützt Ihre Cloud mit Künstlicher Intelligenz

- Erkennung ungewöhnlicher Benutzeraktivitäten in Sophos Cloud Optix - Erkennung ungewöhnlicher Benutzeraktivitäten in Sophos Cloud Optix

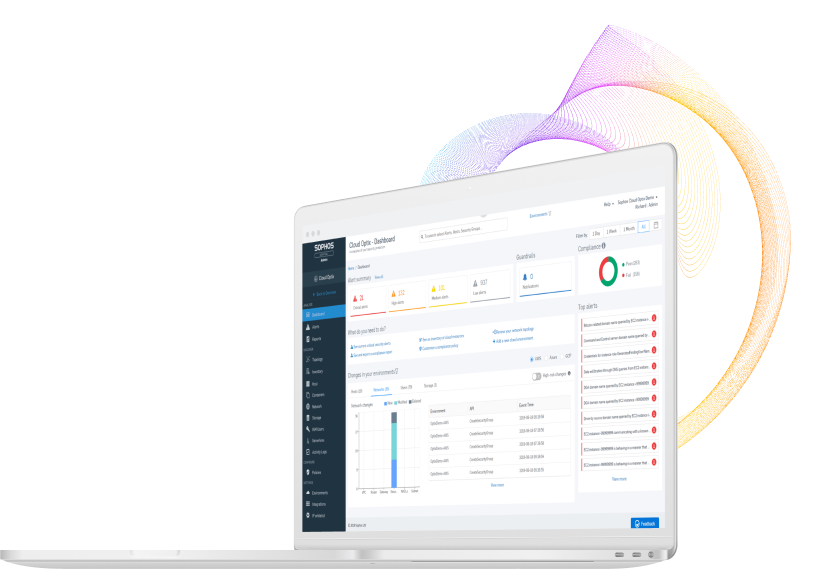

Produktinformationen "Sophos Central Cloud Optix Advanced"

Identifizieren Sie Schwachstellen in Cloud-Ressourcen, stellen Sie die Compliance sicher und reagieren Sie schneller auf Bedrohungen.

Funktionen zur Sicherheits- und Kostenoptimierung

Multi-Cloud-Transparenz

Lassen Sie sich Inventories und Visualisierungen für AWS, Azure, Google Cloud und Kubernetes anzeigen. Dazu erfolgt eine kontinuierliche Analyse auf Sicherheitsrisiken, überprivilegierte Zugriffsberechtigungen und Ausgaben-Anomalien.

Schnelle Behebung von Sicherheitslücken

Nutzen Sie leistungsstarke Funktionen zum automatischen Erkennen und Risiko-Profiling von Sicherheits- und Compliance-Risiken, mit kontextuellen Warnmeldungen, die betroffene Ressourcen gruppieren, und genauen Anleitungen zur Bereinigung und Reaktion.

Cloud-Kosten optimieren

Verfolgen Sie Cloud-Ausgaben für mehrere Services nebeneinander auf einem Bildschirm, um die Transparenz zu verbessern, unabhängige Empfehlungen zur Kostenreduktion zu erhalten und Indikatoren für eine Kompromittierung zu erkennen.

Kontinuierliche Compliance

Automatisieren Sie Compliance-Assessments, ersparen Sie sich wochenlange Arbeit, indem Sie die Steuerelement-ID aus Ihren vorhandenen übergeordneten Compliance-Tools Cloud Optix zuordnen, und erstellen Sie sofort Audit-fähige Reports.

Sichere DevOps

Beseitigen Sie Schwachstellen vor der Bereitstellung. Mit Cloud Optix können Sie Sicherheits- und Compliance-Prüfungen nahtlos in jede Phase der Entwicklungs-Pipeline integrieren, um Container Images und IaC-Vorlagen zu scannen.

Nahtlose Integration

Über eine REST API können Sie programmgesteuert auf Cloud-Optix-Funktionen zugreifen und diese zur Optimierung Ihrer Sicherheitsvorgänge nahtlos in Services von Drittanbietern wie SIEM- und DevOps-Tools integrieren.

Cloud-Kosten optimieren und Sicherheit verbessern Mit Cloud Optix erhalten Sie die kontinuierliche Analyse und Transparenz, die Sie zum Erkennen, Beseitigen und Verhindern von Sicherheits- und Compliance-Lücken benötigen. Außerdem können Sie Ihre Cloud-Ausgaben optimieren. Das Sophos Cloud Security Posture Management Tool bietet eine zentrale Ansicht des Sicherheitsstatus für AWS-, Azure-, Google-Cloud-, Kubernetes- und Infrastructure-as-Code-Umgebungen.

Multi-Cloud-Transparenz

Die Transparenz über Assets und Netzwerkverkehr für AWS, Azure und Google Cloud wird mit Cloud Optix entscheidend vereinfacht. Sie können genaue Inventories abrufen und On-Demand-Topologie-Visualisierungen für Multi-Cloud-Umgebungen in einer zentralen Konsole generieren, die kontinuierlich auf Sicherheitsrisiken, überprivilegierte Zugriffsberechtigungen und Ausgaben-Anomalien analysiert werden.

Schneller auf Cloud-Security-Bedrohungen reagieren

Finden und schließen Sie Ihre gefährlichsten Sicherheitslücken, bevor diese von anderen entdeckt und für Cyberangriffe ausgenutzt werden. Cloud Optix erkennt Sicherheits-, Compliance- und Cloud-Ausgaben-Risiken und erstellt ein entsprechendes Risiko-Profiling. Damit Teams schneller reagieren können, erhalten sie kontextuelle Warnmeldungen, die betroffene Ressourcen gruppieren, mit detaillierten Schritten zur Bereinigung.

| Cloud Optix Standard | Cloud Optix Advanced | |

|---|---|---|

| Cloud-Umgebungen | ||

| Amazon Web Services, Microsoft Azure, Google Cloud Platform und Kubernetes | ||

| Scans auf Einhaltung von Sicherheits-Best-Practices | ||

| Konfigurierbare Security-Scans | Täglich und bei Bedarf | Konfigurierbar und bei Bedarf |

| Richtlinien-Assessments auf Einhaltung von Security Best Practices (benutzerdefiniert, CIS Benchmarks, ISO 27001, Sophos Best Practices, EBU R 143, FEDRAMP) | CIS-Bewertungsrichtlinien | |

| Automatische Bereinigung (Guardrails) | ||

| Erkennung von Anomalien – Netzwerkverkehr | ||

| Erkennung von Anomalien – Verhalten Benutzeranmeldung | ||

| Erkennung von Ereignissen mit hohem Risiko (Ki-basiertes Security Overlay für Aktivitätsprotokolle) | ||

| Erkennung kompromittierter Zugangsdaten | ||

| Integration von Intercept X Advanced for Server: Agent-Erkennung | ||

| Integration von Intercept X Advanced for Server: Automatische Agent-Entfernung aus Sophos Central Admin | ||

| Scans auf Compliance mit Best Practices | ||

| Konfigurierbare Compliance-Scans | ||

| Richtlinien-Assessment auf Einhaltung von Compliance Best Practices (benutzerdefiniert, FIEC, DSGVO, HIPAA, PCI DSS, SOC2) | ||

| Unterdrückung von Warnmeldungen (Warnmeldungen über ein einfaches Kontrollkästchen ausblenden) | ||

| Umgang mit Compliance-Ausnahmen (unterdrückte Warnmeldungen gelten für zukünftige Scans) | ||

| Integration in Kommunikations- und Workflow-Systeme (z. B. JIRA, ServiceNow und Splunk) | ||

| Monitoring | ||

| Inventory – Hosts, Container, Netzwerk, Speicher | ||

| Inventory – IAM-Benutzer, Aktivitätsprotokolle, serverlose Funktionen | ||

| Container Image Scanning (Amazon Elastic Container Registries [ECR], Microsoft Azure Container Registries [ACR], Docker Hub Registries, GitHub- und Bitbucket-IaC-Umgebungen sowie über API) | ||

| Visualisierung der Netzwerktopologie mit KI-basierter Datenbank-Identifizierung | ||

| Erkennung von unterprivilegierten Benutzern | ||

| IAM-Visualisierung (Beziehungen zwischen IAM-Rollen, IAM-Benutzern und Services) | ||

| Empfehlungen zu Kostenkontrolle, Warnmeldungen und Optimierung | ||

| Devsecops | ||

| IaC-Vorlage (Infrastructure-as-Code) Scannen auf unsichere Konfiguration | ||

| Scan von Infrastructure-as-Code(IaC)-Vorlagen nach eingebetteten Passwörtern und Schlüsseln | ||

| Source Code Management Integration für CI/CD (z. B. GitHub, BitBucket) | ||

| Cloud Optix IaC REST API (Scan von IaC-Vorlagen unabhängig vom verwendeten Code-Repository) | ||

| Container Image Scanning (Amazon Elastic Container Registries [ECR], Microsoft Azure Container Registries [ACR], Docker Hub Registries, GitHub- und Bitbucket-IaC-Umgebungen sowie über API) | ||

| Integrationen | ||

| Integration von Sophos XDR – erweitern Sie Datenquellen mit AWS-CloudTrail-Protokolldaten, um Hinweisen auf Angriffstaktiken aufzuspüren. (Erfordert Cloud Optix Advanced mit Aktivierung von AWS CloudTrail und Intercept X Advanced for Server oder Endpoint) | ||

| Cloud-Anbieter (Amazon SNS, Amazon GuardDuty, AWS CloudTrail, IAM Access Analyzer, Amazon Detective, Amazon Inspector, AWS Systems Manager, Amazon Elastic File System, AWS Trusted Advisor, Azure Sentinel, Azure Advisor) | Amazon GuardDuty, AWS CloudTrail, IAM Access Analyzer, Amazon Detective, Amazon Inspector, AWS Systems Manager, Amazon Elastic File System | |

| Splunk SIEM (sofortige Benachrichtigungen über Sicherheitsereignisse) | ||

| Azure Sentinel (sofortige Benachrichtigungen über Sicherheitsereignisse) | ||

| Pager Duty (sofortige Benachrichtigungen über Sicherheitsereignisse) | ||

| Slack (sofortige Ausgabe von Warnmeldungen an einen ausgewählten Slack-Kanal) | ||

| Microsoft-Teams (sofortige Ausgabe von Warnmeldungen an ein ausgewähltes Team) | ||

| Amazon SNS (sofortige Ausgabe von Warnmeldungen für ein ausgewähltes SNS-Thema) | ||

| JIRA (Erstellen von Tickets für Warnmeldungen direkt in der Cloud-Optix-Konsole) | ||

| ServiceNow (Erstellen von Tickets für Warnmeldungen direkt in der Cloud-Optix-Konsole) | ||

| GitHub (Scannen von Infrastructure-as-Code-Vorlagen in in GitHub Repositories) | ||

| Bitbucket (Scannen von Infrastructure-as-Code-Vorlagen in BitBucket Repositories) | ||

| Jenkins (sofortige Übertragung von IaC-Scan-Ergebnissen per API direkt an die Jenkins Build Pipeline) | ||