Systemgenerierte Authentifizierungsanfragen werden über einen IPsec-Tunnel geleitet.

Der von der Sophos Firewall generierte Datenverkehr kann über einen richtlinienbasierten oder routenbasierten VPN-Tunnel geleitet werden.

Beispielsweise können Sie die Authentifizierungsanfragen der Firewall der Zweigstelle über einen IPsec-Tunnel an den im Hauptsitz eingesetzten AD-Server weiterleiten.

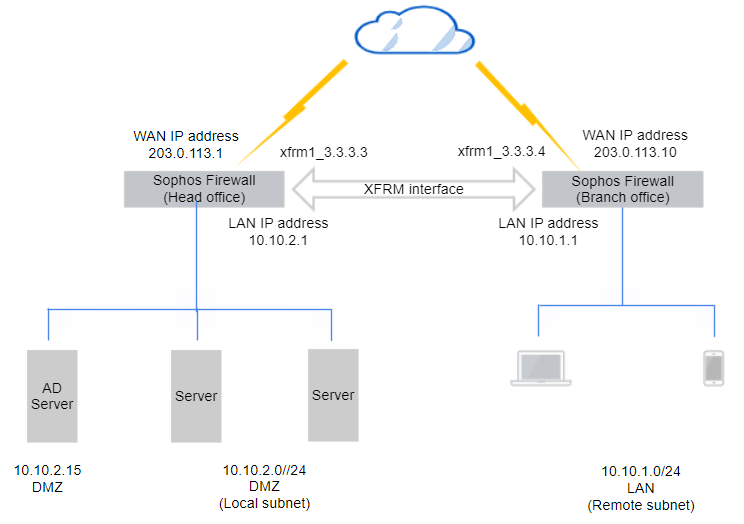

Überblick

Ein IPsec-VPN-Tunnel verbindet die Firewalls der Hauptniederlassung und der Zweigstellen.

Systemgenerierter Datenverkehr nutzt ein Gateway, das auf der folgenden Webseite aufgeführt ist: Netzwerk > WAN-Verbindungsmanager Standardmäßig. Sie können sicherstellen, dass dieser Datenverkehr über einen IPsec-Tunnel geleitet wird. Dieses Beispiel zeigt, wie richtlinienbasierte und routenbasierte Tunnel für den Datenverkehr verwendet werden.

Für richtlinienbasierte IPsec-Tunnel gehen Sie auf der Firewall der Zweigstelle wie folgt vor:

- Fügen Sie eine IPsec-Route für systemgenerierten Datenverkehr zum AD-Server hinzu.

- Die Gateway-Adressen der Zweigstellen werden mittels Source-NAT in eine LAN- oder WAN-Schnittstelle übersetzt, um Authentifizierungsanfragen an die Adresse des AD-Servers zu senden. In diesem Beispiel verwenden wir eine LAN-Schnittstelle.

- Überprüfen Sie die lokalen und entfernten Subnetze in Ihrer richtlinienbasierten IPsec-Konfiguration für die LAN- oder WAN-Schnittstelle, die Sie bei der Übersetzung verwendet haben.

Für routenbasierte IPsec-Tunnel gehen Sie wie folgt vor:

- Übersetzen Sie (Source-NAT) die Gateway-Adressen der Zweigstelle in die XFRM-Schnittstelle für Authentifizierungsanfragen an die Adresse des AD-Servers. Führen Sie dies auf der Firewall der Zweigstelle durch.

- Konfigurieren Sie eine SD-WAN-Route, um Authentifizierungsanfragen an die XFRM-Schnittstelle zu senden. Führen Sie diese Schritte auf den Firewalls der Zweigstellen und der Hauptniederlassung durch.

- Konfigurieren Sie eingehende und ausgehende Firewall-Regeln auf der Firewall der Hauptniederlassung.

Die Konfigurationsdetails sind Beispiele, die auf dem folgenden Netzwerkdiagramm basieren:

Voraussetzung: Konfigurieren Sie einen IPsec-VPN-Tunnel.

Sie benötigen eine der folgenden VPN-Konfigurationen auf beiden Firewalls:

- Ein richtlinienbasiertes VPN für den Datenverkehr zwischen dem LAN der Zweigstelle und den DMZ-Subnetzen der Hauptniederlassung. Siehe die folgenden Konfigurationsbeispiele:

- Ein routenbasiertes VPN mit beliebigen Subnetzen zwischen den Firewalls der Zweigstelle und der Hauptniederlassung. Siehe folgendes Konfigurationsbeispiel:

Sie müssen die folgenden IP-Hosts auf beiden Firewalls konfigurieren:

- AD-Server (Beispiel:

10.10.1.15) - LAN-Schnittstelle der Zweigstelle (Beispiel:

10.10.1.1) - XFRM-Schnittstellenadressen (Beispiel:

3.3.3.3Und3.3.3.4)

Sie müssen eine IPsec-Route hinzufügen und die Gateway-Adressen auf der Firewall der Zweigstelle übersetzen.

Zweigstelle: IPsec-Route hinzufügen

Gehen Sie wie folgt vor:

- Melden Sie sich an der CLI der Firewall der Zweigstelle an.

- Eingeben 4 für Gerätekonsole und drücken Sie die Eingabetaste.

-

Um eine IPsec-Route hinzuzufügen, die systemgenerierten Datenverkehr über eine IPsec-Verbindung an den AD-Server sendet, geben Sie folgenden Befehl ein:

system ipsec_route add host <IP address of host> tunnelname <tunnel>Beispiel

system ipsec_route add host

10.10.2.15Tunnelname Zweigstelle_zur_Zentrale

Übersetzen Sie die Adressen der Gateways, die vom System generierter Datenverkehr verwendet werden

Gehen Sie wie folgt vor:

-

Übersetzen Sie die Gateway-Adressen der Zweigstellen-Firewall in eine LAN-Schnittstellenadresse für Authentifizierungsanfragen an den AD-Server in der Hauptniederlassung.

Geben Sie folgenden Befehl ein:

set advanced-firewall sys-traffic-nat add destination <Destination or network IP address> snatip <NATed IP>Beispiel

set advanced-firewall sys-traffic-nat add destination

10.10.2.15Schnapper10.10.1.1 -

Stellen Sie sicher, dass Sie die übersetzte LAN-Schnittstelle in den entsprechenden IPsec-Konfigurationen der Zweigstelle und der Hauptniederlassung als lokales und entferntes Subnetz ausgewählt haben.

Sie können einen routenbasierten Tunnel mit beliebigen Subnetzen verwenden.

Zweigstelle: SD-WAN-Route hinzufügen

- Gehe zu Routing > SD-WAN-Routen und klicken Hinzufügen.

- Geben Sie einen ein Name.

- Satz Quellnetzwerke Zu Beliebig.

- Satz Zielnetzwerke zum IP-Host für den AD-Server. Um den IP-Host zu konfigurieren, gehen Sie wie folgt vor:

- Klicken Neuen Eintrag hinzufügen und klar Beliebig.

- Klicken Hinzufügen und geben Sie ein Name.

- Für IP-Adresse, eingeben

10.10.2.15 - Klicken Speichern.

-

Für Dienstleistungen, ein Objekt für TCP-Port 636 erstellen (der Standardport für die sichere AD- und LDAP-Authentifizierung).

Gehen Sie wie folgt vor:

-

Unter Linkauswahleinstellungen, wählen Primäre und Backup-Gateways.

- Klicken Sie auf die Dropdown-Liste für Primäres Gateway und klicken Hinzufügen.

-

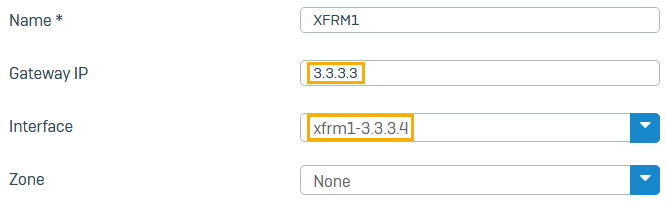

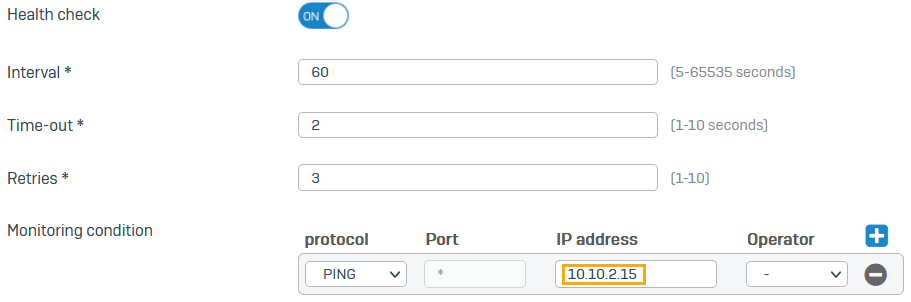

Gehen Sie wie folgt vor:

- Geben Sie einen Namen ein.

- Für Gateway-IP: Geben Sie die IP-Adresse des XFRM-Hauptsitzes ein (

3.3.3.3). -

Für Schnittstelle: Wählen Sie die XFRM-Schnittstelle aus, die Sie auf dieser Firewall konfiguriert haben (Beispiel:

xfrm1_3.3.3.4). -

Falls Sie es wollen Gesundheitscheck weiter, für Überwachungszustand: Geben Sie die IP-Adresse des AD-Servers ein (

10.10.2.15).

-

Wählen Nur über festgelegte Gateways routen.

Die Firewall verwirft dann den Datenverkehr, wenn der Tunnel nicht verfügbar ist.

-

Klicken Speichern.

Zweigstelle: Ping über VPN aktivieren

- Gehe zu Verwaltung > Gerätezugriff.

- Unter Ping/Ping6, wählen Sie das Kontrollkästchen aus für VPN.

- Klicken Anwenden.

Zweigstelle: Übersetzen Sie das standardmäßig verwendete Gateway.

Übersetzen (Source-NAT) die Gateway-Adressen der Zweigstellen-Firewall in die XFRM-Schnittstellenadresse für den systemgenerierten Datenverkehr zum AD-Server der Hauptniederlassung.

Geben Sie folgenden Befehl ein:

set advanced-firewall sys-traffic-nat add destination <Destination or network IP address> snatip <NATed IP> Beispiel

set advanced-firewall sys-traffic-nat add destination 10.10.2.15 Schnapper 10.10.1.1

Hauptsitz: SD-WAN-Route hinzufügen

- Gehe zu Routing > SD-WAN-Routen und klicken Hinzufügen.

- Geben Sie einen ein Name.

- Satz Quellnetzwerke zur IP-Hostadresse für den AD-Server (

10.10.2.15). - Satz Zielnetzwerke zur IP-Host-Adresse für die LAN-Schnittstelle, die Sie auf der Firewall der Zweigstelle übersetzt haben (

10.10.1.1). -

Für Dienstleistungen, ein Objekt für TCP-Port 636 erstellen (der Standardport für die sichere AD- und LDAP-Authentifizierung).

Gehen Sie wie folgt vor:

- Klicken Neuen Eintrag hinzufügen und klar Beliebig.

- Klicken Hinzufügen und klicken Dienstleistungen.

- Geben Sie einen ein Name.

- Für Zielhafen, eingeben

636. - Klicken Speichern.

-

Unter Linkauswahleinstellungen, wählen Primäre und Backup-Gateways.

- Klicken Sie auf die Dropdown-Liste für Primäres Gateway und klicken Hinzufügen.

-

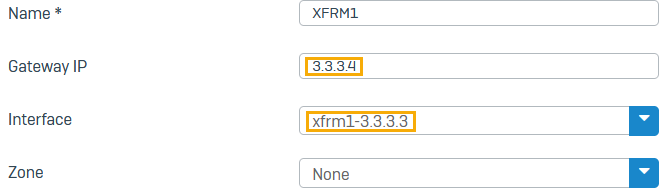

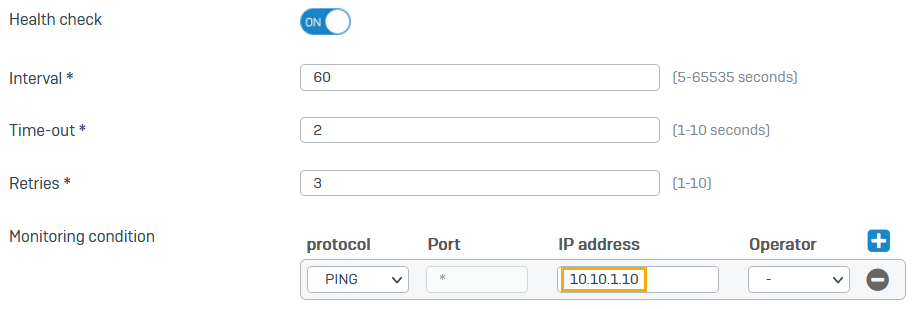

Gehen Sie wie folgt vor:

- Geben Sie einen Namen ein.

- Für Gateway-IP: Geben Sie die XFRM-IP-Adresse der Zweigstelle ein (

3.3.3.4). -

Für Schnittstelle: Wählen Sie die XFRM-Schnittstelle aus, die Sie auf dieser Firewall konfiguriert haben (Beispiel:

xfrm1_3.3.3.3). -

Falls Sie es wollen Gesundheitscheck weiter, für Überwachungszustand: Geben Sie eine IP-Adresse im LAN der Zweigstelle ein (

10.10.1.10).

-

Wählen Nur über festgelegte Gateways routen.

Die Firewall blockiert dann den Datenverkehr, wenn der Tunnel nicht verfügbar ist.

-

Klicken Speichern.

Hauptsitz: Ping über VPN aktivieren

- Gehe zu Verwaltung > Gerätezugriff.

- Unter Ping/Ping6, wählen Sie das Kontrollkästchen aus für VPN.

- Klicken Anwenden.

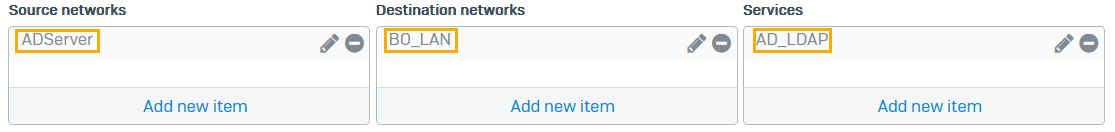

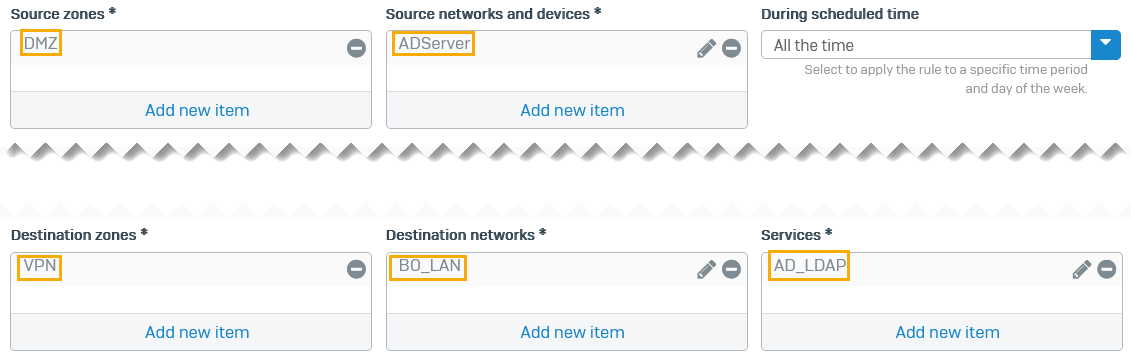

Hauptsitz: Ausgehende Firewall-Regel

Konfigurieren Sie eine Firewall-Regel, um ausgehenden Datenverkehr auf der Firewall der Hauptniederlassung zuzulassen. Dadurch kann der AD-Server seine Antworten über den routenbasierten VPN-Tunnel senden.

Wählen Sie Folgendes aus:

- Quellzonen:

DMZ - Quellnetzwerke und Geräte:

ADServer - Zielzonen:

VPN - Zielnetzwerke:

BO_LAN - Dienstleistungen:

AD_LDAP -

Klicken Speichern.

Hier ein Beispiel:

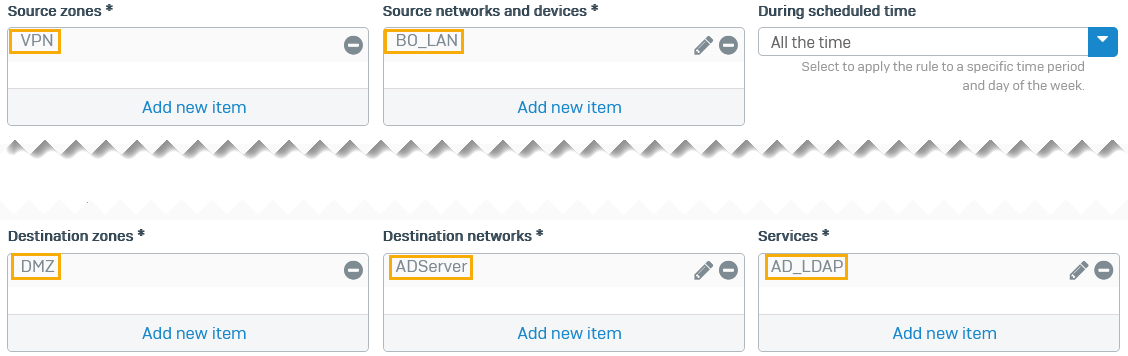

Hauptsitz: Regel für eingehende Firewall

Konfigurieren Sie eine Firewall-Regel, um eingehenden Datenverkehr auf der Firewall der Hauptniederlassung zuzulassen. Authentifizierungsanfragen, die über den routenbasierten VPN-Tunnel empfangen werden, werden dann an den AD-Server gesendet.

Wählen Sie Folgendes aus: