IPsec-Verbindungen

Sie können IPsec-VPN-Verbindungen so konfigurieren, dass eine kryptografisch sichere Kommunikation über das öffentliche Netzwerk zwischen zwei Sophos Firewall-Geräten oder zwischen Sophos Firewall und Firewalls von Drittanbietern möglich ist.

Sie können die folgenden Arten von IPsec-VPNs konfigurieren:

- Routenbasierte VPNs

- Richtlinienbasierte VPNs

Sie können IPsec-Verbindungen mithilfe von Failovergruppen verwalten.

IPsec-Profile

IPsec-Profile legen die Verschlüsselungs- und Authentifizierungsalgorithmen sowie die Schlüsselaustauschmechanismen für richtlinien- und routenbasierte IPsec-Verbindungen fest. In IPsec-Profilen definieren Sie die Sicherheitsparameter für Phase 1 und Phase 2 und weisen IPsec-Verbindungen ein Profil zu.

Um IPsec-Profile zu konfigurieren, gehen Sie zu Profile > IPsec-Profile.

Die Sophos Firewall stellt IPsec-Verbindungen auf Basis übereinstimmender IPsec-Profile her, die an den lokalen und entfernten Enden der Verbindung konfiguriert sind.

IPsec-Verbindungen

Sie können richtlinienbasierte (Site-to-Site- und Host-to-Host-) und routenbasierte (Tunnel-Interface) IPsec-Verbindungen konfigurieren.

Sie können Folgendes tun:

- Klicken IPsec-Profile Sie können ein Profil bearbeiten oder erstellen. Hier können Sie die IKE-Parameter (Internet Key Exchange) für Phase 1 und Phase 2 zur Einrichtung von IPsec- und L2TP-Tunneln festlegen.

- Klicken Protokolle um die Protokolle einzusehen.

-

Klicken Weitere Eigenschaften anzeigen Über der Namensspalte können Sie zusätzliche Einstellungen für die Listenansicht auswählen. Sie können die Eigenschaften per Drag & Drop verschieben, um die Listenansicht neu anzuordnen.

Tipp

Zur Fehlerbehebung bei IPsec-Tunneln und Failovergruppen benötigen Sie möglicherweise die Eigenschaften der IPsec-Verbindung.

Politikbasierte Verbindungen

Sie müssen richtlinienbasierte IPsec-Verbindungen (Site-to-Site und Host-to-Host) und die entsprechenden Firewall-Regeln auf beiden Netzwerken konfigurieren.

Sie können diese manuell konfigurieren oder klicken Zauberer Lassen Sie sich vom Assistenten bei der Festlegung der Einstellungen für richtlinienbasierte VPNs unterstützen. Verbindungen können nicht über den Assistenten bearbeitet werden.

Netzwerkadressübersetzung: Wenn sich die lokalen und entfernten Subnetze überschneiden, müssen Sie die NAT-Einstellungen in der IPsec-Konfiguration angeben.

Routenbasierte Verbindungen

Sie können routenbasierte VPNs konfigurieren, indem Sie Folgendes einstellen: Verbindungstyp Zu Routenbasiert (Tunnelschnittstelle). Sehen routenbasierte VerbindungenSie müssen die entsprechenden Firewall-Regeln konfigurieren.

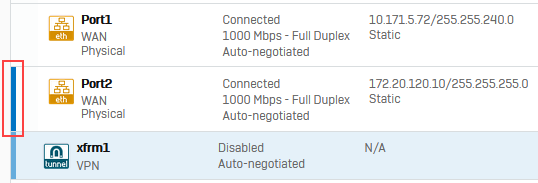

Aktuell können Sie mit dem Assistenten keine routenbasierten Verbindungen erstellen. Wenn Sie eine routenbasierte IPsec-Verbindung konfigurieren, erstellt die Sophos Firewall automatisch eine XFRM-Schnittstelle, auch virtuelle Tunnelschnittstelle (VTI) genannt. Die Schnittstelle wird wie folgt angezeigt: xfrm gefolgt von einer Zahl Netzwerk > Schnittstellen.

Notiz

Physische Schnittstellen mit einer zugewiesenen virtuellen Schnittstelle, z. B. XFRM- oder VLAN-Schnittstellen, werden links durch einen blauen Balken dargestellt. Um die XFRM-Schnittstelle anzuzeigen, klicken Sie auf die Schnittstelle, die Sie für die Konfiguration der routenbasierten IPsec-Verbindung verwendet haben. Die XFRM-Schnittstelle wird dann unter dieser Schnittstelle angezeigt.

Sie müssen den mit XFRM konfigurierten Schnittstellen eine IP-Adresse zuweisen. Beliebig für die lokalen und entfernten Subnetze oder IP-Version eingestellt auf Dual: Sie müssen statische, SD-WAN- oder dynamische Routen konfigurieren, um den an die XFRM-Schnittstelle zu sendenden Datenverkehr festzulegen. SD-WAN-Routen ermöglichen die Anwendung von Service-Level-Agreements (SLAs) für den Datenverkehr über die zugewiesenen SD-WAN-Profile.

Netzwerkadressübersetzung: Falls sich die lokalen und entfernten Subnetze überschneiden, müssen Sie wie folgt vorgehen:

- Wenn Sie ausgewählt haben Beliebig Für die lokalen und entfernten Subnetze müssen Sie die entsprechenden SNAT- und DNAT-Regeln konfigurieren (Regeln und Richtlinien > NAT-Regeln: ).

- Wenn Sie bestimmte lokale und entfernte Subnetze ausgewählt haben, müssen Sie die NAT-Einstellungen in der IPsec-Konfiguration konfigurieren.

Tipp

Standardmäßig MASQ Eine SNAT-Regel übersetzt die ursprüngliche IP-Adresse in die WAN-IP-Adresse.

Bei routenbasierten VPNs, die mit Beliebig für die lokalen und entfernten Subnetze oder IP-Version eingestellt auf Dual: Die Firewall übersetzt die ursprüngliche Quelle in die XFRM-IP-Adresse für die übersetzte Quelle. MASQ.

Die IP-Adresse des XFRM-Routers ist im TCP-Dump und in der Paketaufzeichnung sichtbar. Die IP-Adressen werden wie folgt angezeigt:

WAN-IP-Adresse: Im äußeren IP-Header des gekapselten Pakets.

XFRM IP-Adresse: Im inneren IP-Header der Quelle.

Warnung

Wenn der Datenverkehr von routenbasierten VPNs mit Traffic-Selektoren mit einer maskierten SNAT-Regel übereinstimmt, verwirft die Firewall den Datenverkehr, da diesen XFRM-Schnittstellen keine IP-Adressen zugewiesen sind.

IPsec-Routen

Die Sophos Firewall erstellt automatisch IPsec-Routen, sobald richtlinienbasierte IPsec-Tunnel eingerichtet werden. Für bestimmten Datenverkehr müssen Sie jedoch IPsec-Routen manuell hinzufügen. Einige Beispiele hierfür sind:

- Sie möchten systemgenerierten Datenverkehr, wie z. B. Authentifizierungsanfragen, von einer Außenstelle über eine IPsec-Verbindung an die Hauptniederlassung weiterleiten. Siehe Systemgenerierte Authentifizierungsanfragen werden über einen IPsec-Tunnel geleitet..

-

Aus internen Gründen können keine Subnetze zur IPsec-Verbindung hinzugefügt werden. Sie möchten jedoch, dass deren Datenverkehr über diese Verbindung fließt.

Notiz

Wenn eine statische Route oder eine SD-WAN-Route für die in einer richtlinienbasierten IPsec-Verbindung angegebenen Remote-Subnetze gilt, stellen Sie sicher, dass die Routenpriorität auf VPN-Route vor statischer oder SD-WAN-Route festgelegt wird. Dies kann über die Befehlszeilenschnittstelle (CLI) erfolgen. Siehe folgendes Beispiel: system route_precedence set vpn static sdwan_policyroute

Sehen SD-WAN-Routen.

Verbindungsstatus

Es gibt zwei Arten von Verbindungsstatus:

-

Aktiv (Aktiv-Inaktiv-Status): Um eine Verbindung zu aktivieren, können Sie klicken Beim Speichern aktivieren Während der Konfiguration. Alternativ können Sie auf den Status „Aktiv“ klicken.

für die Verbindung aus der Liste der konfigurierten Verbindungen.

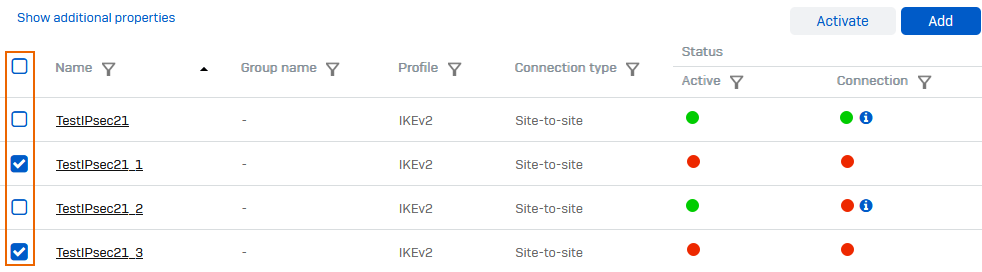

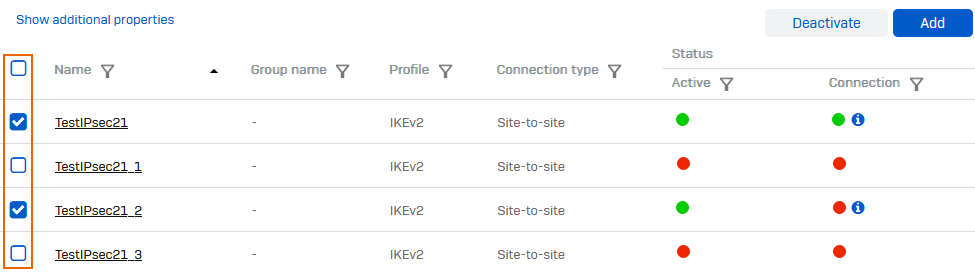

für die Verbindung aus der Liste der konfigurierten Verbindungen.Sie können mehrere Verbindungen gleichzeitig aktivieren oder deaktivieren. Wählen Sie dazu die aktiven Verbindungen aus und klicken Sie auf „Aktivieren“ oder „Deaktivieren“. Deaktivieren: Oder wählen Sie die inaktiven Verbindungen aus und klicken Sie auf Aktivieren: Man kann nicht klicken Aktivieren Und Deaktivieren bis Sie einige Verbindungen auswählen. Sie können den Filter daneben verwenden. Aktiv um die aktiven oder inaktiven Verbindungen aufzulisten.

Das folgende Beispiel zeigt ausgewählte inaktive Verbindungen, die aktiviert werden sollen.

Das folgende Beispiel zeigt ausgewählte aktive Verbindungen, die deaktiviert werden sollen.

-

Verbindung (Verbindung hergestellt/nicht hergestellt): Um eine Verbindung herzustellen, klicken Sie auf Verbindungsstatus

für die Verbindung aus der Liste der konfigurierten Verbindungen.

für die Verbindung aus der Liste der konfigurierten Verbindungen.

| Aktiv | Verbindung | Beschreibung |

|---|---|---|

|  | Die Verbindung ist aktiv, aber der Tunnel wurde nicht aufgebaut. |

|  | Die Verbindung ist aktiv und es wurden Tunnel eingerichtet. |

|  | Die Verbindung ist aktiv, aber mindestens ein Tunnel wurde nicht eingerichtet. Wenn Sie mehr als ein lokales oder Remote-Subnetz konfigurieren, richtet die Sophos Firewall für jedes lokale und Remote-Subnetzpaar einen Tunnel ein. |

|  | Die Verbindung ist inaktiv. |

Failovergruppe

Eine Failovergruppe ist eine Abfolge von IPsec-Verbindungen. Wenn die primäre Verbindung ausfällt, übernimmt automatisch die nächste aktive Verbindung in der Gruppe.

- Um eine Gruppe zu aktivieren und die primäre Verbindung herzustellen, klicken Sie auf Status.

.

. - Informationen zur Fehlerbehebung bei IPsec-Tunneln in einer Failovergruppe finden Sie unter Fehlerbehebung bei IPsec-VPN- und Failover-Gruppen.

- Durch das Deaktivieren einer Failovergruppe werden die zu dieser Gruppe gehörenden aktiven Tunnel deaktiviert. Sie müssen diese Tunnel bei Bedarf einzeln aktivieren.

Automatisches Failback

Die Sophos Firewall überprüft den Zustand des Remote-Gateways anhand der von Ihnen für die Gruppe festgelegten Failover-Bedingung. Die Zustandsprüfung wird in dem von Ihnen festgelegten Intervall durchgeführt. Gateway-Failover-Timeout An Netzwerk > WAN-Verbindungsmanager.

Die Sophos Firewall versucht, die primäre IPsec-Verbindung wiederherzustellen, sobald das Remote-Gateway wieder erreichbar ist, und wiederholt dies bis zu fünfmal. Gelingt dies nicht, wird weiterhin die sekundäre Verbindung verwendet, und die primäre Verbindung wird nicht erneut auf automatisches Failback überprüft. Ein Failback auf die primäre Verbindung erfolgt nur, wenn das Remote-Gateway der sekundären Verbindung ausfällt. Um die primäre Verbindung manuell wiederherzustellen, rufen Sie die Failover-Gruppenliste auf und deaktivieren Sie den Status der Gruppe. Anschließend aktivieren Sie ihn wieder. Dies führt zu einer kurzen Ausfallzeit.

Wenn die Failover-Gruppe mehr als zwei IPsec-Verbindungen enthält, greift die Sophos Firewall auf die erste verfügbare Verbindung in der Gruppe zurück. Mitgliederverbindungen.

IPsec-Datenverkehr aus der WAN-Zone zulassen

Um eingehende IPsec-Anfragen zuzulassen, klicken Sie hier. Gerätezugriff oder gehen Sie zu Verwaltung > Gerätezugriff und einschalten IPsec für die VAN Zone.

Weitere Ressourcen