SATC mit Sophos Server Protection einrichten

Sophos Authentication for Thin client (SATC) mit Sophos Server Protection ermöglicht es der Sophos Firewall, Benutzer zu authentifizieren, die auf einen Server oder einen Remote-Desktop zugreifen.

Einführung

SATC ist in Sophos Server Protection in Sophos Central enthalten. Es ist Bestandteil des Sophos Central Server Core Agent und mit jeder Server Protection-Lizenz in Sophos Central verfügbar. SATC wird unter Windows Server 2016 und höher unterstützt.

Die Sophos Firewall unterstützt die eigenständige SATC-Komponente nicht mehr.

Notiz

SATC mit Sophos Server Protection unterstützt nur Windows Remote Desktop Services.

Notiz

Sie müssen das Windows Server-Installationsprogramm von Sophos Central herunterladen. Welche Installationsprogramme verfügbar sind, hängt von Ihren Lizenzen ab.

Um die SATC-Authentifizierung mit Sophos Server Protection auf Windows Remote Desktop Services zu implementieren, müssen Sie das Windows Server-Installationsprogramm auf dem Remotedesktop-Sitzungshost installieren. Anschließend müssen Sie SATC über die Registrierung des Hosts an folgendem Speicherort konfigurieren:

HKLM\Software\Sophos\Sophos Network Threat Protection\Application Sie können folgende Optionen konfigurieren:

| Registrierungswert | Beschreibung |

|---|---|

| SendSatcEvents (DWORD) | Wenn SATC vorhanden und ungleich Null ist, wird die Funktion aktiviert. |

| SatcDestinationAddr (STRING) | Die IPv4-Adresse der Firewall. |

| SatcDestinationPort (DWORD) | Der Port, an den die SATC-Nachrichten gesendet werden sollen. Standard: 6060 |

| SatcExcludedUsers (MULTISTRING) | Eine Liste der auszuschließenden Benutzernamen. Die Einträge unterscheiden zwischen Groß- und Kleinschreibung. SATC sendet standardmäßig Authentifizierungsinformationen für lokale Benutzer, beispielsweise für die Konten SYSTEM und Administrator. Wir empfehlen, diesen Schlüssel zu verwenden, um lokale Benutzerkonten auf dem Gerät auszuschließen. |

| SatcExcludedAddresses (MULTISTRING) | Eine Liste der auszuschließenden Ziele. Beim Verbindungsaufbau zu diesen Zielen werden keine Authentifizierungsinformationen an die Firewall gesendet. Sie können Ziele in folgenden Formaten eingeben:

|

| SatcPendDurationMs (DWORD) | Wenn SATC aktiviert und für ein gültiges Ziel konfiguriert ist, steuert dieser Wert, wie lange der Treiber ausgehende IPv4-TCP-Verbindungen wartet. Der Standardwert beträgt 100 ms, wenn er nicht angegeben ist. Durch Setzen dieses Werts auf Null wird das Warten auf Verbindungen deaktiviert. |

Tipp

Bei der Konfiguration von Registrierungsschlüsseln mit mehreren Zeichenfolgen über die Windows-Eingabeaufforderung verwenden Sie \0 Um mehrere Einträge zu trennen. Hier ist ein Beispiel:

reg add "HKLM\Software\Sophos\Sophos Network Threat Protection\Application" /v SatcExcludedUsers /t REG_MULTI_SZ /d "SYSTEM\0administrator" SATC auf einem Windows-Server über die Registrierung einrichten

Um SATC mit Serverschutz einzurichten, gehen Sie wie folgt vor:

- Melden Sie sich bei Sophos Central an.

- Gehe zu Geräte schützen.

-

Unter Serverschutz, laden Sie die Windows Server-Installationsprogramm und installieren Sie es auf Ihrem Windows-Remotedesktopserver. Weitere Informationen finden Sie unter Sophos Server Protection.

Notiz

Die auf Sophos Central angezeigten Installationsprogramme hängen von Ihren Lizenzen ab.

-

Deaktivieren Sie den Manipulationsschutz zum Schutz des Servers. Weitere Informationen finden Sie unter Sophos Endpoint: So deaktivieren Sie den Manipulationsschutz.

Tipp

Notieren Sie sich die aktuellen Einstellungen, bevor Sie den Manipulationsschutz deaktivieren. Diese müssen Sie wiederherstellen, sobald SATC aktiviert ist.

-

Öffnen Sie auf dem Server eine Befehlszeilenkonsole.

-

Führen Sie die folgenden Befehle aus, um SATC zu aktivieren:

reg add "HKLM\Software\Sophos\Sophos Network Threat Protection\Application" /v SendSatcEvents /t REG_DWORD /d 1reg add "HKLM\Software\Sophos\Sophos Network Threat Protection\Application" /v SatcDestinationAddr /t REG_SZ /d FIREWALL-IPreg add "HKLM\Software\Sophos\Sophos Network Threat Protection\Application" /v SatcDestinationPort /t REG_DWORD /d FIREWALL-PORT

Ersetzen Sie beim Eingeben der obigen Befehle

FIREWALL-IP, UndFIREWALL-PORT, mit der IP-Adresse der Sophos Firewall und dem Port (Standard: 6060), über den SATC kommuniziert. -

Schalten Sie den Manipulationsschutz wieder ein.

- Starten Sie den Windows-Remotedesktopserver neu.

Fügen Sie die IP-Adresse des Windows-Remotedesktopservers zur Sophos-Firewall hinzu.

Damit SATC Benutzer authentifizieren kann, müssen Sie die IP-Adressen Ihrer Windows-Remote-Desktop-Server auf der Sophos Firewall angeben.

- Öffnen Sie die Befehlszeilenkonsole der Sophos Firewall und wählen Sie die Option 4. Gerätekonsole.

-

Geben Sie den folgenden Befehl ein, um die IP-Adresse des Windows-Remotedesktopservers hinzuzufügen und ersetzen Sie dabei .

<Terminal server IP address>mit der IP-Adresse Ihres Windows-Remotedesktopservers:system auth thin-client add citrix-ip <Terminal server IP address>Notiz

Die Sophos Firewall unterstützt bis zu 192 Server. Sobald dieses Limit erreicht ist, erscheint die folgende Fehlermeldung:

Maximum Thinclient limit reached. Maximum supported Thinclients are 192.Notiz

Sobald Sie die IP-Adresse des Windows-Remotedesktopservers zur Sophos Firewall hinzugefügt haben, funktioniert für diese IP-Adresse ausschließlich SATC als Authentifizierungsmethode. Keine andere Authentifizierungsmethode, einschließlich einer clientlosen Benutzerdefinition, ist für diese IP-Adresse möglich.

Fügen Sie einen Active Directory-Server hinzu.

Zuerst fügen Sie einen Active Directory-Server hinzu, der eine Suchanfrage enthält.

Um diese Aufgabe zu erledigen, benötigen Sie folgende Informationen:

- Domainname

- NetBIOS-Domäne

- Active Directory-Serverkennwort

Überprüfen Sie die Eigenschaften des Active Directory-Servers. Unter Microsoft Windows finden Sie diese beispielsweise in den Windows-Verwaltungstools.

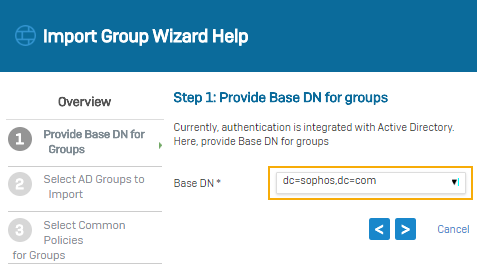

Suchanfragen basieren auf dem Domainnamen (DN). In diesem Beispiel lautet der Domainname: sophos.comDie Suchanfrage lautet also: dc=sophos,dc=com.

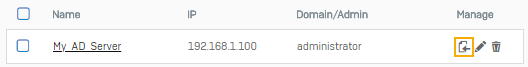

- Gehe zu Authentifizierung > Server und klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Nachfolgend finden Sie Beispieleinstellungen:

Option Wert Servertyp Active Directory Servername Mein_AD_Server Server-IP/Domäne 192.168.1.100 NetBIOS-Domäne Sophos ADS-Benutzername Administrator Passwort <AD server password>

Verwenden Sie das auf dem Active Directory-Server konfigurierte Kennwort.Domainname sophos.com Suchanfragen dc=sophos,dc=com -

Klicken Testverbindung um die Benutzerdaten zu überprüfen und die Verbindung zum Server zu prüfen.

Notiz

Wenn sowohl eine synchronisierte Benutzer-ID als auch STAS konfiguriert sind, verwendet der Authentifizierungsserver den Mechanismus, über den er zuerst die Anmeldeanfrage empfängt.

-

Klicken Speichern.

Active Directory-Gruppen importieren

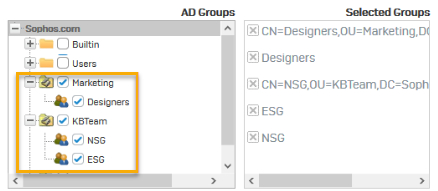

Importieren Sie Active Directory-Gruppen in die Firewall und legen Sie Richtlinien für diese fest.

-

Gehe zu Authentifizierung > Server und klicken Sie auf Importieren

.

. -

Klicken Sie im Importgruppen-Assistenten auf Start.

-

Wählen Sie den Basis-DN für die Gruppen aus.

-

Wählen Sie die zu importierenden AD-Gruppen aus.

-

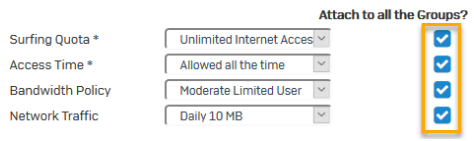

Wählen Sie gemeinsame Richtlinien für die Gruppen aus.

-

Auswahl prüfen.

- Ergebnisse anzeigen.

- Gehe zu Authentifizierung > Gruppen und überprüfen Sie die kürzlich importierten Gruppen.

Primäre Authentifizierungsmethode festlegen

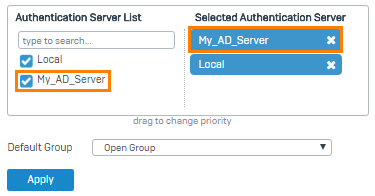

Um zuerst den Active Directory-Server abzufragen, legen Sie ihn als primäre Authentifizierungsmethode fest. Wenn sich Benutzer zum ersten Mal an der Firewall anmelden, werden sie automatisch der angegebenen Standardgruppe hinzugefügt.

- Gehe zu Authentifizierung > Dienstleistungen.

- In der Liste der Authentifizierungsserver unter Firewall-Authentifizierungsmethoden, wählen Sie My_AD_Server aus.

-

Verschieben Sie den Server an die erste Position in der Liste der ausgewählten Server.

-

Klicken Anwenden.

Gehe zu Authentifizierung > Gruppen und überprüfen Sie die importierten Gruppen.

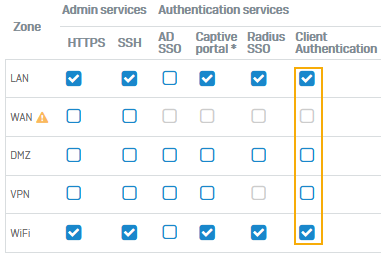

Zugriff erlauben

Gewähren Sie der Sophos Firewall Zugriff auf die Zone des Windows-Remotedesktopservers für die Clientauthentifizierung. Fügen Sie eine Firewallregel hinzu, um den Datenverkehr des Servers zuzulassen. In diesem Beispiel befindet sich der Windows-Remotedesktopserver in der LAN-Zone.

-

Um den Zugriff auf die Zone des Windows-Remotedesktopservers zu ermöglichen, gehen Sie wie folgt vor:

-

Erlauben Sie den Zugriff auf den Serverdatenverkehr:

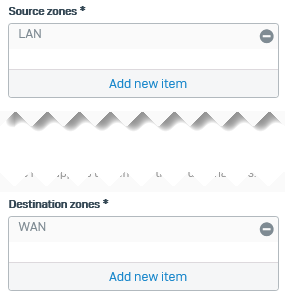

- Gehe zu Regeln und Richtlinien > Firewall-Regeln, klicken Firewall-Regel hinzufügen: und dann Neue Firewall-Regel.

- Unter Quellzonen, wählen UND.

-

Unter Zielzonen, wählen VAN: Hier ein Beispiel:

-

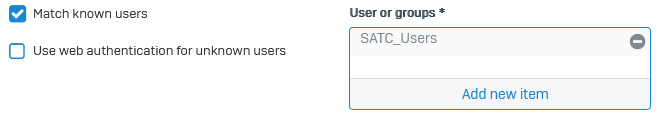

Wählen Bekannte Benutzer abgleichen.

-

Unter Benutzer oder Gruppen: Wählen Sie die Benutzer und Gruppen aus, denen Sie Zugriff gewähren möchten.

Hier ein Beispiel:

-

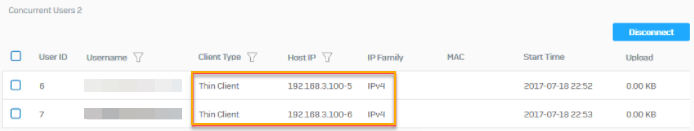

Um die Benutzer anzuzeigen, die sich am Windows-Remotedesktopserver angemeldet haben, gehen Sie zu Aktuelle Aktivitäten > Live-Nutzer.

Die Benutzer werden mit folgenden Details aufgelistet: