Clientlose SSO-Authentifizierung (STAS) über ein VPN zulassen

Mit der Sophos Transparent Authentication Suite (STAS) 2.1.2.8 kann die Sophos Firewall so konfiguriert werden, dass sich VPN-Benutzer automatisch über Single Sign-On (SSO) bei einem Remote-Active-Directory-Server authentifizieren können.

Einführung

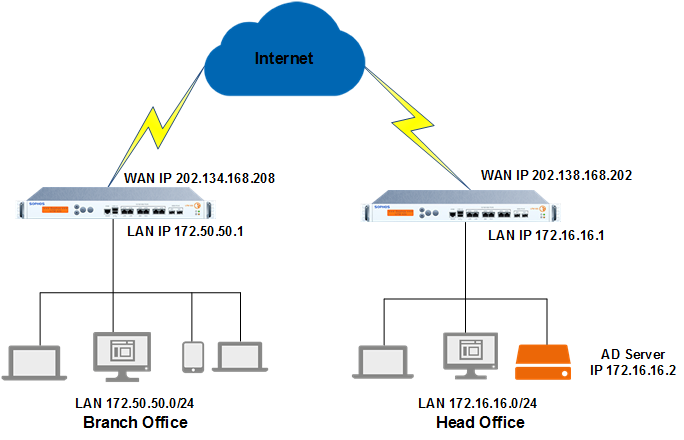

In diesem Beispiel sollen sich die Benutzer der Zweigstellen automatisch per clientlosem SSO am Active Directory-Server der Hauptverwaltung authentifizieren. Hier ist das Netzwerkschema.

Voraussetzungen

Folgende Bedingungen müssen erfüllt sein, um STAS über ein VPN nutzen zu können.

- Die IPsec-Verbindung muss aktiv und hergestellt sein.

- Der Datenverkehr der Zweigstelle muss über den IPsec-Tunnel geleitet werden. Weitere Informationen finden Sie unter [Link einfügen]. Sophos XG Firewall: So leiten Sie initiierten Datenverkehr über einen IPsec-VPN-Tunnel.

- Hauptsitz und Zweigstellen müssen clientloses SSO (STAS) zusammen mit Active Directory implementiert haben. Der Domänencontroller befindet sich ausschließlich im Hauptsitz. Weitere Informationen finden Sie unter [Link einfügen]. Konfigurieren Sie die transparente Authentifizierung mit STAS..

Konfiguration

Um es Benutzern von Zweigstellen zu ermöglichen, sich automatisch mit clientlosem SSO am Active Directory-Server der Hauptniederlassung zu authentifizieren, müssen Sie wie folgt vorgehen:

- Fügen Sie das Filialnetzwerk als überwachtes Netzwerk in STAS hinzu.

- Fügen Sie die Sophos-Firewall der Zweigstelle zur STAS-Collector-Konfiguration hinzu.

- Konfigurieren Sie die Sophos-Firewall der Zweigstelle so, dass VPN-Datenverkehr zur Authentifizierung aufgefordert wird.

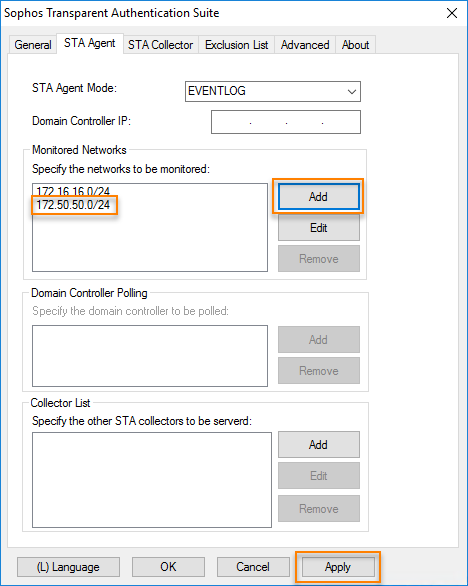

Fügen Sie das Filialnetzwerk als überwachtes Netzwerk in STAS hinzu.

Um das Filialnetzwerk als überwachtes Netzwerk einzubeziehen, gehen Sie wie folgt vor:

- Melden Sie sich mit den Administratorrechten über die STAS-Anwendung am Server an.

- Starten Sie STAS vom Desktop oder vom Startmenü.

- Gehe zu STA-Agent.

- Unter Überwachte Netzwerke, fügen Sie das Filialnetzwerk hinzu.

-

Klicken Anwenden.

Hier ist ein Beispiel.

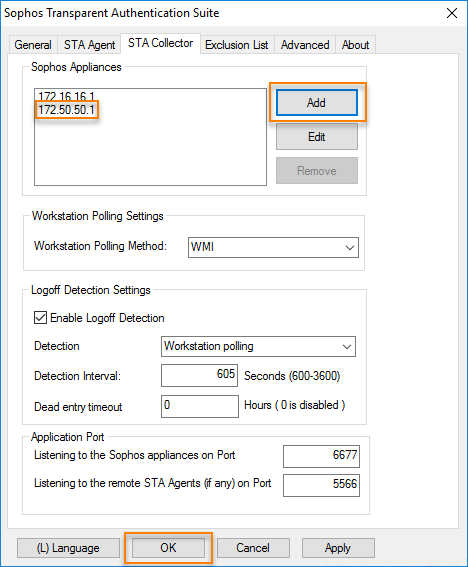

Fügen Sie die Sophos-Firewall der Zweigstelle zur STAS-Collector-Konfiguration hinzu.

Um die Sophos-Firewall der Zweigstelle in die STAS-Collector-Konfiguration einzubinden, gehen Sie wie folgt vor:

- Melden Sie sich mit den Administratorrechten über die STAS-Anwendung am Server an.

- Starten Sie STAS vom Desktop oder vom Startmenü.

- Gehe zu STA-Kollektor.

- Unter Sophos Haushaltsgeräte: Fügen Sie die IP-Adresse der Sophos-Firewall der Zweigstelle hinzu.

-

Klicken OK.

Hier ist ein Beispiel.

Konfigurieren Sie die Sophos-Firewall im Hauptsitz so, dass VPN-Datenverkehr zur Authentifizierung aufgefordert wird.

Standardmäßig fordert die Sophos Firewall bei nicht authentifiziertem Datenverkehr für clientloses SSO aus der LAN/DMZ-Zone eine Bestätigung an. Da STAS in der Zentrale Anmeldeanfragen der Zweigstelle über VPN verarbeitet, muss die Sophos Firewall in der Zentrale so konfiguriert werden, dass sie bei Anmeldeanfragen eine Bestätigung anfordert.

- Melden Sie sich über die Befehlszeile an. SSH: Sie können auch darüber darauf zugreifen. Administrator > Konsole in der oberen rechten Ecke der Web-Administrationskonsole.

- Option auswählen 4. Gerätekonsole.

-

Führen Sie den folgenden Befehl auf der Sophos-Firewall der Hauptniederlassung aus, um das Zweigstellennetzwerk zu STAS hinzuzufügen.

system auth cta vpnzonenetwork add source-network 172.50.50.0 netmask 255.255.255.0

Notiz

Verwaltung > Gerätezugriff > Lokale Service-ACL > Kunden muss für die VPN-Zone aktiviert sein.