Konfigurieren Sie ein Novell eDirectory-kompatibles STAS

Die Sophos Firewall unterstützt Single Sign-On (SSO)-Authentifizierung für Novell eDirectory über die Sophos Transparent Authentication Suite (STAS). Nach erfolgreicher Authentifizierung gewährt STAS den Benutzern Zugriff auf die Ressourcen.

Einführung

In diesem Beispiel möchten Sie STAS und die Sophos Firewall so konfigurieren, dass Benutzer beim Novell eDirectory-Server authentifiziert werden.

Novell eDirectory-Einstellungen in STAS konfigurieren

- Melden Sie sich mit den Administratorrechten über die STAS-Anwendung am Server an.

- Starten Sie STAS vom Desktop oder vom Startmenü.

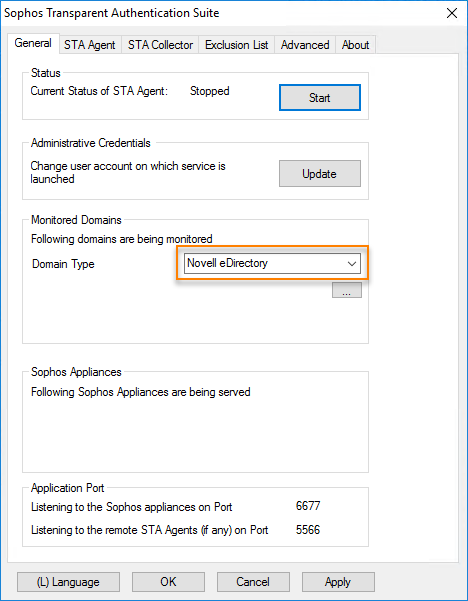

- Gehe zu Allgemein > Überwachte Domänen.

-

Für Domänentyp, wählen Novell eDirectory.

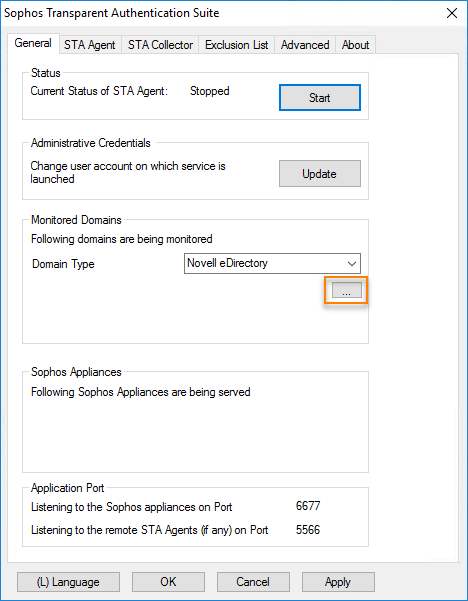

-

Klicken Sie auf die Schaltfläche mit den Auslassungspunkten [...], um das Fenster zu öffnen. Novell eDirectory-Konfiguration Fenster.

-

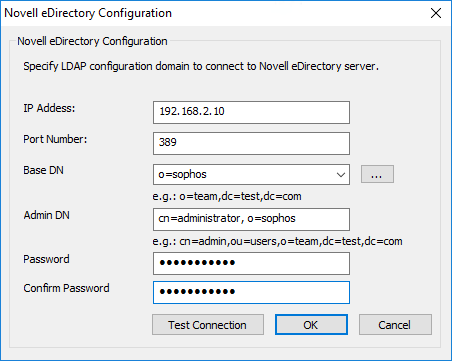

Geben Sie die folgenden Beispieleinstellungen an:

Parameter Wert Beschreibung IP-Adresse 192.168.2.10 IP-Adresse des eDirectory-Servers. Hafen 389 Der Port, über den STAS mit eDirectory kommuniziert.

Der sichere LDAP-Port 636 wird nicht unterstützt.

Basis-DN o=sophos Die oberste Ebene des LDAP-Verzeichnisbaums. DN-Administrator cn=Administrator,

o=sophosIdentifikation des Administrators. Passwort Sophos123! Das Administratorpasswort. -

Klicken Testverbindung um die Verbindung zum Server zu testen.

- Klicken OK.

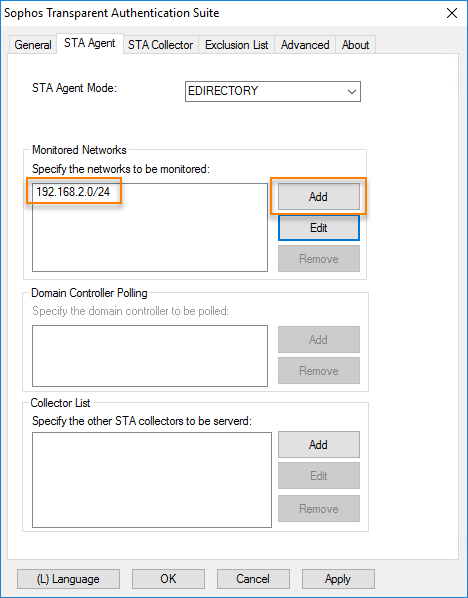

- Gehe zu STA-Agent und auswählen VERZEICHNIS als die STA-Agent Modus.

-

Gehe zu Überwachte Netzwerke, klicken Hinzufügen: und geben Sie die zu überwachenden Netzwerke ein.

Hier ein Beispiel:

-

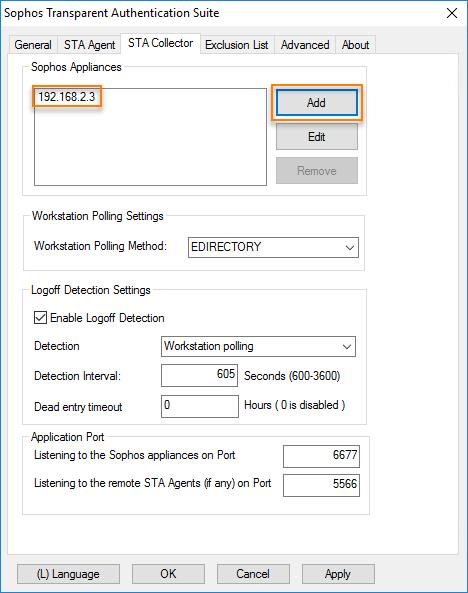

Gehe zu STA-Kollektor > Sophos Haushaltsgeräte und klicken Hinzufügen.

-

Geben Sie die IP-Adressen der Sophos Firewall-Appliances im Netzwerk ein.

Hier ein Beispiel:

-

Klicken OK.

Sophos-Firewall konfigurieren

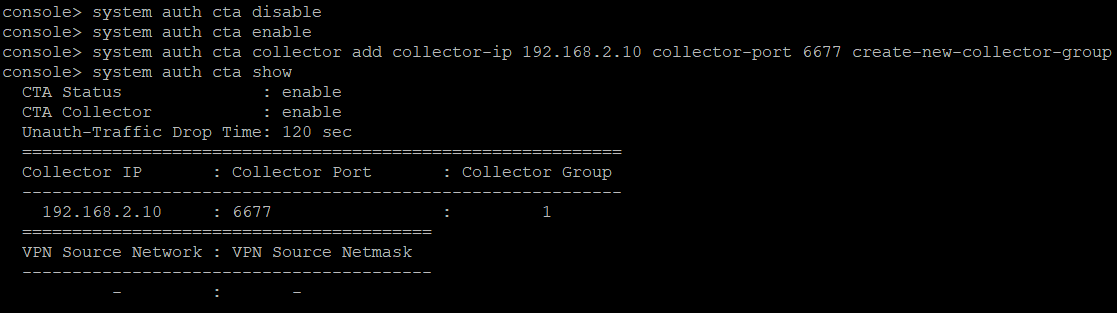

- Melden Sie sich über die Befehlszeile an. Telnet oder SSH: Sie können auch darüber darauf zugreifen. Administrator > Konsole in der oberen rechten Ecke der Web-Administrationskonsole.

- Option auswählen 4. Gerätekonsole.

-

Geben Sie die folgenden Befehle ein:

system auth cta disablesystem auth cta enablesystem auth cta collector add collector-ip <ipaddress> collector-port <port number> create-new-collector-groupsystem auth cta show

Hier ein Beispiel:

Weitere Ressourcen