Erstellen Sie ein richtlinienbasiertes IPsec-VPN mit einem vorab geteilten Schlüssel.

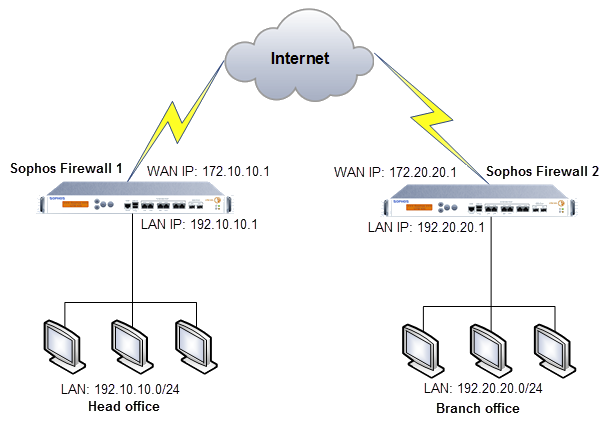

Sie können eine IPsec-VPN-Verbindung zwischen dem Hauptsitz und einer Zweigstelle einrichten.

In diesem Beispiel haben wir einen vorab vereinbarten Schlüssel zur Authentifizierung verwendet.

Netzwerkdiagramm

Konfiguration der Hauptverwaltung

LANs konfigurieren

Erstellen Sie Hosts für die Netzwerke der Hauptniederlassung und der Zweigstellen in der Hauptniederlassung.

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Konfigurieren Sie die IP-Hosts für die lokalen und entfernten Subnetze wie folgt:

Einstellung IP-Host 1 IP-Host 2 Name HQ_LAN Branch_LAN IP-Version IPv4 IPv4 Typ Netzwerk Netzwerk IP-Adresse 192.10.10.0 192.20.20.0 -

Klicken Speichern.

Fügen Sie eine IPsec-Verbindung hinzu.

Erstellen und aktivieren Sie eine IPsec-Verbindung am Hauptsitz.

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

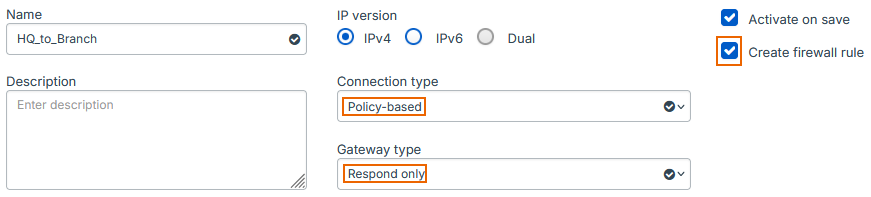

- Geben Sie einen Namen ein.

- Wählen IPv4.

- Wählen Firewall-Regel erstellen.

- Satz Verbindungstyp Zu Politikbasiert.

-

Satz Gateway-Typ Zu Nur antworten.

Die Firewall der Hauptniederlassung fungiert üblicherweise als Responder, die Firewalls der Zweigstellen hingegen als Tunnelinitiatoren, da es viele sind. Wir empfehlen, dass jede Zweigstelle die Verbindung einzeln erneut versucht, anstatt dass die Hauptniederlassung alle Verbindungen zu den Zweigstellen wiederholt.

-

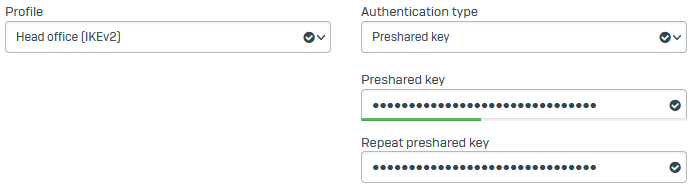

Satz Profil Zu Hauptsitz (IKEv2).

IKEv2 ermöglicht die Verwendung eindeutiger, gemeinsam genutzter Schlüssel für eindeutige lokale und Remote-ID-Kombinationen.

-

Satz Authentifizierungstyp Zu Vorinstallierter Schlüssel.

-

Geben Sie den vorab vereinbarten Schlüssel ein und wiederholen Sie den Vorgang.

Notieren Sie sich den vorab vereinbarten Schlüssel. Sie müssen ihn in die Verbindung der Firewall der Zweigstelle einfügen.

-

Für Zuhörschnittstelle, wählen Sie die lokale Schnittstelle aus

Port1 - 172.10.10.1. -

Satz Lokaler ID-Typ Zu IP-Adresse.

Sie können DNS, IP-Adresse oder E-Mail-Adresse auswählen. Die Werte dienen lediglich der Identifizierung und müssen in Ihrem Netzwerk keine gültigen Werte sein.

-

Für Lokale ID, eingeben

1.1.1.1. -

Für Lokales Subnetz: Wählen Sie den von Ihnen konfigurierten lokalen IP-Host aus.

-

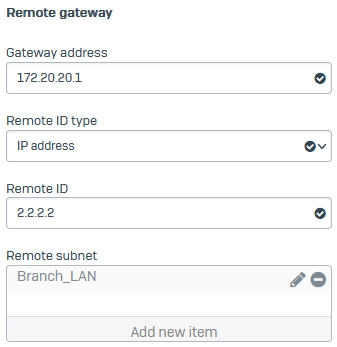

Unter Remote-Gateway, für Gateway-Adresse, betreten Sie das Gateway der Zweigstelle

172.20.20.1. - Satz Remote-ID-Typ Zu IP-Adresse.

- Für Remote-ID, eingeben

2.2.2.2. -

Für Remote-Subnetz: Wählen Sie den von Ihnen konfigurierten Remote-IP-Host aus.

-

Klicken Speichern.

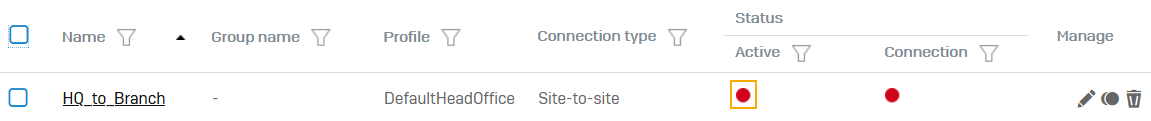

Die Verbindung wird in der Liste der IPsec-Verbindungen angezeigt.

-

Klicken Sie auf die Status-Schaltfläche

um die Verbindung zu aktivieren.

um die Verbindung zu aktivieren.

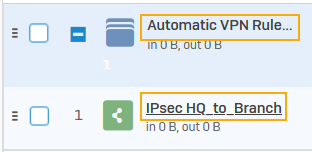

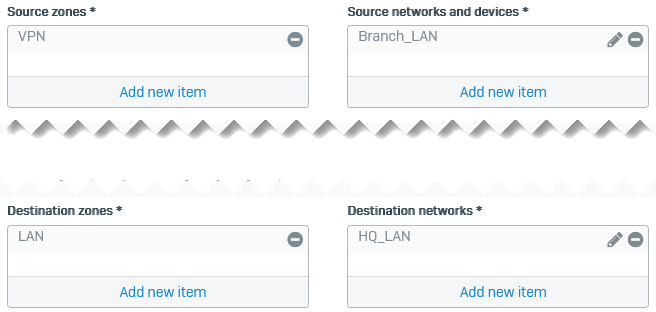

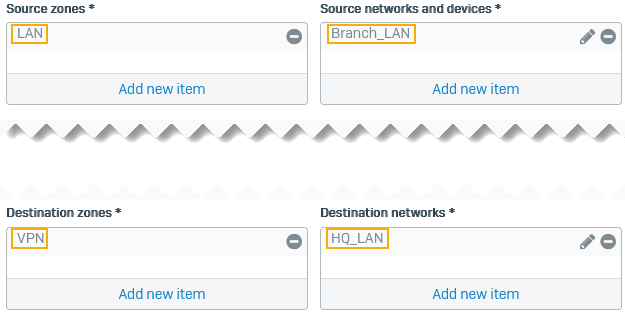

Firewall-Regel bearbeiten, um eingehende Regeln zu erstellen

Bearbeiten Sie die automatisch erstellte Firewall-Regel, die beim Speichern der IPsec-Verbindung erstellt wurde. Sie speichern sie als Regel, die eingehenden VPN-Verkehr zulässt. Da Sie die IPsec-Verbindung auf … eingestellt haben. Nur antworten: Sie benötigen eine Firewall-Regel, um eingehenden Datenverkehr von der Zweigstelle zuzulassen.

-

Gehe zu Regeln und Richtlinien > Firewall-Regeln und klicken Sie auf

IPsec HQ to BranchRegel. -

(Optional) Ändern Sie den Regelnamen.

- Satz Quellzonen Zu VPN.

- Satz Quellnetzwerke und Geräte Zu

Branch_LAN. - Satz Zielzonen Zu UND.

- Satz Zielnetzwerke Zu

HQ_LAN. -

Klicken Speichern.

Notiz

Wenn Sie bereits eine Firewall-Regel zum Zulassen von eingehendem VPN-Verkehr haben, können Sie das Remote-Subnetz dieser Regel hinzufügen. Quellnetzwerke und Geräte und das lokale Subnetz zu Zielnetzwerke: Sie müssen nicht für jede IPsec-Verbindung eine separate Firewall-Regel erstellen.

Zugriff auf Dienste gewähren

Stellen Sie sicher, dass Sie den Zugriff vom WAN auf IPsec zulassen, da Sie die IPsec-Verbindung entsprechend konfiguriert haben. Gateway-Typ Zu Nur antworten.

Um die Tunnelverbindung zu überprüfen, können Sie über die von Ihnen erstellte VPN-Verbindung eine Remote-IP-Adresse anpingen.

- Gehe zu Verwaltung > Gerätezugriff.

- Unter IPsec, wählen VAN.

- Unter Ping/Ping6, wählen VPN.

- Klicken Anwenden.

Konfiguration der Zweigstelle

LANs konfigurieren

Erstellen Sie die Hosts für die Zweigstellen- und Hauptniederlassungsnetzwerke in der Zweigstelle.

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Konfigurieren Sie die IP-Hosts für die lokalen und entfernten Subnetze wie folgt:

Einstellung IP-Host 1 IP-Host 2 Name Branch_LAN HQ_LAN IP-Version IPv4 IPv4 Typ Netzwerk Netzwerk IP-Adresse 192.20.20.0 192.10.10.0 -

Klicken Speichern.

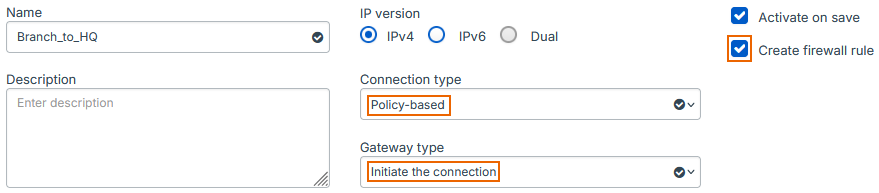

Fügen Sie eine IPsec-Verbindung hinzu.

Sie erstellen und aktivieren eine IPsec-Verbindung in der Zweigstelle.

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

- Geben Sie einen Namen ein.

- Wählen IPv4.

- Wählen Firewall-Regel erstellen.

- Satz Verbindungstyp Zu Politikbasiert.

-

Satz Gateway-Typ Zu Verbindung herstellen.

-

Satz Profil Zu Zweigstelle (IKEv2).

- Satz Authentifizierungstyp Zu Vorinstallierter Schlüssel.

-

Fügen Sie den vorab geteilten Schlüssel ein, den Sie in der Firewall der Zentrale verwendet haben, und wiederholen Sie den Vorgang.

-

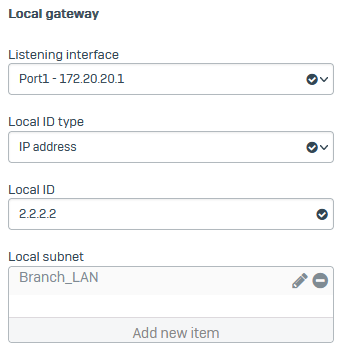

Für Zuhörschnittstelle, wählen Sie die lokale Schnittstelle aus

Port1 - 172.20.20.1. -

Satz Lokaler ID-Typ Zu IP-Adresse.

Sie müssen den ID-Typ auswählen, den Sie in der Firewall der Hauptniederlassung ausgewählt haben.

-

Für Lokale ID, eingeben

2.2.2.2. -

Für Lokales Subnetz: Wählen Sie den von Ihnen konfigurierten lokalen IP-Host aus.

-

Unter Remote-Gateway, für Gateway-Adresse, betreten Sie das Haupteingangstor (

172.10.10.1). - Satz Remote-ID-Typ Zu IP-Adresse.

- Für Remote-ID, eingeben

1.1.1.1. -

Für Remote-Subnetz: Wählen Sie den von Ihnen konfigurierten Remote-IP-Host aus.

-

Klicken Speichern.

Die Verbindung wird in der Liste der IPsec-Verbindungen angezeigt.

-

Klickstatus

um die Verbindung zu aktivieren.

um die Verbindung zu aktivieren.

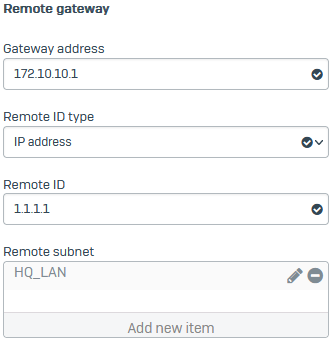

Firewall-Regel bearbeiten, um eine ausgehende Regel zu erstellen

Bearbeiten Sie die automatisch erstellte Firewall-Regel, die beim Speichern der IPsec-Verbindung erstellt wurde. Sie speichern sie als Regel, die ausgehenden VPN-Verkehr zulässt, da Sie die IPsec-Verbindung so konfiguriert haben, dass sie die Verbindung initiiert.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln und klicken Sie auf

IPsec Branch to HQRegel. - (Optional) Ändern Sie den Regelnamen.

- Satz Quellzonen Zu UND.

- Satz Quellnetzwerke und Geräte Zu

Branch_LAN. - Satz Zielzonen Zu VPN.

- Satz Zielnetzwerke Zu

HQ_LAN. -

Klicken Speichern.

Notiz

Wenn Sie bereits eine Firewall-Regel haben, die ausgehenden VPN-Verkehr zulässt, können Sie das lokale Subnetz zu dieser Regel hinzufügen. Quellnetzwerke und Geräte und das entfernte Subnetz zu Zielnetzwerke.

Zugriff auf Dienste gewähren

Um die Tunnelverbindung zu überprüfen, können Sie über die von Ihnen erstellte VPN-Verbindung eine Remote-IP-Adresse anpingen.

- Gehe zu Verwaltung > Gerätezugriff.

- Unter Ping/Ping6, wählen VPN.

- Klicken Anwenden.

Überprüfen Sie die Tunnelverbindung.

-

Überprüfen Sie in den Firewalls der Hauptniederlassung und der Zweigstellen, ob Sie das entfernte Subnetz anpingen können.

Beispiel

Geben Sie in der CLI 5 für Geräteverwaltung und anschließend 3 für Erweiterte Shell ein.

Geben Sie in der Firewall der Hauptverwaltung folgenden Befehl ein:

ping 192.20.20.2Geben Sie in der Firewall der Zweigstelle folgenden Befehl ein:

ping 192.10.10.2 -

Klicken Regeln und Richtlinien Rufen Sie die von Ihnen erstellte Firewall-Regel auf, um den Datenverkehr anzuzeigen.