Den Datenverkehr des entfernten Netzwerks über einen bestehenden IPsec-Tunnel an bestimmte Hosts weiterleiten

Sie können Datenverkehr von entfernten Subnetzen über den IPsec-Tunnel an bestimmte Hosts im lokalen Netzwerk senden.

In diesem Beispiel wird eine virtuelle IP-Adresse verwendet, um die IP-Adressen der lokalen Hosts zu schützen. Sie müssen NAT-Regeln verwenden, um die virtuelle IP-Adresse im eingehenden Datenverkehr in die IP-Adressen der lokalen Hosts zu übersetzen.

Überblick

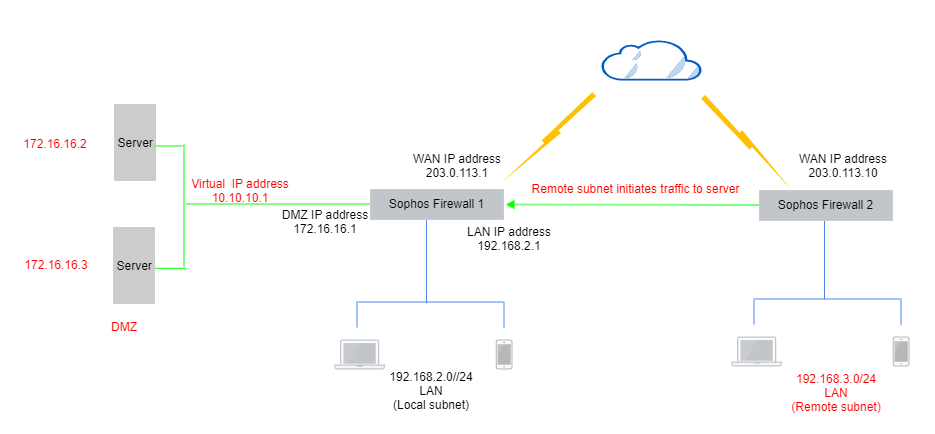

Der Artikel basiert auf den folgenden Beispielkonfigurationen:

- Zwischen Sophos Firewall 1 und 2 besteht eine IPsec-Verbindung.

-

Sie möchten Datenverkehr vom entfernten Subnetz senden (

192.168.3.0) zu den lokalen Hosts (172.16.16.2Und172.16.16.3) über eine virtuelle IP-Adresse (10.10.10.1) hinter der Sophos Firewall 1.Beispielsweise möchten Sie, dass sich Benutzer sicher mit einem Anwendungsserver, wie etwa einem SAP-Server, also dem lokalen Host, verbinden.

Netzwerkdiagramm

IPsec-Verbindung und Firewall-Regeln hinzufügen

Die für diesen Artikel relevanten Einstellungen sind wie folgt:

In Sophos Firewall 1

Routenbasierte IPsec-Verbindung

Siehe das folgende Beispiel für eine routenbasierte VPN-Verbindung:

- Satz Verbindungstyp Zu Routenbasiert (Tunnelschnittstelle).

- Satz Gateway-Typ Zu Nur antworten.

- Satz Lokales Subnetz Zu Beliebig.

- Satz Remote-Subnetze Zu Beliebig.

Weisen Sie der XFRM-Schnittstelle eine IP-Adresse zu.

- Gehe zu Netzwerk > Schnittstellen.

- Klicken Sie auf den vertikalen blauen Balken neben der von Ihnen angegebenen physischen Schnittstelle. Zuhörschnittstelle in der IPsec-Konfiguration.

- Klicken Sie auf die XFRM-Oberfläche (Beispiel:

xfrm1). - Geben Sie eine IP-Adresse für die Schnittstelle ein.

- Klicken Speichern.

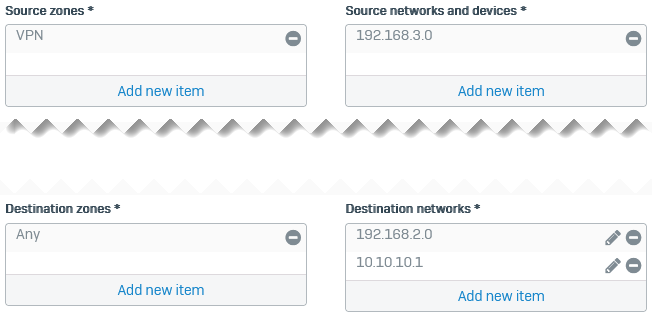

Regel für eingehende Firewall

Siehe folgendes Beispiel für eine eingehende Firewall-Regel:

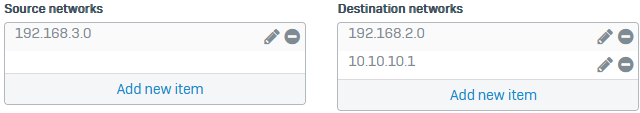

- Satz Quellzone Zu VPN.

- Satz Zielzone Zu Beliebig.

- Satz Quellnetzwerke und Geräte Zu

192.168.3.0. -

Satz Zielnetzwerke und Geräte zu Folgendem:

192.168.2.010.10.10.1

In Sophos Firewall 2

Routenbasierte IPsec-Verbindung

Siehe das folgende Beispiel für eine routenbasierte VPN-Verbindung:

- Satz Verbindungstyp Zu Routenbasiert (Tunnelschnittstelle).

- Satz Gateway-Typ Zu Verbindung herstellen

- Satz Lokales Subnetz Zu Beliebig.

- Satz Remote-Subnetze Zu Beliebig.

Weisen Sie der XFRM-Schnittstelle eine IP-Adresse zu.

- Gehe zu Netzwerk > Schnittstellen.

- Klicken Sie auf den vertikalen blauen Balken neben der von Ihnen angegebenen physischen Schnittstelle. Zuhörschnittstelle in der IPsec-Konfiguration.

- Klicken Sie auf die XFRM-Oberfläche (Beispiel:

xfrm2). - Geben Sie eine IP-Adresse für die Schnittstelle ein.

- Klicken Speichern.

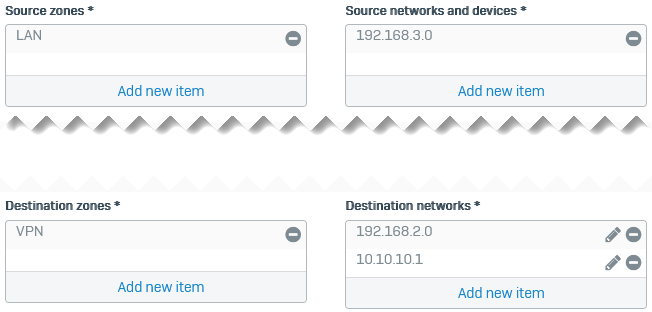

Ausgehende Firewall-Regel

Siehe folgendes Beispiel für eine ausgehende Firewall-Regel:

- Satz Quellzone Zu UND.

- Satz Zielzone Zu VPN.

- Satz Quellnetzwerke und Geräte Zu

192.168.3.0. -

Satz Zielnetzwerke und Geräte zu Folgendem:

192.168.2.010.10.10.1

Routen hinzufügen

Sie können statische, SD-WAN- und dynamische Routen konfigurieren. Dieses Beispiel verwendet SD-WAN-Routen.

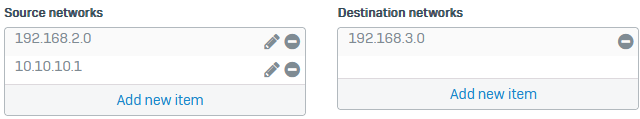

In Sophos Firewall 1

- Gehe zu Routing > SD-WAN-Routen.

- Wählen IPv4 und klicken Hinzufügen.

- Geben Sie einen Namen ein.

-

Satz Quellnetzwerke zu Folgendem:

192.168.2.010.10.10.1

-

Satz Zielnetzwerke Zu

192.168.3.0.

- (Optional) Wählen Sie einen Dienst, die Anwendungsobjekte sowie Benutzer und Gruppen aus.

- Unter Linkauswahleinstellungen, wählen Primäre und Backup-Gateways.

- Klicken Sie auf die Dropdown-Liste für Primäres Gateway, klicken Hinzufügen: und konfigurieren Sie ein Gateway für die XFRM-Schnittstelle (Beispiel:

xfrm1_gw1). -

(Optional) Auswählen Nur über festgelegte Gateways routen.

Die Firewall verwirft dann den Datenverkehr, wenn der Tunnel nicht verfügbar ist.

-

Klicken Speichern.

Um Ping-Anfragen zur Überprüfung der Konnektivität zuzulassen, gehen Sie zu Verwaltung > Gerätezugriff: und wählen Sie VPN unter Ping/Ping6.

In Sophos Firewall 2

Sie müssen den Datenverkehr vom Remote-Subnetz zur virtuellen IP-Adresse hinter der Sophos Firewall 1 über den IPsec-Tunnel leiten.

In diesem Beispiel fügen wir eine SD-WAN-Route hinzu.

- Gehe zu Routing > SD-WAN-Routen.

- Wählen IPv4 und klicken Hinzufügen.

- Geben Sie einen Namen ein.

- Satz Quellnetzwerke Zu

192.168.3.0. -

Satz Zielnetzwerke zu Folgendem:

192.168.2.010.10.10.1

- (Optional) Wählen Sie einen Dienst, die Anwendungsobjekte sowie Benutzer und Gruppen aus.

- Wählen Primäre und Backup-Gateways.

- Klicken Sie auf die Dropdown-Liste für Primäres Gateway, klicken Hinzufügen: und konfigurieren Sie ein Gateway für die XFRM-Schnittstelle (Beispiel:

xfrm2_gw1). - Wählen Nur über festgelegte Gateways routen.

- Klicken Speichern.

Um Ping-Anfragen zur Überprüfung der Konnektivität zuzulassen, gehen Sie zu Verwaltung > Gerätezugriff: und wählen Sie VPN unter Ping/Ping6.

Fügen Sie eine DNAT-Regel in der Sophos Firewall 1 hinzu.

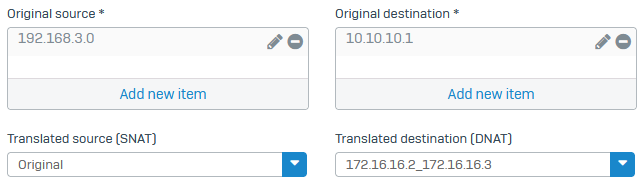

Fügen Sie eine DNAT-Regel (Destination NAT) für eingehenden Datenverkehr hinzu, um die virtuelle IP-Adresse (ursprüngliches Ziel) in die IP-Adresse des Servers (übersetztes Ziel) zu übersetzen.

- Gehe zu Regeln und Richtlinien > NAT-Regeln.

- Klicken NAT-Regel hinzufügen und klicken Neue NAT-Regel.

- Geben Sie den Regelnamen ein.

- Satz Originalquelle zum entfernten Subnetz (

192.168.3.0). - Satz Übersetzter Quelltext Zu

Original. - Satz Ursprüngliches Ziel zur virtuellen IP-Adresse (

10.10.10.1). -

Satz Übersetztes Ziel zum lokalen Serverlistenobjekt (

172.16.16.2Und172.16.16.3). -

Satz Lastverteilungsmethode Zu Rundenturnier.

- Klicken Speichern.

Weitere Ressourcen