Erstellen Sie ein routenbasiertes VPN (beliebige zu beliebigen Subnetzen).

Sie möchten ein routenbasiertes VPN (RBVPN) zwischen Ihrer Hauptniederlassung (HO) und Ihrer Zweigstelle (BO) einrichten, wobei der Datenverkehr in beide Richtungen erlaubt sein soll. Sie legen die lokalen und Remote-Subnetze wie folgt fest: Beliebig.

Bei einer Konfiguration mit Hauptsitz und Zweigstelle fungiert die Firewall in der Zweigstelle üblicherweise als Tunnelinitiator. Die Firewall im Hauptsitz fungiert als Responder. Die Gründe hierfür sind folgende:

- Da die Anzahl der Zweigstellen variiert, empfehlen wir, dass jede Zweigstelle die Verbindung erneut versucht, anstatt dass die Hauptniederlassung alle Verbindungen zu den Zweigstellen erneut versucht.

-

Wenn das Gerät in der Zweigstelle mit einer dynamischen IP-Adresse konfiguriert ist, kann das Gerät in der Hauptniederlassung keine Verbindung herstellen.

Wenn Sie jedoch dynamisches DNS (DDNS) auf der Sophos-Firewall in der Zentrale konfigurieren, kann das Gerät in der Zentrale die Verbindung herstellen. Weitere Informationen finden Sie unter [Link einfügen]. Fügen Sie einen dynamischen DNS-Anbieter hinzu..

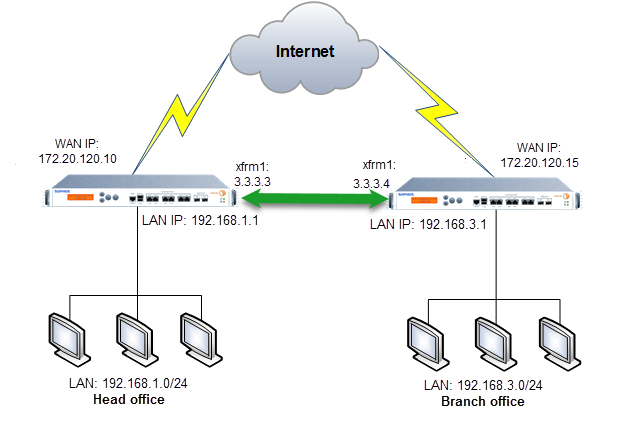

Routenbasiertes VPN-Netzwerkdiagramm

In diesem Szenario initiiert die Zweigstelle die Verbindung.

Notiz

Die hier verwendeten Netzwerkadressen dienen lediglich als Beispiele. Verwenden Sie Ihre eigenen Netzwerkadressen, wenn Sie Ihr routenbasiertes VPN erstellen.

Hauptsitz

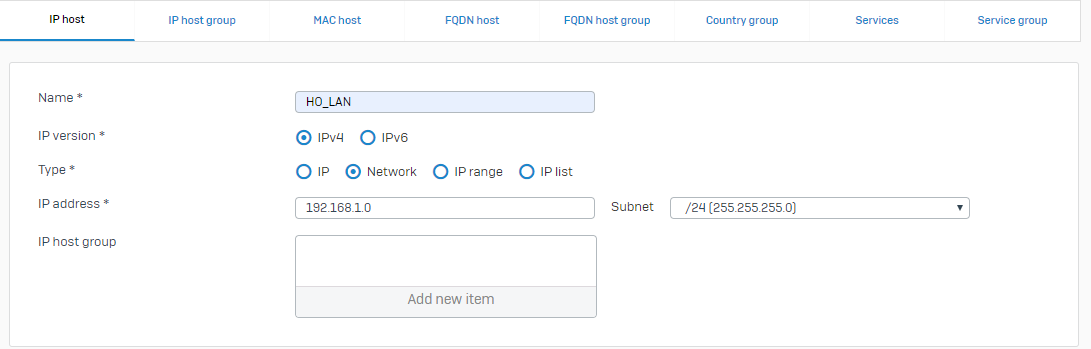

IP-Hosts für LANs erstellen

Erstellen Sie Hosts für die Netzwerke der Hauptniederlassung und der Zweigstellen.

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Legen Sie die Einstellungen für das LAN der Hauptniederlassung fest.

Einstellung Wert Name HO_LANIP-Version IPv4Typ NetworkIP-Adresse 192.168.1.0Subnetz /24 (255.255.255.0)Hier ein Beispiel:

-

Klicken Speichern.

- Klicken Hinzufügen.

-

Legen Sie die Einstellungen für das LAN der Zweigstelle fest.

Einstellung Wert Name BO_LANIP-Version IPv4Typ NetworkIP-Adresse 192.168.3.0Subnetz /24 (255.255.255.0) -

Klicken Speichern.

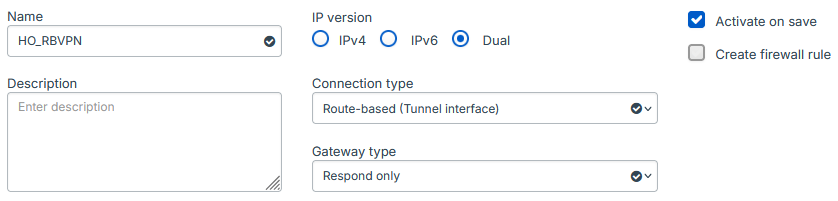

Routenbasiertes VPN konfigurieren

Um einen routenbasierten VPN-Tunnel zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

- Geben Sie einen Namen ein.

-

Allgemeine Einstellungen festlegen:

Notiz

Die automatische Firewall-Regel kann nicht für routenbasierte IPsec-Verbindungen konfiguriert werden, die Any-to-Any-Subnetze oder eine Dual-IP-Version verwenden.

Einstellung Wert IP-Version Der Tunnel leitet nur Daten weiter, die die angegebene IP-Version verwenden.

Wählen Sie IPv4.

Verbindungstyp Wählen Routenbasiert (Tunnelschnittstelle): Dadurch wird eine Tunnelschnittstelle zwischen zwei Endpunkten erstellt. Die Schnittstelle trägt den Namen xfrmgefolgt von einer Zahl.Gateway-Typ Wählen Sie den folgenden Gateway-Typ aus:

Nur antworten: Hält die Verbindung bereit, auf jede eingehende Anfrage zu reagieren.

Beim Speichern aktivieren Wählen Sie diese Option. Dadurch wird die VPN-Verbindung beim Klicken aktiviert. Speichern. Beispiel:

-

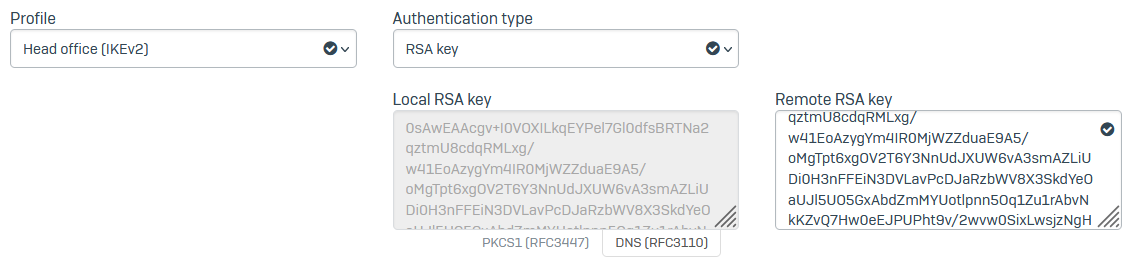

Legen Sie die Verschlüsselungseinstellungen fest.

Einstellung Wert Profil Das für den Datenverkehr zu verwendende IPsec-Profil.

Wählen Hauptsitz (IKEv2).

Authentifizierungstyp Wählen Sie folgenden Authentifizierungstyp aus:

RSA-Schlüssel: Authentifiziert Endpunkte mithilfe von RSA-Schlüsseln.

Der lokale RSA-Schlüssel wird automatisch generiert. Sie müssen den RSA-Schlüssel von der Sophos-Firewall der Zweigstelle kopieren und einfügen.

Beispiel:

-

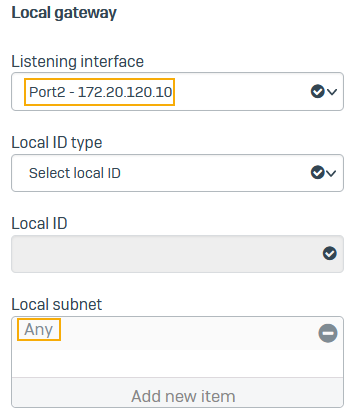

Geben Sie die lokalen Gateway-Einstellungen an.

Einstellung Wert Zuhörschnittstelle Schnittstelle, die auf Verbindungsanfragen wartet.

Wählen Sie die WAN-Schnittstelle aus (Port2-172.20.120.10: ).

Lokales Subnetz Beliebig Beispiel:

-

Geben Sie die Einstellungen für das Remote-Gateway an.

Einstellung Wert Gateway-Adresse Geben Sie die WAN-IP-Adresse der Sophos-Firewall der Zweigstelle ein (

172.20.120.15).Wenn die Gateway-Typ ist eingestellt auf Nur antworten: Sie können eine Platzhalteradresse verwenden (

*Wenn Sie eine Platzhalteradresse verwenden, müssen Sie mindestens eine der folgenden Einstellungen festlegen:- Lokaler ID-Typ Und Lokale ID

- Remote-ID-Typ Und Remote-ID

Remote-Subnetz Beliebig Beispiel:

-

Klicken Speichern.

-

Gehe zu Profile > IPsec-Profile und stellen Sie sicher Erkennung toter Gleichaltrige ist aktiviert. Wir empfehlen Ihnen, eine der folgenden Aktionen auszuwählen, wenn der Peer (die Zweigstelle) nicht erreichbar ist:

- Halten

- Trennen

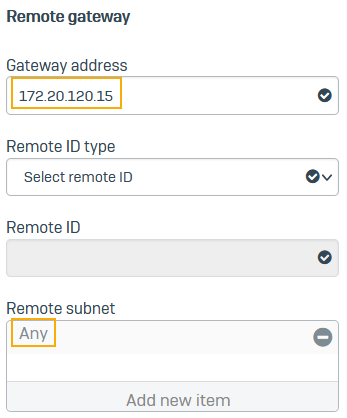

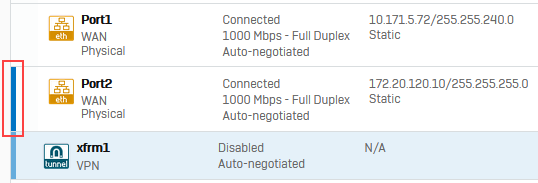

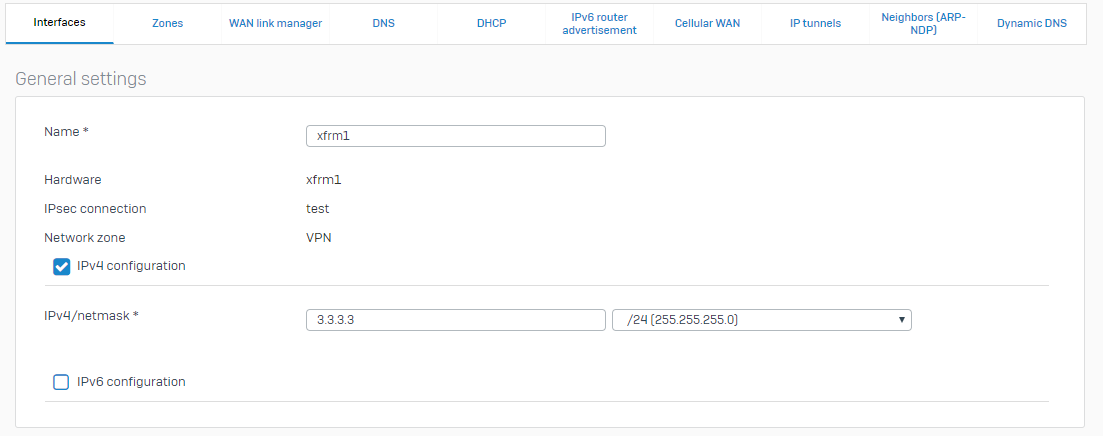

Bearbeiten Sie die xfrm-Schnittstelle

Die xfrm-Schnittstelle ist eine virtuelle Tunnelschnittstelle, die die Sophos Firewall auf der WAN-Schnittstelle erstellt, wenn Sie eine routenbasierte VPN-Verbindung einrichten.

- Gehe zu Netzwerk > Schnittstellen.

-

Klicken Sie auf den Port, für den Sie die xfrm-Schnittstelle konfiguriert haben. Ports mit zugewiesenen virtuellen Schnittstellen haben einen blauen Balken auf der linken Seite.

Hier ein Beispiel:

-

Klicken Sie auf die xfrm-Schnittstelle und geben Sie eine IP-Adresse und ein Subnetz an. Beispiel:

3.3.3.3/24Beispiel:

-

Klicken Speichern.

Zugriff erlauben

Gerätezugriff erlauben

- Gehe zu Verwaltung > Gerätezugriff.

- Unter IPsec, wählen VAN.

- Unter Ping/Ping6, wählen VPN.

- Klicken Anwenden.

Firewall-Regeln hinzufügen

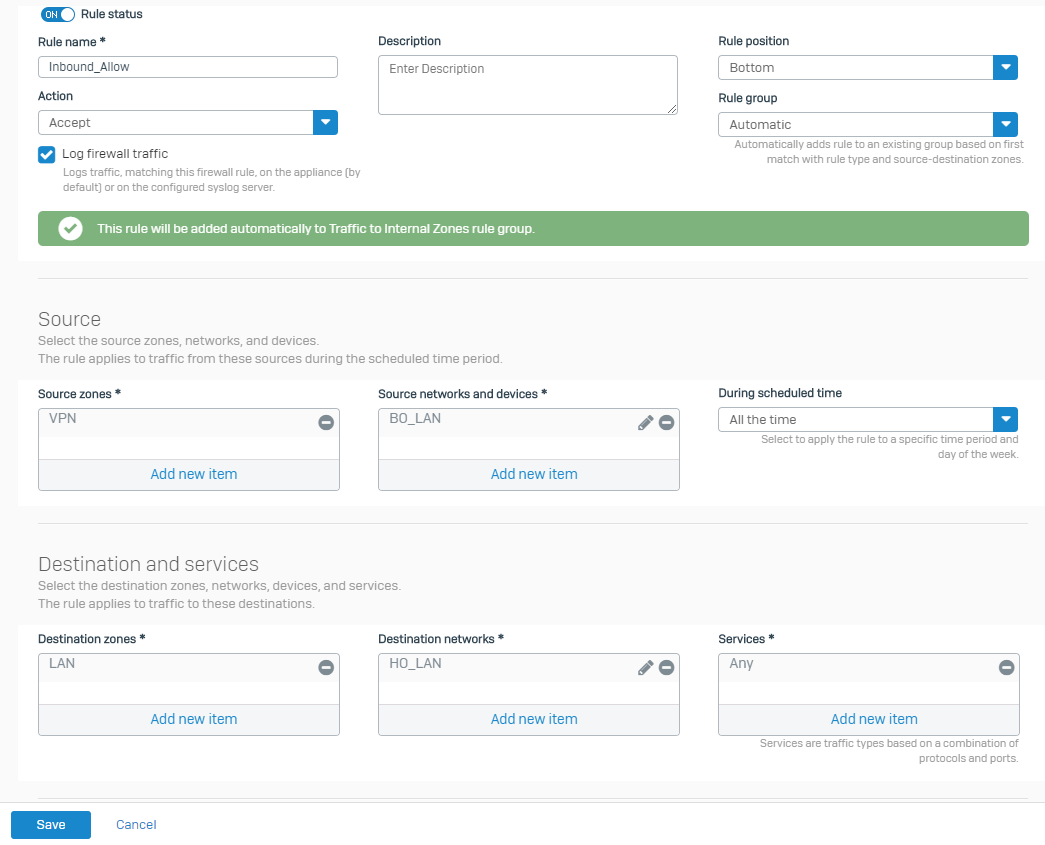

Erstellen Sie Firewall-Regeln für eingehenden und ausgehenden VPN-Datenverkehr.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Wählen IPv4 Protokoll.

- Wählen Firewall-Regel hinzufügen und auswählen Neue Firewall-Regel.

-

Legen Sie die Einstellungen fest.

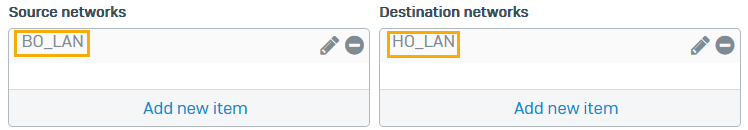

Einstellung Wert Regelname Inbound_AllowFirewall-Verkehr protokollieren Wählen Sie die Einstellung. Quellzonen VPNQuellnetzwerke und Geräte BO_LANZielzonen LANZielnetzwerke HO_LANBeispiel:

-

Klicken Speichern.

- Wählen IPv4 Protokoll und Auswahl Firewall-Regel hinzufügen. Wählen Neue Firewall-Regel.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Regelname Outbound_AllowFirewall-Verkehr protokollieren Wählen Sie die Einstellung. Quellzonen UND Quellnetzwerke und Geräte HO_LAN Zielzonen VPN Zielnetzwerke BO_LAN -

Klicken Speichern.

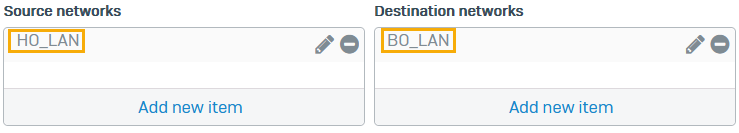

Route hinzufügen

In diesem Beispiel zeigen wir, wie eine statische Route und eine SD-WAN-Route konfiguriert werden. Informationen zu dynamischen Routen finden Sie hier:

- Gehe zu Routing > SD-WAN-Routen.

- Wählen IPv4 und klicken Hinzufügen.

- Geben Sie einen ein Name.

- Satz Quellnetzwerke Zu

HO_LAN. -

Satz Zielnetzwerke Zu

BO_LAN. -

Unter Linkauswahleinstellungen, wählen Primäre und Backup-Gateways.

Notiz

Wenn Sie ein Gateway-Failover auf Basis von Leistungs-SLAs und Integritätsprüfungskriterien erzwingen möchten, erstellen Sie ein SD-WAN-Profil mit Tunnelschnittstellen und wählen Sie das Profil hier aus.

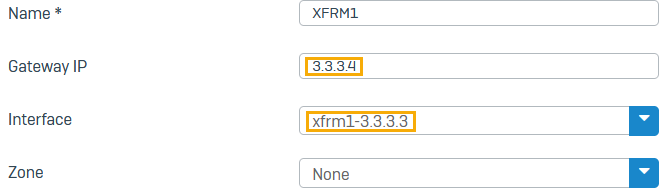

-

Klicken Sie auf die Dropdown-Liste für Primäres Gateway und klicken Hinzufügen.

- Geben Sie einen Namen ein.

- Für Gateway-IP: Geben Sie die IP-Adresse des XFRM der Zweigstelle ein (Beispiel:

3.3.3.4). -

Für Schnittstelle, wählen Sie die XFRM-Schnittstelle (Beispiel:

xfrm1_3.3.3.3). -

Falls Sie es wollen Gesundheitscheck weiter, für Überwachungszustand: Geben Sie eine interne IP-Adresse der Zweigstelle ein (Beispiel:

192.168.3.2).

-

Optional können Sie auswählen Nur über festgelegte Gateways routen.

Die Firewall verwirft dann den Datenverkehr, wenn der Tunnel nicht verfügbar ist.

-

Klicken Speichern.

Zweigstelle

IP-Hosts für LANs konfigurieren

Erstellen Sie Hosts für die Netzwerke der Zweigstellen und der Hauptniederlassung.

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Legen Sie die Einstellungen für das LAN der Zweigstelle fest.

Einstellung Wert Name BO_LANTyp Netzwerk IP-Adresse 192.168.3.0Subnetz /24 (255.255.255.0) -

Legen Sie die Einstellungen für das LAN der Hauptniederlassung fest.

Einstellung Wert Name HO_LANTyp Netzwerk IP-Adresse 192.168.1.0Subnetz /24 (255.255.255.0)

Routenbasiertes VPN konfigurieren

Um einen routenbasierten VPN-Tunnel zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

- Geben Sie einen Namen ein.

-

Allgemeine Einstellungen festlegen:

Einstellung Wert IP-Version Der Tunnel leitet nur Daten weiter, die die angegebene IP-Version verwenden.

Wählen Sie IPv4.

Verbindungstyp Wählen Routenbasiert (Tunnelschnittstelle): Dadurch wird eine Tunnelschnittstelle zwischen zwei Endpunkten erstellt. Die Schnittstelle trägt den Namen xfrmgefolgt von einer Zahl.Gateway-Typ Wählen Sie den folgenden Gateway-Typ aus:

Verbindung herstellen: Stellt die Verbindung jedes Mal wieder her, wenn die VPN-Dienste oder das Gerät neu gestartet werden.

Beim Speichern aktivieren Wählen Sie diese Option. Dadurch wird die VPN-Verbindung beim Klicken aktiviert. Speichern. -

Legen Sie die Verschlüsselungseinstellungen fest.

Einstellung Wert Profil Für den Datenverkehr soll ein IPsec-Profil verwendet werden. Auswählen Zweigstelle (IKEv2). Authentifizierungstyp Wählen Sie folgenden Authentifizierungstyp aus:

RSA-Schlüssel: Authentifiziert Endpunkte mithilfe von RSA-Schlüsseln.

Der lokale RSA-Schlüssel wird automatisch generiert. Sie müssen den RSA-Schlüssel von der Sophos-Firewall der Zentrale kopieren und einfügen.

-

Geben Sie die lokalen Gateway-Einstellungen an.

Einstellung Wert Zuhörschnittstelle Schnittstelle, die auf Verbindungsanfragen wartet. Wählen Sie die WAN-Schnittstelle aus (Port2-172.20.120.15: ). -

Geben Sie die Einstellungen für das Remote-Gateway an.

Einstellung Wert Gateway-Adresse Geben Sie die WAN-IP-Adresse der Sophos-Firewall am Hauptsitz ein ( 172.20.120.10).Notiz

Sie müssen eine Gateway-IP-Adresse oder einen DNS-Hostnamen eingeben. Die Eingabe einer Wildcard-Adresse ist nicht möglich (

*) für routenbasierte VPNs mit Gateway-Typ eingestellt auf Verbindung herstellen. -

Klicken Speichern.

- Gehe zu Profile > IPsec-Profile und stellen Sie sicher Erkennung toter Gleichaltrige ist aktiviert. Wählen Sie die folgende Aktion aus, die ausgeführt werden soll, wenn der Peer (Hauptsitz) nicht erreichbar ist: Neu starten.

Bearbeiten Sie die xfrm-Schnittstelle

Die xfrm-Schnittstelle ist eine virtuelle Tunnelschnittstelle, die die Sophos Firewall auf der WAN-Schnittstelle erstellt, wenn Sie eine routenbasierte VPN-Verbindung einrichten.

- Gehe zu Netzwerk > Schnittstellen.

- Geben Sie eine IP-Adresse und ein Subnetz an. Beispiel:

3.3.3.4/24 - Klicken Speichern.

Zugriff erlauben

Gerätezugriff erlauben

- Gehe zu Verwaltung > Gerätezugriff.

- Unter Ping/Ping6, wählen VPN.

- Klicken Anwenden.

Firewall-Regeln hinzufügen

Erstellen Sie Firewall-Regeln für eingehenden und ausgehenden VPN-Datenverkehr.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Wählen IPv4 Protokoll.

- Wählen Firewall-Regel hinzufügen und auswählen Neue Firewall-Regel.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Regelname Inbound_AllowFirewall-Verkehr protokollieren Wählen Sie die Einstellung. Quellzonen VPN Quellnetzwerke und Geräte HO_LANZielzonen UND Zielnetzwerke BO_LAN -

Klicken Speichern.

- Wählen IPv4 Protokoll und Auswahl Firewall-Regel hinzufügen. Wählen Neue Firewall-Regel.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Regelname Outbound_AllowFirewall-Verkehr protokollieren Wählen Sie die Einstellung. Quellzonen UND Quellnetzwerke und Geräte BO_LANZielzonen VPN Zielnetzwerke HO_LAN -

Klicken Speichern.

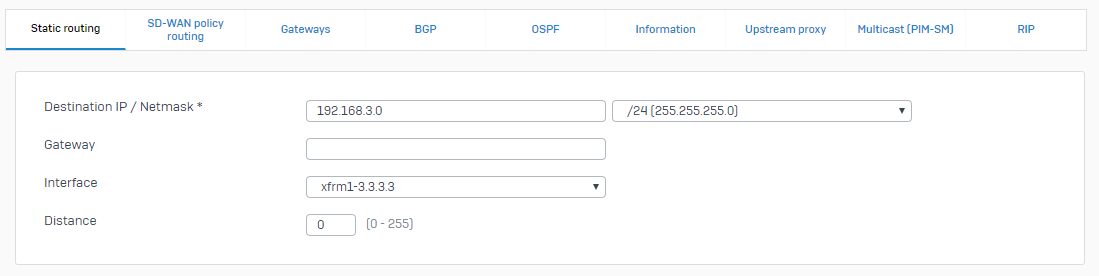

Route hinzufügen

In diesem Beispiel zeigen wir, wie man eine statische Route und eine SD-WAN-Route konfiguriert. Informationen zu dynamischen Routen finden Sie hier:

- Gehe zu Routing > Statische Routen und klicken Hinzufügen unter IPv4-Unicast-Route.

-

Geben Sie die folgenden Routendetails ein:

Name Einstellung Ziel-IP/Netzmaske 192.168.1.0/24Schnittstelle xfrm1-3.3.3.4 -

Klicken Speichern.

- Gehe zu Routing > SD-WAN-Routen.

- Wählen IPv4 und klicken Hinzufügen.

- Geben Sie einen ein Name.

- Satz Quellnetzwerke Zu

BO_LAN. -

Satz Zielnetzwerke Zu

HO_LAN. -

Unter Linkauswahleinstellungen, wählen Primäre und Backup-Gateways.

-

Klicken Sie auf die Dropdown-Liste für Primäres Gateway und klicken Hinzufügen.

- Geben Sie einen Namen ein.

- Für Gateway-IP: Geben Sie die IP-Adresse des XFRM-Hauptsitzes ein (Beispiel:

3.3.3.3). - Für Schnittstelle, wählen Sie die XFRM-Schnittstelle (Beispiel:

xfrm1_3.3.3.4). - Falls Sie es wollen Gesundheitscheck weiter, für Überwachungszustand: Geben Sie eine interne IP-Adresse der Hauptniederlassung ein (Beispiel:

192.168.1.2).

-

Optional können Sie auswählen Nur über festgelegte Gateways routen.

Die Firewall verwirft dann den Datenverkehr, wenn der Tunnel nicht verfügbar ist.

-

Klicken Speichern.

Verbindung prüfen

Vom Hauptsitz aus gehen Sie wie folgt vor:

- Ein Gerät im LAN der Zweigstelle soll kontinuierlich angepingt werden. Unter Windows öffnen Sie die Eingabeaufforderung und geben Folgendes ein:

ping 192.168.3.10 -t - Gehen Sie in der Sophos Firewall zu Diagnostik > Paketerfassung > Konfigurieren. In BPF-Zeichenkette Geben Sie Folgendes ein:

host 192.168.1.10 and proto ICMP - Klicken Speichern.

- Einschalten Paketerfassung: Wenn der Ping erfolgreich ist, können Sie den ICMP-Datenverkehr sehen, der über die xfrm-Schnittstelle ausgegeben wird.

- Gehe zu Protokollanzeige. Suchen nach

192.168.1.10Wenn der Ping erfolgreich ist, können Sie den ICMP-Datenverkehr sehen, der von der xfrm-Schnittstelle zur Ziel-IP-Adresse 192.160.1.10 gesendet wird.

Zur weiteren Fehlerbehebung wählen Sie die Firewall-Regel-ID aus und wählen Sie anschließend aus. Firewall-Filterregel: Dadurch wird die Firewall-Regel in der Web-Administrationskonsole geöffnet, wo Sie Ihre Einstellungen überprüfen können.

Weitere Ressourcen