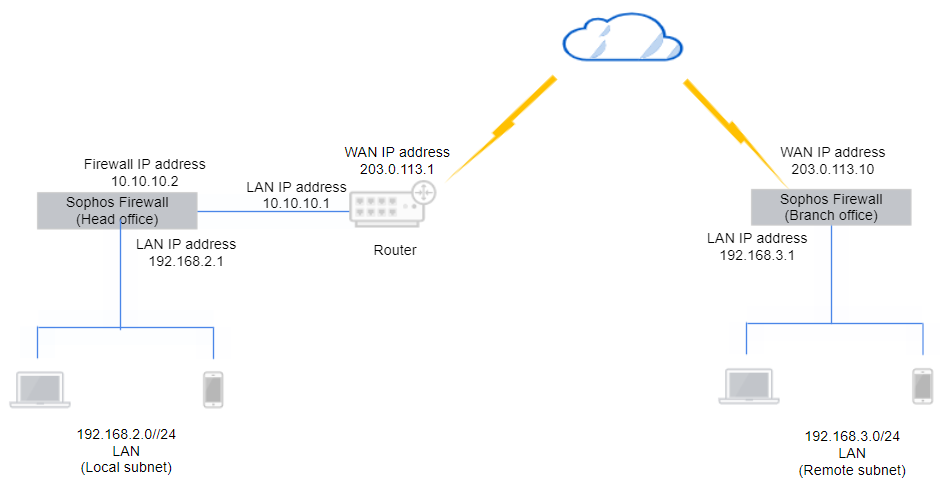

IPsec-VPN mit Firewall hinter einem Router

Sie können IPsec-VPN-Verbindungen zwischen Firewalls hinter einem Router konfigurieren.

In diesem Beispiel befindet sich die Firewall der Hauptniederlassung hinter einem Router und verfügt nicht über eine öffentliche IP-Adresse. Sie müssen Folgendes sowohl in der Hauptniederlassung als auch in der Zweigstelle konfigurieren:

- Firewall-Voraussetzung: Konfigurieren Sie IP-Hosts für die lokalen und Remote-Subnetze.

- Konfigurieren Sie die IPsec-VPN-Verbindung.

- Optional: Bearbeiten Sie die automatisch erstellte Firewall-Regel, um eine unabhängige Regel für ausgehenden Datenverkehr zu erstellen.

- Optional: Erstellen Sie eine Firewall-Regel für eingehenden Datenverkehr, wenn Sie unabhängige Firewall-Regeln wünschen.

- Zugriff auf Dienste gewähren.

- Konfigurieren Sie die Router-Einstellungen.

- Verbindungsstatus prüfen.

- Überprüfen Sie die Protokolle.

Hier ist ein Beispiel für ein Netzwerkdiagramm:

Konfigurieren Sie die Firewall der Hauptniederlassung.

Konfigurieren Sie die IPsec-Verbindung und die Firewall-Regeln.

Fügen Sie eine IPsec-Verbindung hinzu.

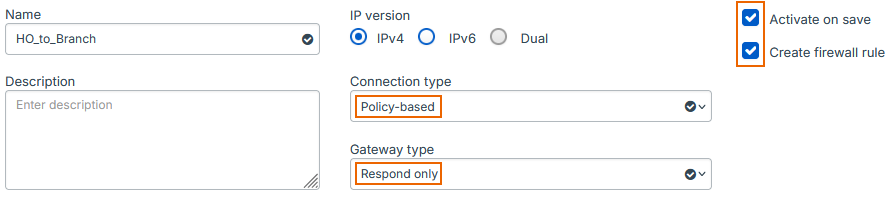

Erstellen und aktivieren Sie eine IPsec-Verbindung am Hauptsitz.

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

- Geben Sie einen Namen ein.

- Wählen Beim Speichern aktivieren.

- Wählen Firewall-Regel erstellen.

- Für Verbindungstyp, wählen Politikbasiert.

-

Für Gateway-Typ, wählen Nur antworten.

Hier ein Beispiel:

-

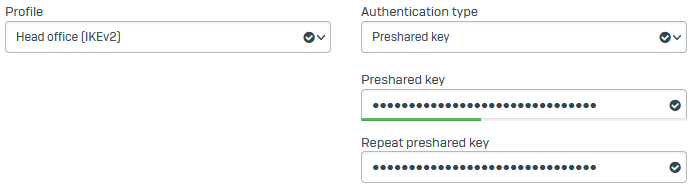

Für Profil, wählen Hauptsitz (IKEv2).

- Für Authentifizierungstyp, wählen Vorinstallierter Schlüssel.

-

Geben Sie einen Schlüssel ein und bestätigen Sie ihn.

Hier ein Beispiel:

-

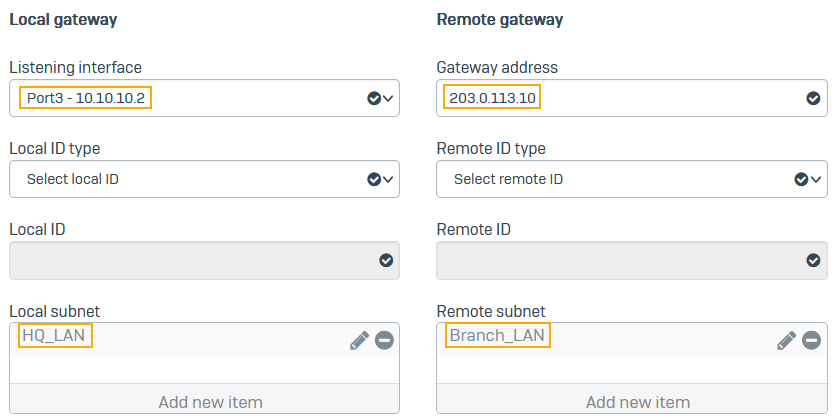

Für Zuhörschnittstelle: Wählen Sie den WAN-Port der lokalen Firewall aus (Beispiel:

10.10.10.2). - Für Gateway-Einstellungen: Geben Sie den WAN-Port der Remote-Firewall ein (Beispiel:

203.0.113.10). - Für Lokales Subnetz: Wählen Sie den IP-Host aus, den Sie für

192.168.2.0. - Für Remote-Subnetz: Wählen Sie den IP-Host aus, den Sie für

192.168.3.0. -

Klicken Speichern.

Hier ein Beispiel:

Bearbeiten Sie die Firewall-Regel

Um eine separate ausgehende VPN-Regel zu konfigurieren, bearbeiten Sie die automatisch erstellte Firewall-Regel. Alternativ können Sie die Einstellungen überprüfen, falls bereits eine Firewall-Regel für VPN-Datenverkehr vorhanden ist.

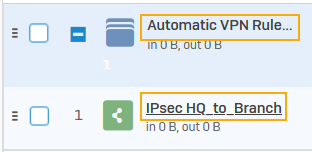

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

-

Klicken Sie auf die Regelgruppe Automatische VPN-Regeln und klicke auf die von dir erstellte Regel.

Hier ein Beispiel:

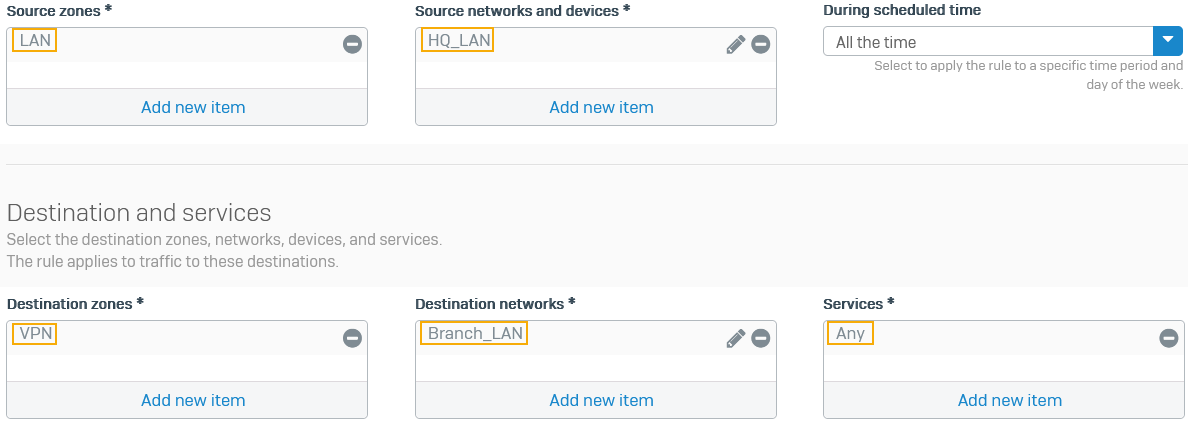

-

Nehmen Sie folgende Einstellungen vor:

Einstellung Wert Regelname Outbound VPN trafficQuellzonen UND Quellnetzwerke und Geräte HQ_LANZielzonen VPN Zielnetzwerke Branch_LANDienstleistungen Beliebig -

Klicken Speichern.

Hier ein Beispiel:

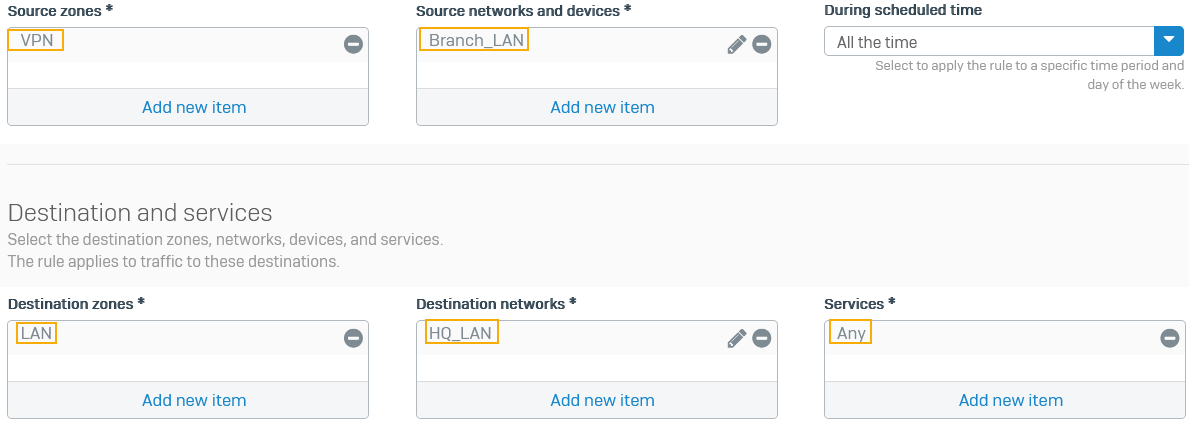

Fügen Sie eine Firewall-Regel hinzu

Erstellen Sie eine Firewall-Regel für eingehenden VPN-Datenverkehr, falls Sie noch keine haben.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Klicken Firewall-Regel hinzufügen und auswählen Neue Firewall-Regel.

-

Nehmen Sie folgende Einstellungen vor:

Einstellung Wert Regelname Inbound VPN trafficQuellzonen VPN Quellnetzwerke und Geräte Branch_LANZielzonen UND Zielnetzwerke HQ_LANDienstleistungen Beliebig -

Klicken Speichern.

Hier ein Beispiel:

Zugriff auf Dienste gewähren

- Gehe zu Verwaltung > Gerätezugriff.

- Unter IPsec, wählen VAN.

-

Unter Ping/Ping6, wählen VPN.

Benutzer können die IP-Adresse der Firewall über das VPN anpingen, um die Konnektivität zu überprüfen.

-

Klicken Anwenden.

Konfigurieren Sie Ihre Router-Einstellungen

Gehen Sie wie folgt vor:

-

Stellen Sie sicher, dass Sie auf dem Router eine DNAT-Regel konfigurieren, um den VPN-Datenverkehr zuzulassen.

- Legen Sie als ursprüngliches Ziel die WAN-Schnittstelle des Routers fest (Beispiel:

203.0.113.1). - Legen Sie das übersetzte Ziel auf die WAN-Schnittstelle der lokalen Firewall fest (Beispiel:

10.10.10.2).

- Legen Sie als ursprüngliches Ziel die WAN-Schnittstelle des Routers fest (Beispiel:

-

Folgende Dienste zulassen:

- UDP-Port 500

- UDP-Port 4500

- IP-Protokoll 50

Konfigurieren Sie die Firewall der Zweigstelle.

Konfigurieren Sie die IPsec-Verbindung und die Firewall-Regeln.

Fügen Sie eine IPsec-Verbindung hinzu.

Erstellen und aktivieren Sie eine IPsec-Verbindung in der Zweigstelle.

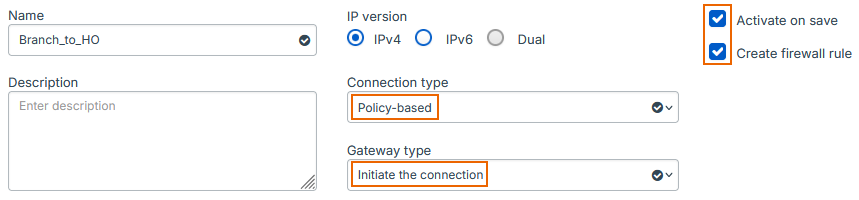

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

- Geben Sie einen Namen ein.

- Wählen Beim Speichern aktivieren.

- Wählen Firewall-Regel erstellen.

- Für Verbindungstyp, wählen Politikbasiert.

-

Für Gateway-Typ, wählen Verbindung herstellen.

Hier ein Beispiel:

-

Für Profil, wählen Zweigstelle (IKEv2).

- Für Authentifizierungstyp, wählen Vorinstallierter Schlüssel.

-

Geben Sie einen Schlüssel ein und bestätigen Sie ihn.

Hier ein Beispiel:

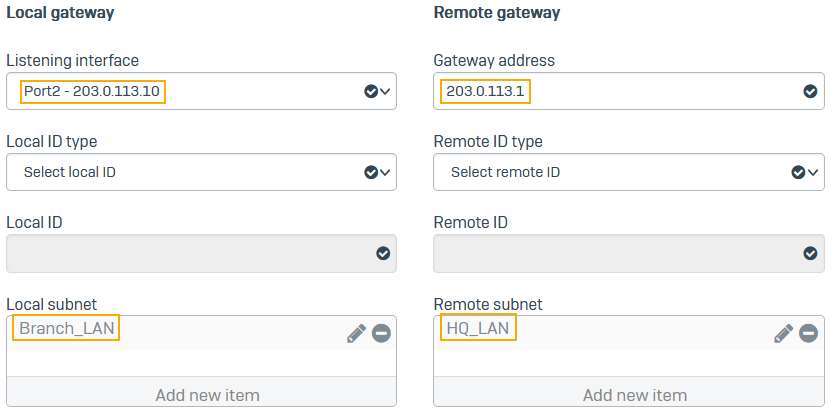

-

Für Zuhörschnittstelle, wählen Sie den WAN-Port der lokalen Firewall aus (

203.0.113.10). - Für Gateway-Einstellungen, geben Sie den WAN-Port des Routers in der Hauptniederlassung ein (

203.0.113.1). - Für Lokales Subnetz: Wählen Sie den IP-Host aus, den Sie für

192.168.2.0. - Für Remote-Subnetz: Wählen Sie den IP-Host aus, den Sie für

192.168.3.0. -

Klicken Speichern.

Bearbeiten Sie die Firewall-Regel

Um eine separate ausgehende VPN-Regel zu konfigurieren, bearbeiten Sie die automatisch erstellte Firewall-Regel. Alternativ können Sie die Einstellungen überprüfen, falls bereits eine Firewall-Regel für VPN-Datenverkehr vorhanden ist.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

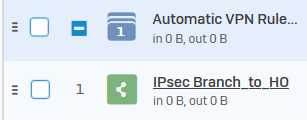

-

Klicken Sie auf die Regelgruppe Automatische VPN-Regeln und klicke auf die von dir erstellte Regel.

Hier ein Beispiel:

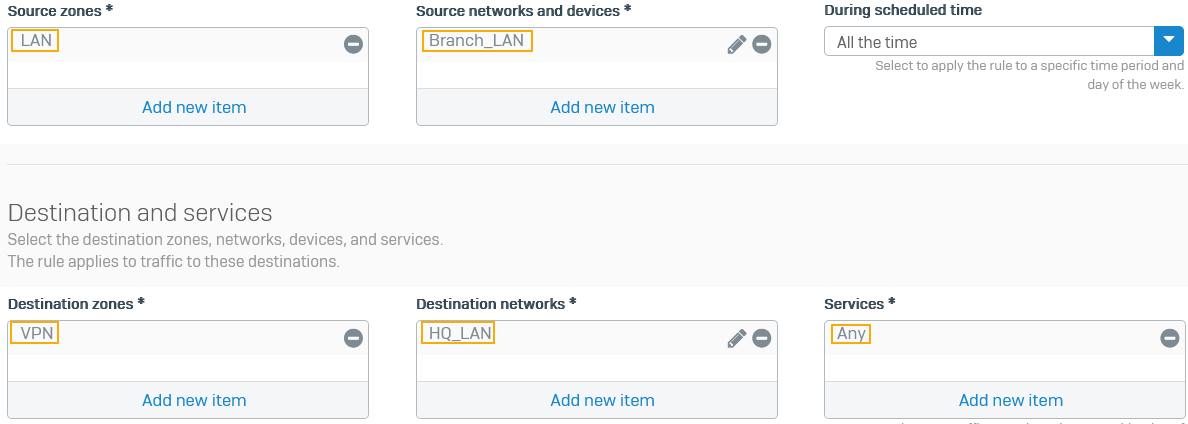

-

Nehmen Sie folgende Einstellungen vor:

Einstellung Wert Regelname Outbound VPN trafficQuellzonen UND Quellnetzwerke und Geräte Branch_LANZielzonen VPN Zielnetzwerke HQ_LANDienstleistungen Beliebig -

Klicken Speichern.

Hier ein Beispiel:

Fügen Sie eine Firewall-Regel hinzu

Erstellen Sie eine Regel für eingehenden VPN-Datenverkehr, falls Sie noch keine haben.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Klicken Firewall-Regel hinzufügen und auswählen Neue Firewall-Regel.

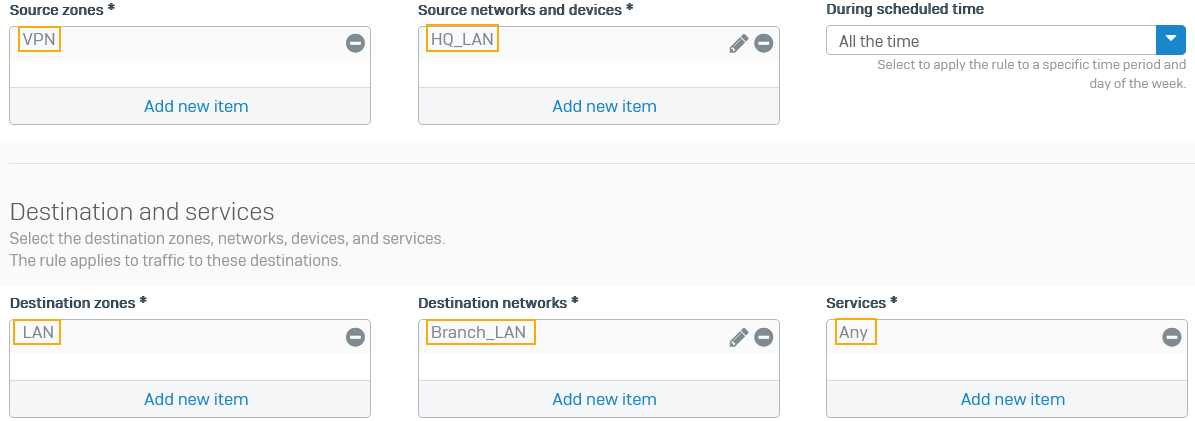

-

Nehmen Sie folgende Einstellungen vor:

Einstellung Wert Regelname Inbound VPN trafficQuellzonen VPN Quellnetzwerke und Geräte HQ_LANZielzonen UND Zielnetzwerke Branch_LANDienstleistungen Beliebig -

Klicken Speichern.

Hier ein Beispiel:

Zugriff auf Dienste gewähren

- Gehe zu Verwaltung > Gerätezugriff.

-

Unter Ping/Ping6, wählen VPN.

Benutzer können die IP-Adresse der Firewall über das VPN anpingen, um die Konnektivität zu überprüfen.

-

Klicken Anwenden.

Überprüfen Sie die Verbindung.

Prüfen Sie die VPN-Verbindung zwischen der Hauptniederlassung und der Zweigniederlassung.

- Firewall der Hauptniederlassung: Pingen Sie das Subnetz der Zweigstelle an. Geben Sie beispielsweise unter Windows folgenden Befehl in der Eingabeaufforderung ein:

ping 192.168.3.0 - Firewall der Zweigstelle: Pingen Sie das Subnetz der Hauptniederlassung an. Geben Sie beispielsweise unter Windows folgenden Befehl in der Eingabeaufforderung ein:

ping 192.168.2.0

Überprüfen Sie die Protokolle.

Die Protokolle der Firewall der Hauptniederlassung zeigen, dass ein NAT-Gerät vorgeschaltet wurde.

Die Protokolle der Firewall der Zweigstelle zeigen, dass ein NAT-Gerät vor der Firewall der Hauptniederlassung erkannt wurde.

Weitere Ressourcen