Konfigurieren einer richtlinienbasierten IPsec-VPN-Verbindung mithilfe digitaler Zertifikate

Dieser Artikel zeigt ein Beispiel für die Konfiguration einer richtlinienbasierten IPsec-VPN-Verbindung mit digitalen Zertifikaten als Authentifizierungsmethode für VPN-Teilnehmer. Sie können die Werte entsprechend den Gegebenheiten Ihrer Organisation anpassen.

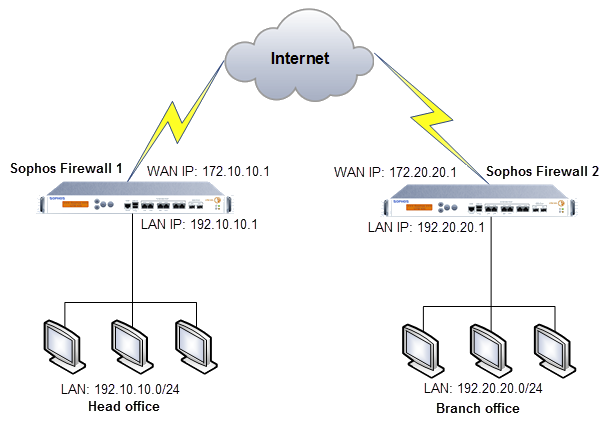

Netzwerkdiagramm

Zertifikate und Zertifizierungsstellen konfigurieren

Laden Sie die SF1 CA nach SF2 hoch.

- Gehen Sie auf der Sophos Firewall 1 (SF1) zu Zertifikate > Zertifizierungsbehörden.

- Klicken Standard: Überprüfen Sie die Angaben und klicken Sie dann Herunterladen.

- Entpacken Sie die Datei und benennen Sie sie um

Default.pemZuHead_Office_Default.pemum sie von der Zweigstellen-Zertifizierungsstelle (BO) zu unterscheiden. - Gehen Sie auf der Sophos Firewall 2 (SF2) zu Zertifikate > Zertifizierungsbehörden und klicken Hinzufügen.

- Klicken Datei auswählen und auswählen

Head_Office_Default.pem. - Eingeben

SF1_CAals die Name. - Klicken Speichern.

Laden Sie die SF2 CA nach SF1 hoch.

- Gehe in SF2 zu Zertifikate > Zertifizierungsbehörden.

- Klicken Standard: Überprüfen Sie die Angaben und klicken Sie dann auf Herunterladen.

- Entpacken Sie die Datei und benennen Sie sie um

Default.pemZuBranch_Office_Default.pem. - Auf SF1 gehe zu Zertifikate > Zertifizierungsbehörden und klicken Hinzufügen.

- Klicken Datei auswählen und auswählen

Branch_Office_Default.pem. - Eingeben

SF2_CAals die Name. - Klicken Speichern.

Konfigurieren Sie ein lokal signiertes Zertifikat in SF1

- Auf SF1 gehe zu Zertifikate > Zertifikate und klicken Hinzufügen.

- Wählen Lokal signiertes Zertifikat generieren.

-

Konfigurieren Sie die Konfiguration wie folgt:

Einstellung Wert Name SF1_CertificateGültig ab 23.02.2023 Gültig bis 23.02.2024 Schlüsseltyp RSA Schlüssellänge 2048 Sicherer Hash SHA - 256 Tipp

Verlängern Sie das Ablaufdatum der Lizenz von der Standardeinstellung von einem Jahr, um die jährliche Neugenerierung und Aktualisierung des Zertifikats zu vermeiden.

-

Eingeben

SophosFirewall1als die Gebräuchlicher Name. - Unter Alternative Subjektnamen (SANs), klicken Erweiterte Einstellungen.

-

Wählen Sie eine Zertifikats-ID und geben Sie einen Wert ein. Zertifikats-ID ist erforderlich, um die Firewall zu identifizieren.

- DNS: Geben Sie einen beliebigen Namen ein.

- IP-Adresse: Geben Sie eine beliebige IP-Adresse ein.

- E-Mail: Geben Sie eine beliebige E-Mail-Adresse ein.

- DER ASN1 DN [X.509]: Verwendet automatisch die Thema der Standard-CA.

Beispiel:

Einstellung Wert Wert Zertifikats-ID IP-Adresse 172.10.10.1 Notiz

Wenn Sie verwenden DER ASN1 DN [X.509]: Konfigurieren Sie nichts im DNS-Namen Und IP-Adresse unter der Alternative Subjektnamen (SANs) weil dies zu einem Konflikt bei der Authentifizierung der IPsec-VPN-Verbindung führen wird.

-

Klicken Speichern.

- Laden Sie das Zertifikat herunter.

- Benennen Sie die Zertifikatserweiterung um in

.cer. - Gehe in SF2 zu Zertifikate > Zertifikate und klicken Hinzufügen.

- Wählen Upload-Zertifikat.

-

Konfigurieren Sie die Konfiguration wie folgt:

Einstellung Wert Name SF1_CertificateZertifikatsdateiformat CER (.cer) Zertifikat Klicken Datei auswählen und wählen Sie die

.cerDateiheruntergeladen von SF1.

-

Klicken Speichern.

-

Prüfen Sie, ob ein grünes Häkchen vorhanden ist.

zeigt unter der Vertrauenswürdig Spalte.

zeigt unter der Vertrauenswürdig Spalte.Dies deutet auf das Vorhandensein der validierenden Zertifizierungsstelle in der Firewall hin.

Konfigurieren eines lokal signierten Zertifikats in SF2

- Gehe in SF2 zu Zertifikate > Zertifikate und klicken Hinzufügen.

- Wählen Lokal signiertes Zertifikat generieren.

-

Konfigurieren Sie die Konfiguration wie folgt:

Einstellung Wert Name SF2_CertificateGültig ab 23.02.2023 Gültig bis 23.02.2024 Schlüsseltyp RSA Schlüssellänge 2048 Sicherer Hash SHA - 256 Tipp

Verlängern Sie das Ablaufdatum der Lizenz von der Standardeinstellung von einem Jahr, um die jährliche Neugenerierung und Aktualisierung des Zertifikats zu vermeiden.

-

Eingeben

SophosFirewall2als die Gebräuchlicher Name. - Unter Alternative Subjektnamen (SANs), klicken Erweiterte Einstellungen.

-

Wählen Sie eine Zertifikats-ID und geben Sie einen Wert ein. Zertifikats-ID ist erforderlich, um die Firewall zu identifizieren.

- DNS: Geben Sie einen beliebigen Namen ein.

- IP-Adresse: Geben Sie eine beliebige IP-Adresse ein.

- E-Mail: Geben Sie eine beliebige E-Mail-Adresse ein.

- DER ASN1 DN [X.509]: Verwendet automatisch die Thema der Standard-CA.

Beispiel:

Einstellung Wert Wert Zertifikats-ID IP-Adresse 172.20.20.1 Notiz

Wenn Sie verwenden DER ASN1 DN [X.509]: Konfigurieren Sie nichts im DNS-Namen Und IP-Adresse unter der Alternative Subjektnamen (SANs) weil dies zu einem Konflikt bei der Authentifizierung der IPsec-VPN-Verbindung führen wird.

-

Klicken Speichern.

- Laden Sie das Zertifikat herunter.

- Benennen Sie die Zertifikatserweiterung um in

.cer. - Auf SF1 gehe zu Zertifikate > Zertifikate und klicken Hinzufügen.

- Wählen Upload-Zertifikat.

-

Konfigurieren Sie die Konfiguration wie folgt:

Einstellung Wert Name SF2_CertificateZertifikatsdateiformat CER (.cer) Zertifikat Klicken Datei auswählen und wählen Sie die

.cerDateiheruntergeladen von SF2.

-

Klicken Speichern.

-

Prüfen Sie, ob ein grünes Häkchen vorhanden ist.

zeigt unter der Vertrauenswürdig Spalte.

zeigt unter der Vertrauenswürdig Spalte.Dies deutet auf das Vorhandensein der validierenden Zertifizierungsstelle in der Firewall hin.

Konfigurieren Sie die IPsec-VPN-Verbindung

SF1-Konfiguration

- Gehe zu Hosting und Services > IP-Host.

-

Konfigurieren Sie die IP-Hosts für die lokalen und entfernten Subnetze wie folgt:

Einstellung IP-Host 1 IP-Host 2 Name SF1_LAN SF2_LAN IP-Version IPv4 IPv4 Typ Netzwerk Netzwerk IP-Adresse 192.10.10.0 192.20.20.0 -

Klicken Speichern.

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

-

Konfigurieren Sie die Konfiguration wie folgt:

Einstellung Wert Name SF1_to_SF2IP-Version IPv4 Verbindungstyp Politikbasiert Gateway-Typ Nur antworten Beim Speichern aktivieren Eingeschaltet Firewall-Regel erstellen Eingeschaltet Profil Hauptsitz (IKEv2) Authentifizierungstyp Digitales Zertifikat Lokales Zertifikat SF1_Zertifikat Remote-Zertifikat SF2-Zertifikat Zuhörschnittstelle Port2 - 172.10.10.1 Lokales Subnetz SF1_LAN Gateway-Adresse 172.20.20.1 Remote-Subnetz SF2_LAN -

Klicken Speichern.

Notiz

Die Verbindung wird aktiviert und eine Firewall-Regel mit dem Namen

IPsec SF1_to_SF2Diese Regel wird automatisch erstellt und ganz oben in der Firewall-Regelliste platziert. Stellen Sie sicher, dass sich die Firewall-Regel an oberster Stelle befindet. -

Überprüfen Sie, ob die Aktiv In der Spalte wird ein grüner Knopf angezeigt

.

.Dies zeigt an, dass die HO IPsec VPN-Verbindung aktiv ist.

SF2-Konfiguration

- Gehe zu Hosting und Services > IP-Host.

-

Konfigurieren Sie die IP-Hosts für die lokalen und entfernten Subnetze wie folgt:

Einstellung IP-Host 1 IP-Host 2 Name SF2_LAN SF1_LAN IP-Version IPv4 IPv4 Typ Netzwerk Netzwerk IP-Adresse 192.20.20.0 192.10.10.0 -

Klicken Speichern.

- Gehe zu Site-to-Site-VPN > IPsec und klicken Hinzufügen.

-

Konfigurieren Sie die Konfiguration wie folgt:

Einstellung Wert Name SF2_to_SF1IP-Version IPv4 Verbindungstyp Politikbasiert Gateway-Typ Verbindung herstellen Beim Speichern aktivieren Eingeschaltet Firewall-Regel erstellen Eingeschaltet Profil Zweigstelle (IKEv2) Authentifizierungstyp Digitales Zertifikat Lokales Zertifikat SF2-Zertifikat Remote-Zertifikat SF1_Zertifikat Zuhörschnittstelle Port2 - 172.20.20.1 Lokales Subnetz SF2_LAN Gateway-Adresse 172.10.10.1 Remote-Subnetz SF1_LAN -

Klicken Speichern.

Notiz

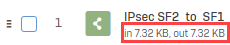

Die Verbindung wird aktiviert, der BO stellt die Verbindung zum HO her, und eine Firewall-Regel mit dem Namen

IPsec SF1_to_SF2Diese Regel wird automatisch erstellt und ganz oben in der Firewall-Regelliste platziert. Stellen Sie sicher, dass sich die Firewall-Regel an oberster Stelle befindet. -

Überprüfen Sie, ob die Aktiv Und Verbindung In den Spalten wird ein grüner Knopf angezeigt

.

.Dies zeigt an, dass die IPsec-VPN-Verbindung hergestellt wurde.

Zugriff auf Dienste gewähren

SF1-Konfiguration

Stellen Sie sicher, dass Sie den Zugriff vom WAN auf IPsec zulassen, da Sie die IPsec-Verbindung entsprechend konfiguriert haben. Gateway-Typ Zu Nur antworten.

Um die Tunnelverbindung zu überprüfen, können Sie über die von Ihnen erstellte VPN-Verbindung eine Remote-IP-Adresse anpingen.

- Gehe zu Verwaltung > Gerätezugriff.

- Unter IPsec, wählen VAN.

- Unter Ping/Ping6, wählen VPN.

- Klicken Anwenden.

SF2-Konfiguration

Um die Tunnelverbindung zu überprüfen, können Sie über die von Ihnen erstellte VPN-Verbindung eine Remote-IP-Adresse anpingen.

- Gehe zu Verwaltung > Gerätezugriff.

- Unter Ping/Ping6, wählen VPN.

- Klicken Anwenden.

Überprüfen Sie die IPsec-VPN-Verbindung.

Sie können die IPsec-VPN-Verbindung wie folgt überprüfen:

-

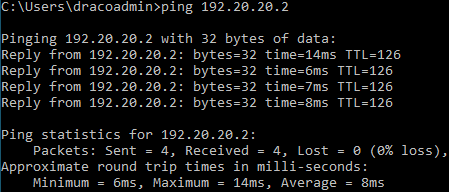

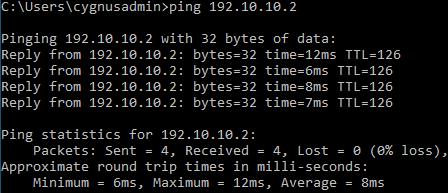

Führe einen Ping-Test zwischen den Endpunkten hinter SF1 und SF2 durch.

-

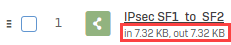

Gehe zu Regeln und Richtlinien > Firewall-Regeln um zu überprüfen, ob die Firewall-Regeln eingehenden und ausgehenden Datenverkehr zulassen.

Weitere Ressourcen