Konfigurieren Sie ein routenbasiertes VPN-Failover mit zwei ISP-Verbindungen

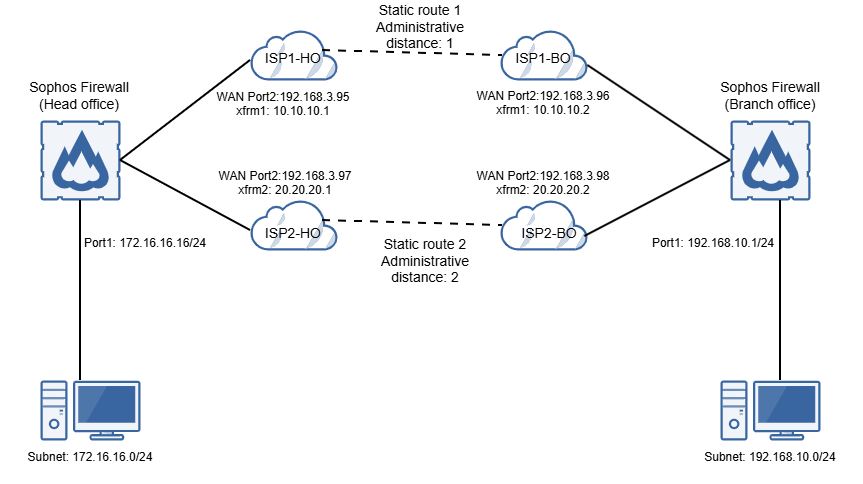

Sie können ein Failover zwischen routenbasierten VPNs konfigurieren, die über zwei verschiedene Internetdienstanbieter (ISPs) erstellt wurden. Beispielsweise können Sie routenbasierte VPN-Tunnel zwischen den Firewalls Ihrer Zentrale (HO) und Ihrer Zweigstelle (BO) für ISP1 und ISP2 einrichten. Fällt ISP1 aus, wird der Datenverkehr automatisch auf ISP2 umgeleitet. Sobald ISP1 wieder verfügbar ist, wird der Datenverkehr wieder auf ISP1 zurückgeleitet.

Wichtige Schritte

Die wichtigsten Schritte sind folgende:

-

Konfigurieren Sie die HO-Firewall wie folgt:

- Konfigurieren Sie die routenbasierten VPN-Verbindungen.

- Weisen Sie den XFRM-Schnittstellen IP-Adressen zu.

- Gateway-Hosts hinzufügen.

- Statische Routen hinzufügen.

- Routenpriorität festlegen.

-

Konfigurieren Sie die BO-Firewall wie folgt:

- Konfigurieren Sie die routenbasierten VPN-Verbindungen.

- Weisen Sie den XFRM-Schnittstellen IP-Adressen zu.

- Gateway-Hosts hinzufügen.

- Füge statische Routen hinzu.

- Routenpriorität festlegen.

Alle Konfigurationsdetails sind Beispiele, die auf dem Netzwerk im folgenden Diagramm basieren:

Firewall des Hauptsitzes

Konfigurieren Sie die routenbasierten VPN-Verbindungen

Um die routenbasierten VPN-Verbindungen zu konfigurieren, gehen Sie auf Ihrer HO-Firewall wie folgt vor:

-

Erstellen Sie einen routenbasierten VPN-Tunnel zwischen Ihren HO- und BO-Firewalls für ISP1.

-

Erstellen Sie einen routenbasierten VPN-Tunnel zwischen Ihren HO- und BO-Firewalls für ISP2.

Anweisungen zum Erstellen eines routenbasierten VPN-Tunnels finden Sie unter Erstellen Sie ein routenbasiertes VPN (beliebige zu beliebigen Subnetzen)..

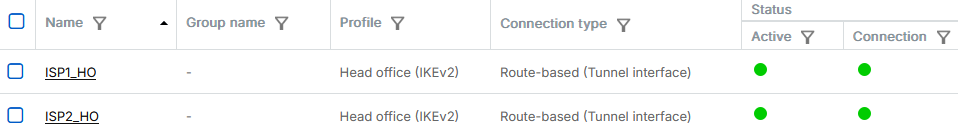

Um Ihre konfigurierten VPN-Verbindungen anzuzeigen, gehen Sie zu Site-to-Site-VPN > IPsec.

XFRM-Schnittstellen IP-Adressen zuweisen

Sie müssen jeder XFRM-Schnittstelle eine IP-Adresse zuweisen, und zwar wie folgt:

-

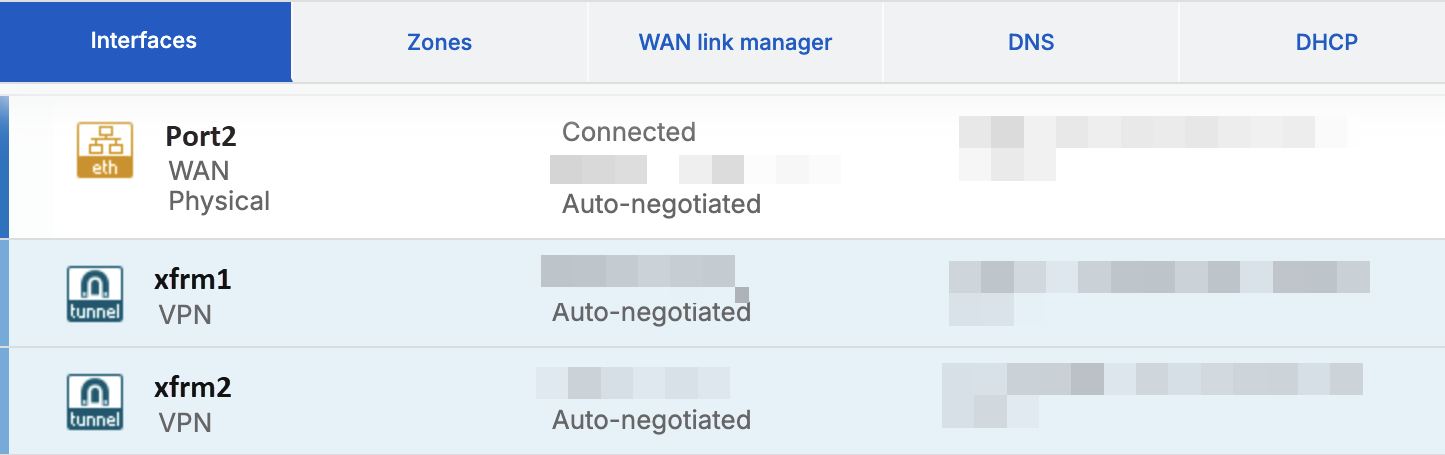

Gehe zu Netzwerk > Schnittstellen und erweitern Sie die WAN-Schnittstelle, die zum Herstellen der IPsec-Verbindung verwendet wird.

Für die Tunnel werden automatisch XFRM-Schnittstellen erstellt. Beispielsweise können Sie sehen, dass die Schnittstellen xfrm1 und xfrm2 unter der WAN-Schnittstelle erstellt werden.

-

Weisen Sie jeder XFRM-Schnittstelle eine IP-Adresse zu.

Notiz

Die unten aufgeführten Einstellungen sind Beispiele.

- Klicken Sie auf die xfrm1-Schnittstelle.

- Für IPv4/Netzmaske, eingeben

10.10.10.1Und/24(255.255.255.0). - Klicken Sie auf die xfrm2-Schnittstelle.

- Für IPv4/Netzmaske, eingeben

20.20.20.1Und/24(255.255.255.0).

Gateway-Hosts hinzufügen

Fügen Sie für jede XFRM-Schnittstelle einen Gateway-Host hinzu.

-

Fügen Sie einen Gateway-Host für die xfrm1-Schnittstelle wie folgt hinzu:

- Gehe zu Routing > Gateways und klicken Hinzufügen.

- In Schnittstelle, wählen Sie die xfrm1-Schnittstelle aus.

- Geben Sie die übrigen Gateway-Einstellungen entsprechend Ihrer Netzwerkkonfiguration an.

-

Fügen Sie einen Gateway-Host für die xfrm2-Schnittstelle wie folgt hinzu:

- Gehe zu Routing > Gateways und klicken Hinzufügen.

- In Schnittstelle, wählen Sie die xfrm2-Schnittstelle aus.

- Geben Sie die übrigen Gateway-Einstellungen entsprechend Ihrer Netzwerkkonfiguration an.

Statische Routen hinzufügen

Fügen Sie zwei statische Routen mit demselben Ziel, aber unterschiedlichen ausgehenden XFRM-Schnittstellen und administrativen Distanzen hinzu. Je niedriger die administrative Distanz einer Route, desto höher ihre Priorität. Setzen Sie daher die administrative Distanz der zweiten Route höher als die der ersten. Dadurch wird sichergestellt, dass der Datenverkehr weiterhin über ISP1 fließt und nur dann auf ISP2 umgeleitet wird, wenn ISP1 ausfällt. Sobald ISP1 wieder verfügbar ist, wird der Datenverkehr wieder über ISP1 geleitet.

Um die statischen Routen hinzuzufügen, gehen Sie wie folgt vor:

Notiz

Die unten aufgeführten Einstellungen sind Beispiele.

-

Fügen Sie die erste statische Route wie folgt hinzu:

- Gehe zu Routing > Statische Routen und klicken Hinzufügen.

- In Ziel-IP / Netzmaske, eingeben

192.168.10.0Und/24 (255.255.255.0). - In Tor, eingeben

10.10.10.2. - In Schnittstelle, wählen Sie die

xfrm1. - In Administrative Distanz, eingeben

1.

-

Fügen Sie die zweite statische Route wie folgt hinzu:

- Gehe zu Routing > Statische Routen und klicken Hinzufügen.

- In Ziel-IP / Netzmaske, eingeben

192.168.10.0Und/24 (255.255.255.0). - In Tor, eingeben

20.20.20.2. - In Schnittstelle, wählen Sie die

xfrm2. - In Administrative Distanz, eingeben

2.

Routenpriorität festlegen

Sie müssen die Routenpriorität zuerst der statischen Route zuweisen. Dadurch wird sichergestellt, dass die statische Route sowohl gegenüber der VPN- als auch der SD-WAN-Route priorisiert wird.

Gehen Sie in der Befehlszeilenschnittstelle wie folgt vor:

-

Eingeben 4 für Gerätekonsole.

-

Um die Routenpriorität festzulegen

staticGeben Sie zunächst folgenden Befehl ein:system route_precedence set static vpn sdwan_policyroute -

Um die Routenpriorität zu überprüfen, geben Sie folgenden Befehl ein:

system route_precedence show

Firewall der Zweigstelle

Konfigurieren Sie die routenbasierten VPN-Verbindungen

Um die routenbasierten VPN-Verbindungen zu konfigurieren, gehen Sie auf Ihrer BO-Firewall wie folgt vor:

-

Erstellen Sie einen routenbasierten VPN-Tunnel zwischen Ihren HO- und BO-Firewalls für ISP1.

-

Erstellen Sie einen routenbasierten VPN-Tunnel zwischen Ihren HO- und BO-Firewalls für ISP2.

Anweisungen zum Erstellen eines routenbasierten VPN-Tunnels finden Sie unter Erstellen Sie ein routenbasiertes VPN (beliebige zu beliebigen Subnetzen)..

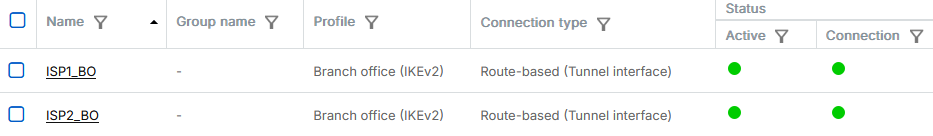

Um Ihre konfigurierten VPN-Verbindungen anzuzeigen, gehen Sie zu Site-to-Site-VPN > IPsec.

Weisen Sie den XFRM-Schnittstellen IP-Adressen zu.

Sie müssen jeder XFRM-Schnittstelle eine IP-Adresse zuweisen, und zwar wie folgt:

-

Gehe zu Netzwerk > Schnittstellen und erweitern Sie die WAN-Schnittstelle, die zum Herstellen der IPsec-Verbindung verwendet wird.

Für die Tunnel werden automatisch XFRM-Schnittstellen erstellt. Beispielsweise können Sie sehen, dass die Schnittstellen xfrm1 und xfrm2 unter der WAN-Schnittstelle erstellt werden.

-

Weisen Sie jeder XFRM-Schnittstelle eine IP-Adresse zu.

Notiz

Die unten aufgeführten Einstellungen sind Beispiele.

- Klicken Sie auf die xfrm1-Schnittstelle.

- Für IPv4/Netzmaske, eingeben

10.10.10.2Und/24(255.255.255.0). - Klicken Sie auf die xfrm2-Schnittstelle.

- Für IPv4/Netzmaske, eingeben

20.20.20.2Und/24(255.255.255.0).

Gateway-Hosts hinzufügen

Fügen Sie für jede XFRM-Schnittstelle einen Gateway-Host hinzu.

-

Fügen Sie einen Gateway-Host für die xfrm1-Schnittstelle wie folgt hinzu:

- Gehe zu Routing > Gateways und klicken Hinzufügen.

- In Schnittstelle, wählen Sie die xfrm1-Schnittstelle aus.

- Geben Sie die übrigen Gateway-Einstellungen entsprechend Ihrer Netzwerkkonfiguration an.

-

Fügen Sie einen Gateway-Host für die xfrm2-Schnittstelle wie folgt hinzu:

- Gehe zu Routing > Gateways und klicken Hinzufügen.

- In Schnittstelle, wählen Sie die xfrm2-Schnittstelle aus.

- Geben Sie die übrigen Gateway-Einstellungen entsprechend Ihrer Netzwerkkonfiguration an.

Statische Routen hinzufügen

Fügen Sie zwei statische Routen mit demselben Ziel, aber unterschiedlicher ausgehender XFRM-Schnittstelle und unterschiedlicher administrativer Distanz hinzu. Je niedriger die administrative Distanz einer Route, desto höher ihre Priorität. Setzen Sie daher die administrative Distanz der zweiten Route höher als die der ersten. Dadurch wird sichergestellt, dass der Datenverkehr weiterhin über ISP1 fließt und nur dann auf ISP2 umgeleitet wird, wenn ISP1 ausfällt. Sobald ISP1 wieder verfügbar ist, wird der Datenverkehr wieder über ISP1 geleitet.

Um die statischen Routen hinzuzufügen, gehen Sie wie folgt vor:

Notiz

Die unten aufgeführten Einstellungen sind Beispiele.

-

Fügen Sie die erste statische Route wie folgt hinzu:

- Gehe zu Routing > Statische Routen und klicken Hinzufügen.

- In Ziel-IP / Netzmaske, eingeben

172.16.16.0Und/24 (255.255.255.0). - In Tor, eingeben

10.10.10.1. - In Schnittstelle, wählen Sie die

xfrm1. - In Administrative Distanz, eingeben

1.

-

Fügen Sie die zweite statische Route wie folgt hinzu:

- Gehe zu Routing > Statische Routen und klicken Hinzufügen.

- In Ziel-IP / Netzmaske, eingeben

172.16.16.0Und/24 (255.255.255.0). - In Tor, eingeben

20.20.20.1. - In Schnittstelle, wählen Sie die

xfrm2. - In Administrative Distanz, eingeben

2.

Routenpriorität festlegen

Sie müssen die Routenpriorität zuerst der statischen Route zuweisen. Dadurch wird sichergestellt, dass die statische Route sowohl gegenüber der VPN- als auch der SD-WAN-Route priorisiert wird.

Gehen Sie in der Befehlszeilenschnittstelle wie folgt vor:

-

Eingeben 4 für Gerätekonsole.

-

Um die Routenpriorität festzulegen

staticGeben Sie zunächst folgenden Befehl ein:system route_precedence set static vpn sdwan_policyroute -

Um die Routenpriorität zu überprüfen, geben Sie folgenden Befehl ein:

system route_precedence show