Leiten Sie den Internetverkehr der Zweigstelle über die Hauptniederlassung weiter.

Sie können eine richtlinienbasierte IPsec-VPN-Verbindung konfigurieren, um den gesamten Internetverkehr von der Zweigstelle über einen IPsec-Tunnel zum WAN-Port der Hauptniederlassung weiterzuleiten.

Wenn Sie möchten, dass der vom System der Zweigstelle generierte Datenverkehr direkt von der Zweigstelle ins Internet geleitet wird, können Sie die richtlinienbasierten IPsec-VPN-Routen für den vom System generierten Datenverkehr deaktivieren.

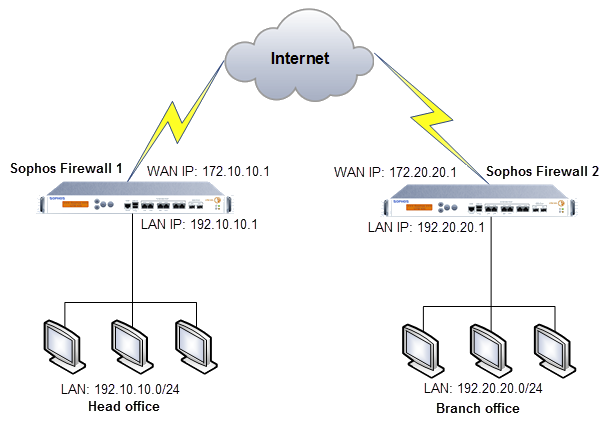

Netzwerkdiagramm

Um den gesamten Internetverkehr von der Zweigstelle an die Hauptniederlassung weiterzuleiten, gehen Sie wie folgt vor:

- Konfigurieren Sie eine richtlinienbasierte IPsec-VPN-Verbindung zwischen der Zweigstelle (Sophos Firewall 2) und der Hauptniederlassung (Sophos Firewall 1).

- Konfigurieren Sie Firewall-Regeln, um den Datenverkehr zuzulassen.

- (Optional) Deaktivieren Sie bei Bedarf die richtlinienbasierten IPsec-VPN-Routen für systemgenerierten Datenverkehr.

Anforderungen

In diesem Szenario muss die Routenpriorität VPN, statische Routen und dann SD-WAN-Routen lauten. Siehe Routenpriorität.

Konfigurieren eines richtlinienbasierten IPsec-VPN

Erstellen Sie eine richtlinienbasierte IPsec-VPN-Verbindung zwischen der Zweigstelle und der Hauptniederlassung. Siehe Erstellen Sie ein richtlinienbasiertes IPsec-VPN mit einem vorab geteilten Schlüssel..

Konfigurieren Sie die Subnetze wie folgt:

| Subnetz | Firewall des Hauptsitzes | Firewall der Zweigstelle |

|---|---|---|

| Lokal | Beliebig | Zweigstellen-LAN |

| Fernbedienung | Zweigstellen-LAN | Beliebig |

Firewall-Regeln konfigurieren

Konfigurieren Sie Firewall-Regeln in der Hauptniederlassung und den Zweigstellen, um den Datenverkehr zuzulassen.

Für alle Regeln gelten die Standardwerte für die Einstellungen, die nicht in den Tabellen aufgeführt sind.

Fügen Sie eine VPN-zu-WAN-Firewallregel in der Firewall der Hauptniederlassung hinzu.

Fügen Sie in der Firewall der Hauptniederlassung eine VPN-zu-WAN-Firewallregel hinzu, um zu ermöglichen, dass der gesamte Datenverkehr vom VPN-Tunnel über den WAN-Port der Firewall der Hauptniederlassung geleitet wird.

Gehen Sie in der Firewall der Hauptverwaltung wie folgt vor:

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

-

Wählen IPv4 oder IPv6 Protokoll auswählen Firewall-Regel hinzufügen: Klicken Sie dann Neue Firewall-Regel.

-

Die Einstellungen sollten wie folgt festgelegt werden:

Einstellung Wert Regelname VPN zu WAN Aktion Akzeptieren Firewall-Verkehr protokollieren Wählen Regelposition Spitze Regelgruppe Keiner Quellzonen VPN Zielzonen VAN Verknüpfte NAT-Regel erstellen > Übersetzte Quelle (SNAT) MASQ -

Klicken Speichern.

Fügen Sie in der Firewall der Zweigstelle eine LAN-zu-VPN-Firewallregel hinzu.

Fügen Sie in der Firewall der Zweigstelle eine LAN-zu-VPN-Firewallregel hinzu, um den gesamten LAN-Datenverkehr an den VPN-Tunnel weiterzuleiten.

Gehen Sie in der Firewall der Zweigstelle wie folgt vor:

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

-

Wählen IPv4 oder IPv6 Protokoll auswählen Firewall-Regel hinzufügen: Klicken Sie dann Neue Firewall-Regel.

-

Die Einstellungen sollten wie folgt festgelegt werden:

Einstellung Wert Regelname LAN zu VPN Aktion Akzeptieren Firewall-Verkehr protokollieren Wählen Regelposition Spitze Regelgruppe Keiner Quellzonen UND Quellnetzwerke und Geräte Zugehöriges IP-Adress-Subnetz Zielzonen VPN -

Klicken Speichern.

Fügen Sie in der Firewall der Zweigstelle eine Firewall-Regel hinzu, um den Datenverkehr zu blockieren.

Fügen Sie in der Firewall der Zweigstelle eine Firewall-Regel hinzu, um den LAN-Datenverkehr zum WAN-Port der Zweigstellen-Firewall zu blockieren.

Gehen Sie in der Firewall der Zweigstelle wie folgt vor:

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

-

Wählen IPv4 oder IPv6 Protokoll auswählen Firewall-Regel hinzufügen: Klicken Sie dann Neue Firewall-Regel.

-

Die Einstellungen sollten wie folgt festgelegt werden:

Einstellung Wert Regelname LAN zu WAN-Verbindung Aktion Fallen Regelposition Spitze Regelgruppe Keiner Quellzonen UND Zielzonen VAN -

Klicken Speichern.

Deaktivieren Sie richtlinienbasierte IPsec-VPN-Routen für systemgenerierten Datenverkehr

Wenn Sie zulassen möchten, dass der vom System der Zweigstelle generierte Datenverkehr direkt vom WAN-Port der Firewall der Zweigstelle ins Internet geleitet wird, können Sie die richtlinienbasierten IPsec-VPN-Routen für den vom System generierten Datenverkehr deaktivieren.

Um richtlinienbasierte IPsec-VPN-Routen für systemgenerierten Datenverkehr zu deaktivieren, gehen Sie wie folgt vor:

- Melden Sie sich an der Befehlszeilenkonsole der Firewall der Zweigstelle an.

- Für Gerätekonsole, Typ

4. -

Geben Sie folgenden Befehl ein:

set routing policy-based-ipsec-vpn system-generate-traffic disable