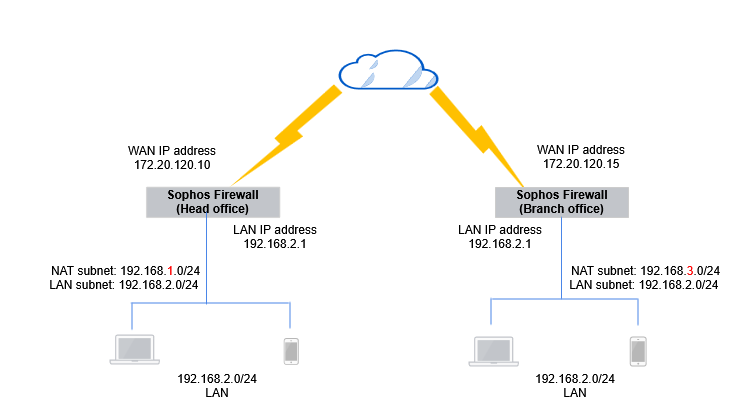

NAT mit richtlinienbasiertem IPsec, wenn lokale und entfernte Subnetze gleich sind

Konfigurieren Sie Network Address Translation (NAT) mit richtlinienbasiertem IPsec-VPN, wenn die Subnetze in der lokalen und der Remote-Firewall identisch sind.

Sie können 1:1-NAT (Host-zu-Host), 1:n-NAT (Host-zu-Subnetz) oder n:n-NAT (Subnetz-zu-Subnetz) verwenden. Für die Konfiguration von n:n-NAT müssen das ursprüngliche und das übersetzte Subnetz die gleiche Größe haben.

Das Beispielszenario zeigt n:n NAT mit einem /24 Subnetz.

Wichtige Schritte

Die wichtigsten Schritte sind folgende:

-

Firewall der Hauptverwaltung konfigurieren:

- Fügen Sie die IP-Hosts hinzu.

- Fügen Sie eine IPsec-Verbindung hinzu.

- Fügen Sie Firewall-Regeln für eingehenden und ausgehenden Datenverkehr hinzu.

-

Konfigurieren der Firewall der Zweigstelle:

- Fügen Sie die IP-Hosts hinzu.

- Fügen Sie eine IPsec-Verbindung hinzu.

- Fügen Sie eingehende und ausgehende Firewall-Regeln hinzu.

-

Stellen Sie die IPsec-Verbindung her.

- Bestätigen Sie den Verkehrsfluss.

Alle Konfigurationsdetails sind Beispiele, die auf dem Netzwerk im folgenden Diagramm basieren:

Firewall des Hauptsitzes

Konfigurieren Sie Folgendes:

IP-Hosts konfigurieren

Konfigurieren Sie die Firewall des Hauptsitzes so, dass der Datenverkehr über die Standortverbindung per NAT weitergeleitet wird. Im Folgenden finden Sie Beispieleinstellungen:

-

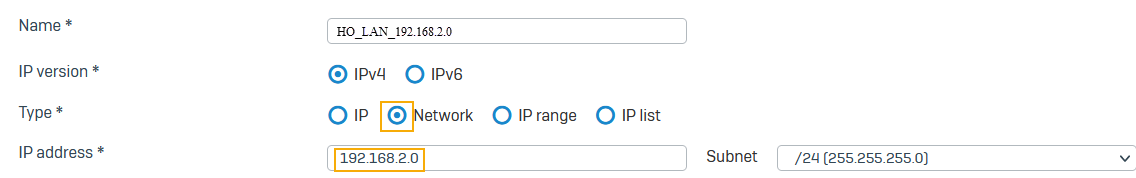

Gehe zu Gastgeber und Dienstleistungen > IP-Host, wählen Hinzufügen: und erstellen Sie das lokale LAN.

Hier ein Beispiel:

-

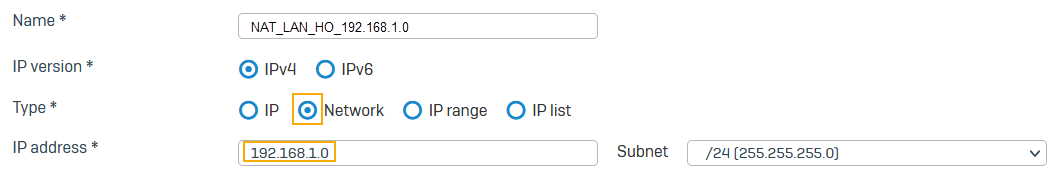

Gehe zu Gastgeber und Dienstleistungen > IP-Host, wählen Hinzufügen: und erstellen Sie das lokale NAT-LAN.

Hier ein Beispiel:

-

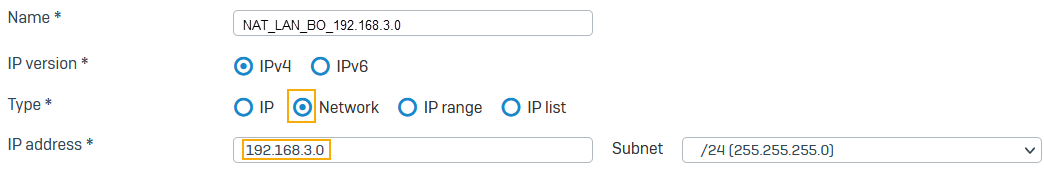

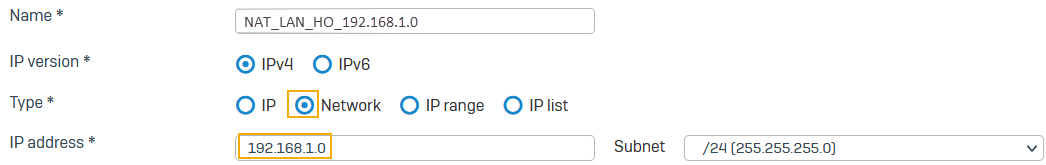

Gehe zu Gastgeber und Dienstleistungen > IP-Host, wählen Hinzufügen: und erstellen Sie das entfernte NAT-LAN.

Hier ein Beispiel:

Notiz

Sie müssen für das lokale LAN und das NAT-Netzwerk dieselbe Subnetzmaske verwenden.

Konfigurieren einer IPsec-Verbindung

Nachfolgend finden Sie Beispieleinstellungen:

- Gehe zu Site-to-Site-VPN > IPsec.

- Unter IPsec-Verbindungen, klicken Hinzufügen.

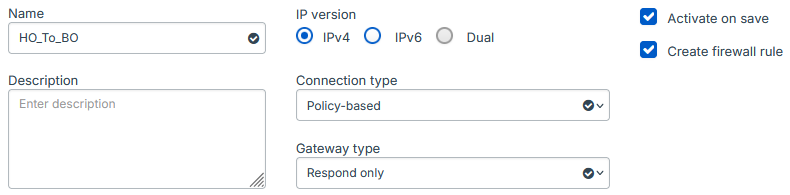

- Geben Sie einen Namen ein.

- Stellen Sie sicher Verbindungstyp ist eingestellt auf Politikbasiert.

-

Stellen Sie sicher Gateway-Typ ist eingestellt auf Nur antworten.

Hier ein Beispiel:

-

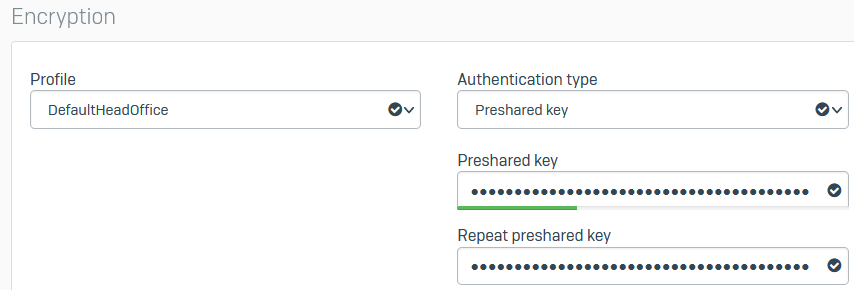

Unter Verschlüsselung, Satz Profil Zu Standard-Hauptsitz.

- Für Authentifizierungstyp, wählen Vorinstallierter Schlüssel.

- Geben Sie einen vorab vereinbarten Schlüssel ein.

-

Bestätigen Sie den vorab geteilten Schlüssel.

Hier ein Beispiel:

-

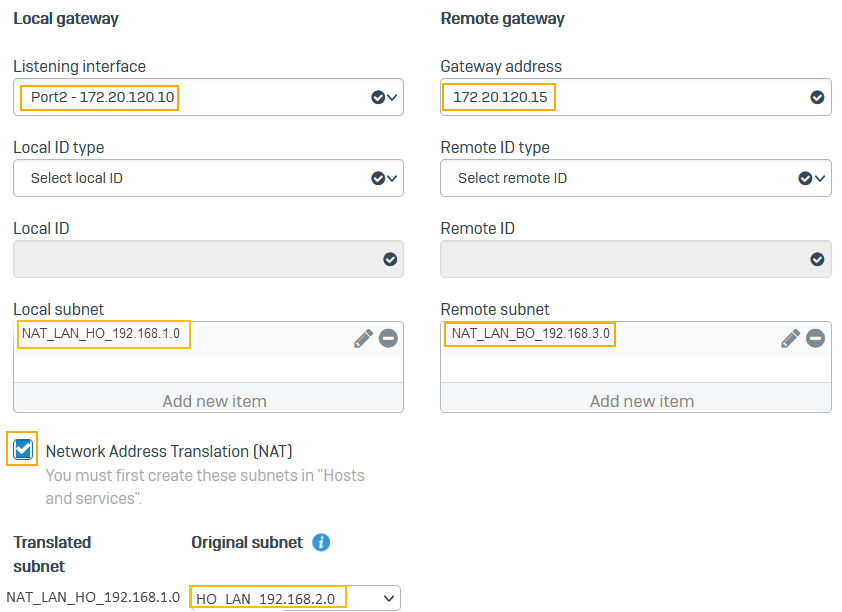

Für Zuhörschnittstelle, wählen Port2.

- Für Gateway-Adresse, eingeben

172.20.120.15. - Für Lokales Subnetz, wählen

NAT_LAN_HO_192.168.1.0. - Für Remote-Subnetz, wählen

NAT_LAN_BO_192.168.3.0. - Wählen Netzwerkadressübersetzung (NAT).

- Für Ursprüngliches Subnetz, wählen

HO_LAN_192.168.2.0. -

Klicken Speichern.

Hier ein Beispiel:

-

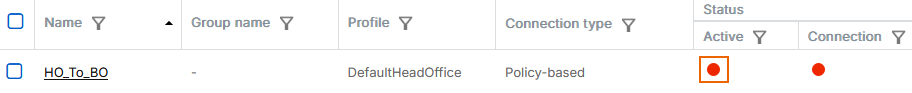

Klicken Sie auf die Status-Schaltfläche

um die Verbindung zu aktivieren.

um die Verbindung zu aktivieren.

Firewall-Regeln konfigurieren

Nachfolgend finden Sie Beispieleinstellungen:

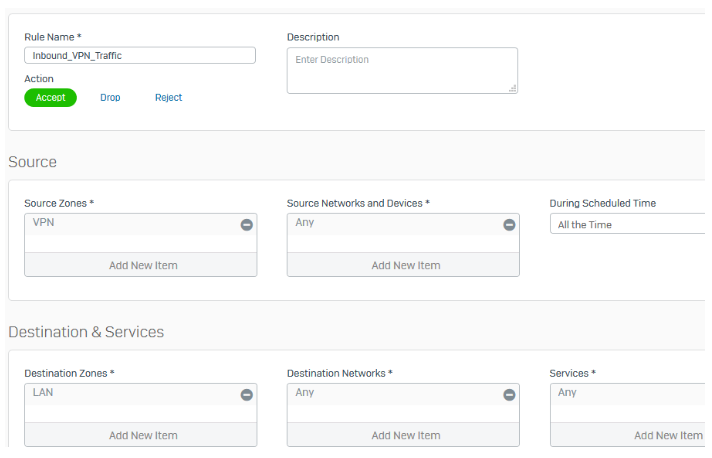

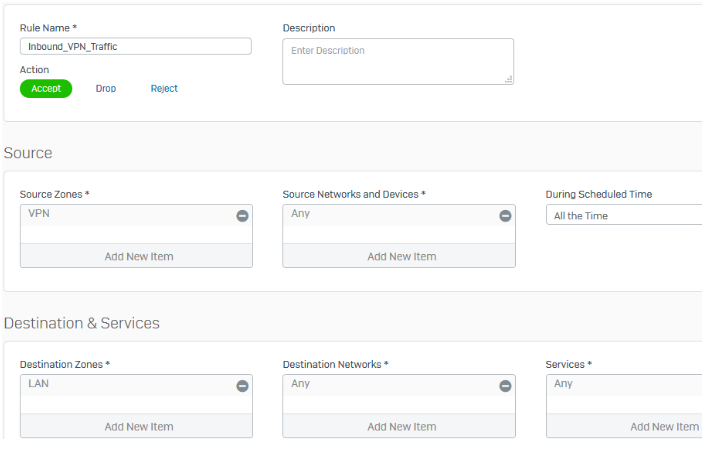

- Gehe zu Regeln und Richtlinien > Firewall-Regeln und klicken Firewall-Regel hinzufügen.

-

Erstellen Sie zwei Regeln wie folgt:

-

Eine Regel, um eingehenden Datenverkehr zu ermöglichen.

-

Eine Regel, um ausgehenden Datenverkehr zu ermöglichen.

Notiz

Stellen Sie sicher, dass die VPN-Firewallregeln ganz oben in der Firewallregelliste stehen.

-

Firewall der Zweigstelle

Konfigurieren Sie Folgendes:

IP-Hosts konfigurieren

Konfigurieren Sie die zweite Sophos-Firewall so, dass der Datenverkehr über die Site-to-Site-Verbindung per NAT weitergeleitet wird. Nachfolgend finden Sie Beispielkonfigurationen:

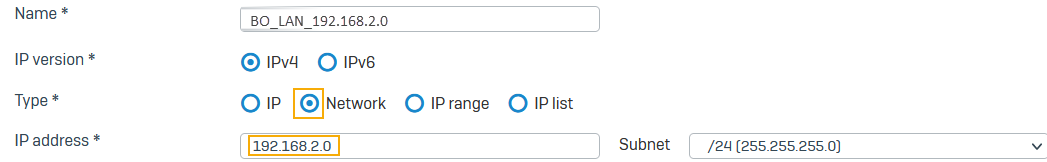

-

Gehe zu Gastgeber und Dienstleistungen > IP-Host und auswählen Hinzufügen und das lokale LAN erstellen.

-

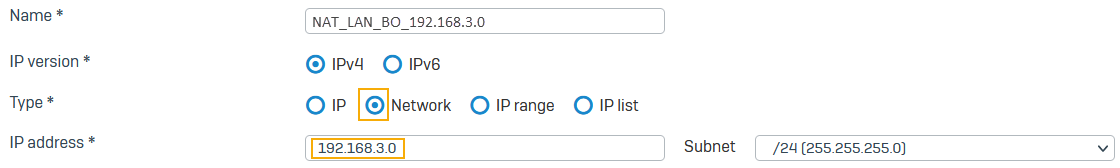

Gehe zu Gastgeber und Dienstleistungen > IP-Host und auswählen Hinzufügen und erstellen Sie das lokale NAT-Netzwerk.

-

Gehe zu Gastgeber und Dienstleistungen > IP-Host und auswählen Hinzufügen und erstellen Sie das entfernte NAT-LAN.

Notiz

Sie müssen für das lokale LAN und das NAT-Netzwerk dieselbe Subnetzmaske verwenden.

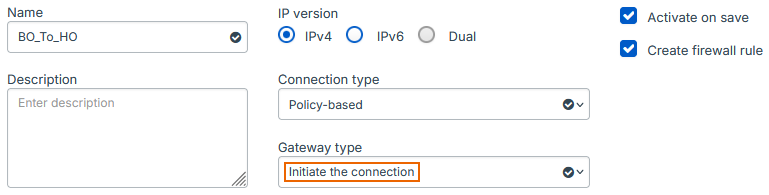

Konfigurieren einer IPsec-Verbindung

Nachfolgend finden Sie Beispieleinstellungen:

- Gehe zu Site-to-Site-VPN > IPsec und auswählen Hinzufügen.

- Geben Sie einen Namen ein.

- Stellen Sie sicher Verbindungstyp ist eingestellt auf Politikbasiert.

-

Stellen Sie sicher Gateway-Typ ist eingestellt auf Verbindung herstellen.

Hier ein Beispiel:

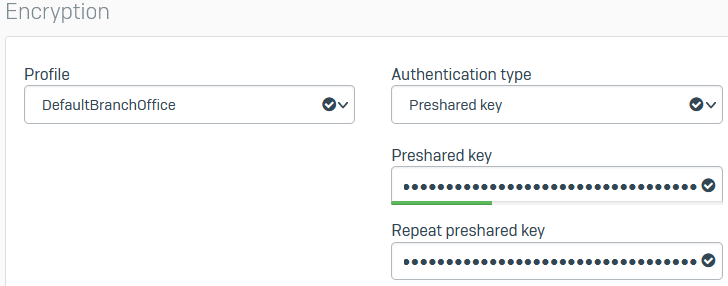

-

Unter Verschlüsselung, Satz Profil Zu Standard-Niederlassung.

- Für Authentifizierungstyp, wählen Vorinstallierter Schlüssel.

-

Geben Sie einen vorab vereinbarten Schlüssel ein und geben Sie ihn erneut ein.

Hier ein Beispiel:

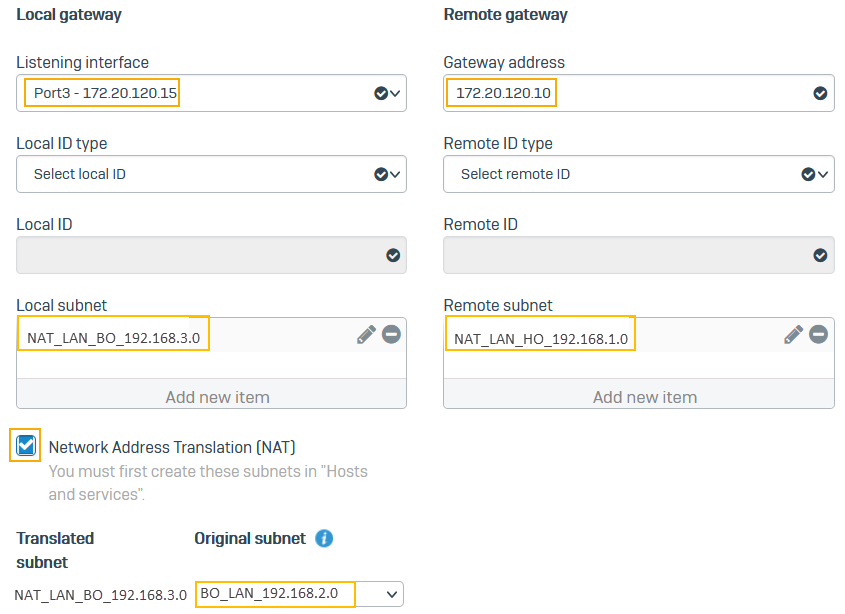

-

Für Zuhörschnittstelle, wählen Port3.

- Für Gateway-Adresse, eingeben

172.20.120.10. - Für Lokales Subnetz, wählen

NAT_LAN_BO_192.168.3.0. - Für Remote-Subnetz, wählen

NAT_LAN_HO_192.168.1.0. - Wählen Netzwerkadressübersetzung (NAT).

- Für Ursprüngliches Subnetz, wählen

BO_LAN_192.168.2.0. -

Klicken Speichern.

Hier ein Beispiel:

-

Klicken Sie auf die Status-Schaltfläche

um die Verbindung zu aktivieren.

um die Verbindung zu aktivieren.

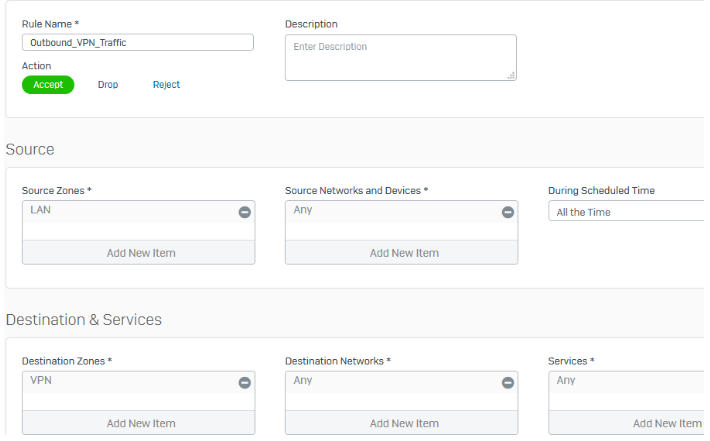

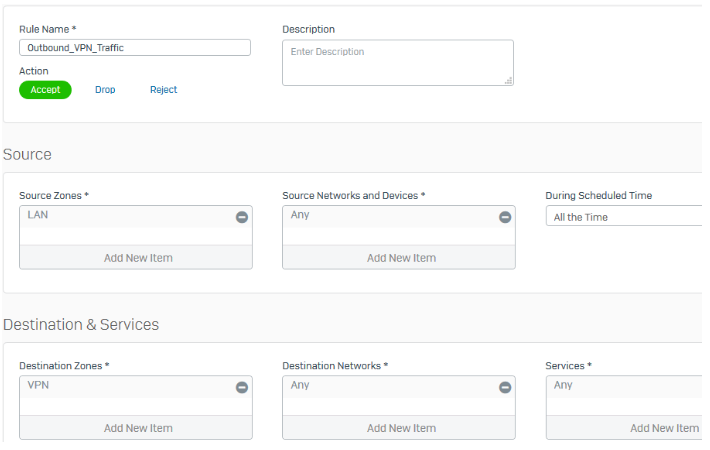

Firewall-Regeln konfigurieren

Nachfolgend finden Sie Beispieleinstellungen:

- Gehe zu Regeln und Richtlinien > Firewall-Regeln und klicken Firewall-Regel hinzufügen.

-

Erstellen Sie zwei Regeln wie folgt:

-

Eine Regel, um eingehenden Datenverkehr zu ermöglichen.

-

Eine Regel, um ausgehenden Datenverkehr zu ermöglichen.

Notiz

Stellen Sie sicher, dass die VPN-Firewallregeln ganz oben in der Firewallregelliste stehen.

-

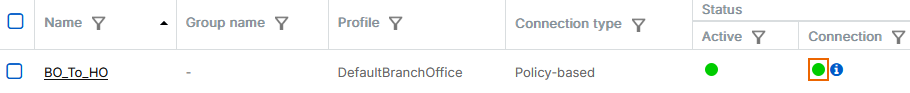

Stellen Sie die IPsec-Verbindung her.

Sobald beide Sophos Firewall-Geräte in der Zentrale und den Zweigstellen konfiguriert sind, müssen Sie die IPsec-Verbindung herstellen.

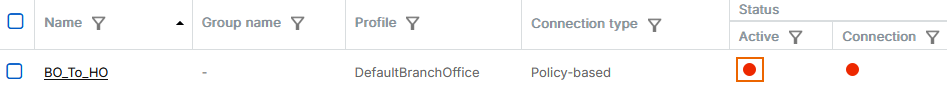

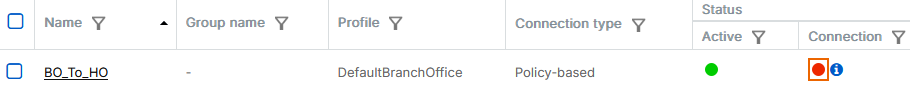

- Gehe zu Site-to-Site-VPN > IPsec.

-

Klicken Sie auf die Status-Schaltfläche

um die Verbindung zu aktivieren.

um die Verbindung zu aktivieren.Die Verbindungsanzeige leuchtet grün, sobald die Verbindung hergestellt ist.

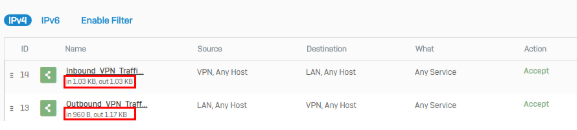

Verkehrsfluss bestätigen

- Erzeugen Sie Datenverkehr, der über die VPN-Verbindung läuft.

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

-

Prüfen Sie, ob die zuvor erstellten Firewall-Regeln den Datenverkehr in beide Richtungen zulassen.

-

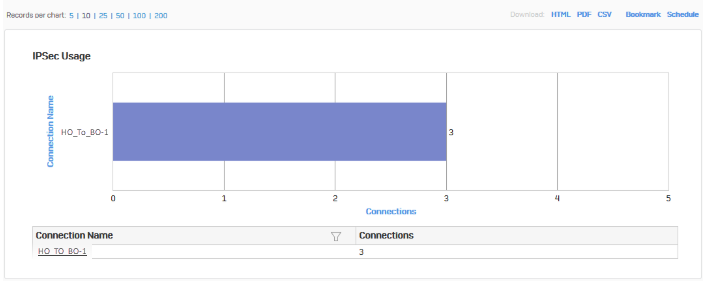

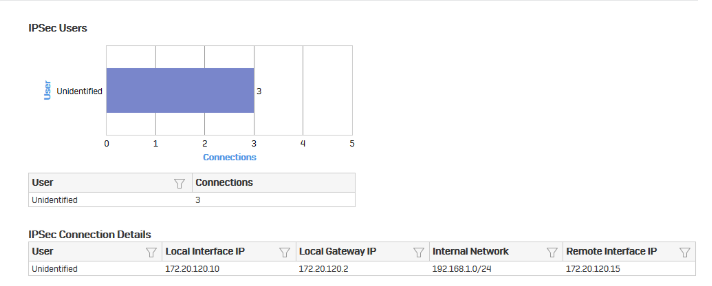

Gehe zu Berichte > VPN und die IPsec-Nutzung bestätigen.

-

Klicken Sie auf den Verbindungsnamen, um weitere Details anzuzeigen.

Überprüfen Sie die Tunnelverbindung.

Um sicherzustellen, dass die Datenverbindung durchgängig funktioniert, senden Sie einen Ping von den Endpunkten der Zweigstellen und der Hauptniederlassung an die NAT-Adressen, die Sie in der Remote-Firewall verwendet haben. Gehen Sie dazu wie folgt vor:

- Öffnen Sie auf dem Endgerät der Zweigstelle die Windows-Eingabeaufforderung.

- Führen Sie folgenden Befehl aus:

ping 192.168.1.2. - Öffnen Sie auf dem Endgerät in der Zentrale die Windows-Eingabeaufforderung.

- Führen Sie folgenden Befehl aus:

ping 192.168.3.2.

Weitere Informationen

In einer Konfiguration mit Hauptsitz und Zweigstelle fungiert die Firewall der Zweigstelle üblicherweise als Tunnelinitiator und die Firewall des Hauptsitzes als Responder. Dies hat folgende Gründe:

- Wenn das Gerät in der Zweigstelle mit einer dynamischen IP-Adresse konfiguriert ist, kann das Gerät in der Hauptniederlassung keine Verbindung herstellen.

- Da die Anzahl der Filialen variiert, empfehlen wir, dass jede Filiale die Verbindung einzeln erneut versucht, anstatt dass die Hauptniederlassung alle Verbindungen zu den Filialen erneut versucht.