Konfigurieren Sie eine sichere Verbindung zu einem Syslog-Server.

Sie können ein externes Zertifikat verwenden, um TLS-verschlüsselte Protokolle von der Sophos Firewall an den Syslog-Server zu senden. Hierfür müssen Sie die Standardzertifizierungsstelle (CA) der Sophos Firewall verwenden.

Einführung

Voraussetzung: Um eine TLS-Verbindung mit dem Syslog-Server herzustellen, müssen Sie die TLS-Verschlüsselung auf dem Syslog-Server aktivieren.

In diesem Beispiel verwenden wir Folgendes:

- Syslog-Server: syslog-ng

- Kunde: Sophos Firewall

- Externes Zertifikat (ExternalCertificate.pem), externer Schlüssel (ExternalPrivateKey.key) und externe Zertifizierungsstelle (ExternalCA.pem). Diese werden mithilfe einer externen Zertifizierungsstelle generiert.

- Standardmäßiges CA-Zertifikat (Default.pem) auf der Sophos Firewall verfügbar.

Die Konfigurationsschritte sind wie folgt:

- Legen Sie die Attribute und Details der Standard-CA auf der Sophos Firewall fest.

- Kopieren Sie das Standard- und das externe CA-Zertifikat, das externe Zertifikat und den externen Schlüssel auf den Syslog-Server.

- Fügen Sie auf der Sophos Firewall den Syslog-Server hinzu.

- Wählen Sie die Module aus, für die Protokolle an den Syslog-Server gesendet werden sollen.

Konfigurieren Sie die Attribute für die Standard-Zertifizierungsstelle auf der Sophos Firewall.

Um das CA-Zertifikat zu erhalten, geben Sie die Attribute für die Standard-CA an und laden Sie die Datei herunter.

-

Gehe zu Zertifikate > Zertifizierungsbehörden und klicken Sie auf die Standard-CA (Standard: ).

Der Name der Zertifizierungsstelle kann nicht geändert werden.

-

Folgende Attribute können Sie ändern:

Name Beschreibung Ländername Land, in dem das Gerät eingesetzt wird. Zustand Der Staat innerhalb des Landes. Ortsname Name der Stadt. Name der Organisation Name des Zertifikatsinhabers. Beispiel: Sophos Group Name der Organisationseinheit Name der Abteilung, der das Zertifikat zugeordnet wird. Beispiel: Marketing Gebräuchlicher Name Gebräuchlicher Name oder FQDN. Beispiel: marketing.sophos.com E-Mail-Adresse E-Mail-Adresse der Kontaktperson. Passwort für den privaten Schlüssel Falls für die Zertifizierungsstelle ein Passwort festgelegt wurde, können Sie es hier ändern. Schlüsseltyp Wählen Sie aus den folgenden Optionen:

- RSA

- Elliptische Kurve

Schlüssellänge Wenn Sie den Schlüsseltyp auf RSA: Wählen Sie die Schlüssellänge. Dies ist die Anzahl der Bits, die zum Erstellen des Schlüssels verwendet werden.

Größere Schlüssel bieten zwar mehr Sicherheit, aber das Ver- und Entschlüsseln von Daten dauert länger.Kurvenname Wenn Sie den Schlüsseltyp auf Elliptische Kurve, wählen Sie den Kurvennamen aus. Sicherer Hash Wählen Sie den Algorithmus aus der Liste aus. -

Klicken Speichern.

-

Klicken Sie auf „Herunterladen“.

für die Standard-CA, die Sie aktualisiert haben.

für die Standard-CA, die Sie aktualisiert haben.Es ist ein

tar.gzDatei. -

Extrahieren Sie die Dateien, um das CA-Zertifikat zu erhalten.

Default.pem.

Kopieren Sie das Zertifikat und die Zertifizierungsstelle auf den Syslog-Server.

Kopieren Sie das Standard-CA-Zertifikat der Sophos Firewall sowie das externe Zertifikat und den Schlüssel auf den Syslog-Server.

- Gehen Sie zum Syslog-Server und kopieren Sie

Default.pemUndExternalCA.pemzum/etc/syslog-ng/ca.d/Verzeichnis. - Kopieren Sie das Zertifikat des Syslog-Servers (

ExternalCertificate.pem) und Schlüssel (ExternalPrivateKey.key) zum/etc/syslog-ng/cert.d/Verzeichnis -

Gehe zu

/etc/syslog-ng/ca.d/Verzeichnis und geben Sie den folgenden Befehl ein, um einen Hash basierend aufDefault.pem:#openssl x509 -noout -hash -in Default.pemDas Ergebnis ist ein alphanumerischer Hash (Beispiel:

52412b66) basierend auf dem ausgezeichneten Namen im CA-Zertifikat. -

Geben Sie den folgenden Befehl mit dem Hash und dem Suffix ein.

.0um eine symbolische Verbindung herzustellen zuDefault.pem:#ln -s Default.pem 52412b66.0 -

Bearbeiten Sie die

syslog-ng.confDatei, die auf das Zertifikat verweist (ExternalCertificate.pem), der Schlüssel (ExternalPrivateKey.key), das Zertifikat einer Drittanbieter-CA (ExternalCA.pem) und das CA-Zertifikat der Sophos Firewall (Default.pemGehen Sie wie folgt vor:- Eingeben

ExternalCertificate.pemUndExternalPrivateKey.keymit den Pfaden zu den jeweiligen Verzeichnissen. - Eingeben

ca.dmit dem Pfad zum CA-Verzeichnis.

Beispiel

@version: 3.15 @include "scl.conf" source s_src { network(ip(0.0.0.0) port(6514) transport("tls") tls( key-file("/etc/syslog-ng/cert.d/ExternalPrivateKey.key") cert-file("/etc/syslog-ng/cert.d/ExternalCertificate.pem") ca-dir("/etc/syslog-ng/ca.d") peer_verify(required-trusted)) ); }; destination d_local { file("/var/log/messages"); file("/var/log/messages-kv.log" template("$ISODATE $HOST $(format-welf --scope all-nv-pairs)\n") frac-digits(3)); }; log { source(s_src); destination(d_local); }; - Eingeben

-

Starten Sie den syslog-ng-Server.

Fügen Sie einen Syslog-Server hinzu.

Fügen Sie einen Syslog-Server zur Sophos Firewall hinzu und legen Sie die Protokollierungseinstellungen für den Server fest.

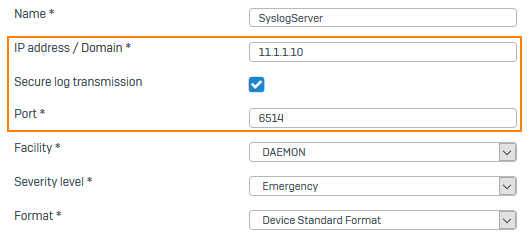

- Gehe zu Systemdienste > Protokolleinstellungen und klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Option Beschreibung IP-Adresse/Domäne IP-Adresse oder Domänenname des Syslog-Servers. Sichere Protokollübertragung Verschlüsselt die an den Syslog-Server gesendeten Protokolle mittels TLS. Hafen 6514 -

Klicken Speichern.

Hier ein Beispiel:

-

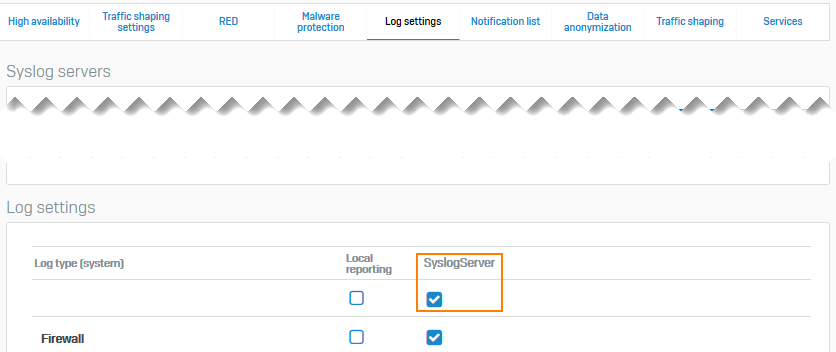

Gehe zu Systemdienste > Protokolleinstellungen und scrollen Sie nach unten zu Protokolleinstellungen. Unter Syslog-Server: Wählen Sie die Protokolle aus, die Sie senden möchten.

Hier ein Beispiel: