Konfigurieren Sie IPsec-Fernzugriffs-VPN mit dem Sophos Connect-Client

Sie können IPsec-Fernzugriffsverbindungen konfigurieren. Benutzer können die Verbindung über den Sophos Connect-Client herstellen.

Videos

Konfigurieren Sie IPsec- und SSL-VPN für den Fernzugriff

Konfigurieren von Microsoft Entra ID SSO für Sophos Connect

Einführung

Um IPsec-Fernzugriffsverbindungen über den Sophos Connect-Client zu konfigurieren und einzurichten, gehen Sie wie folgt vor:

- Generieren Sie ein lokal signiertes Zertifikat.

- (Optional) Richten Sie Microsoft Entra ID Single Sign-On (SSO) ein.

- Überprüfen Sie die Authentifizierungsmethoden.

- Konfigurieren Sie die IPsec-Fernzugriffsverbindung.

- Senden Sie die Konfigurationsdatei an die Benutzer.

- (Optional) Weisen Sie einem Benutzer eine statische IP-Adresse zu.

- Füge eine Firewall-Regel hinzu.

- Zugriff auf Dienste gewähren.

- Senden Sie den Benutzern den Sophos Connect-Client. Alternativ können Benutzer ihn vom VPN-Portal herunterladen.

Die Nutzer müssen Folgendes beachten:

- Installieren Sie den Sophos Connect Client auf den Endgeräten.

- Importieren Sie die Konfigurationsdatei in den Client und stellen Sie die Verbindung her.

Notiz

IPsec-Fernzugriffs-VPN unterstützt keine Verbindungen aus dem LAN.

Konfigurieren Sie ein lokal signiertes Zertifikat

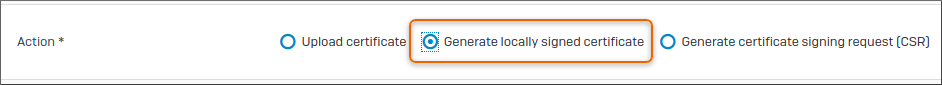

- Gehe zu Zertifikate > Zertifikate und klicken Hinzufügen.

-

Wählen Lokal signiertes Zertifikat generieren.

Alternativ können Sie auswählen Upload-Zertifikat falls Sie einen haben.

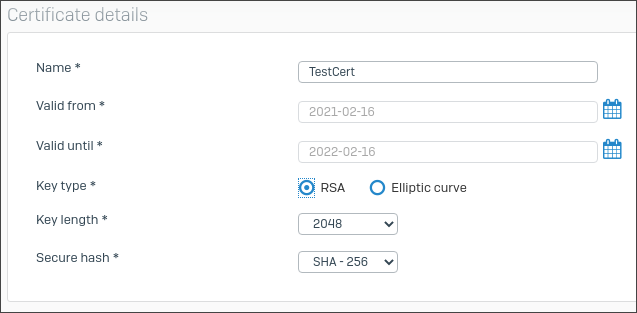

-

Geben Sie die Zertifikatsdetails für das lokal unterzeichnete Zertifikat.

Hier ein Beispiel:

-

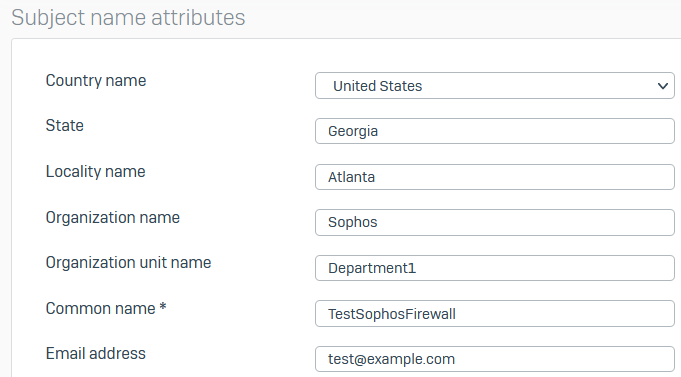

Geben Sie die Attribute des Subjektnamens.

Hier ein Beispiel:

-

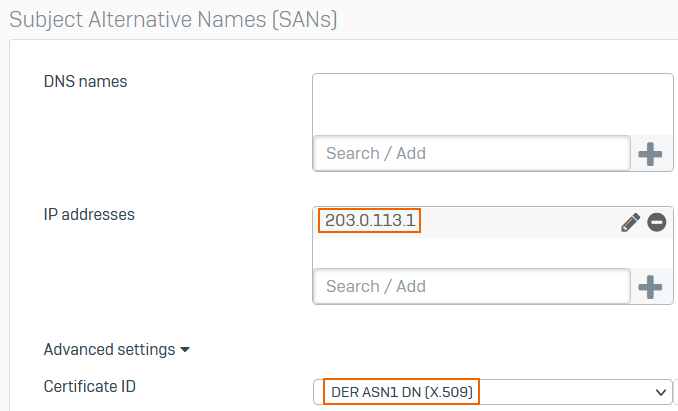

Unter Alternative Bezeichnungen für das Fach: Geben Sie einen DNS-Namen oder eine IP-Adresse ein und klicken Sie auf die Schaltfläche "Hinzufügen" (+).

Hier ein Beispiel:

Microsoft Entra ID SSO einrichten

Sie können die Microsoft Entra ID SSO-Authentifizierung für den Remotezugriff über IPsec-VPN einrichten. Siehe Microsoft Entra ID (Azure AD) Server.

Um die Microsoft Entra ID SSO-Authentifizierung einzurichten, gehen Sie wie folgt vor:

- Konfigurieren Sie Ihre Microsoft Entra ID im Azure-Portal. Siehe Microsoft Entra ID in die Sophos Firewall integrieren.

- Fügen Sie einen Microsoft Entra ID-Server in der Firewall hinzu. Siehe Fügen Sie einen Microsoft Entra ID (Azure AD)-Server hinzu.

- (Optional) Gruppen aus Microsoft Entra ID importieren. Siehe Importgruppen.

- Erlauben Sie die erforderlichen URLs. Siehe Microsoft Azure-URLs zulassen.

Authentifizierungsdienste prüfen

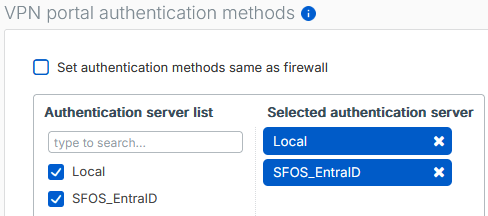

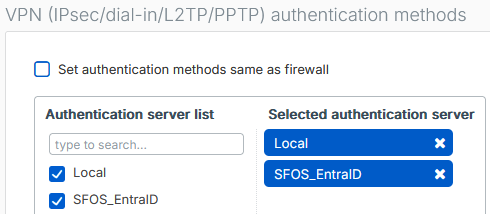

Überprüfen Sie, ob die Authentifizierungsmethoden, die Sie für das VPN-Portal und das IPsec-VPN verwenden möchten, konfiguriert sind in Authentifizierung > Dienstleistungen.

In diesem Beispiel legen Sie für das VPN-Portal und die IPsec-VPN-Authentifizierungsmethoden lokale Authentifizierung und einen Authentifizierungsserver wie Microsoft Entra ID fest.

- Gehe zu Authentifizierung > Dienstleistungen.

-

Unter VPN-Portal-Authentifizierungsmethoden: Überprüfen Sie, ob die Ausgewählter Authentifizierungsserver ist eingestellt auf Lokal und dem Authentifizierungsserver, den Sie unter konfiguriert haben Authentifizierung > Server.

-

Unter VPN-Authentifizierungsmethoden (IPsec/Einwahl/L2TP/PPTP): Überprüfen Sie, ob die Ausgewählter Authentifizierungsserver ist eingestellt auf Lokal und dem Authentifizierungsserver, den Sie unter konfiguriert haben Authentifizierung > Server.

Notiz

Wenn Sie die Microsoft Entra ID SSO-Authentifizierung verwenden möchten, stellen Sie sicher, dass Sie den Microsoft Entra ID-Server als Authentifizierungsmethode konfigurieren. Authentifizierung > Dienstleistungen Bevor Sie die VPN-Konfigurationsdatei herunterladen. Andernfalls funktioniert die SSO-Authentifizierung nicht.

Konfiguration des IPsec-Fernzugriffs

Legen Sie die Einstellungen für IPsec-Fernzugriffsverbindungen fest.

- Gehe zu VPN-Fernzugriff > IPsec und klicken Aktivieren.

-

Legen Sie die allgemeinen Einstellungen fest.

Name Beispieleinstellungen Schnittstelle 203.0.113.1Wählen Sie einen WAN-Port aus.

IPsec-Profil DefaultRemoteAccessSie können nur IKEv1-Profile auswählen mit Erkennung toter Gleichaltriger (DPD) ausgeschaltet oder eingestellt auf Trennen.

Authentifizierungstyp Digital certificateLokales Zertifikat Appliance certificateRemote-Zertifikat TestCertWählen Sie ein lokal signiertes Zertifikat aus. Alternativ können Sie ein Zertifikat auswählen, das Sie hochgeladen haben. Zertifikate > Zertifikate.

Lokale ID Die Firewall wählt automatisch die lokale ID für digitale Zertifikate aus.

Stellen Sie sicher, dass Sie eine Zertifikats-ID für das Zertifikat konfiguriert haben.

Remote-ID Stellen Sie sicher, dass Sie eine Zertifikats-ID für das Zertifikat konfiguriert haben. Zugelassene Benutzer und Gruppen TestGroup -

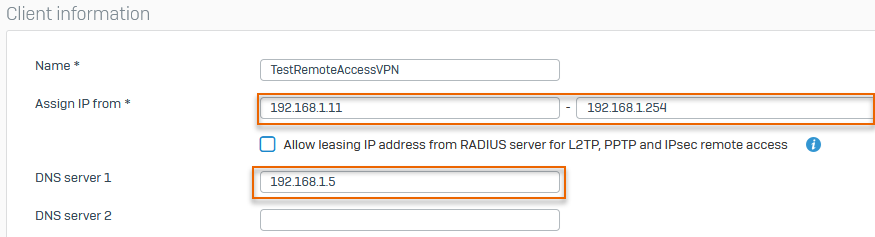

Geben Sie die Kundeninformationen an.

Hier ein Beispiel:

Name Beispieleinstellungen Name TestRemoteAccessVPNIP-Adresse zuweisen von 192.168.1.11192.168.1.254DNS-Server 1 192.168.1.5 -

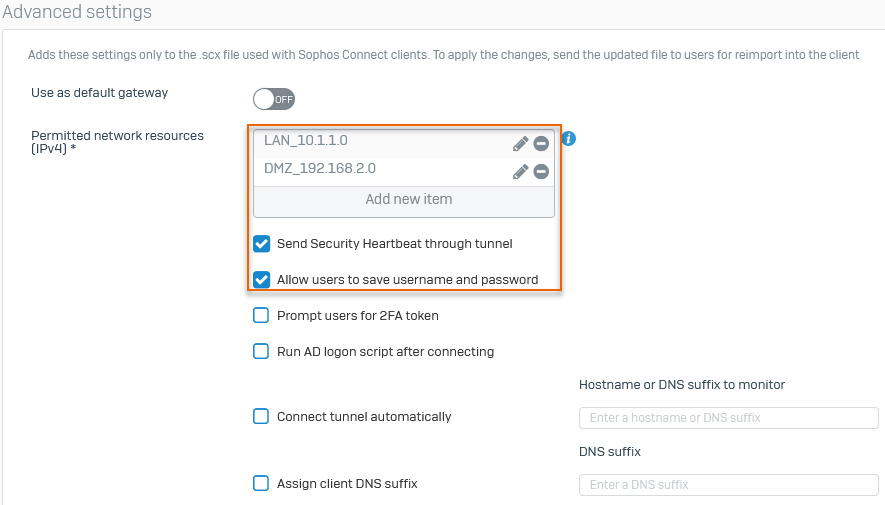

Geben Sie die gewünschten erweiterten Einstellungen an und klicken Sie auf Anwenden.

Name Beispieleinstellungen Zulässige Netzwerkressourcen (IPv4) LAN_10.1.1.0DMZ_192.168.2.0Sicherheits-Heartbeat durch Tunnel senden Sendet den Sicherheits-Heartbeat von Remote-Clients durch den Tunnel. Ermöglichen Sie Benutzern das Speichern von Benutzernamen und Passwort Benutzer können ihre Anmeldeinformationen speichern. Hier ein Beispiel:

-

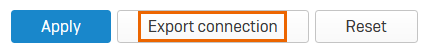

Klicken Exportverbindung am Ende der Seite.

Die exportierten

tar.gzDie Datei enthält eine.scxDatei und ein.tgbDatei. -

Sende die

.scxDatei an Benutzer senden. Alternativ können Sie den Client herunterladen und an die Benutzer senden.

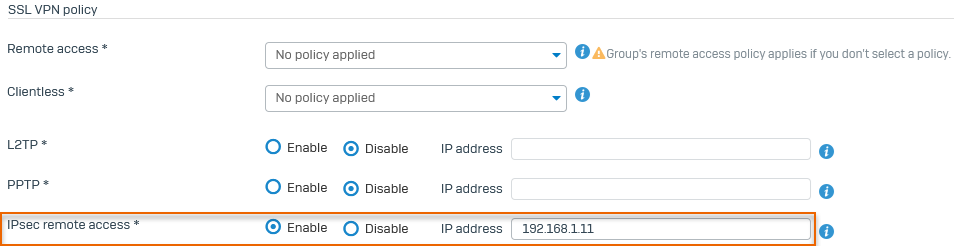

Weisen Sie einem Benutzer eine statische IP-Adresse zu.

Sie können einem Benutzer, der sich über den Sophos Connect-Client verbindet, eine statische IP-Adresse wie folgt zuweisen:

- Gehe zu Authentifizierung > Benutzer: und wählen Sie den Benutzer aus.

-

Scrollen Sie auf der Seite mit den Benutzereinstellungen nach unten zu IPsec-Fernzugriff, klicken Aktivieren: und geben Sie eine IP-Adresse ein.

Hier ein Beispiel:

Fügen Sie eine Firewall-Regel hinzu

Konfigurieren Sie eine Firewall-Regel, um den Datenverkehr vom VPN zum LAN und zur DMZ zuzulassen, da Sie in diesem Beispiel Remote-Benutzern den Zugriff auf diese Zonen ermöglichen möchten.

- Geben Sie einen Namen ein.

-

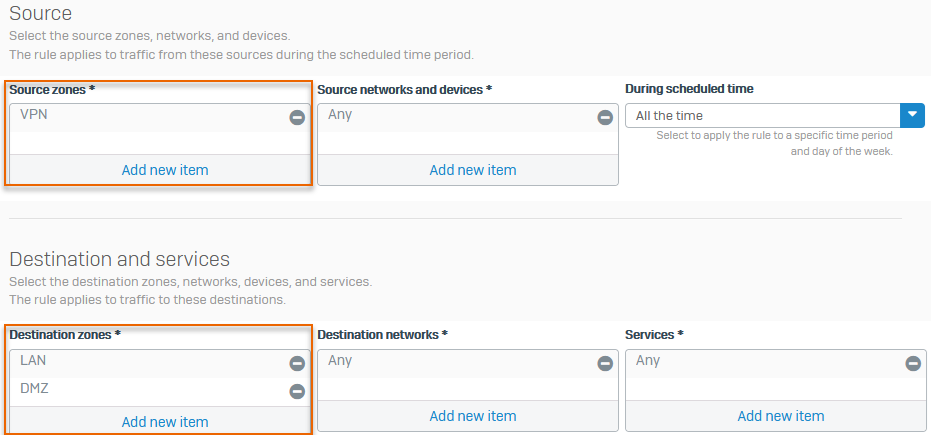

Geben Sie die Quell- und Zielzonen wie folgt an und klicken Sie auf Anwenden:

Name Beispieleinstellungen Quellzonen VPNZielzonen LANDMZHier ein Beispiel:

Notiz

Unter erweiterten Einstellungen für IPsec (Fernzugriff), wenn Sie auswählen Als Standardgateway verwenden: Der Sophos Connect-Client leitet den gesamten Datenverkehr, einschließlich des Internetverkehrs, vom Remote-Benutzer durch den Tunnel. Um diesen Datenverkehr zuzulassen, müssen Sie zusätzlich die folgenden Einstellungen vornehmen: Zielzone zur WAN-Schnittstelle in der Firewall-Regel.

Zugriff auf Dienste gewähren

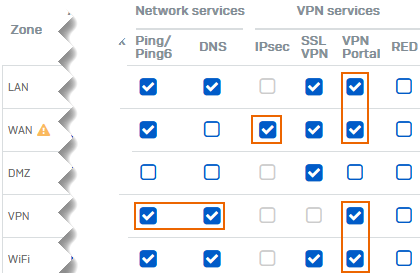

Sie müssen Benutzern den Zugriff auf Dienste wie IPsec, VPN-Portal, DNS und Ping ermöglichen.

- Gehe zu Verwaltung > Gerätezugriff.

-

Unter IPsec, wählen Sie die VAN Kontrollkästchen.

Dies ermöglicht es Remote-Benutzern, über Remote-Zugriff und Site-to-Site-IPsec-VPN-Tunnel auf diese zuzugreifen.

-

Unter VPN-Portal: Wählen Sie die Kontrollkästchen für UND, VAN, VPN, Und W-lan.

Dies ermöglicht es Benutzern, sich aus diesen Zonen im VPN-Portal anzumelden und den Sophos Connect-Client herunterzuladen. Wir empfehlen, den Zugriff aus dem WAN nur temporär zu erlauben.

-

(Optional) Unter DNS, wählen Sie die VPN Kontrollkästchen.

Dies ermöglicht es Remote-Benutzern, Domänennamen über VPN aufzulösen, wenn Sie die DNS-Auflösung über die Firewall konfiguriert haben.

-

(Optional) Unter Ping/Ping6, wählen Sie die VPN Kontrollkästchen.

Dies ermöglicht es Remote-Benutzern, die VPN-Verbindung zur Firewall zu überprüfen.

-

Klicken Anwenden.

Konfigurieren des Sophos Connect-Clients auf Endgeräten

Benutzer müssen den Sophos Connect-Client auf ihren Endgeräten installieren und die Daten importieren. .scx Datei an den Client senden.

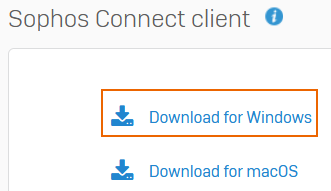

Sie können die Sophos Connect Client-Installationsprogramme von der Sophos Firewall Web-Administrationskonsole herunterladen und diese mit Benutzern teilen.

Alternativ können Benutzer den Sophos Connect-Client wie folgt vom VPN-Portal herunterladen:

- Melden Sie sich im VPN-Portal an.

- Klicken VPN.

-

Unter Sophos Connect-Client: Klicken Sie auf eine der folgenden Optionen:

- Download für Windows

- Download für macOS

-

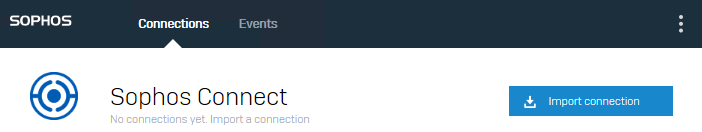

Klicken Sie auf den heruntergeladenen Sophos Connect-Client.

Anschließend können Sie es in der Taskleiste Ihres Endgeräts sehen.

-

Klicken Importverbindung: und wählen Sie die

.scxDie Datei wurde Ihnen von Ihrem Administrator gesendet. -

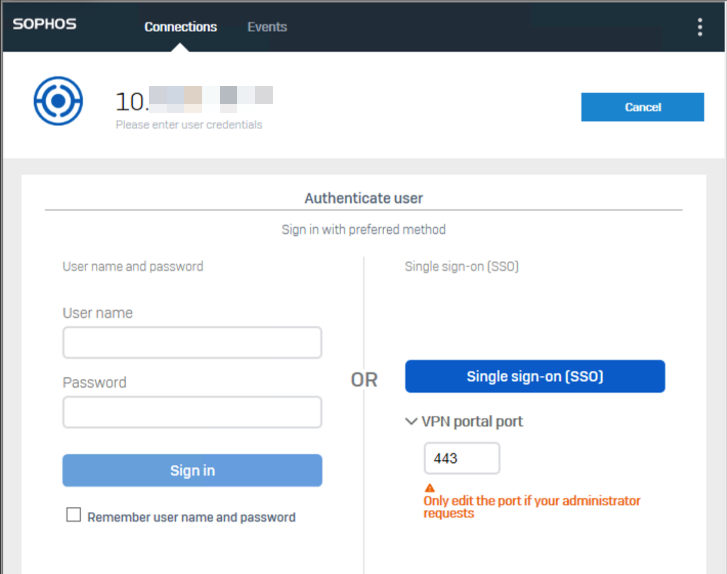

Melden Sie sich mit Ihren VPN-Portal-Zugangsdaten oder über SSO an.

-

Geben Sie den Bestätigungscode ein, falls eine Multi-Faktor-Authentifizierung (MFA) erforderlich ist.

Zwischen dem Client und der Sophos Firewall wird eine IPsec-Fernzugriffsverbindung hergestellt.

Notiz

Wenn Sie sich zuvor mit Ihren Anmeldedaten und mit Merken Sie sich Benutzername und Passwort Wenn Sie diese Option auswählen, werden Sie automatisch mit Ihren Anmeldedaten angemeldet. Um die Anmeldeoptionen erneut anzuzeigen, beispielsweise wenn Sie SSO anstelle Ihrer Anmeldedaten verwenden möchten, klicken Sie auf „Verbindung bearbeiten“.  und klicken Klare Referenzen: Die Anmeldeoptionen werden Ihnen beim nächsten Anmelden angezeigt.

und klicken Klare Referenzen: Die Anmeldeoptionen werden Ihnen beim nächsten Anmelden angezeigt.