DoS- und Spoofing-Schutz

Um Spoofing-Angriffe zu verhindern, können Sie den Datenverkehr auf anerkannte IP-Adressen, vertrauenswürdige MAC-Adressen und IP-MAC-Paare beschränken. Sie können außerdem Datenverkehrslimits und -flags festlegen, um DoS-Angriffe zu verhindern, und Regeln erstellen, um die DoS-Prüfung zu umgehen. Die Firewall protokolliert verworfenen Datenverkehr.

- Um sich vor Spoofing-Angriffen zu schützen, wählen Sie Spoofing-Schutz aktivieren: Einstellungen und Zonen festlegen und klicken Anwenden: Um den Datenverkehr von einer unbekannten IP-Adresse auf einer vertrauenswürdigen MAC-Adresse zu blockieren, wählen Sie Folgendes aus: Unbekannte IP-Adressen auf vertrauenswürdigen MAC-Adressen einschränken.

- Um eine vertrauenswürdige MAC-Adresse hinzuzufügen, scrollen Sie zu Vertrauenswürdiger Spoofing-Schutz MAC und klicken Hinzufügen: Klicken Sie hier, um Adressen zu importieren. Import.

- Um sich vor DoS-Angriffen zu schützen, scrollen Sie zu DOS-Einstellungen: Einstellungen festlegen und klicken Anwenden: Um den aktuellen Status von DoS-Angriffen anzuzeigen, klicken Sie auf den bereitgestellten Link.

- Um die DoS-Prüfung für eine bestimmte IP-Adresse oder einen bestimmten Port zu umgehen, scrollen Sie zu DoS-Umgehungsregel und klicken Hinzufügen.

Spoof-Schutz – Allgemeine Einstellungen

Geben Sie die Art der Spoofing-Prävention und die zu schützenden Zonen an.

IP-Spoofing: Wenn die Quell-IP-Adresse eines Pakets mit keinem Eintrag in der Routing-Tabelle der Firewall übereinstimmt oder wenn das Paket nicht aus einem direkten Subnetz stammt, verwirft die Firewall das Paket.

MAC-Filter: Wenn das Paket keine als vertrauenswürdig gelistete MAC-Adresse enthält, verwirft die Firewall das Paket. Zur Auswahl MAC-Filter: Sie müssen mindestens eine vertrauenswürdige MAC-Adresse hinzufügen.

Notiz

MAC-Filter Gilt nicht für DHCP-Pakete.

IP-MAC-Paarfilter: Ein IP-MAC-Paar ist eine vertrauenswürdige MAC-Adresse, die an eine IP-Adresse gebunden ist. Damit eine Zuordnung erfolgt, müssen die IP- und MAC-Adresse eines eingehenden Pakets mit einem IP-MAC-Paar übereinstimmen. Wenn keine vertrauenswürdige MAC-Adresse konfiguriert ist, wird der gesamte Datenverkehr zugelassen. IP-MAC-Paarfilter Blockiert nur, wenn eine IP-MAC-Paar-Diskrepanz vorliegt.

Wenn Sie für einige Zonen den IP-MAC-Paarfilter auswählen, Unbekannte IP-Adressen auf vertrauenswürdigen MAC-Adressen einschränken verhält sich wie folgt:

| Unbekannte IP-Adressen auf vertrauenswürdigen MAC-Adressen einschränken | Verhalten |

|---|---|

| Ausgewählt | Ein Paket von einer vertrauenswürdigen MAC-Adresse wird ohne IP-Bindung verworfen, stattdessen wird eine unbekannte IP-Adresse verwendet. Unbekannte IP-Adressen sind solche, die nicht in der Routing-Tabelle der Firewall enthalten sind oder nicht zu einem direkten Subnetz gehören. |

| Freigegeben |

|

Vertrauenswürdiger Spoofing-Schutz MAC

Verwenden Sie vertrauenswürdige MAC-Adressen mit der MAC-Filtereinstellung, um den Datenverkehr für bestimmte Hosts zuzulassen.

Wenn Sie eine vertrauenswürdige MAC-Adresse an eine IP-Adresse binden, gleicht die Firewall den Datenverkehr mit den IP-MAC-Paaren ab und filtert den Datenverkehr anhand der für den IP-MAC-Paarfilter festgelegten Einstellungen.

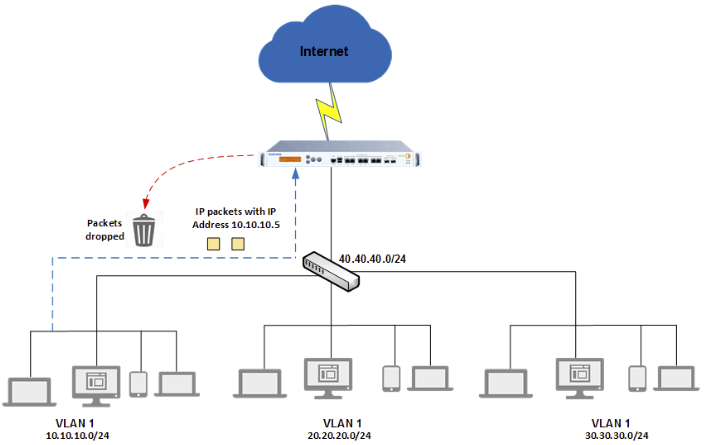

Workflow zum Schutz vor Spoofing

Im Netzwerkdiagramm übernimmt ein Core-Switch mit einer Sophos-Firewall als Standardgateway das Inter-VLAN-Routing. Die Firewall selbst ist nicht an Inter-VLAN-Routen angeschlossen.

Der Arbeitsablauf gestaltet sich wie folgt:

- Ein Benutzer in VLAN 1 mit der IP-Adresse 10.10.10.5 versucht auf zuzugreifen

www.google.com. -

Die Firewall empfängt die Anfrage über ihre LAN-Schnittstelle und prüft folgende Bedingungen:

- Ein Routeneintrag für die von 10.10.10.5 empfangenen Pakete.

- Die Quell-IP-Adresse des Pakets ist Teil eines direkt verbundenen Subnetzes.

-

Die von 10.10.10.5 empfangenen Pakete werden verworfen, wenn die Bedingungen für IP-Spoofing nicht erfüllt sind.

Dienstverweigerung (DoS)

Ein DoS-Angriff legt ein Gerät oder eine Netzwerkressource für die Nutzer lahm. Eine gängige Angriffsmethode besteht darin, ein Gerät mit einer Vielzahl von Anfragen zu überlasten, sodass es entweder nicht mehr auf legitimen Datenverkehr reagieren kann oder so langsam reagiert, dass es unbrauchbar wird.

DoS-Angriffe können auf folgende Weise durchgeführt werden:

- ICMP-Flut: Bei dieser Methode versenden die Angreifer eine große Anzahl von IP-Paketen, deren Quelladressen als die Adressen legitimer Nutzer erscheinen. Die Bandbreite des Netzwerks wird schnell erschöpft, sodass legitime Pakete ihr Ziel nicht erreichen.

- SYN/TCP-Flut: Dieser Angriff erfolgt, indem ein Gerät eine Flut von TCP/SYN-Paketen sendet, oft mit einer gefälschten Absenderadresse. Jedes Paket wird wie eine Verbindungsanfrage behandelt. Daraufhin baut der Server eine halboffene Verbindung auf, indem er ein TCP/SYN-ACK-Paket (Bestätigung) zurücksendet und auf ein Antwortpaket von der Absenderadresse wartet. Da die Absenderadresse jedoch gefälscht ist, trifft keine Antwort ein. Diese halboffenen Verbindungen belegen die verfügbaren Verbindungen des Servers und verhindern, dass er auf legitime Anfragen reagiert, bis der Angriff beendet ist.

- UDP-Flut: Ein UDP-Flood-Angriff kann gestartet werden, indem zahlreiche UDP-Pakete an zufällige Ports eines Zielgeräts gesendet werden. Aufgrund der großen Anzahl an UDP-Paketen ist das Zielgerät gezwungen, viele ICMP-Pakete zu senden, wodurch es schließlich für andere Clients nicht mehr erreichbar wird.

Verteilte Dienstverweigerung (DDoS)

Ein DDoS-Angriff liegt vor, wenn mehrere legitime oder kompromittierte Geräte einen DoS-Angriff auf ein einzelnes Gerät durchführen. Dieser verteilte Angriff kann das Zielgerät kompromittieren oder es zum Abschalten zwingen und damit auch die Dienste für legitime Nutzer lahmlegen.

DOS-Einstellungen

Sie können Grenzwerte für gesendeten und empfangenen Datenverkehr festlegen und DoS-Angriffe kennzeichnen, um eine Überlastung der Netzwerk-Hosts zu verhindern.

Tipp

Legen Sie Grenzwerte basierend auf Ihren Netzwerkspezifikationen fest. Werte, die Ihre verfügbare Bandbreite oder Serverkapazität überschreiten, können die Leistung beeinträchtigen. Zu niedrige Werte können gültige Anfragen blockieren.

| Name | Beschreibung |

|---|---|

| SYN-Flut | Hohe Anzahl von SYN-Anfragen, die den Zielserver zwingen, eine zunehmende Anzahl halb geöffneter Verbindungen herzustellen. |

| UDP-Flut | Eine hohe Anzahl von UDP-Paketen zwingt den Zielhost, nach der am Port lauschenden Anwendung zu suchen und mit einer zunehmenden Anzahl von ICMP-Paketen zu antworten. |

| TCP-Flut | Hohe TCP-Paketrate. |

| ICMP/ICMPv6-Flut | Hohe Anzahl von ICMP/ICMPv6-Echo-Anfragen. |

| Verworfene Quellroutenpakete | Verwirft Pakete, für die der Absender die Paketroute angibt, und verhindert so, dass Angreifer die Routingtabellen manipulieren. |

| ICMP/ICMPv6-Umleitungspaket deaktivieren | Um zu verhindern, dass Angreifer die Routing-Tabellen manipulieren, werden keine ICMP- und ICMPv6-Umleitungspakete akzeptiert. Nachgelagerte Router senden diese Pakete, um die Sophos Firewall über eine optimale oder aktive Route zu einem Ziel zu informieren. |

| ARP-Härtung | Lässt ARP-Antworten nur zu, wenn Quell- und Ziel-IP-Adresse zum selben Subnetz gehören. Verhindert ARP-Flood und ARP-Poisoning. |

Paketrate: Anzahl der Pakete, die jeder Host pro Minute senden oder empfangen kann.

Burstrate: Gelegentliche Spitzen im Datenverkehr, die die Paketrate für jeden Host überschreiten, sind zulässig.

Notiz

Mit der Burst-Rate können Sie zulassen, dass der Datenverkehr die Paketrate gelegentlich überschreitet. Die Firewall lässt jedoch keine häufigen oder anhaltenden Spitzenwerte über der Paketrate zu.

Flagge anwenden: Wenden Sie das für das Protokoll festgelegte Datenverkehrslimit an.

Der Verkehr ging zurück: Anzahl der verworfenen Quell- oder Zielpakete. Die Statistiken werden seit dem letzten Neustart der Sophos Firewall erfasst.

DoS-Umgehungsregel

Sie können die DoS-Einstellungen für bekannte Hosts für die angegebenen Ports und Protokolle umgehen. Beispielsweise können Sie den Datenverkehr einer VPN-Zone oder bestimmter Hosts dieser VPN-Zone so konfigurieren, dass die DoS-Prüfung umgangen wird.

Weitere Informationen

Paketrate: Die Sophos Firewall lässt TCP-Datenverkehr für eine bestimmte Quelle oder ein bestimmtes Ziel zu, wenn die eingehenden Pakete unterhalb der vorgegebenen Rate liegen. Andernfalls verwirft die Sophos Firewall den Datenverkehr.

Burstrate: Die Sophos Firewall lässt diese Anzahl an Paketen anfänglich zu, ohne die Paketrate zu überprüfen.

Der DoS-Schutz funktioniert quellen- oder zielbasiert, daher gelten die Paketrate und die Burstrate entweder für die Quelle oder für das Ziel.

Die Firewall prüft zunächst, ob eine Umgehungsregel existiert, und wendet dann den DoS-Schutz auf den verbleibenden Datenverkehr an.

Die Firewall speichert DoS-Angriffsdaten noch 30 Sekunden nach Beendigung des Angriffs.

Probenfluss

- Die Sophos Firewall lässt die ersten 100 Pakete (bis zur maximalen Paketrate) durch. Nach 100 Paketen prüft sie die Paketrate der eingehenden Pakete. Liegt die Paketrate unter der konfigurierten Rate, akzeptiert die Firewall die Pakete. Liegt sie darüber, stuft die Firewall den Datenverkehr als ARP-Flood-Angriff ein und verwirft die Pakete.

- Wenn ein neues Paket von der IP-Adresse eintrifft, die den Datenverkehr erzeugt hat, prüft die Sophos Firewall, ob das letzte Paket von derselben Quelle innerhalb von dreißig Sekunden eingetroffen ist.

- Wenn das letzte Paket innerhalb von dreißig Sekunden eintrifft, verwirft die Sophos Firewall das Paket und protokolliert es als ARP-Flood-Angriffsversuch.

- Wenn das letzte Paket nicht innerhalb von dreißig Sekunden eintrifft, schließt die Sophos Firewall die Quelle aus und lässt den Datenverkehr zu. Empfängt die Sophos Firewall nach dreißig Sekunden keinen Datenverkehr von der Quell-IP-Adresse, wird diese nicht zur Zulassungsliste hinzugefügt, und der Datenverkehr von dieser IP-Adresse wird weiterhin als ARP-Flood-Angriff eingestuft.

Weitere Ressourcen