Fehlerbehebung bei der Reaktion auf aktive Bedrohungen

Alle Threat-Feed-Module

IoC wurde nicht blockiert.

Stellen Sie sicher, dass Sie die erforderlichen Einstellungen und Regeln konfiguriert haben. Siehe Anforderungen an Bedrohungsfeeds.

Falls ein IoC nicht blockiert wird, stellen Sie sicher, dass er nicht zu den Ausnahmen für die aktive Bedrohungsabwehr, das Web und die Entschlüsselung gehört, wie folgt:

- Reaktion auf aktive Bedrohungen: Klicken Sie hier Bedrohungsausschlüsse und stellen Sie sicher, dass die Liste weder die IoCs noch die Netzwerk-Hosts enthält, die die Anfrage stellen.

-

Webrichtlinie: Stellen Sie sicher, dass die Domains und URLs nicht Teil einer Webrichtlinie sind. Aktion eingestellt auf Erlauben.

- Gehe zu Reaktion auf aktive Bedrohungen und klicken Protokolle zum Öffnen Protokollanzeige.

-

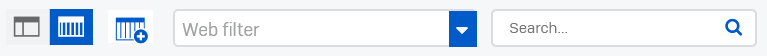

Wählen Webfilter in der Dropdown-Liste und suchen Sie nach dem IoC in der Kategorie Spalte.

Sie können auch nach der Domain suchen.

-

Um die ID der Firewallregel anzuzeigen, die die Domäne oder URL zugelassen hat, sowie die in der Firewallregel ausgewählte Webrichtlinie, klicken Sie auf die Detailansicht.

Symbol.

Symbol.Notiz

Sie können eine URL-Gruppe erstellen und diese einer Webrichtlinie hinzufügen mit Aktion eingestellt auf Block: Fügen Sie die Richtlinie einer LAN-zu-WAN-Firewallregel hinzu und positionieren Sie die Regel über derjenigen, die die Domäne oder URL zugelassen hat.

-

Web- und SSL/TLS-Ausschlüsse: Überprüfen Sie die Ausschlüsse für den von Ihnen verwendeten Webfiltermodus.

-

Wenn Sie verwenden Webproxy, gehe zu Web > Ausnahmen und stellen Sie sicher, dass keine der Ausnahmeregeln die folgenden Einstellungen aufweist:

- URL-Musterübereinstimmungen, Webkategorien, oder Ziel-IP-Adressen die dem IoC entsprechen.

- Quell-IP-Adressen die dem Endpunkt des Benutzers entsprechen, der die Anfrage stellt.

-

Wenn Sie verwenden DPI-Engine: Gehen Sie wie folgt vor:

-

Gehe zu Protokollanzeige, wählen SSL/TLS-Prüfung in der Dropdown-Liste und suchen Sie nach der URL in der Servername Spalte.

Sie können auch nach der URL suchen.

-

Im Aktion Stellen Sie in der Spalte sicher, dass die SSL/TLS-Prüfregel, die dem Datenverkehr entspricht, ihre Aktion eingestellt auf Entschlüsseln.

-

Wenn es so eingestellt ist Nicht entschlüsseln: Suchen Sie nach der Regel-ID in der SSL/TLS-Regel Spalte.

Notiz

URLs müssen entschlüsselt werden. Daher können Sie eine URL-Gruppe erstellen und diese einer SSL/TLS-Prüfregel hinzufügen. Aktion eingestellt auf Entschlüsseln und positionieren Sie die Regel über derjenigen, die die URL zugelassen hat.

-

-

Bedrohungsfeeds von Drittanbietern

Es wurde ein einzelner Bedrohungsfeed eines Drittanbieters konfiguriert. Die Firewall zeigt den Status „Speicher voll“ an.

Kleinere Desktop-Firewalls verfügen möglicherweise nicht über genügend Speicherplatz, um einen umfangreichen Bedrohungsfeed zu speichern. Wenn die Firewall nicht genügend Speicherplatz für die vollständige Liste hat, wird dies angezeigt. Lager voll Fehler. Siehe Verwaltung von Bedrohungsfeeds von Drittanbietern.

Der Synchronisierungsstatus zeigt „Fehlgeschlagen“ an.

Prüfen Sie, ob sich die Bedrohungsfeed-Datei öffnet, wenn Sie die URL im Browser eingeben. Falls nicht, liegt die Datei möglicherweise nicht im richtigen Format vor. Siehe Bedrohungsfeeds von Drittanbietern konfigurieren.

Der Synchronisierungsstatus zeigt einen SSL/TLS-Fehler an.

Gehen Sie wie folgt vor am Zertifikate > Zertifizierungsbehörden basierend auf dem Zertifikat, das der Threat-Feed-Server verwendet:

- Öffentliches Zertifikat: Überprüfen Sie, ob das CA-Zertifikat in der Web-Administrationskonsole verfügbar ist.

- Privates Zertifikat: Laden Sie das zugehörige CA-Zertifikat in die Web-Administrationskonsole hoch.