Firewall-Regeln

Mithilfe von Firewall-Regeln können Sie den Datenverkehr zwischen Zonen und Netzwerken zulassen oder unterbinden. Sie können Richtlinien und Aktionen implementieren, um Sicherheitskontrollen und die Priorisierung des Datenverkehrs durchzusetzen.

Sie können Firewall-Regeln für IPv4- und IPv6-Netzwerke erstellen. Über Firewall-Regeln können Sie folgende Aktionen implementieren:

Zugriff und Protokollierung

- Datenverkehr auf Basis der übereinstimmenden Kriterien, zu denen Quelle, Ziel, Dienste und Benutzer während des angegebenen Zeitraums gehören, zulassen, verwerfen oder ablehnen.

- Erstellen Sie verknüpfte (Quell-)NAT-Regeln für die Adressübersetzung.

- Protokolliere den Datenverkehr, der den Regelkriterien entspricht.

Richtlinien und Scannen

- Richtlinien für Webverkehr, Anwendungskontrolle und Intrusion Prevention System (IPS) anwenden.

- Implementieren Sie Web-Proxy-Filterung mit Entschlüsselung und Scannen.

- Senden Sie Inhalte zur Zero-Day-Schutzanalyse.

- Malware-Scans für Web-, E-Mail- und FTP-Datenverkehr erzwingen.

- Erzwingen Sie Maßnahmen auf Endgeräten und Servern mit einem Synchronized Security-Heartbeat, der Informationen über deren Gesundheitszustand an die Sophos Firewall sendet.

Verkehrspriorisierung

- Bandbreitensteuerung anwenden.

- Datenverkehr mit DSCP-Markierung priorisieren.

Sie benötigen keine Firewall-Regel für systemgenerierten Datenverkehr oder um den Zugriff auf Systemdienste zu erlauben. Um den Zugriff auf Systemdienste aus bestimmten Zonen festzulegen, gehen Sie zu Verwaltung > Gerätezugriff.

- Um eine Firewall-Regel manuell hinzuzufügen, wählen Sie Firewall-Regel hinzufügen und wählen Sie dann aus Neue Firewall-Regel.

- Um automatisch Ziel-NAT-Regeln zusammen mit Firewall-Regeln zu erstellen, wählen Sie Folgendes aus: Firewall-Regel hinzufügen und wählen Sie dann aus Serverzugriffsassistent (DNAT).

Serverzugriffsassistent (DNAT)

Erstellen Sie DNAT-Regeln, um eingehenden Datenverkehr an Server wie Web-, Mail-, SSH- oder andere Server weiterzuleiten und den Zugriff auf Remote-Desktops zu ermöglichen. Der Assistent erstellt außerdem automatisch eine reflexive SNAT-Regel (für ausgehenden Datenverkehr von den Servern), eine Loopback-Regel (für interne Benutzer, die auf die Server zugreifen) und eine Firewall-Regel (um eingehenden Datenverkehr zu den Servern zuzulassen).

Regeln und Regelgruppen

Sie können Firewall-Regeln erstellen und diese Regelgruppen hinzufügen.

Die Sophos Firewall wertet Firewall-Regeln, nicht Regelgruppen, aus, um Kriterien mit dem Datenverkehr abzugleichen. Sie verwendet die Abgleichskriterien von Regelgruppen ausschließlich zur Gruppierung von Firewall-Regeln.

Standardregeln

Bei der Installation einer neuen Firewall gelten folgende Standardregeln:

- Eine Firewall-Regel, die LAN-zu-WAN-Datenverkehr zulässt.

-

Eine Firewall-Regel für E-Mail-MTA. Sie wird automatisch zusammen mit einer verknüpften NAT-Regel erstellt, wenn Sie den MTA-Modus aktivieren. Der MTA-Modus ist standardmäßig aktiviert.

Notiz

Überprüfen Sie die Regelpositionen, nachdem eine Firewall-Regel automatisch oder manuell erstellt wurde, um sicherzustellen, dass die beabsichtigte Regel den Verkehrskriterien entspricht.

Automatisch erstellte Firewall-Regeln, beispielsweise für E-Mail-MTA, IPsec-Verbindungen und Hotspots, werden oben in der Firewall-Regelliste platziert und zuerst ausgewertet. Wenn Sie später manuell eine Firewall-Regel erstellen, … Regelposition eingestellt auf Spitze Diese Regeln, die automatisch erstellt werden, werden an den Anfang der Regeltabelle gesetzt und ändern so die Position der Regeln. Die Richtlinien und Aktionen der obersten Regel werden angewendet, was zu ungeplanten Ergebnissen führen kann, z. B. zu Problemen bei der E-Mail-Zustellung oder zum Nichtaufbau von Tunneln, wenn sich die Kriterien für die neuen und bestehenden Regeln überschneiden.

-

A Lass alles fallen Firewall-Regel. Diese Regel verwirft Datenverkehr, der den Kriterien keiner Firewall-Regel entspricht. Sie befindet sich am Ende der Regeltabelle und hat eine Firewall-Regel. AUSWEIS von

#0Diese Regel kann weder bearbeitet, gelöscht noch verschoben werden. Die Nutzungsanzahl wird nicht angezeigt. Filter sind auf sie nicht anwendbar.

Regelgruppen

Sie können keine Regelgruppen ohne Firewall-Regel erstellen. Erstellen Sie daher eine Regelgruppe, wenn Sie eine Regel aus der Regelvorlage oder mit einer vorhandenen Regel aus der Regeltabelle erstellen.

Sie können eine Firewall-Regel zu einer Regelgruppe hinzufügen oder sie von der Gruppe entfernen. Leere Regelgruppen sind nicht möglich. Wenn Sie die letzte Regel einer Regelgruppe löschen, wird die Regelgruppe gelöscht.

Wenn Sie eine Firewall-Regel erstellen, Regelgruppe ist eingestellt auf Keiner standardmäßig.

Aktionen der Regeltabelle

- Um IPv4- oder IPv6-Regeln in der Regeltabelle anzuzeigen, wählen Sie IPv4 oder IPv6.

- Um den Regelfilter ein- oder auszublenden, wählen Sie Folgendes aus: Filter deaktivieren Und Filter aktivieren, jeweils.

-

Um Regeln oder Regelgruppen zu aktivieren oder zu deaktivieren, wählen Sie diese aus und klicken Sie auf „Ausschalten“. Aktivieren oder Deaktivieren.

Wenn Sie eine Kombination aus aktivierten und deaktivierten Regeln auswählen, können Sie diese Aktionen nicht ausführen.

-

Um Regeln oder Regelgruppen zu löschen, wählen Sie diese aus und klicken Sie auf „Löschen“. Löschen.

-

Um die Regeln nach einem beliebigen Regelparameter zu filtern, klicken Sie auf Filter hinzufügen und wählen Sie dann einen Feldnamen und die zugehörige Option aus.

Wenn Sie den Filter anwenden, können Sie keine Regelgruppe auswählen, da Gruppen sowohl aktivierte als auch deaktivierte Regeln enthalten können. Sie können jedoch einzelne Regeln auswählen.

-

Um den Regelfilter zurückzusetzen, klicken Sie hier. Filter zurücksetzen.

- Um die Regeldetails in der Regeltabelle anzuzeigen, bewegen Sie den Mauszeiger über die Symbole unter Funktionen und Service.

- Um eine Regelgruppe zu bearbeiten, klicken Sie auf Bearbeiten.

.

. -

Das Rautezeichen (#) kennzeichnet die Position der Regel. Um die Position einer Regel oder Regelgruppe zu ändern, klicken und ziehen Sie den Regelgriff (

Die Sophos Firewall wertet Regeln von oben nach unten aus, bis eine Übereinstimmung gefunden wird. Sobald eine Übereinstimmung für ein Paket gefunden wurde, werden keine weiteren Regeln mehr ausgewertet. Platzieren Sie daher die spezifischen Regeln über den allgemeineren Regeln.

Die Sophos Firewall wertet Regeln von oben nach unten aus, bis eine Übereinstimmung gefunden wird. Sobald eine Übereinstimmung für ein Paket gefunden wurde, werden keine weiteren Regeln mehr ausgewertet. Platzieren Sie daher die spezifischen Regeln über den allgemeineren Regeln.Sie können die Position einer Regel innerhalb der Regelgruppe ändern. Um ihre Position außerhalb der Gruppe zu ändern, trennen Sie die Regel von der Gruppe oder ändern Sie die Position der Gruppe.

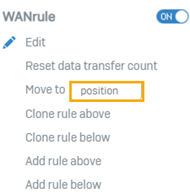

Klicken Sie auf „Weitere Optionen“.  um die folgenden Regelaktionen festzulegen:

um die folgenden Regelaktionen festzulegen:

- Um eine Regel ein- oder auszuschalten, betätigen Sie den Schalter.

-

Um den Zähler für die übertragenen Daten zurückzusetzen, wählen Sie aus Datenübertragungszähler zurücksetzen: Dies ist bei der Fehlersuche hilfreich.

Um die mithilfe einer Regel übertragenen Daten anzuzeigen, gehen Sie zu Berichte > Dashboards. Wählen Verkehrs-Dashboard und scrollen Sie nach unten zu Zulässige Richtlinien.

-

Um eine Regel an eine andere Position in der Tabelle zu verschieben, geben Sie die Positionsnummer daneben ein. Umziehen nach und Presse

Enter. -

Um eine Regel zu bearbeiten oder zu löschen, wählen Sie die entsprechende Aktion aus.

- Um eine Regel zu klonen oder neben einer bestehenden Regel hinzuzufügen, wählen Sie die Aktion aus.

-

Um eine Firewall-Regel von einer Gruppe zu trennen, wählen Sie Folgendes aus: Details.

Regelgruppenaktionen: Klicken Sie auf „Weitere Optionen“.

neben einer Regel zur Angabe von Regelgruppenaktionen.

neben einer Regel zur Angabe von Regelgruppenaktionen. -

Sie können eine Regelgruppe für Regeln erstellen, die keiner Regelgruppe zugeordnet sind. Auswählen Neue Gruppe unter Zur Gruppe hinzufügen Neben der Regel. Geben Sie einen Gruppennamen ein und legen Sie den Regeltyp sowie die Quell- und Zielzone fest.

- Um einer Regelgruppe eine Regel hinzuzufügen, wählen Sie eine Gruppe aus oder fügen Sie eine neue Gruppe hinzu.

- Um eine Regelgruppe zu löschen, klicken Sie auf „Löschen“.

.

.

Verknüpfte NAT-Regeln

Dies sind Quell-NAT-Regeln, die in der NAT-Regeltabelle aufgeführt sind. Sie können anhand der Firewall-Regel-ID und des Namens identifiziert werden.

Die Sophos Firewall wendet Firewall-Regeln an, bevor sie Quell-NAT-Regeln anwendet. Wenn eine NAT-Regel oberhalb der verknüpften Regel die Übereinstimmungskriterien erfüllt, wendet die Sophos Firewall diese Regel an und sucht nicht weiter nach der verknüpften Regel. Verknüpfte NAT-Regeln gelten jedoch nur für Datenverkehr, der der Firewall-Regel entspricht, mit der sie verknüpft sind.

Sie können eine verknüpfte NAT-Regel aus der NAT-Regeltabelle entfernen. Sobald Sie die Regel von der ursprünglichen Firewall-Regel entfernt haben, können Sie die NAT-Regel bearbeiten. Sie wird nun unabhängig von der ursprünglichen Firewall-Regel anhand ihrer eigenen Kriterien und nicht mehr anhand der Kriterien der ursprünglichen Firewall-Regel ausgewertet.

Regelstatus

| Status | Beschreibung |

|---|---|

| Unbenutzt | In den letzten 24 Stunden wurde kein passender Traffic gefunden. |

| Deaktiviert | Manuell ausgeschaltet. |

| Geändert | Aktualisiert in den letzten 24 Stunden. |

| Neu | Erstellt in den letzten 24 Stunden. |

Symbole der Regeltabelle

| Symbole | Beschreibung |

|---|---|

| Benutzerregel |

| Bekannte Benutzer abgleichen nicht ausgewählt. |

| Regel deaktiviert. |

| Aktion festgelegt auf Akzeptieren. |

| Regel deaktiviert. |

| Aktion festgelegt auf Fallen oder Ablehnen. |

| Regel aktiviert. |

| Aktion festgelegt auf Akzeptieren. |

| Regel aktiviert. |

| Aktion auf „Verwerfen“ oder „Ablehnen“ eingestellt. |

| Deaktiviert: Scannen von Web-, FTP- oder E-Mail-Verkehr. Webproxy (DPI ist aktiviert). Protokollierung des Datenverkehrs. |

| Richtlinie festgelegt auf Keiner: Webrichtlinien, Anwendungskontrolle, Einbruchsprävention, Traffic Shaping. |

| Ausgeschaltet oder ohne Einschränkungen: Sicherheits-Heartbeat. |

| Aktiviert: Scannen von Web-, FTP- oder E-Mail-Verkehr. Webproxy. Ausnahmen von der Firewall-Regel. Protokollierung des Datenverkehrs. |

| Spezifizierte Richtlinie: IPS, Traffic Shaping |

| Richtlinie festgelegt auf Akzeptieren: Webrichtlinien, Anwendungskontrolle |

| Richtlinie zur Malware- und PUA-Erkennung: Sicherheits-Heartbeat |

| Keine Einschränkungen und auf Malware- und PUA-Erkennung eingestellt: Sicherheitsherzschlag |

| Richtlinie festgelegt auf Fallen: Webrichtlinien, Anwendungskontrolle |

| Richtlinie zur Erkennung potenziell unerwünschter Anwendungen (PUA): Sicherheits-Heartbeat |

| Keine Einschränkung und auf PUA-Erkennung eingestellt: Sicherheits-Heartbeat |

| Richtlinie festgelegt auf Leugnen: Webrichtlinie, Anwendungskontrollrichtlinie |

| Keine Einschränkung und kein Herzschlag: Sicherheitsherzschlag |

Verhalten beim Zurücksetzen auf Werkseinstellungen

Durch das Zurücksetzen der Firewall auf die Werkseinstellungen werden alle Firewall-Regeln entfernt. Beim Zurücksetzen der Firewall wird lediglich die Regel „Automatisch hinzugefügte Firewall-Richtlinie für MTA“ hinzugefügt.

Weitere Ressourcen

- Schutzrichtlinien

- NAT-Regeln

- Erstellen Sie DNAT- und Firewall-Regeln für interne Server.

- Erstellen Sie eine Firewall-Regel mit einer verknüpften NAT-Regel

- Erstellen Sie eine Quell-NAT-Regel

- Datenverkehr steuern, der Web-Proxy-Filterung erfordert

- Fügen Sie eine DNAT-Regel mit dem Serverzugriffsassistenten hinzu.

- Fügen Sie eine NAT-Regel hinzu

- Fügen Sie eine Firewall-Regel hinzu