Erstellen Sie eine Port Address Translation (PAT)-Regel für den Datenverkehr zu internen Servern.

Dieses Beispiel zeigt, wie man eine Many-to-Many-Ziel-NAT-Regel mit Portübersetzung für eingehenden Datenverkehr zu internen Servern erstellt. Außerdem wird gezeigt, wie man Firewall-Regeln erstellt, um diesen Datenverkehr zuzulassen.

Ziele

Nach Abschluss dieser Lerneinheit werden Sie Folgendes können:

- Erstellen Sie eine Destination-NAT-Regel, um den Datenverkehr von externen Quellen zu den internen Servern zu übersetzen.

- Legen Sie eine Loopback-NAT-Regel fest, um den Datenverkehr von internen Quellen zu den internen Servern zu übersetzen.

- Legen Sie eine reflexive NAT-Regel fest, um den Datenverkehr von den Servern zu übersetzen. Dies ist eine Quell-NAT-Regel für die internen Server.

- Lastverteilung des Datenverkehrs auf die internen Server.

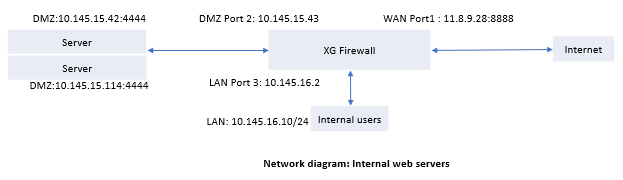

DNAT-Netzwerkdiagramm

Destination-NAT wird typischerweise verwendet, um eingehenden Datenverkehr, der die WAN-IP-Adressen erreicht, zu übersetzen. Die folgenden Netzwerkinformationen dienen der Veranschaulichung:

- IP-Adresse der Webserver vor der NAT-Authentifizierung:

11.8.9.28 - Post-NAT-IP-Adressen von Webservern:

10.145.15.42, 10.145.15.114

Hier ein Beispiel:

- Ziel-NAT von externen Quellen zu internen Webservern mit Portübersetzung:

AnyZuWeb server public IP address (11.8.9.28)übersetzt nachWeb server internal IP list(10.145.15.42, 10.145.15.114) mit Portübersetzung vonTCP 8888ZuTCP 4444. - Loopback-Regel zur Weiterleitung des Datenverkehrs von internen Quellen zu internen Webservern:

Network LAN(10.145.16.10/24) ZuWeb server public IP address (11.8.9.28)übersetzt nachWeb server internal IP list(10.145.15.42, 10.145.15.114) mit Portübersetzung vonTCP 8888ZuTCP 4444. - Reflexive Regel zur Übersetzung des Datenverkehrs vom Webserver zu externen und internen Zielen:

Web server internal IP list(10.145.15.42, 10.145.15.114) ZuAny. - Lastverteilungsmethode für die Webserver.

- Firewall-Regel, die den Datenverkehr von externen Netzwerken zu den internen Webservern in der DMZ zulässt.

- Firewall-Regel zur Zulassung von Datenverkehr vom internen Netzwerk zu den internen Webservern.

- Firewall-Regel, die den Datenverkehr von den internen Webservern zu jedem Netzwerk zulässt.

Legen Sie die NAT-Regeleinstellungen fest.

- Gehe zu Regeln und Richtlinien > NAT-Regeln, wählen IPv4 oder IPv6: und klicken Sie NAT-Regel hinzufügen > Neue NAT-Regel.

- Geben Sie den Regelnamen und die Regelposition an.

-

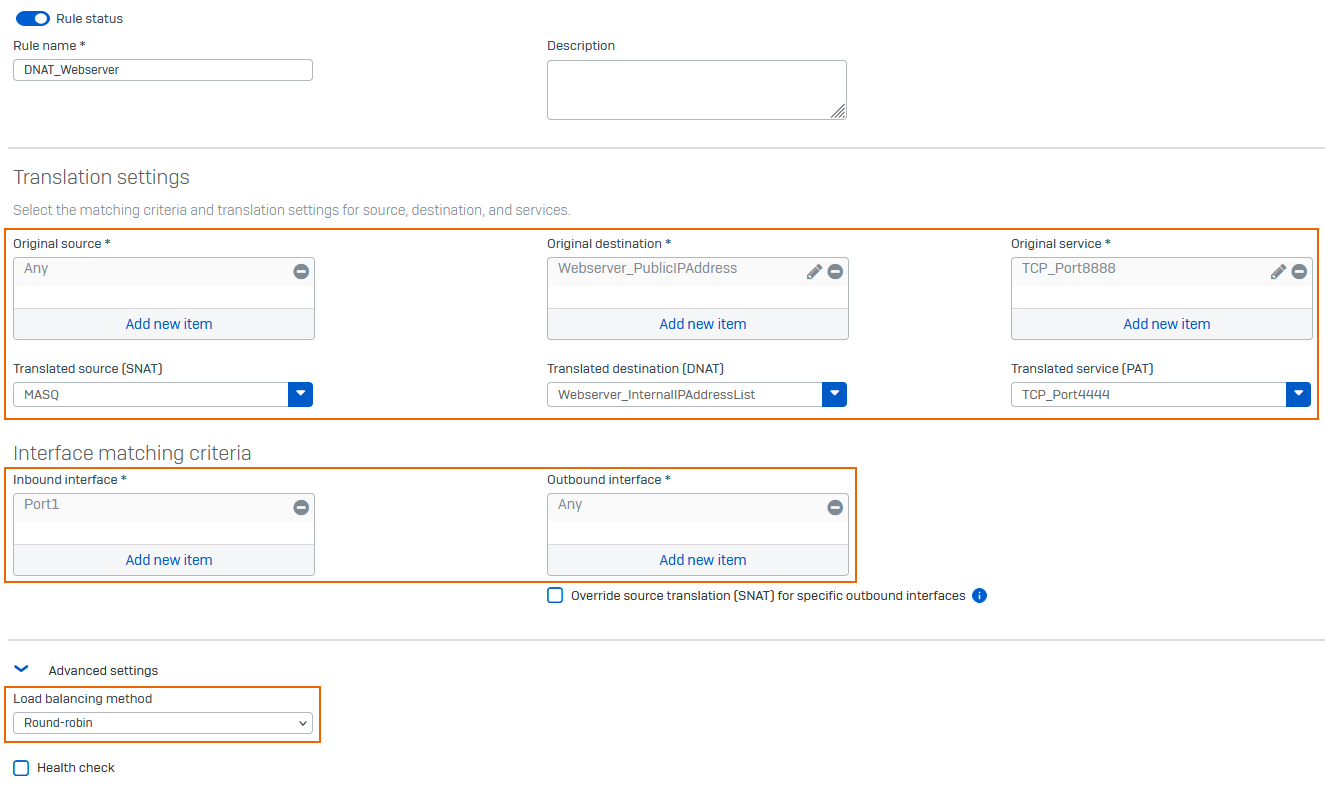

In diesem Beispiel werden die Übersetzungseinstellungen für den eingehenden Datenverkehr zu den Webservern festgelegt:

Einstellung Wert Originalquelle AnyÜbersetzter Quelltext (SNAT) MASQUrsprüngliches Ziel Webserver_PublicIPAddressÜbersetztes Ziel (DNAT) Webserver_InternalIPAddressListOriginalservice TCP port 8888Wählen Neu erstellen und setzen Zielhafen Zu

8888.Übersetzungsdienst (PAT) TCP port 4444Wählen Neu erstellen und setzen Zielhafen Zu

4444.Eingehende Schnittstelle Wählen Sie die WAN-Schnittstelle aus.

In diesem Beispiel ist es

Port1.Ausgehende Schnittstelle Any -

Wählen Loopback-Regel erstellen um den Datenverkehr von internen Benutzern zu den internen Webservern zu übersetzen.

- Wählen Reflexive Regel erstellen um eine Source-NAT-Regel zu erstellen, die den Datenverkehr von den Webservern übersetzt.

- Wählen Sie eine Load-Balancing-Methode, um den Datenverkehr zwischen den Webservern zu verteilen. In diesem Beispiel wählen Sie aus

Round-robin. -

Klicken Speichern.

Das folgende Bild zeigt ein Beispiel für die Konfiguration der Einstellungen:

Erstellen Sie Firewall-Regeln, um Datenverkehr zuzulassen, der der Ziel-NAT-Regel, der Loopback-Regel und der reflexiven NAT-Regel entspricht.

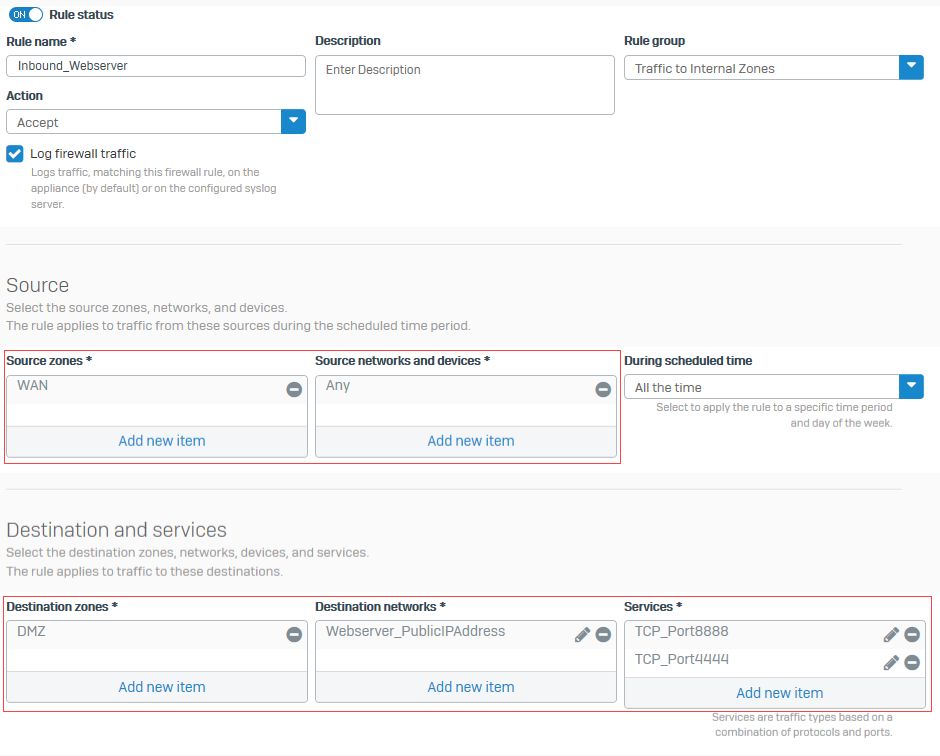

Firewall-Regeleinstellungen für die DNAT-Regel festlegen

- Gehe zu Regeln und Richtlinien > Firewall-Regeln: Protokoll auswählen IPv4 oder IPv6 und auswählen Firewall-Regel hinzufügen. Wählen Neue Firewall-Regel.

- Geben Sie den Regelnamen und die Regelposition an.

-

Geben Sie Quelle, Ziel und Dienste wie folgt an:

Einstellung Wert Quellzonen WANQuellnetzwerke und Geräte AnyZielzonen DMZ

Wählen Sie die Zone aus, die Ihre Webserver enthält.

Die Sophos Firewall sucht die passende DNAT-Regel für den Datenverkehr. Sie ermittelt die Zone, die das übersetzte Ziel enthält, in diesem Beispiel die DMZ. Bei Übereinstimmung mit einer Firewall-Regel verwendet sie die DMZ als Zielzone.Zielnetzwerke Webserver PublicIPAddressDienstleistungen TCP port 8888,TCP port 4444 -

Geben Sie die Sicherheitseinstellungen an und klicken Sie auf Speichern.

Das folgende Bild zeigt ein Beispiel für die Konfiguration der Einstellungen:

Sie haben eine Firewall-Regel erstellt, um Datenverkehr von externen Quellen zu den internen Webservern zuzulassen.

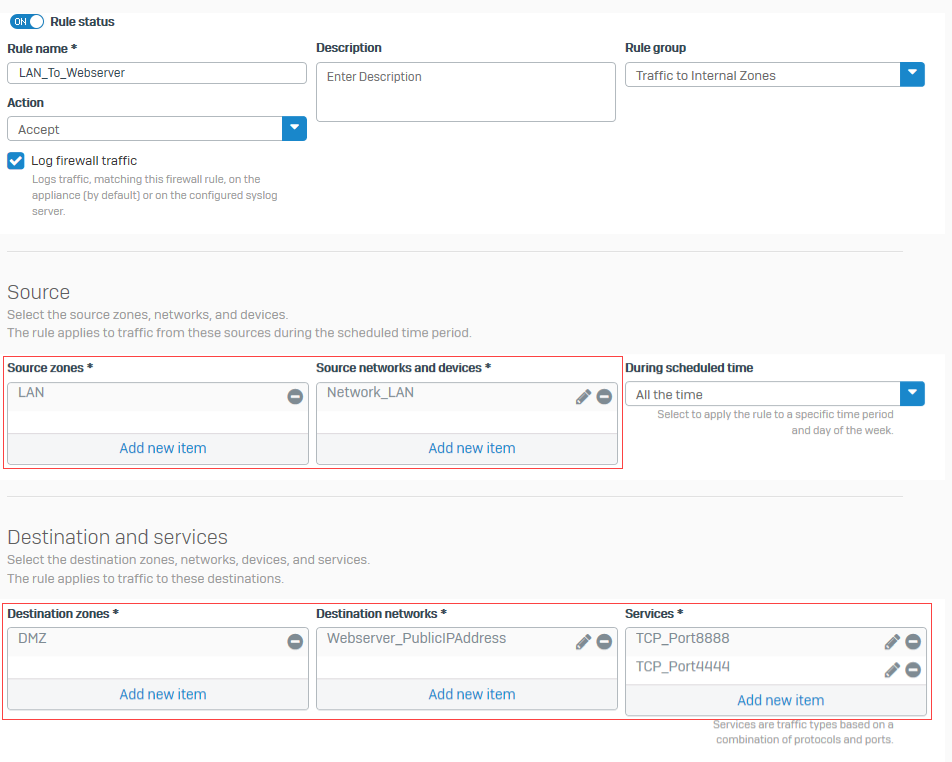

Firewall-Regeleinstellungen für die Loopback-Regel festlegen

- Gehe zu Regeln und Richtlinien > Firewall-Regeln: Protokoll auswählen IPv4 oder IPv6 und auswählen Firewall-Regel hinzufügen. Wählen Neue Firewall-Regel.

- Geben Sie den Regelnamen und die Regelposition an.

-

Geben Sie Quelle, Ziel und Dienste wie folgt an:

Einstellung Wert Quellzonen LANQuellnetzwerke und Geräte Network_LANZielzonen DMZZielnetzwerke Webserver PublicIPAddressDienstleistungen TCP port 8888,TCP port 4444 -

Geben Sie die Sicherheitseinstellungen an und klicken Sie auf Speichern.

Das folgende Bild zeigt ein Beispiel für die Konfiguration der Einstellungen:

Sie haben eine Firewall-Regel erstellt, um Datenverkehr vom internen Netzwerk zu den internen Webservern zuzulassen.

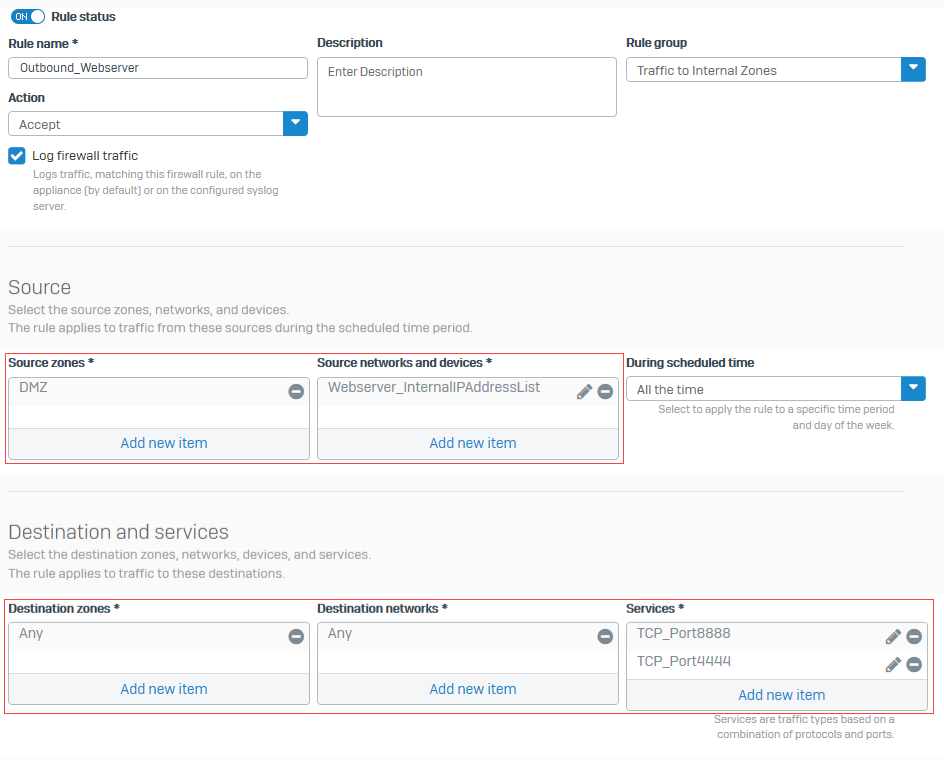

Firewall-Regeleinstellungen für reflexive NAT-Regel festlegen

- Gehe zu Regeln und Richtlinien > Firewall-Regeln: Protokoll auswählen IPv4 oder IPv6 und auswählen Firewall-Regel hinzufügen. Wählen Neue Firewall-Regel.

- Geben Sie den Regelnamen und die Regelposition an.

-

Geben Sie Quelle, Ziel und Dienste wie folgt an:

Einstellung Wert Quellzonen DMZQuellnetzwerke und Geräte Webserver InternalIPAddressListZielzonen AnyZielnetzwerke AnyDienstleistungen TCP port 8888,TCP port 4444 -

Geben Sie die Sicherheitseinstellungen an und klicken Sie auf Speichern.

Das folgende Bild zeigt ein Beispiel für die Konfiguration der Einstellungen:

Sie haben eine Firewall-Regel erstellt, um den Datenverkehr von den internen Webservern zu internen und externen Netzwerken zu ermöglichen.

Weitere Ressourcen