Ungültige Verkehrsereignisse

Die Protokollierung ungültigen Datenverkehrs ist bei der Sophos Firewall standardmäßig aktiviert.

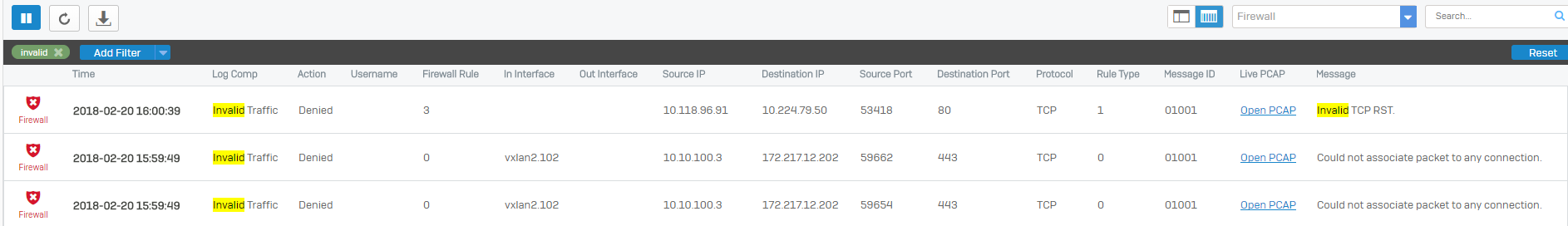

Ungültige Verkehrsereignisse werden im Protokoll-Viewer angezeigt. Der folgende Screenshot zeigt einige Beispiele:

Die Sophos Firewall verwendet ein Verbindungsverfolgungssystem (conntrack). Dieses System verfolgt alle TCP-Sitzungen durch die Sophos Firewall (sowie einige UDP- und ICMP-Sitzungen).

TCP verwendet Flags, um den Status einer offenen Verbindung zu steuern. Üblicherweise werden folgende Flags verwendet:

SYN(Synchronisierung): Eine Synchronisierungsanforderung.SYN-ACK(Synchronisationsbestätigung): Bestätigt die Anfrage und stellt die Verbindungsparameter zwischen den Geräten her.ACK(Bestätigung): Bestätigt, dass die Verbindungsvereinbarung akzeptiert wurde und die Verbindung nun hergestellt ist. Die Datenübertragung kann nun beginnen.PSH(Push): Sendet Daten sofort.FIN(Fertigstellen): Anfrage zum Beenden der Sitzung. Die Verbindung wird geschlossen, sobald beide Geräte dies bestätigen.RST(Zurücksetzen): Schließt die Sitzung, ohne auf eine Antwort zu warten. Dies kann daran liegen, dass ein unerwartetes Datenpaket empfangen wurde.

Die Sophos Firewall prüft die Datenpakete auf Conntrack-Einträge. Conntrack-Einträge werden generiert, wenn Pakete zur Verbindungsinitialisierung gesendet werden, beispielsweise TCP-, SYN- oder ICMP-Echo-Anfragen.

Wenn ein Benutzer ein Paket sendet, das keiner aktuellen Verbindung entspricht, protokolliert die Sophos Firewall dies als ungültiges Datenverkehrsereignis.

Alle Firewalls verwerfen mehrere TCP-Verbindungen. RST und TCP FIN Um Angriffe zu verhindern, verwirft die Sophos Firewall diese Pakete und protokolliert sie als ungültige Datenverkehrsereignisse.

Dieses Video zeigt Ihnen, wie Sie mithilfe des Log-Viewers verlorene Pakete identifizieren können:

Verwaltung ungültiger Verkehrsereignisse

Sie sollten Ihre ungültigen Datenverkehrsereignisse überprüfen, wenn Sie Zugriffs- oder Verbindungsprobleme haben.

Sie können die Anzahl ungültiger Datenverkehrsereignisse reduzieren. Ändern Sie dazu den Wert für das Leerlauf-Timeout für den TCP-Verbindungsaufbau.

Notiz

Dies löst die Probleme nicht. Es verringert lediglich die Anzahl der von der Sophos Firewall protokollierten ungültigen Datenverkehrsereignisse.

Das Standard-Timeout für den TCP-Verbindungsaufbau beträgt 10800 Sekunden (3 Stunden). Nach 3 Stunden Inaktivität laufen die Conntrack-Einträge ab. Sendet ein Benutzer anschließend ein Paket, findet sich keine passende Verbindung in der Conntrack-Tabelle. Die Sophos Firewall verwirft das Paket und protokolliert es als ungültiges Datenverkehrsereignis.

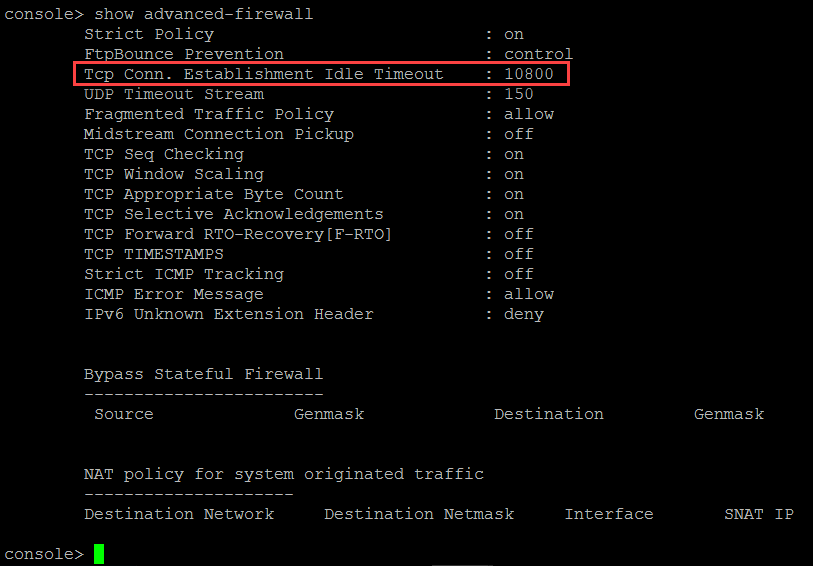

Um den Wert für das Leerlauf-Timeout beim TCP-Verbindungsaufbau zu überprüfen, gehen Sie wie folgt vor:

- Melden Sie sich an der Befehlszeilenschnittstelle (CLI) an und wählen Sie Option 4. Gerätekonsole.

- Führen Sie folgenden Befehl aus: show advanced-firewall.

Dieser Screenshot zeigt den Wert für das Leerlauf-Timeout bei der TCP-Verbindungsherstellung.

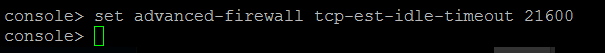

Sie können die Anzahl der protokollierten ungültigen Datenverkehrsereignisse reduzieren, indem Sie den Wert für das Leerlauf-Timeout für den TCP-Verbindungsaufbau erhöhen. Beispielsweise können Sie das Timeout auf 6 Stunden (21600 Sekunden) erhöhen:

set advanced-firewall tcp-est-idle-timeout 21600