Produktinformationen "Sophos Central Phish Threat"

Reduzieren Sie Ihre größte Angriffsfläche

Angreifer werden nicht müde, Unternehmen mit immer neuen Spam-, Phishingund raffinierten Social-Engineering-Angriffen zu bombardieren – 41 % aller ITMitarbeiter berichten mindestens täglich von neuen Phishing-Angriffen. Ihre Anwender sind meist ein leichtes Ziel und das schwächste Glied in Ihrer Cyber- Abwehr. Ab sofort können Sie Ihre Benutzer und Ihr Unternehmen noch besser schützen – mit den effektiven Phishing-Simulationen, automatisierten Trainings und umfassenden Reports von Sophos Phish Threat.

Highlights

- Über 500 E-Mail-Vorlagen und 100 Trainingsmodule

- Outlook Add-in für PC und Mac zum Melden simulierter Angriffe

- Automatisches Reporting über Phishing- und Trainingsergebnisse

- In 11 Sprachen verfügbar

- Verschiedene Hosting- Regionen zur Wahl (USA, GB, Deutschland)

Ihre Daten sind nur so sicher wie Ihr schwächstes Glied

Phishing ist ein lukratives Geschäft und das Angriffsvolumen hat in den letzten Jahren exponentiell zugenommen: 66 % der Malware wird mittlerweile über schädliche E-Mail- Anhänge und komplexe Spear-Phishing-Angriffe installiert und die durchschnittlichen Kosten für Unternehmen belaufen sich auf 120.000 EUR pro Vorfall. Die Benutzer sind in der Cybersecurity-Abwehr der meisten Unternehmen nach wie vor das einfachste Ziel für Angreifer. Entsprechend geschulte und auf die Gefahren von Phishing sensibilisierte Mitarbeiter können bei der Abwehr dieser Bedrohungen jedoch durchaus als „menschliche Firewall“ fungieren.

Sophos Phish Threat bildet verschiedene Phishing-Angriffe nach, damit Sie Schwachpunkte in Ihrem Unternehmen identifizieren und Ihre Benutzer anschließend in praxisrelevanten Trainings über die Gefahren von Phishing aufklären können.

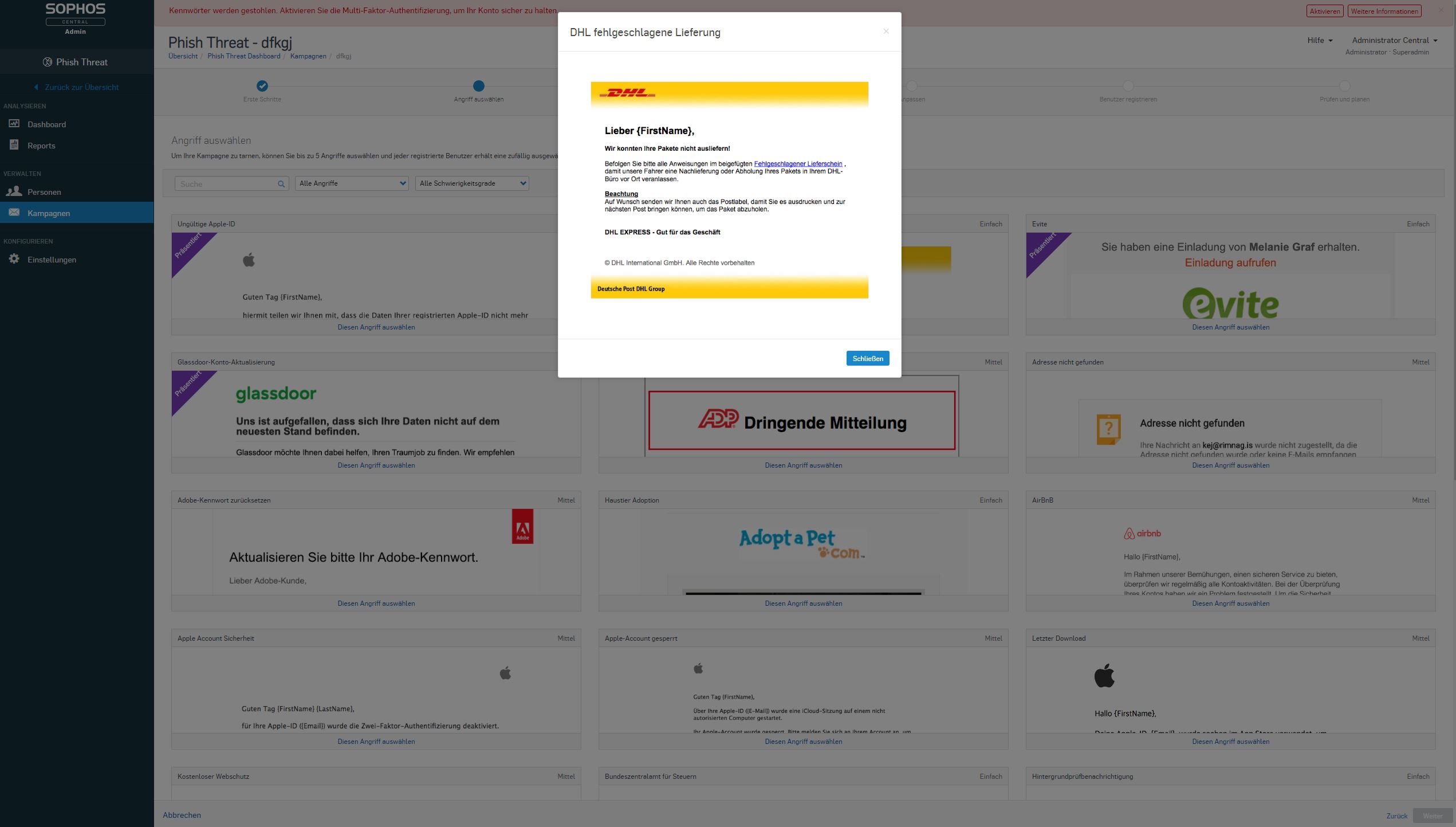

Realistische Angriffs-Simulationen

Simulieren Sie mit wenigen Klicks mehr als 500 täuschen echt wirkende Phishing-Angriffe. Unsere weltweit aktiven SophosLabs-Analysten beobachten Tag für Tag Millionen von E-Mails, URLs, Dateien und andere Datenpunkte, um neueste Bedrohungen rechtzeitig aufzuspüren. Dieses konstante Datenvolumen fließt in unsere Benutzertrainings ein und sorgt dafür, dass unsere Phishing-Simulationen immer auf dem neuesten Stand und praxisrelevant sind. Unsere Angriffssimulations-Vorlagen bilden verschiedenste Szenarien ab und sind in insgesamt zehn Sprachen verfügbar:

- Englisch

- Niederländisch

- Portugiesisch

- Traditionelles Chinesisch

- Deutsch

- Italienisch

- Koreanisch

- Französisch

- Spanisch

- Japanisch

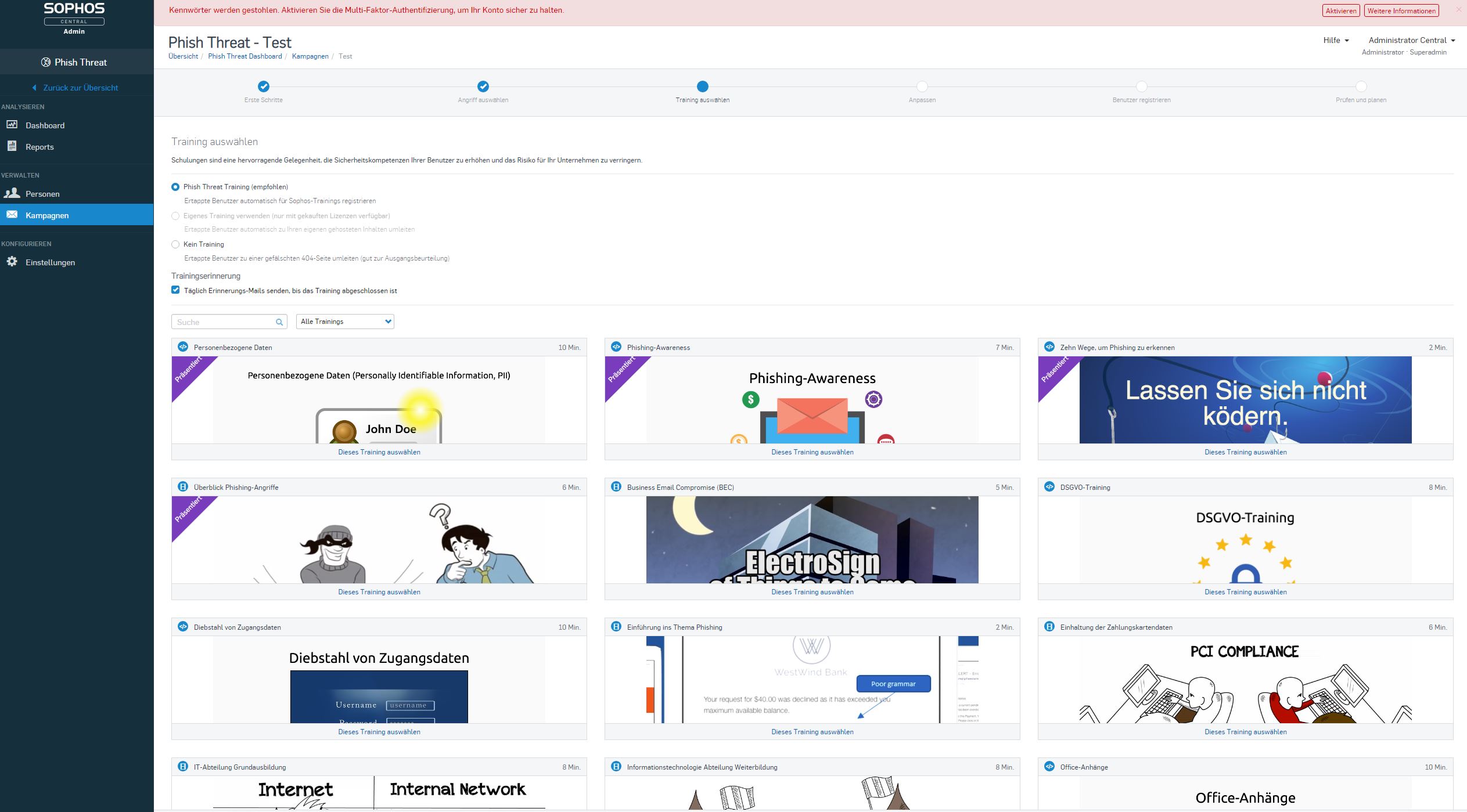

Effektive Trainingsmodule

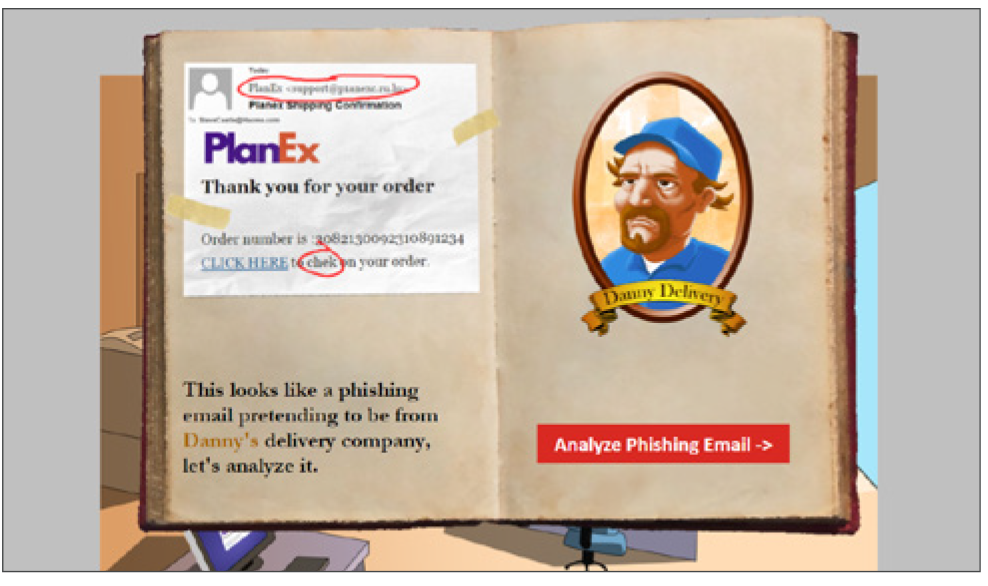

Über 60 interaktive Trainingsmodule klären Benutzer über verschiedene Sicherheitsthemen auf: verdächtige E-Mails, Diebstahl von Zugangsdaten, Passwortsicherheit und Konformität mit Richtlinien und Vorschriften. Die in zehn verschiedenen Sprachen verfügbaren Module sind zugleich informativ und machen Spaß – und trainieren Ihre Mitarbeiter so, dass sie auf echte Angriffe in der Zukunft bestens vorbereitet sind.

Interaktive Trainingsmodule wecken das Benutzerinteresse mit spannenden Inhalten

Umfassendes Reporting

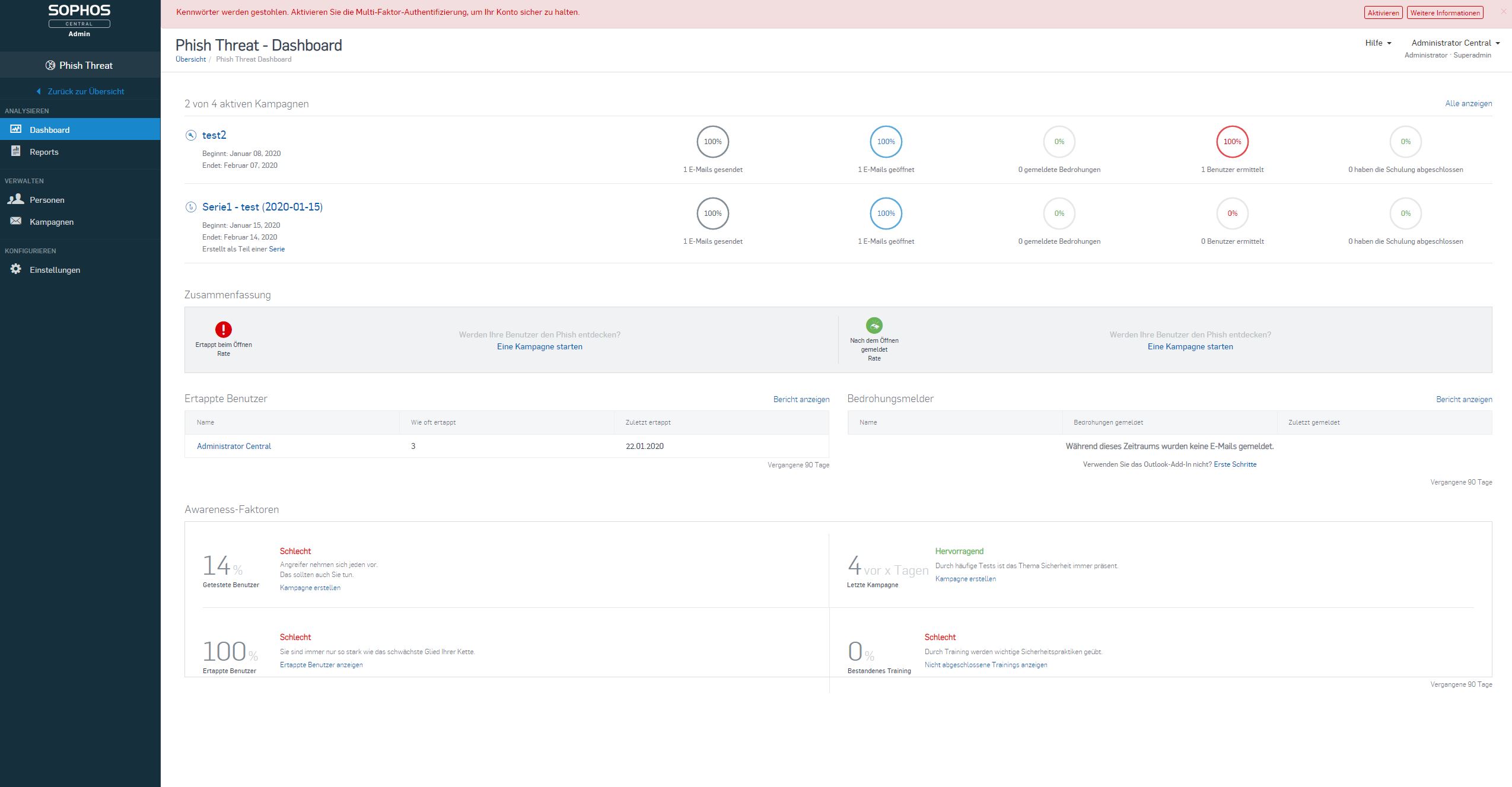

Informieren Sie sich über den Sicherheitsstatus Ihres Unternehmens und demonstrieren Sie echten Return on Investment: mit intuitiven, On-Demand-Dashboard-Ergebnissen. Im Phish Threat Dashboard sehen Sie auf einen Blick, wie Ihre Benutzer bei den Testkampagnen abgeschnitten haben, und können das Gesamtrisiko für alle Benutzer in Ihrem Unternehmen ermitteln, u. a. anhand folgender Live-Awareness-Factor-Daten:

- Top-Level-Kampagnen-Ergebnisse

- Unternehmensweiter Trend beim Abschneiden

- Gesamtzahl der getäuschten Benutzer

- Testumfang

- Tage seit der letzten Kampagne

Über Drill-Down-Reports können Sie sich detailliert über das Abschneiden Ihres Unternehmens insgesamt und die Ergebnisse einzelner Benutzer informieren. Das enthaltene Outlook Add-in bietet Ihren Benutzern die Möglichkeit, simulierte Angriffe direkt aus dem Posteingang zu melden. So erhalten Sie einen realistischen Einblick in den Sicherheitsstatus Ihres Unternehmens.

Phish Threat ist Teil von Sophos Central

Phish Threat ist eine Komponente unserer cloudbasierten Security-Konsole Sophos Central und steht Ihrer IT-Organisation daher von zentraler Stelle zur Verfügung. Sie müssen also keine Hardware oder Software installieren und profitieren stattdessen von den Vorzügen der marktweit einzigen Lösung, die neben Phishing-Simulationen- und -Benutzertraining auch IT-Security für die Bereiche E-Mail, Endpoint, Mobile u.v.m. bietet. Sie erhalten eine zentrale, stets aktuelle, von Sophos gehostete Plattform mit einfacher, intuitiver Bedienung. Weitere Informationen finden Sie unter www.sophos.de/central.

Interaktive Reports zeigen Gesamtrisiko und Benutzerabschneiden

Informationen zum Kauf

Die Lizenzpreise von Sophos Phish Threat richten sich nach der Benutzerzahl (von 1 bis mehr als 5.000), die Zahl der Tests pro Nutzer ist dabei nicht beschränkt. So können Sie Ihre Benutzer und Ihr Unternehmen einfach und effizient vor modernen Phishing-Angriffen schützen.

Einfache Einrichtung

Sophos Phish Threat lässt sich komplett über Ihren Webbrowser ausführen. Um sicherzustellen, dass Phish-Threat-E-Mails erfolgreich zugestellt werden, setzen Sie die bereitgestellten IP-Adressen bitte in Ihrer Sophos Central Konsole gemeinsam mit den E-Mail-Adressen und Domains in Ihren Phish-Threat-Kampagnen auf die Whitelist. Anschließend importieren Sie die Benutzer einfach, entweder per CSV-Datei oder mit dem praktischen Active Directory Synchronization Tool. Sobald Sie Ihre Benutzer hochgeladen haben, können Sie Ihre erste Kampagne starten.