Konfigurieren Sie die AD-SSO-Authentifizierung pro Verbindung für Mehrbenutzerhosts.

Sie können die AD-SSO-Authentifizierung pro Verbindung für Mehrbenutzer-Hosts verwenden, die so konfiguriert sind, dass sie die Firewall als direkten Proxy nutzen.

Überblick

Diese Übersicht erklärt, wie Sie die verbindungsbezogene Authentifizierung für Mehrbenutzer-Hosts konfigurieren. Ein Mehrbenutzer-Host ist ein Endpunkt oder Server, an dem sich mehrere Benutzer gleichzeitig anmelden können, beispielsweise ein Linux-Mehrbenutzer-Server oder ein Windows-Server mit Remotedesktopdiensten oder Direct Access.

Wenn Sie die Authentifizierung pro Verbindung aktivieren, authentifiziert der Webproxy jede HTTP- oder HTTPS-Verbindung vom Mehrbenutzer-Host mittels einer NTLM- oder Kerberos-Authentifizierungsanforderung. Die Firewall behandelt den gesamten übrigen Netzwerkverkehr von einem Mehrbenutzer-Host als nicht authentifiziert – ohne bekannte Benutzer-ID.

Einschränkungen

-

Die Authentifizierung pro Verbindung gilt nur für Verbindungen im direkten Proxy-Modus. Sie müssen Browser und andere Clients auf dem Mehrbenutzer-Host so konfigurieren, dass sie die Verbindung über den Webproxy-Port der Firewall herstellen. Der Standardport ist 3128.

-

Ein Mehrbenutzer-Host mit konfigurierter Verbindungsauthentifizierung kann ausschließlich diese verwenden. Die Sophos Firewall deaktiviert alle anderen Authentifizierungsmethoden für jeglichen Datenverkehr, der von der IP-Adresse dieses Hosts stammt.

-

Damit Kerberos SSO funktioniert, müssen die Endgeräte den FQDN der Sophos Firewall in ihren Proxy-Einstellungen verwenden. Die Verwendung einer IP-Adresse ist nicht möglich. Der NTLMv2-Modus ist von dieser Einschränkung nicht betroffen und wird automatisch verwendet, wenn die Endgeräte nicht korrekt konfiguriert sind oder der Browser die Kerberos-Authentifizierung nicht unterstützt.

Notiz

Sophos Authentication for Thin Client (SATC) ermöglicht es der Sophos Firewall, Benutzer zu authentifizieren, die auf einen Server oder einen Remote-Desktop zugreifen. SATC ist in Sophos Server Protection in Sophos Central enthalten und kann alle Arten von Verbindungen von Desktop-Sitzungen von Endbenutzern authentifizieren, ohne dass eine direkte Proxy-Konfiguration erforderlich ist. Siehe Sophos-Authentifizierung für Thin Client.

Einführung

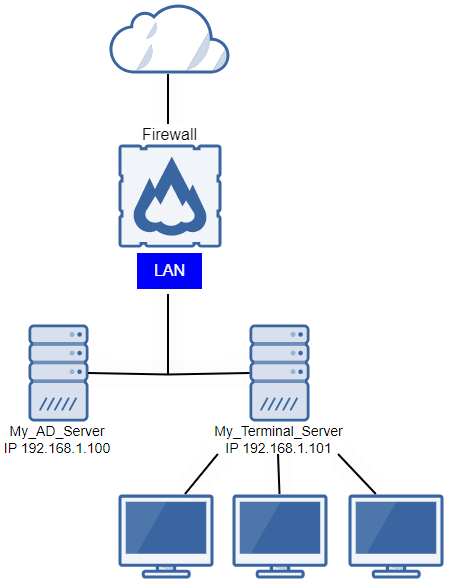

In diesem Beispiel möchten Sie die AD-SSO-Authentifizierung pro Verbindung für Benutzer aktivieren, die angemeldet sind bei My_Terminal_Server im sophos.com Domäne. Hier ist das Netzwerkschema.

Konfiguration

Um die verbindungsbezogene Authentifizierung für Mehrbenutzer-Hosts zu verwenden, gehen Sie wie folgt vor:

- Fügen Sie einen Active Directory (AD)-Server zur Authentifizierung hinzu.

- AD-Gruppen importieren.

- Die Firewall-Authentifizierungsmethode festlegen.

- Erstellen Sie einen IP-Host für Ihren Mehrbenutzer-Host.

- Erstellen Sie Firewall-Regeln für eingehenden und ausgehenden Datenverkehr von Mehrbenutzer-Hosts.

Fügen Sie einen AD-Server für die Authentifizierung hinzu.

Wenn sich ein Benutzer bei der Sophos Firewall anmeldet, authentifiziert diese ihn anhand der Benutzerliste, die während der Integration mit Active Directory erstellt wurde. Nach erfolgreicher Authentifizierung kommuniziert die Sophos Firewall mit Active Directory, um zusätzliche Autorisierungsdaten für die Zugriffskontrolle abzurufen.

Um einen AD-Server hinzuzufügen, gehen Sie wie folgt vor:

- Gehe zu Authentifizierung > Server und klicken Hinzufügen.

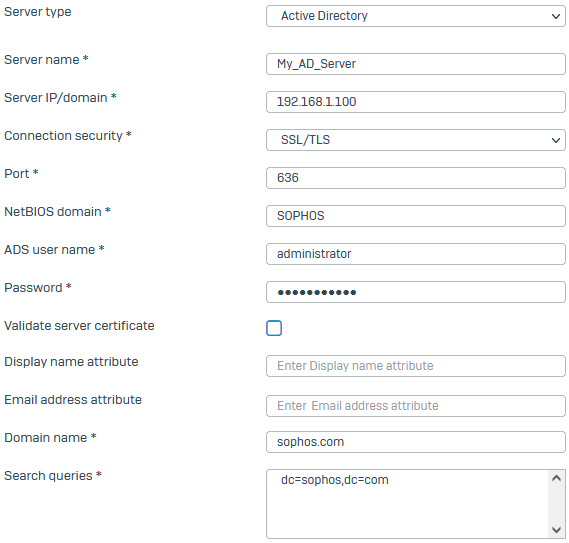

- Wählen Active Directory als Servertyp.

-

Geben Sie die Servereinstellungen an.

Notiz

Für Einstellungen, die in diesem Beispiel nicht aufgeführt sind, verwenden Sie die Standardeinstellungen.

Einstellung Wert Name Mein_AD_Server Server-IP/Domäne 192.168.1.100 Verbindungssicherheit SSL/TLS

Verwendet den Standardport.NetBIOS-Domäne SOPHOS ADS-Benutzername Administrator Passwort Passwort für den Administratorbenutzer des Servers. Domainname sophos.com Suchanfragen Klicken Hinzufügen und eintreten dc=sophos,dc=com.Hier ein Beispiel:

Tipp

Suchanfragen basieren auf dem Domainnamen (DN). In diesem Beispiel lautet der Domainname:

sophos.comDie Suchanfrage lautet also:dc=sophos,dc=com.Sehen Anzeige durchsuchen

Sehen LDAP-Abfragebeispiele

-

Klicken Testverbindung um die Benutzerdaten zu überprüfen und die Verbindung zum Server zu prüfen.

- Klicken Speichern.

AD-Gruppen importieren

Meldet sich ein Benutzer zum ersten Mal an, fügt die Firewall ihn automatisch der festgelegten Standardgruppe hinzu. Existiert die Gruppe des Benutzers in der Sophos-Firewall, wird der Benutzer dieser Gruppe hinzugefügt.

Um AD-Gruppen in die Firewall zu importieren und Richtlinien für sie festzulegen, gehen Sie wie folgt vor:

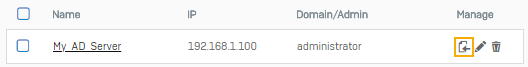

-

Gehe zu Authentifizierung > Server > Verwalten und klicken Sie auf Importieren

für

für My_AD_Server. -

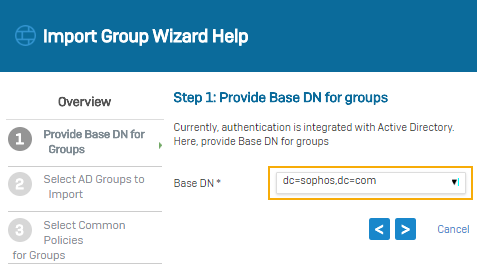

Klicken Sie im Importgruppen-Assistenten auf Start.

-

Für Basis-DN, wählen

dc=sophos,dc=com. -

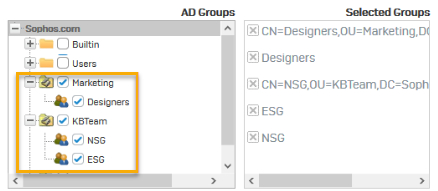

Wählen Sie die AD-Gruppen aus, die Sie importieren möchten. In diesem Beispiel wählen Sie die Organisationseinheiten Marketing und KBTeam aus.

Tipp

Durch die Auswahl einer Organisationseinheit (OU) werden alle Gruppen innerhalb dieser OU ausgewählt.

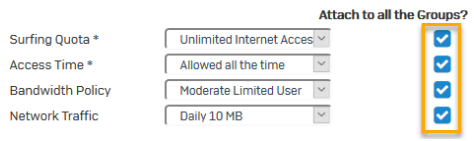

-

Wählen Sie allgemeine Richtlinien für Gruppen aus. Auswählen Allen Gruppen hinzufügen Die Richtlinien allen Gruppen zuzuweisen, die der Assistent importiert.

-

Überprüfen Sie die Auswahl.

- Ergebnisse ansehen und klicken Schließen.

- Gehe zu Authentifizierung > Gruppen und überprüfen Sie die kürzlich importierten Gruppen.

Legen Sie die primäre Authentifizierungsmethode fest.

Wenn Sie mehrere AD-Server konfiguriert haben, führt die Sophos Firewall die Validierung gegen Ihre AD-Server in der Reihenfolge durch, die in der Web-Administrationskonsole konfiguriert ist.

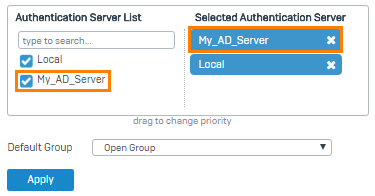

Um den AD-Server als primäre Authentifizierungsmethode festzulegen, gehen Sie wie folgt vor:

- Gehe zu Authentifizierung > Dienstleistungen.

- In der Liste der Authentifizierungsserver unter Firewall-Authentifizierungsmethoden, wählen

My_AD_Server. -

Verschieben Sie den Server an die erste Position in der Liste der ausgewählten Server.

Hier ein Beispiel:

-

Wählen Sie die Standardgruppe. Sophos Firewall fügt Benutzer der Standardgruppe hinzu, wenn sie keiner lokalen Gruppe angehören.

-

Klicken Anwenden.

Erstellen Sie einen IP-Host

Sie müssen einen IP-Host für Ihren Mehrbenutzer-Host erstellen, damit Sie diesen für die Authentifizierung pro Verbindung auswählen können.

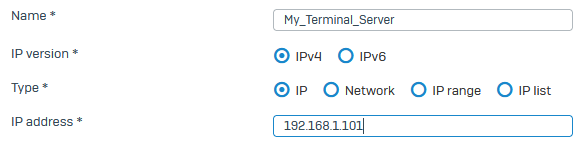

Um einen IP-Host für Ihren Mehrbenutzer-Host zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Name Mein_Terminalserver IP-Version IPv4 Typ IP IP-Adresse 192.168.1.101 Hier ein Beispiel:

-

Klicken Speichern.

Tipp

Wenn Sie über mehrere Mehrbenutzer-Hosts verfügen, können Sie eine IP-Hostgruppe erstellen. Siehe Fügen Sie eine IP-Hostgruppe hinzu.

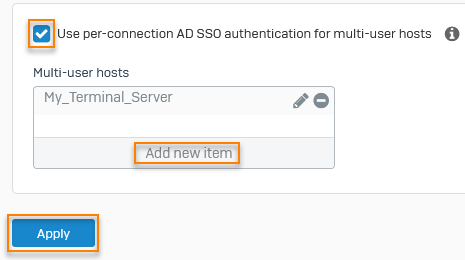

Aktivieren Sie die AD-SSO-Authentifizierung pro Verbindung für Hosts mit mehreren Benutzern.

Um mehrere Benutzer von einer einzigen IP-Adresse mithilfe von AD SSO zu authentifizieren, müssen Sie die verbindungsbezogene Authentifizierung für Hosts mit mehreren Benutzern aktivieren. Die Firewall verwendet weiterhin die IP-Authentifizierung für alle anderen Hosts.

Um die verbindungsbezogene Authentifizierung für Mehrbenutzer-Hosts zu aktivieren, gehen Sie wie folgt vor:

- Gehe zu Authentifizierung > Webauthentifizierung > Authentifizierungseinstellungen für den direkten Webproxy.

- Wählen Verwenden Sie die AD-SSO-Authentifizierung pro Verbindung für Hosts mit mehreren Benutzern..

- Klicken Neuen Eintrag hinzufügen und auswählen

My_Terminal_Server. -

Klicken Anwenden.

Hier ein Beispiel:

Erstellen Sie Firewall-Regeln für den Datenverkehr auf Mehrbenutzer-Hosts.

Für Mehrbenutzer-Hosts mit aktivierter verbindungsspezifischer Authentifizierung ist eine separate Firewall-Regel erforderlich, die Folgendes beinhaltet: Bekannte Benutzer abgleichen ausgeschaltet.

Um Firewall-Regeln für ausgehenden Datenverkehr mehrerer Benutzer zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Wählen IPv4 oder IPv6, wählen Firewall-Regel hinzufügen: und wählen Sie Neue Firewall-Regel.

-

Geben Sie die Regeldetails ein:

Einstellung Wert Regelname TS_Outbound Regelposition Spitze Aktion Akzeptieren Firewall-Verkehr protokollieren Wählen Sie diese Option, um den gesamten Datenverkehr zu protokollieren, der dieser Regel entspricht. Warnung

Die Sophos Firewall wertet die Regeln in der angezeigten Reihenfolge aus, bis eine Übereinstimmung gefunden wird. Authentifizierungsregeln pro Verbindung müssen vor anderen Regeln, die Ihre Mehrbenutzer-Hosts betreffen, ausgeführt werden. Bekannte Benutzer abgleichen Aktivieren Sie beispielsweise Regeln, die sich auf alle Gruppen auswirken, denen Ihre Mehrbenutzer-Hosts angehören. Wenn Bekannte Benutzer abgleichen Wenn diese Option für einen Host mit mehreren Benutzern aktiviert ist, verarbeitet die Firewall den gesamten Datenverkehr von diesem Host basierend auf dem angemeldeten Benutzer (in der Regel ein Administrator) und verarbeitet keine weiteren Regeln für diesen Host.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Quellzonen UND Quellnetzwerke und Geräte Mein_Terminalserver Zielzonen VAN Zielnetzwerke Beliebig Dienstleistungen Wählen Sie die Dienste aus, die Sie zulassen möchten. Bekannte Benutzer abgleichen Diese Einstellung deaktivieren. -

Geben Sie alle weiteren für Ihre Umgebung erforderlichen Einstellungen ein. Siehe Fügen Sie eine Firewall-Regel hinzu.

- Klicken Speichern.

Um Firewall-Regeln für eingehenden Datenverkehr von Mehrbenutzer-Hosts zu erstellen, gehen Sie wie folgt vor:

- Wählen IPv4 oder IPv6, wählen Firewall-Regel hinzufügen: und wählen Sie Neue Firewall-Regel.

-

Geben Sie die Regeldetails ein:

Einstellung Wert Regelname TS_Inbound Regelposition Spitze Aktion Akzeptieren Firewall-Verkehr protokollieren Wählen Sie diese Option, um den gesamten Datenverkehr zu protokollieren, der dieser Regel entspricht. Warnung

Die Sophos Firewall wertet die Regeln in der angezeigten Reihenfolge aus, bis eine Übereinstimmung gefunden wird. Authentifizierungsregeln pro Verbindung müssen vor anderen Regeln, die Ihre Mehrbenutzer-Hosts betreffen, ausgeführt werden. Bekannte Benutzer abgleichen Aktivieren Sie beispielsweise Regeln, die sich auf alle Gruppen auswirken, denen Ihre Mehrbenutzer-Hosts angehören. Wenn Bekannte Benutzer abgleichen Wenn diese Option für einen Host mit mehreren Benutzern aktiviert ist, verarbeitet die Firewall den gesamten Datenverkehr von diesem Host basierend auf dem angemeldeten Benutzer (in der Regel ein Administrator) und verarbeitet keine weiteren Regeln für diesen Host.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Quellzonen VAN Quellnetzwerke und Geräte Beliebig Zielzonen UND Zielnetzwerke Mein_Terminalserver Dienstleistungen Wählen Sie die Dienste aus, die Sie zulassen möchten. Bekannte Benutzer abgleichen Diese Einstellung deaktivieren. -

Geben Sie alle weiteren für Ihre Umgebung erforderlichen Einstellungen ein. Siehe Fügen Sie eine Firewall-Regel hinzu.

- Klicken Speichern.

Weitere Informationen