Erstellen einer Amazon VPC-Site-to-Site-Verbindung

Sie können eine Site-to-Site-VPN-Verbindung zwischen Ihrem lokalen Netzwerk und Amazon Virtual Private Cloud (VPC) erstellen.

Einführung

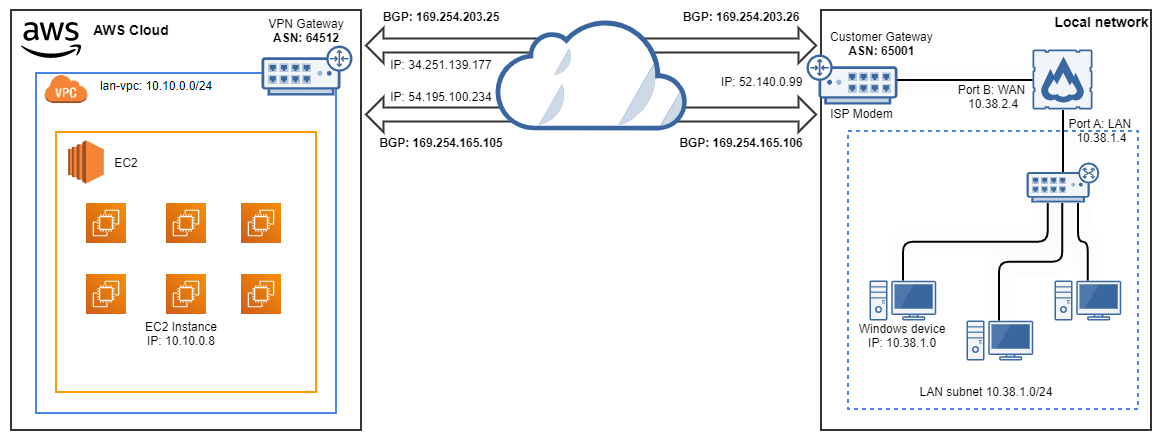

In diesem Beispiel importieren Sie die AWS-Site-to-Site-VPN-Verbindungseinstellungen und stellen eine Verbindung zu Amazon VPC her. Hier wird die Amazon-VPC-Konfigurationsdatei verwendet, um die Einstellungen zu importieren, sowie BGP für dynamisches Routing. Das Netzwerkschema sieht wie folgt aus:

Voraussetzungen

Warnung

Diese Informationen waren zum Zeitpunkt der Veröffentlichung korrekt. Um sicherzustellen, dass Sie die aktuellsten Schritte befolgen, lesen Sie bitte die Amazon-Dokumentation. Siehe Folgendes:

Bevor Sie Amazon VPC mit der Sophos Firewall verbinden, müssen Sie eine AWS-Site-to-Site-VPN-Verbindung einrichten. Amazon VPC-Konsole.

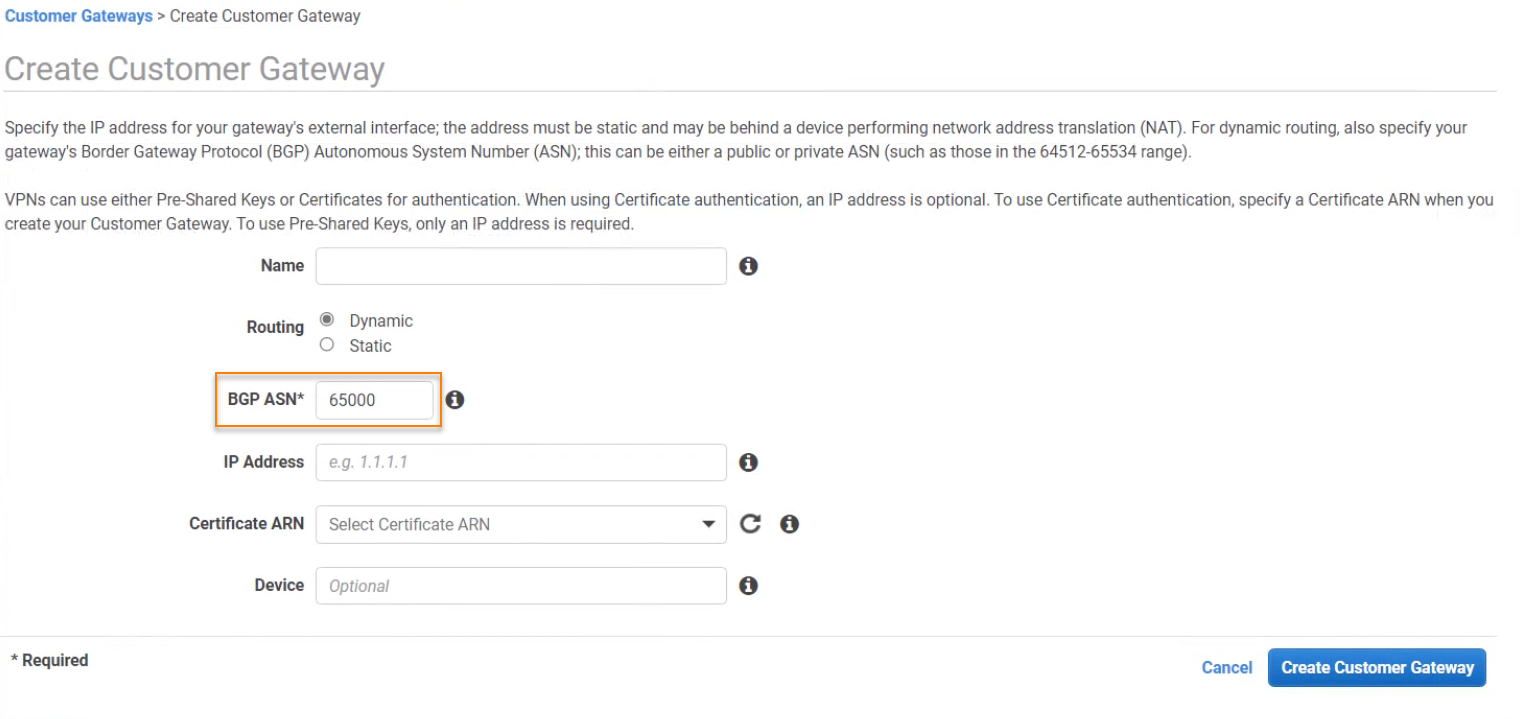

Wenn Sie dynamisches Routing verwenden möchten, müssen Ihre AWS-Site-to-Site-VPN-Verbindungseinstellungen Folgendes enthalten:

- Sie müssen konfigurieren Lokales IPv4-Netzwerk CIDR Und Remote IPv4 Network CIDR als

0.0.0.0/0um BGP-Peering herzustellen. -

Wenn Sie BGP bereits auf der Sophos Firewall konfiguriert haben Routing > BGP > Globale Konfiguration: Sie müssen die vorkonfigurierten Einstellungen Ihrer Firewall eingeben. Lokal AS Wert im BGP ASN Feld auf dem Kundenportal erstellen Seite in AWS.

Hier ein Beispiel:

Notiz

Wenn die BGP-Konfiguration in der BGP-CLI die Option „no bgp default ipv4-unicast“ enthält, wird das BGP-Peering nicht automatisch hergestellt.

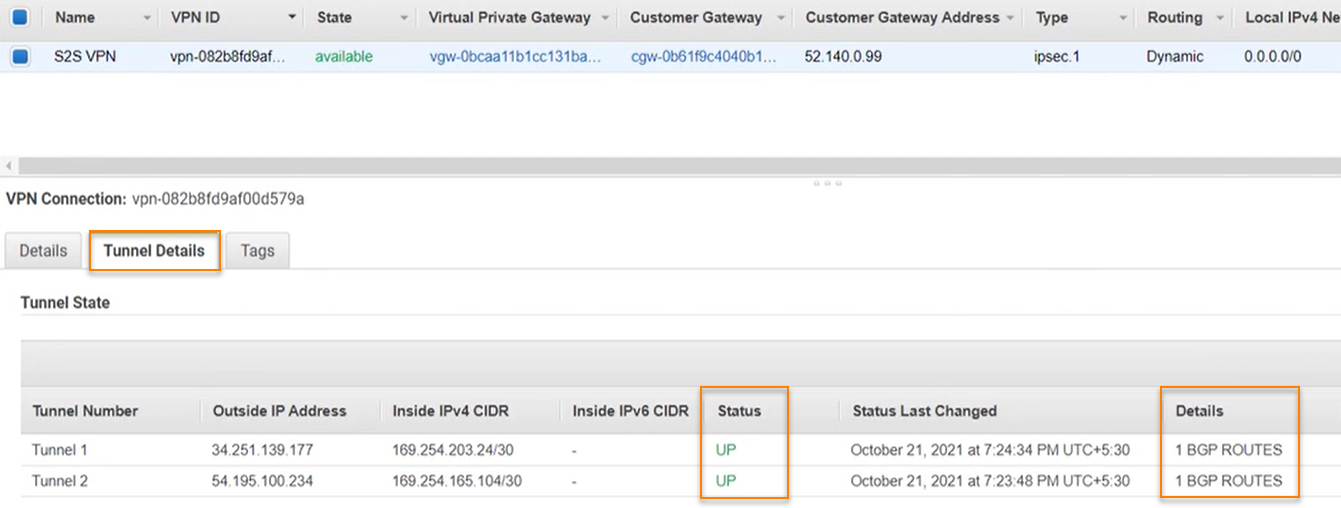

In diesem Beispiel haben wir eine Amazon-Site-to-Site-VPN-Verbindung mit den folgenden Einstellungen konfiguriert:

| Einstellung | Wert |

|---|---|

| Name | S2S VPN |

| Kundengateway-Adresse | 52.140.0.99 |

| Typ | ipsec1 |

| Routing | Dynamisch |

| Lokales IPv4-Netzwerk CIDR | 0.0.0.0/0 |

| Remote IPv4 Network CIDR | 0.0.0.0/0 |

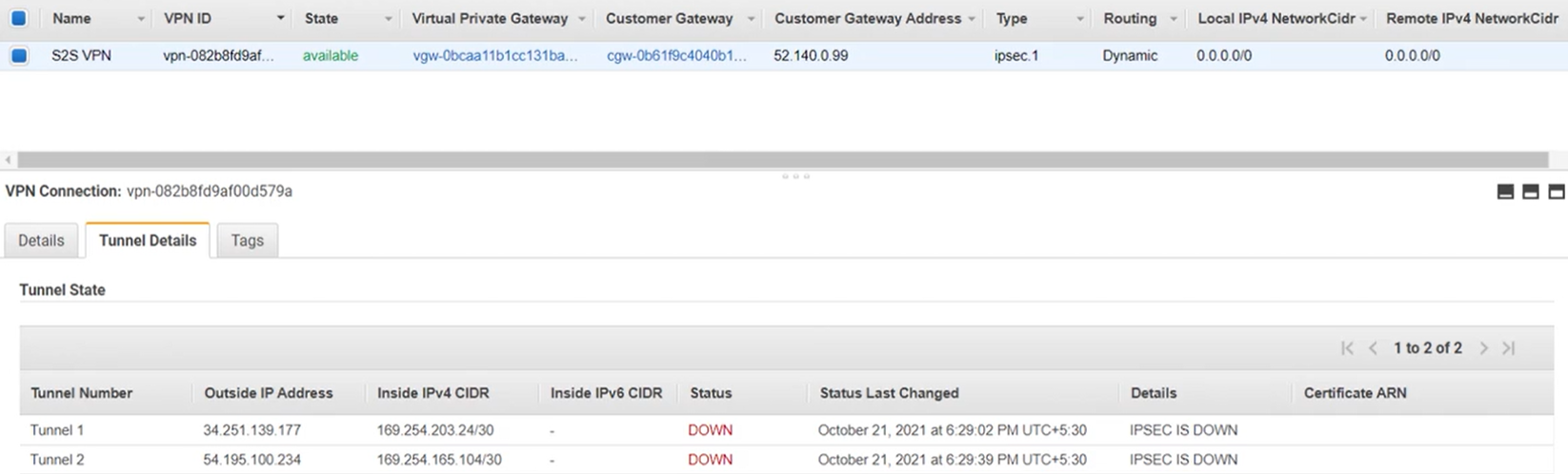

Hier ein Beispiel für die Site-to-Site-VPN-Einstellungen und die Tunnelkonfigurationseinstellungen:

Laden Sie die Amazon VPC-Konfigurationsdatei herunter.

Sie müssen die Amazon Site-to-Site-VPN-Einstellungen als Konfigurationsdatei herunterladen, um sie in Ihre Firewall importieren zu können. Gehen Sie dazu wie folgt vor:

- Öffne die Amazon VPC-Konsole.

- Gehe zu Virtuelles privates Netzwerk (VPN) > Site-to-Site-VPN-Verbindungen.

- Wählen S2S VPN.

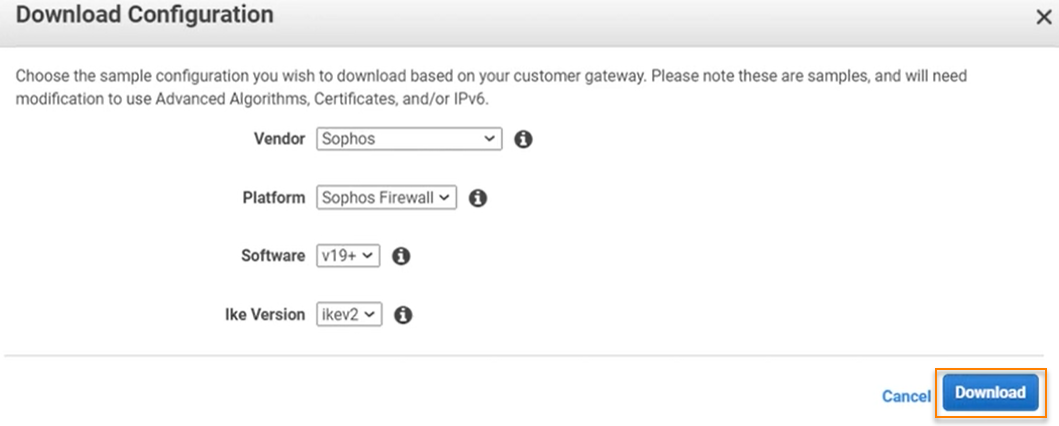

- Klicken Download-Konfiguration.

-

Wählen Sie die folgenden Einstellungen aus und klicken Sie auf Herunterladen:

Einstellung Wert Verkäufer Sophos Plattform Sophos Firewall Software v19+ Ike-Version ikev2

Passen Sie die Konfigurationsdatei an

Die Konfigurationsdatei dient lediglich als Beispiel und entspricht möglicherweise nicht Ihren gewünschten Einstellungen für die Site-to-Site-VPN-Verbindung. Sie müssen die Beispielkonfigurationsdatei anpassen, um zusätzliche Sicherheitsalgorithmen, Diffie-Hellman-Gruppen, private Zertifikate und IPv6-Datenverkehr nutzen zu können.

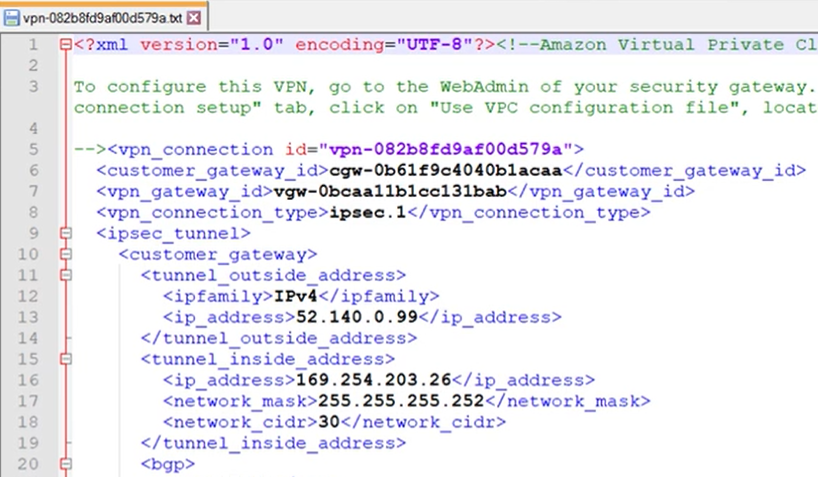

In diesem Beispiel befindet sich die Firewall hinter dem ISP-Modem, daher müssen Sie die Firewall ändern. tunnel_outside_address Geben Sie einen Wert ein, der der IP-Adresse der WAN-Schnittstelle Ihrer Firewall entspricht. Gehen Sie wie folgt vor:

-

Öffnen Sie die VPC-Konfigurationsdatei in einem Texteditor.

Hier ein Beispiel:

-

Suchen Sie die folgenden Zeilen:

<tunnel_outside_address> <ipfamily>IPv4</ipfamily> <ip_address>52.140.0.99</ip_address> </tunnel_outside_address>Notiz

In diesem Beispiel erscheinen diese Zeilen zweimal, da in der VPC-Konsole zwei Tunnel konfiguriert sind. Jeder Tunnel hat seine eigene Konfiguration innerhalb einer einzigen AWS-Site-to-Site-VPN-Beispielkonfigurationsdatei. Sie müssen die Einstellungen für jeden Tunnel anpassen.

-

Ändern Sie beide Vorkommen von

ip_addressZu10.38.2.4Sie müssen mit der IP-Adresse der WAN-Schnittstelle Ihrer Firewall übereinstimmen:<ip_address>10.38.2.4</ip_address> -

Änderungen speichern und beenden.

Importieren Sie die Amazon VPC-Einstellungen in die Sophos Firewall.

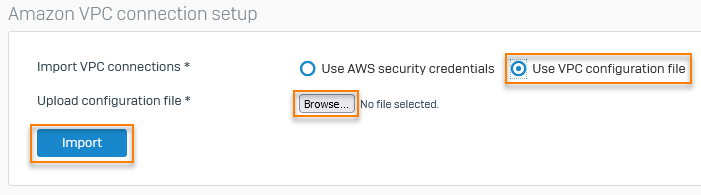

Um die Konfigurationsdatei in die Sophos Firewall zu importieren, gehen Sie wie folgt vor:

- Melden Sie sich bei der Sophos Firewall an.

- Gehe zu Site-to-Site-VPN > Amazon VPC.

- Wählen VPC-Konfigurationsdatei verwenden.

- Klicken Durchsuchen.

- Wählen Sie die Konfigurationsdatei aus und klicken Sie auf Offen.

-

Klicken Import.

Die Sophos Firewall erstellt automatisch die IPsec-Profile, BGP-Einstellungen und XFRM-Schnittstellen anhand der aus der Konfigurationsdatei importierten Einstellungen. Die Verbindungen werden angezeigt in Amazon VPC-Verbindungen und werden automatisch aktiviert. Informationen zum Auffinden und Bestätigen der automatisch erstellten Einstellungen finden Sie in den folgenden Dokumenten:

Fügen Sie das lokale Subnetz zu den BGP-Netzwerken hinzu.

Um BGP-Routen zwischen Ihrem Netzwerk und Amazon VPC einzurichten, müssen Sie das lokale Subnetz zu Ihren BGP-Netzwerken hinzufügen. Gehen Sie dazu wie folgt vor:

- Gehe zu Routing > BGP > Netzwerke.

- Klicken Hinzufügen.

- Für IPv4/Netzmaske, eingeben

10.38.1.0. - Wählen /24(255.255.255.0) aus dem Dropdown-Menü.

- Klicken Speichern.

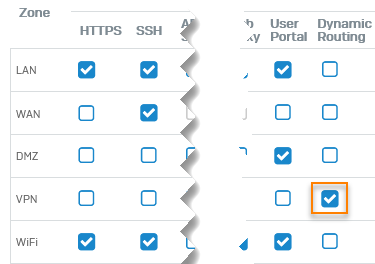

Aktivieren Sie das dynamische Routing für die VPN-Zone.

Sie müssen das dynamische Routing für die VPN-Zone aktivieren, damit die Sophos Firewall BGP-Routing mit Amazon VPC verwenden kann. Gehen Sie dazu wie folgt vor:

IP-Hosts erstellen

Sie müssen IP-Hosts für die lokalen und entfernten Subnetze erstellen, die diese Verbindung nutzen sollen, damit Sie diese für Firewall-Regeln auswählen können.

Um IP-Hosts für Ihre Subnetze zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Gastgeber und Dienstleistungen > IP-Host und klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Name LAN-lokal IP-Version IPv4 Typ Netzwerk IP-Adresse 10.38.1.0 Subnetz /24(255.255.255.0) -

Klicken Speichern.

- Klicken Hinzufügen.

-

Legen Sie die Einstellungen fest.

Einstellung Wert Name LAN-VPC IP-Version IPv4 Typ Netzwerk IP-Adresse 10.10.0.0 Subnetz /24(255.255.255.0) -

Klicken Speichern.

Erstellen Sie Firewall-Regeln für VPN-Datenverkehr

Sie müssen ausgehende und eingehende Firewall-Regeln erstellen, um den Datenverkehr zwischen Ihrem lokalen Netzwerk und Amazon VPC zu ermöglichen.

Um eine Firewall-Regel für ausgehenden VPN-Datenverkehr zu erstellen, gehen Sie wie folgt vor:

- Gehe zu Regeln und Richtlinien > Firewall-Regeln.

- Klicken IPv4, klicken Firewall-Regel hinzufügen: und klicken Sie Neue Firewall-Regel.

- Eingeben

LAN_VPN_allowim Regelname Feld und Auswahl Firewall-Verkehr protokollieren. -

Legen Sie die Einstellungen fest.

Einstellung Wert Quellzonen UND Quellnetzwerke und Geräte LAN-lokal Zielzonen VPN Zielnetzwerke LAN-VPC Dienstleistungen Beliebig -

Klicken Speichern.

Um eine Firewall-Regel für eingehenden VPN-Datenverkehr zu erstellen, gehen Sie wie folgt vor:

- Klicken IPv4, klicken Firewall-Regel hinzufügen: und klicken Sie Neue Firewall-Regel.

- Eingeben

VPN_LAN_allowim Regelname Feld und Auswahl Firewall-Verkehr protokollieren. -

Legen Sie die Einstellungen fest.

Einstellung Wert Quellzonen VPN Quellnetzwerke und Geräte LAN-VPC Zielzonen UND Zielnetzwerke LAN-lokal Dienstleistungen Beliebig -

Klicken Speichern.

Hier ein Beispiel:

Tunnelstatus prüfen

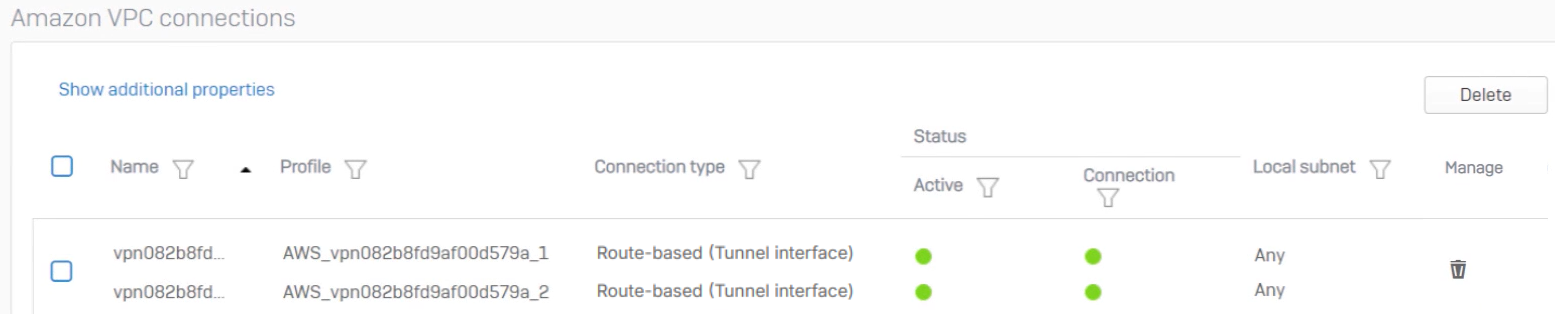

Den Tunnelstatus können Sie in der Sophos Firewall und der AWS VPC-Konsole überprüfen.

- Gehe zu Site-to-Site-VPN > Amazon VPC > Amazon VPC-Verbindungen.

-

Vergewissern Sie sich, dass die Tunnel aktiv und verbunden sind. Dies geschieht automatisch beim Import der AWS-Site-to-Site-VPN-Einstellungen.

Hier ein Beispiel:

-

Gehe zu Routing > Information > BGP.

-

Wählen Sie aus den folgenden Optionen:

Option Beschreibung Nachbarn Zeigt die BGP-Nachbardetails an. Routen Zeigt die dynamisch gelernten Routen an. Zusammenfassung Zeigt die BGP-Peer-IP-Adressinformationen, die Betriebszeit sowie gesendete und empfangene Nachrichten an.

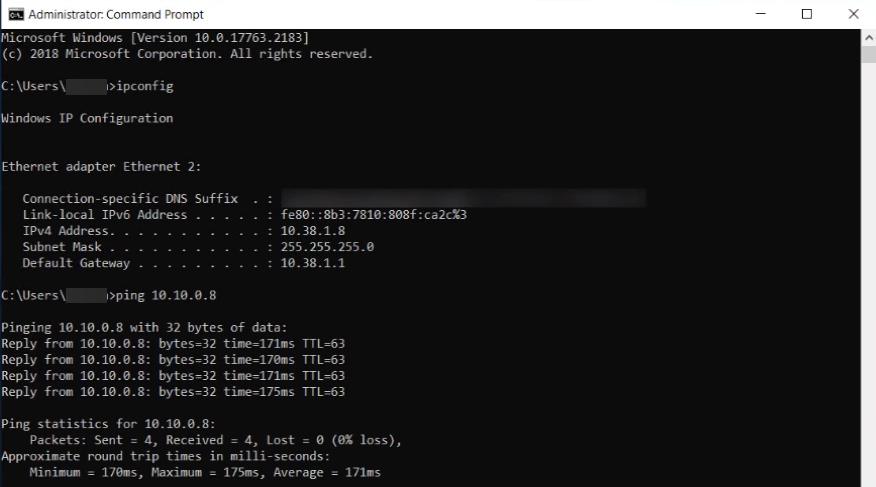

Traffic generieren

Sie können überprüfen, ob Datenverkehr über die VPC-Verbindung fließt, indem Sie von einem Gerät in Ihrem lokalen Netzwerk einen Ping an eine Amazon VPC-Ressource senden. Das folgende Beispiel zeigt einen erfolgreichen Ping von 10.38.1.8 im lokalen Netzwerk zu 10.10.0.8 in Amazon VPC.

Weitere Informationen