Allgemeine Einstellungen

Die Firewall scannt HTTP(S)- und FTP-Datenverkehr auf Bedrohungen gemäß Ihren Firewall-Regeln und auf unangemessene Webnutzung, wenn eine Webrichtlinie für eine Regel ausgewählt ist. Diese Einstellungen gelten nur für Datenverkehr, der Firewall-Regeln mit diesen Optionen entspricht. Sie können die Art des Scans, die maximale Dateigröße und zusätzliche Prüfungen festlegen. Außerdem können Sie Richtlinienüberschreibungen erstellen, um Endbenutzern den Zugriff auf ansonsten blockierte Websites zu ermöglichen.

Malware- und Inhaltsscan

Konfigurieren Sie allgemeine Beschränkungen für das Scannen und die Einschränkung des Datenverkehrs nach Typ und Protokoll. Um die Malware- und Inhaltsprüfung zu aktivieren, wählen Sie HTTP-Scan und entschlüsseltes HTTPS in der Firewall-Regel.

Um HTTPS zu entschlüsseln und auf Schadsoftware zu scannen, müssen Sie je nach Ihrer Konfiguration bestimmte Einstellungen auswählen.

-

Web-Proxy-Modus: Sie müssen auswählen Verwenden Sie einen Webproxy anstelle der DPI-Engine. Und HTTPS-Verschlüsselung während der Webproxy-Filterung in der Firewall-Regel.

-

DPI-Engine-Modus: Sie müssen einstellen Aktion Zu Entschlüsseln In Regeln und Richtlinien > SSL/TLS-Prüfregeln.

Auswahl des Scan-Engines: Scan-Engine zur Anwendung auf den gesamten Datenverkehr.

-

Einzelmotor: Der Datenverkehr wird mit der primären Antiviren-Engine (standardmäßig Sophos) gescannt. Diese Auswahl bietet optimale Leistung.

-

Doppelmotor: Der Datenverkehr wird mithilfe beider Algorithmen gescannt, zuerst mit dem primären und dann mit dem sekundären. Diese Auswahl gewährleistet maximale Erkennungsrate und Sicherheit, kann jedoch die Leistung beeinträchtigen.

Notiz

Wenn Sie Zero-Day-Schutz verwenden, stellen Sie die Einzel-Scan-Engine auf Sophos ein oder wählen Sie die Dual-Engine-Scan-Funktion.

Web-Proxy-Scanmodus: Scanmodus für HTTP- und HTTPS-Datenverkehr. Diese Option gilt nur für die Webproxy-Filterung. Die DPI-Engine arbeitet immer im Echtzeitmodus.

-

Charge: Im Batch-Modus lädt die Firewall die Datei vollständig herunter und scannt sie. Nur Webproxys können den Batch-Modus nutzen. Er bietet maximalen Schutz, kann aber die Browserleistung beeinträchtigen, da er die volle Bandbreite nutzt. Die Datenverkehrssteuerung erfolgt, sobald die Datei an den Browser weitergeleitet wird.

-

Echtzeit: Im Echtzeitmodus wird der Inhalt der heruntergeladenen Datei an den Browser übermittelt, die Übertragung wird jedoch erst nach einem Scan und der Bestätigung, dass die Datei fehlerfrei ist, abgeschlossen. Die Datenverkehrssteuerung erfolgt bei der Übermittlung der Datei an den Browser.

Potenziell unerwünschte Anwendungen blockieren: Verhindert, dass Benutzer potenziell unerwünschte Anwendungen (PUAs) herunterladen.

Autorisierte PUAs: Liste der potenziell unerwünschten Anwendungen (PUAs), die Sie nicht blockieren möchten.

Maßnahmen bei fehlgeschlagenem Malware-Scan: Maßnahmen, die zu ergreifen sind, wenn die Firewall auf Inhalte stößt, die nicht gescannt werden konnten.

Notiz

Die Firewall durchsucht Archivdateien, einschließlich solcher mit bis zu 16 Komprimierungsstufen. Dateien, die aufgrund von Verschlüsselung, Beschädigung oder einer Komprimierung von mehr als 16 Stufen nicht vollständig durchsucht werden können, enthalten möglicherweise unentdeckte Bedrohungen. Blockieren bietet den besten Schutz.

Scannen Sie keine Dateien, die größer als: Maximale Dateigröße für die HTTP(S)-Prüfung in MB. Dateien, die diese Größe überschreiten, werden nicht geprüft.

Notiz

Bei komprimierten Dateien berücksichtigt die Firewall die komprimierte Größe. Wenn beispielsweise das Scanlimit für Dateien 30 MB beträgt und eine 500 MB große Datei auf 5 MB komprimiert wurde, scannt die Firewall die Datei.

Maximale Dateigröße für FTP-Scans: Maximale Dateigröße für den FTP-Scan in MB. Dateien, die diese Größe überschreiten, werden nicht gescannt.

Scannen Sie Audio- und Videodateien: Durchsucht Audio- und Videoinhalte nach Schadsoftware und Bedrohungen. Der Scan kann Probleme beim Streamen von Audio und Video verursachen.

Pharming-Schutz aktivieren: Pharming-Angriffe leiten Nutzer von legitimen Webseiten auf betrügerische Webseiten um, die den legitimen Webseiten täuschend ähnlich sehen. Schützen Sie Nutzer vor Domain-Poisoning-Angriffen, indem Sie vor jeder Verbindungsherstellung wiederholte DNS-Abfragen durchführen.

HTTPS-Entschlüsselung und -Scan

HTTPS-Scan-Zertifizierungsstelle (CA): Zertifizierungsstelle zur Sicherung gescannter HTTPS-Verbindungen. Diese wird ausschließlich vom Webproxy verwendet. Um die von der DPI-Engine verwendete Zertifizierungsstelle zu konfigurieren, verwenden Sie Entschlüsselungsprofile oder SSL/TLS-Inspektionseinstellungen.

Tipp

Um das ausgewählte CA-Zertifikat herunterzuladen, klicken Sie auf die Schaltfläche „Herunterladen“.  neben der Dropdown-Liste.

neben der Dropdown-Liste.

Nicht erkannte SSL-Protokolle blockieren: Verhindert Datenverkehr, der die HTTPS-Prüfung durch die Verwendung ungültiger SSL-Protokolle umgeht.

Ungültige Zertifikate sperren: Verbindet sich nur mit Websites, die über ein gültiges Zertifikat verfügen. Diese Einstellung gilt nur für den Webproxy. Um die Einstellungen zur Zertifikatsvalidierung für die DPI-Engine zu konfigurieren, verwenden Sie Entschlüsselungsprofile.

Um die Zertifikatsvalidierung für bestimmte Websites, Webkategorien oder Quell- und Ziel-IP-Adressen zu deaktivieren, gehen Sie zu Web > Ausnahmen.

Unverschlüsselte Verbindungen blockieren: Die Firewall wendet Richtlinienkontrollen auf HTTPS-Verbindungen an, selbst wenn sie nicht für die Entschlüsselung dieser Verbindungen konfiguriert ist. Zur Entscheidungsfindung nutzt sie unverschlüsselte Informationen über die Website-Domain, die der Browser im initialen TLS-Handshake mit der Website sendet.

Um Benutzer über Richtlinienmaßnahmen bei einer HTTPS-Verbindung zu informieren (z. B. Blockierung, Warnung, Kontingentbeschränkung oder Fehlerseiten), muss die Firewall die Verbindung entschlüsseln, um den Inhalt der Benachrichtigungsseite an den Browser zu senden. Bei Endpunkten von Benutzern, die der Signaturzertifizierungsstelle der Firewall nicht vertrauen, kann dies jedoch dazu führen, dass der Browser Sicherheitswarnungen anzeigt.

Um dieses Verhalten für Websites zu steuern, die normalerweise nicht entschlüsselt werden, wählen Sie eine der folgenden Benachrichtigungsoptionen aus:

-

Verbindung entschlüsseln und Blockseite anzeigen: Entschlüsselt die HTTPS-Verbindung und zeigt eine HTML-Benachrichtigungsseite an, die den Grund für die Blockierung enthält.

Notiz

Um zu verhindern, dass Browser eine Zertifikatswarnung anzeigen, installieren Sie die Scan-Zertifizierungsstelle in den Browsern der Benutzer. Siehe Generieren, anwenden und installieren Sie die Signaturzertifizierungsstelle..

-

Verbindung ohne Blockseite trennen: Die Firewall unterbricht die Verbindung während des SSL/TLS-Handshakes, und der Browser zeigt eine Fehlermeldung an. Die Benutzer wissen nicht, warum die Verbindung abgebrochen wurde.

Warnung

Manche Nicht-Browser-Clients, wie beispielsweise Anwendungen, die mit Servern kommunizieren, oder im Hintergrund laufende Updater, können sich anders verhalten. Ihr Verhalten hängt davon ab, ob sie einen Zertifikatsfehler aufgrund der Entschlüsselung des Datenverkehrs durch die Firewall oder einen Verbindungsfehler erhalten.

Dies kann in bestimmten Situationen zu Wiederholungsschleifen führen. Überprüfen Sie die Webrichtlinie, um zu entscheiden, ob die Verbindung blockiert oder das Blockierungsverhalten geändert werden soll, damit Anwendungen ordnungsgemäß funktionieren.

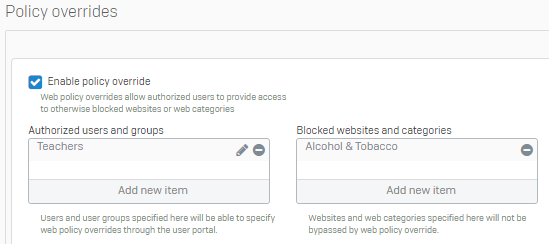

Richtlinienüberschreibungen

Richtlinienüberschreibungen ermöglichen es autorisierten Benutzern, sich selbst temporären Zugriff auf Websites zu gewähren, die normalerweise durch eine Webrichtlinie gesperrt wären. Autorisierte Benutzer erstellen Richtlinienüberschreibungen im Benutzerportal und legen dabei Websites und Kategorien, einen Zeitraum und Zugriffscodes fest. Besucht ein Benutzer eine Website, für die eine Überschreibung festgelegt ist, enthält die Sperrseite ein zusätzliches Feld, in dem der Benutzer einen Zugriffscode eingeben kann.

- Um die aktuell festgelegten Überschreibungen anzuzeigen und zu verwalten, wählen Sie Ansichtsüberschreibungen: Mithilfe dieser Einstellungen können Sie Überschreibungen aktivieren oder deaktivieren und Überschreibungen löschen.

Richtlinienüberschreibung aktivieren: Autorisierten Benutzern ermöglichen, im Benutzerportal Web-Richtlinienüberschreibungen zu erstellen.

Notiz

Meine Richtlinie hat Vorrang. Gilt nur für die Hauptgruppe von AD-Benutzern und für einzelne Benutzer. Es gilt nicht für deren andere Gruppenmitgliedschaften, und die Option wird im Benutzerportal für diese Mitgliedschaften nicht angezeigt.

Autorisierte Benutzer und Gruppen: Benutzer und Gruppen, die Überschreibungen erstellen und verwalten können.

Blockierte Websites und Kategorien: Websites und Webkategorien, die durch Webrichtlinienüberschreibungen niemals umgangen werden können.

Manuelle Eingabe des Zugangscodes zulassen: Erlauben Sie den angegebenen Benutzern, ihre eigenen Zugangscodes im Benutzerportal zu erstellen. Wenn diese Option nicht aktiviert ist, müssen die Benutzer generierte Codes verwenden.

Wenn der Datenverkehr, der die Richtlinie überschreibt, mit einer SSL/TLS-Prüfregel übereinstimmt, deren Aktion auf „Verweigern“ gesetzt ist, wird die Überschreibung nicht wirksam und die Website blockiert. Um dies zu verhindern, gehen Sie zu Web > Ausnahmen: und eine Ausnahme erstellen, um die HTTPS-Entschlüsselung für die übereinstimmenden Kriterien zu überspringen.

Zugriff auf blockierte Websites erlauben

Die folgende Richtlinienüberschreibung ermöglicht es Nutzern der Gruppe „Lehrer“, Endnutzern den Zugriff auf ansonsten gesperrte Websites zu gestatten. Wenn die Überschreibung aktiv ist, können Endnutzer jedoch nicht auf Websites der Kategorie „Alkohol & Tabak“ zugreifen.

Web-Content-Caching

Web-Content-Cache aktivieren: Speichern Sie eine Kopie der zuletzt besuchten Websites, um den Bandbreitenverbrauch zu reduzieren und die Leistung zu verbessern.

Die Sophos Firewall erzwingt dies nur beim Webproxy.

Web-Proxy-Konfiguration

Die Firewall fängt den Datenverkehr transparent ab und setzt Webschutzmaßnahmen (z. B. Richtlinien und Malware-Scans) durch, sobald der Webproxy-Dienst für eine Netzwerkzone aktiviert ist. Standardmäßig ist dieser Dienst für LAN- und WLAN-Zonen aktiviert. Im transparenten Modus lässt die Firewall ausschließlich HTTP-Verkehr auf Port 80 und HTTPS-Verkehr auf Port 443 zu.

Sie können die Firewall jedoch so konfigurieren, dass sie als Proxy für konfigurierte Webbrowser fungiert, indem Sie einen Webproxy-Port angeben. Benutzer, die sich hinter dem Proxy befinden, müssen die LAN- oder WLAN-Adresse und den Port in den Webproxy-Konfigurationseinstellungen ihres Browsers angeben. (Weitere Informationen finden Sie in der Browserdokumentation.)

Geben Sie den Listening-Port des Web-Proxys und die zulässigen Zielports an, wenn die Firewall als Web-Proxy für konfigurierte Webbrowser fungieren soll.

Notiz

Die IPS-Richtlinie gilt für den Datenverkehr zwischen Proxy und WAN, jedoch nicht für den Datenverkehr zwischen Benutzer und Proxy.

Notiz

Die Traffic Shaping-Richtlinie ist auf den direkten Proxy-Traffic nicht anwendbar.

Web-Proxy-Port: Port, an dem der Webproxy auf HTTP-Verbindungsanfragen wartet.

Zulässige Zielhäfen: Die Firewall kann Anfragen zum Verbindungsaufbau zu Remote-Servern über einen nicht standardmäßigen Port empfangen. Geben Sie die Ports an, über die der Proxy Verbindungen zulässt. (Diese Einstellung gilt nur, wenn der Listening-Port des Web-Proxys festgelegt ist.)

Warnung

Die Zulassung von Verbindungen über nicht standardmäßige Ports kann ein Sicherheitsrisiko darstellen.

Mindestversion von TLS: Wählen Sie gleichzeitig die minimale TLS-Version für den Webproxy und das Captive Portal aus.

Weitere Ressourcen