HO-Firewall als DHCP-Server und BO-Firewall als Relay-Agent

Konfigurieren Sie die Sophos-Firewall in der Zentrale als DHCP-Server und die Sophos-Firewall in der Zweigstelle als DHCP-Relay-Agent.

Einführung

Die DHCP-Serverkonfiguration auf der Firewall der Hauptniederlassung vergibt IP-Adressen an Clients in der Zweigstelle. Die DHCP-Relay-Konfiguration auf der Firewall der Zweigstelle leitet die DHCP-Kommunikation zwischen DHCP-Clients und dem Server weiter. In diesem Beispiel konfigurieren wir die DHCP-Kommunikation über eine Site-to-Site-IPsec-Verbindung.

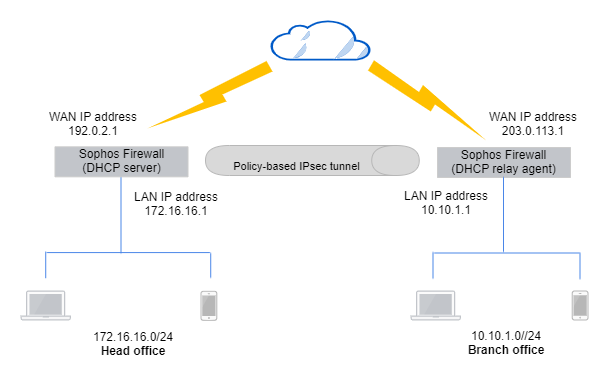

DHCP-Server und Relay-Agent: Netzwerkdiagramm

Die Netzwerkdetails lauten wie folgt:

Hauptsitz:

- WAN-IP-Adresse:

192.0.2.1 - DHCP-Serverschnittstelle:

172.16.16.1

Zweigstelle:

- WAN-IP-Adresse:

203.0.113.1 - DHCP-Relay-Agent-Schnittstelle:

10.10.1.1 - LAN-Subnetz:

10.10.1.0/24

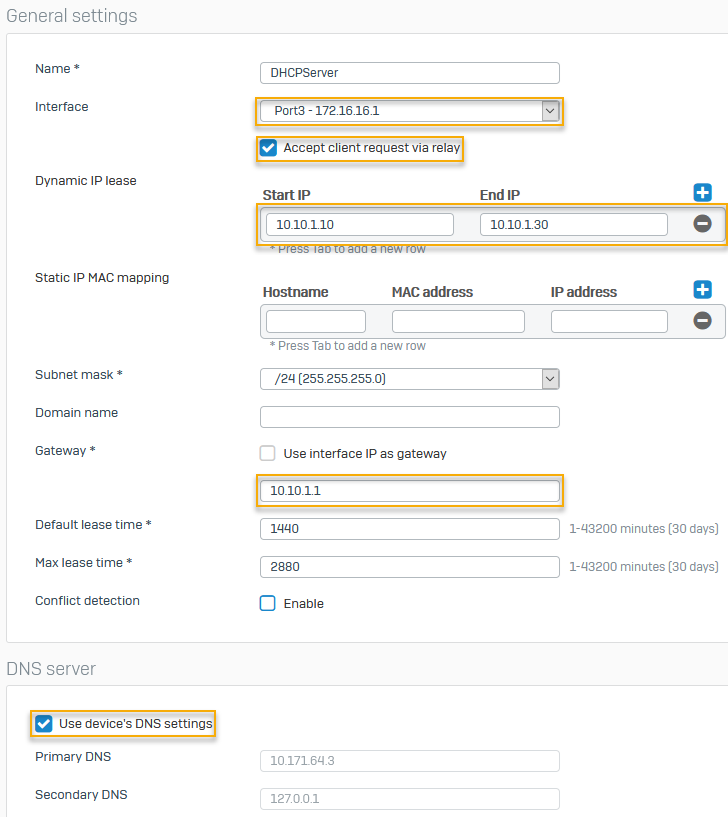

Hauptsitz: DHCP-Servereinstellungen festlegen

Konfigurieren Sie die Sophos Firewall am Hauptsitz als DHCP-Server, um DHCP-Clients in den Zweigstellen dynamische IP-Adressen zuzuweisen.

- Gehe zu Netzwerk > DHCP.

- Unter Server, klicken Hinzufügen.

-

Die folgenden Einstellungen sind beispielhaft. Sie müssen die Einstellungen Ihres Netzwerks angeben:

Einstellung Wert Schnittstelle Port3 - 172.16.16.1Schnittstelle, über die die Sophos Firewall auf DHCP-Anfragen wartet.

Clientanfragen über Relay entgegennehmen Akzeptiert Weiterleitungsanfragen. Dynamische IP-Zuteilung 10.10.1.10Zu10.10.1.30Tor 10.10.1.1Verwenden Sie die DNS-Einstellungen des Geräts. DNS-Serverdetails, die mit DHCP-Clients geteilt werden sollen. -

Klicken Speichern.

Hier ein Beispiel:

Hauptsitz: IP-Adressen über eine IPsec-Verbindung mieten

Aktivieren Sie auf der Firewall der Hauptniederlassung die IP-Adressvergabe über IPsec.

- Geben Sie am Hauptbüro-CLI Folgendes ein: 4 für Gerätekonsole.

-

Geben Sie Folgendes ein:

system dhcp lease-over-IPSec enable

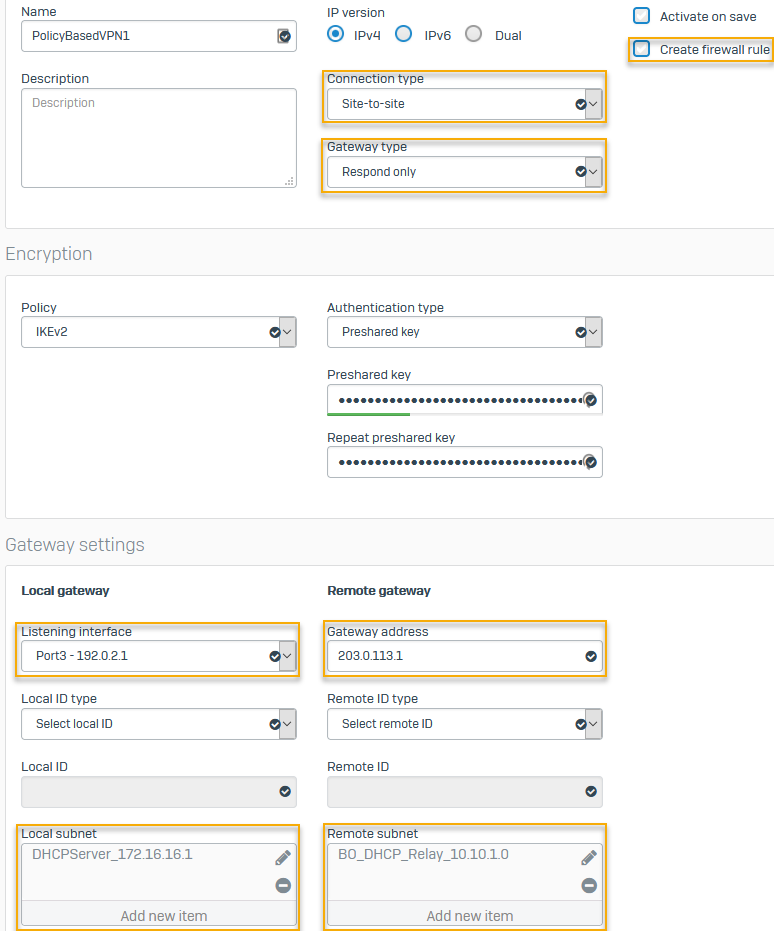

Hauptsitz: Konfigurieren Sie eine IPsec-Site-to-Site-Verbindung

Konfigurieren Sie auf der Firewall der Hauptniederlassung eine Site-to-Site-IPsec-Verbindung zur Zweigstelle.

- Gehen Sie in der Web-Administrationskonsole zu Site-to-Site-VPN > IPsec > IPsec-Verbindungen und klicken Hinzufügen.

-

Die folgenden Einstellungen sind beispielhaft. Sie müssen die Einstellungen Ihres Netzwerks angeben:

Einstellung Wert Verbindungstyp Policy-basedGateway-Typ Respond onlyUm dem WAN-Verkehr den Zugriff auf den IPsec-Tunnel zu ermöglichen, gehen Sie zu Verwaltung > Gerätezugriff und auswählen VAN unter IPsec.

Firewall-Regel erstellen Deaktivieren Sie das Kontrollkästchen.

Firewall-Regeln haben keinen Einfluss auf den vom System generierten Datenverkehr.

Authentifizierungstyp Preshared keyZuhörschnittstelle Port3 - 192.0.2.1Gateway-Adresse 203.0.113.1Lokales Subnetz 172.16.16.1Remote-Subnetz 10.10.1.0Hier ein Beispiel:

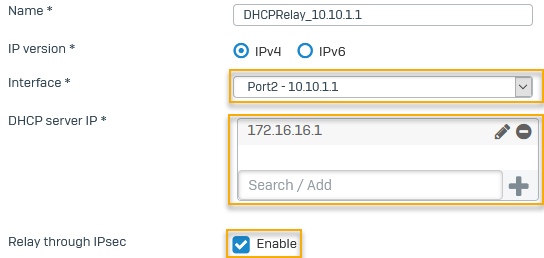

Zweigstelle: Konfigurieren Sie einen DHCP-Relay-Agenten.

Konfigurieren Sie die Sophos-Firewall der Zweigstelle als DHCP-Relay-Agent. In diesem Beispiel leitet sie die vom DHCP-Server der Firewall der Hauptstelle zugewiesenen IP-Adressen weiter.

- Gehe zu Netzwerk > DHCP. Unter Relais, klicken Hinzufügen.

-

Wählen Sie die Schnittstelle aus der Dropdown-Liste.

Beispiel:

Port2 - 10.10.1.1 -

Geben Sie die IP-Adresse ein für DHCP-Server-IP.

Beispiel:

172.16.16.1 -

Wählen Weiterleitung über IPsec.

Hier ein Beispiel:

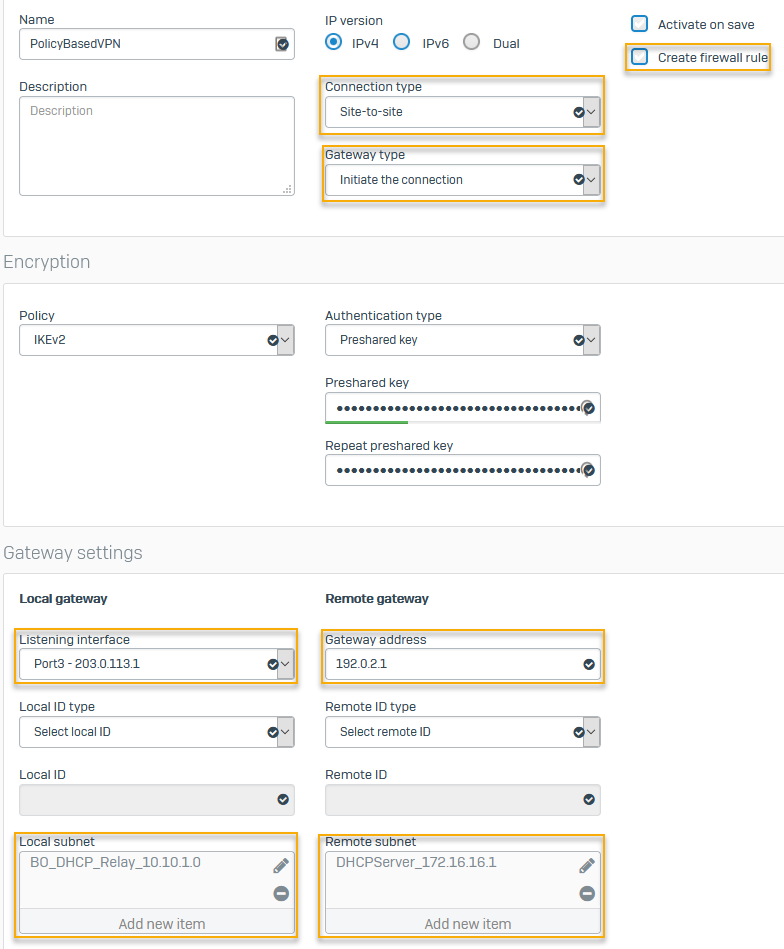

Zweigstelle: Konfigurieren Sie eine IPsec-Verbindung

Konfigurieren Sie auf der Firewall der Zweigstelle eine Site-to-Site-IPsec-Verbindung zur Hauptniederlassung.

- Gehen Sie in der Web-Administrationskonsole zu Site-to-Site-VPN > IPsec > IPsec-Verbindungen und klicken Hinzufügen.

-

Die folgenden Einstellungen sind beispielhaft. Sie müssen die Einstellungen Ihres Netzwerks angeben:

Einstellung Wert Verbindungstyp Policy-basedGateway-Typ Initiate the connectionFirewall-Regel erstellen Deaktivieren Sie das Kontrollkästchen.

Firewall-Regeln haben keinen Einfluss auf den vom System generierten Datenverkehr.

Authentifizierungstyp Preshared keyGeben Sie den Schlüssel ein, den Sie in der Firewall der Hauptniederlassung festgelegt haben.

Zuhörschnittstelle Port3 - 203.0.113.1Gateway-Adresse 192.0.2.1Lokales Subnetz 10.10.1.0Remote-Subnetz 172.16.16.1Hier ein Beispiel:

Zweigstelle: IPsec-Route hinzufügen

Fügen Sie auf der Firewall der Zweigstelle eine IPsec-Route für den systemgenerierten Datenverkehr zum DHCP-Server in der Hauptniederlassung hinzu. Wenden Sie Source-NAT auf den systemgenerierten Datenverkehr an, um die interne Quell-IP-Adresse der Zweigstelle in die Ziel-IP-Adresse (DHCP-Server in der Hauptniederlassung) zu übersetzen.

- Geben Sie in der Befehlszeile Folgendes ein: 4 für Gerätekonsole.

-

Fügen Sie eine statische Route von der Zweigstelle zum DHCP-Server in der Hauptniederlassung hinzu. Geben Sie Folgendes ein:

system ipsec_route add host <IP address of host> tunnelname <tunnel>Beispiel:

system ipsec_route add host 172.16.16.1 tunnelname PolicyBasedVPN -

Übersetzen Sie die IP-Adresse des LAN-Ports (DHCP-Relay-Schnittstelle) an der Firewall der Zweigstelle in die IP-Adresse des DHCP-Servers in der Hauptniederlassung. Verwenden Sie diesen Befehl, um den systemgenerierten Datenverkehr zu übersetzen. Geben Sie Folgendes ein:

set advanced-firewall sys-traffic-nat add destination <Destination IP address or network> snatip <Source IP address to translate>set advanced-firewall sys-traffic-nat add destination 172.16.16.1 snatip 10.10.1.1